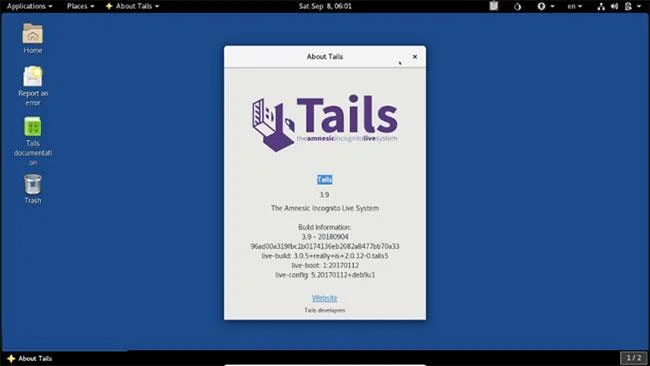

Tails es un sistema en vivo que protege la privacidad y el anonimato del usuario. Le ayuda a utilizar Internet de forma anónima y a evitar la censura en casi cualquier lugar al que vaya, en cualquier computadora, sin dejar rastro, a menos que lo solicite explícitamente.

Tails es un completo sistema operativo diseñado para ser utilizado desde un USB o DVD independiente del sistema operativo original del ordenador. Tails es un software gratuito y está basado en Debian GNU/Linux.

Tails viene con una serie de aplicaciones integradas preconfiguradas orientadas a fines de seguridad: navegador web, cliente de mensajería instantánea, cliente de correo electrónico, suite Office, editor de imágenes y audio, etc.

Manténgase anónimo en línea y evite la censura

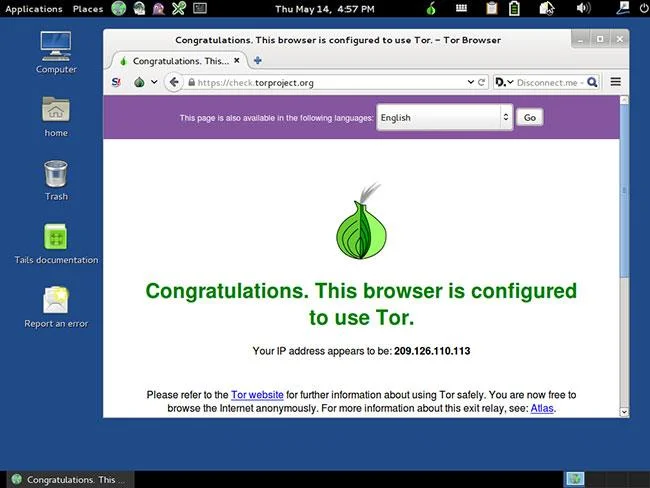

Tails confía en la red de anonimato Tor para proteger la privacidad en línea de los usuarios:

- Todo el software está configurado para conectarse a Internet a través de Tor.

- Si una aplicación intenta conectarse directamente a Internet, la conexión se bloquea automáticamente por motivos de seguridad.

Tor es una red abierta y distribuida que ayuda a proteger contra el análisis de tráfico, una forma de vigilancia de la red que amenaza la libertad y la privacidad personal, las actividades y relaciones comerciales confidenciales, así como la seguridad nacional.

Tor lo protege transmitiendo información a través de una red de retransmisiones administradas por voluntarios en todo el mundo: evita que otros vean su conexión a Internet para saber qué sitios visita y bloquea los sitios web que visita para conocer su ubicación física.

Usando Tor, puedes:

- Manténgase anónimo en línea ocultando su ubicación física.

- De lo contrario, las conexiones a los servicios serán censuradas.

- Defiéndete de ataques que bloquean el uso de Tor, utilizando herramientas de elusión como puentes.

Para obtener más información sobre Tor, visita el sitio web oficial en:

https://www.torproject.org/

Úselo en cualquier lugar sin dejar rastro

![Conozca más sobre Tails: un sistema operativo que ayuda a proteger la privacidad Conozca más sobre Tails: un sistema operativo que ayuda a proteger la privacidad]()

El uso de Tails en una computadora no cambia ni depende del sistema operativo instalado en ella. Así que puedes usarlo de la misma manera en tu computadora, en la computadora de un amigo o en alguien de la biblioteca, por ejemplo. Después de apagar Tails, la computadora se reiniciará con el sistema operativo normal.

Tails está configurado con especial cuidado para no utilizar los discos duros de la computadora, incluso si hay algo de espacio de intercambio en ellos. El único espacio de almacenamiento utilizado por Tails es la RAM, que se elimina automáticamente cuando se apaga la computadora. Por lo tanto, no dejarás ningún rastro del sistema Tails en sí o de lo que hayas utilizado a través de Tails en tu computadora.

Esto le permite trabajar con documentos confidenciales en cualquier computadora y lo protege de la recuperación de datos después del apagado. Por supuesto, aún puedes guardar documentos específicos en otro USB o disco duro externo y guardarlos para usarlos en el futuro.

Las herramientas de cifrado más avanzadas

![Conozca más sobre Tails: un sistema operativo que ayuda a proteger la privacidad Conozca más sobre Tails: un sistema operativo que ayuda a proteger la privacidad]()

Tails también viene con una variedad de herramientas para proteger sus datos mediante un cifrado sólido:

- Cifre su USB o disco duro externo usando LUKS, el estándar de Linux para cifrado de discos.

- Utilice HTTPS automáticamente para cifrar todas las comunicaciones de los usuarios con varios sitios web importantes con HTTPS Everywhere, una extensión de Firefox desarrollada por Electronic Frontier Foundation.

- Cifre y firme correos electrónicos y documentos utilizando OpenPGP estándar prácticamente desde su cliente de correo electrónico, editor de texto o explorador de archivos de Tails.

- Asegure las conversaciones de mensajería instantánea con OTR, un motor de cifrado que proporciona cifrado, autenticación y repudio.

- Elimine archivos de forma segura y limpie el espacio en el disco con Nautilus Wipe.

Cómo instalar colas

Para saber cómo instalar Tails, consulte el artículo: Instrucciones para instalar Tails en Windows .