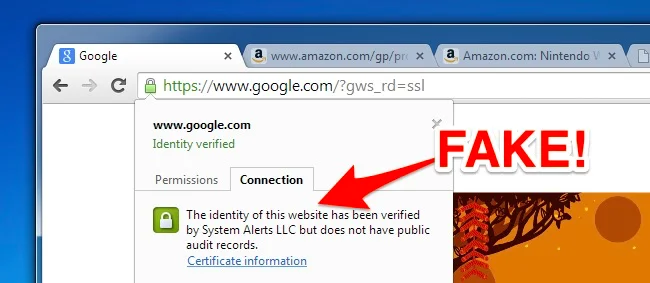

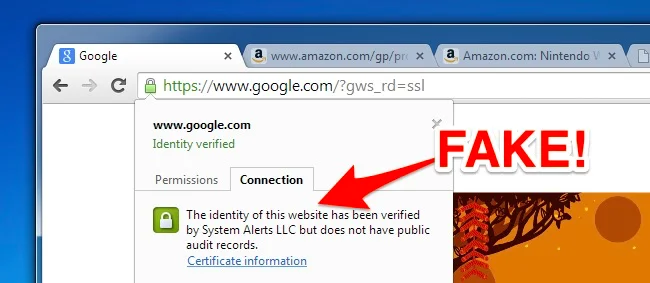

Los certificados raíz peligrosos son uno de los problemas graves. Desde Superfish de Lenovo hasta eDellRoot de Dell y una serie de otros certificados instalados por adware, fabricantes o programas, el software que instala viene con un certificado.

En el artículo siguiente, LuckyTemplates le guiará sobre cómo comprobar si el certificado es seguro o no.

El proceso de verificación de certificados no es tan fácil como cree. Sin embargo, una nueva herramienta de Microsoft puede escanear rápidamente su sistema y notificar si hay certificados instalados en el sistema en los que Microsoft no confía.

Nota : Aunque Microsoft afirma que la herramienta Sigcheck funcionará en Windows Vista y versiones superiores. Sin embargo, muchos comentaristas creen que esta herramienta no funcionará en Windows 7 pero sí de manera efectiva en Windows 10 . Esperamos que Microsoft solucione este error en el futuro.

1. Cómo comprobarlo

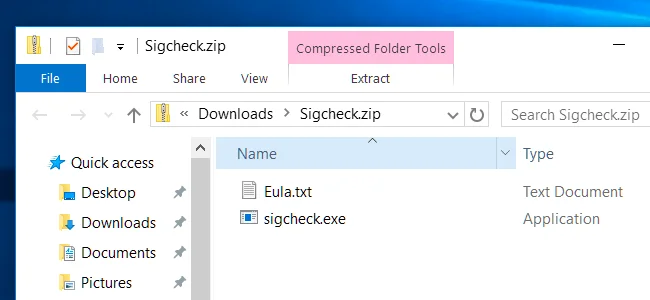

Utilice la herramienta Sigcheck de Microsoft . La herramienta Sigcheck es parte de Microsoft SysInternals Suite y esta característica se actualizó a principios de este año (2016).

Primero, descargue Sigcheck a su computadora e instálelo. Abra el archivo .zip que acaba de descargar y extraiga el archivo sigcheck.exe.

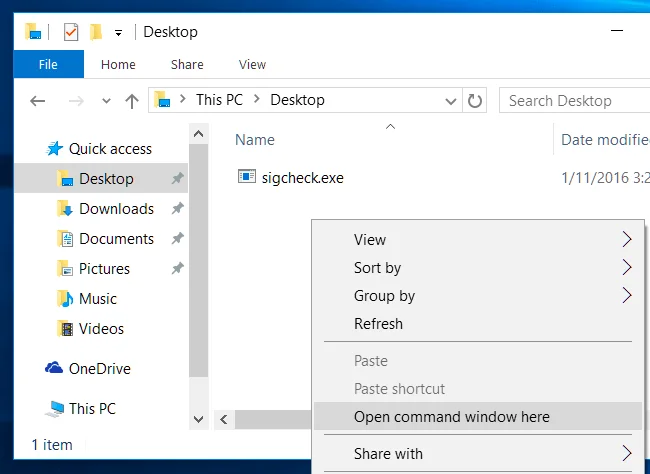

Navegue hasta la carpeta que contiene el archivo sigcheck.exe que acaba de extraer. Si guarda el archivo en el escritorio, abra el Explorador de archivos y seleccione Escritorio (o abra el Explorador de Windows si está utilizando Windows 7).

![Consejos para comprobar si el Certificado del software es seguro Consejos para comprobar si el Certificado del software es seguro]()

Mantenga presionada la tecla Mayús , haga clic derecho en la ventana del Explorador de archivos y seleccione Abrir ventana de comandos aquí .

![Consejos para comprobar si el Certificado del software es seguro Consejos para comprobar si el Certificado del software es seguro]()

Ingrese el siguiente comando en la ventana de comando del símbolo del sistema y presione Enter :

sigcheck-tv

Sigcheck descargará una lista de certificados en los que Microsoft confía y la comparará con el certificado instalado en su computadora. Si hay algún certificado en su computadora que no está en la lista de certificados en los que Microsoft confía (Lista de confianza de certificados de Microsoft), Sigcheck los enumerará. Si todos los certificados son válidos, recibirá el mensaje No se encontraron certificados .

![Consejos para comprobar si el Certificado del software es seguro Consejos para comprobar si el Certificado del software es seguro]()

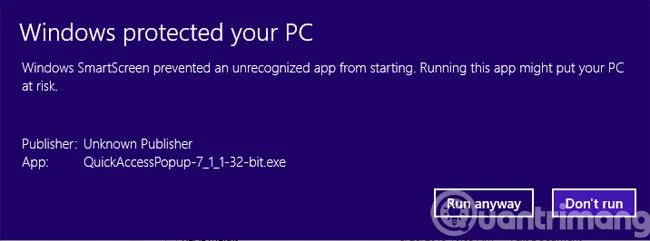

2. En caso de que el Certificado sea detectado como inválido

Si después de ejecutar los comandos la aplicación Sigcheck enumera uno o más certificados pero no está seguro de cuáles son, puede buscar estos nombres de certificados en línea para obtener más información sobre ellos.

Borrar o eliminar estos certificados de la forma tradicional no es una buena idea. Supongamos que estos certificados los instala un determinado programa o aplicación que se ejecuta en su computadora. En este caso, tendrás que desinstalar ese programa o aplicación para eliminar el certificado. Después de eliminar el certificado, deberá reinstalar el programa o la aplicación nuevamente, lo que lleva mucho tiempo.

Sin embargo, puedes eliminar estos certificados en la opción " Desinstalar un programa" del Panel de control . Programas, adware e incluso software "legítimo" instalado por el fabricante, como eDellRoot y Superfish de Dell.

Puede buscar en línea la forma exacta de eliminar cada certificado instalado en su computadora. El motivo es que cada certificado está instalado y tiene diferentes formas de eliminarlo.

En caso de que no encuentres instrucciones específicas, puedes eliminar estos certificados de la forma tradicional en la Consola de administración de certificados de Windows .

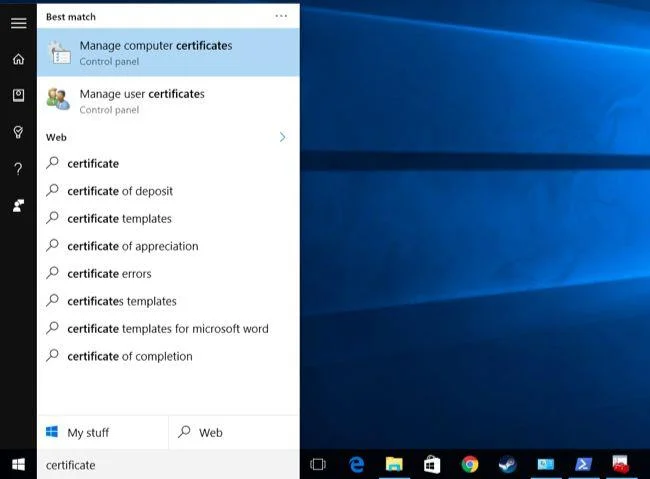

Para abrir la Consola de administración de certificados , primero en el menú Inicio o en la pantalla Inicio , escriba Certificado en el cuadro de búsqueda y luego haga clic en el enlace Administrar certificados de computadora .

O puede presionar la combinación de teclas Windows + R para abrir el cuadro de diálogo Ejecutar , luego escribir certmgr.msc en el cuadro de diálogo Ejecutar y presionar Enter.

![Consejos para comprobar si el Certificado del software es seguro Consejos para comprobar si el Certificado del software es seguro]()

El certificado raíz se encuentra en la sección Autoridades de certificación raíz de confianza\Certificados de esta ventana . Si desea eliminar algún certificado, puede buscar en esta lista de certificados, hacer clic derecho en el certificado que desea eliminar y seleccionar Eliminar .

![Consejos para comprobar si el Certificado del software es seguro Consejos para comprobar si el Certificado del software es seguro]()

Nota: durante el proceso debes tener cuidado para evitar borrar accidentalmente certificados válidos.

Explora más:

¡Buena suerte!