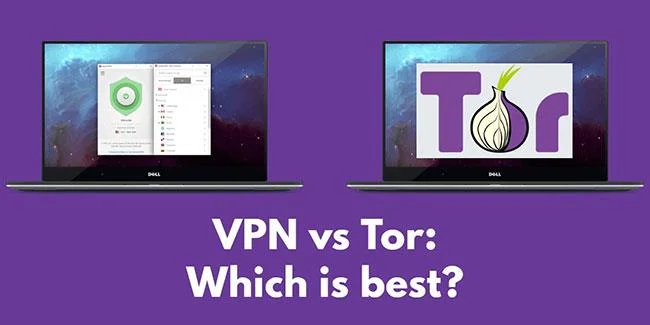

Cuando se habla de privacidad online, los dos primeros nombres que le vienen a la mente a la gran mayoría de usuarios son Tor y VPN . Ambas son las herramientas de seguridad en línea más poderosas que puedes usar hoy en día.

En cierto modo, puedes ver que son bastante similares. Pero en realidad estas dos herramientas no son exactamente iguales, e incluso tienen enormes diferencias. Por lo tanto, si está buscando elegir una nueva herramienta de seguridad, debe comprender la diferencia entre Tor y VPN para tomar la decisión correcta.

Diferencia entre Tor y VPN

Tanto Tor como VPN son las herramientas de seguridad en línea más poderosas disponibles en la actualidad.

Colina

Tor proporciona anonimato, porque su actividad en Internet se enruta a través de miles de servidores Tor dedicados en todo el mundo, lo que dificulta rastrear la actividad hasta su computadora.

Sin embargo, la red Tor no toma medidas adicionales para proteger sus datos de los piratas informáticos. Simplemente enruta los datos para que sea menos probable que sean rastreados.

Visitar algunos sitios web en Tor puede infectar fácilmente su computadora con malware. De hecho, muchas personas te aconsejarán que no explores muchos sitios en Tor.

vpn

Con una cuenta VPN, su experiencia de navegación en Internet es exactamente la esperada. Simplemente canaliza su actividad a través de una red nacional o mundial de servidores VPN.

Cuando utiliza una cuenta VPN, su dirección IP real siempre está oculta. Su dirección IP tampoco se puede bloquear, rastrear ni rastrear.

Una VPN no sustituye a un proveedor de servicios de Internet. Funciona con su ISP e Internet creando un túnel especial para que sus datos viajen de forma segura. Una VPN es esencialmente una red de datos dentro de otra red (Internet) que los piratas informáticos no pueden penetrar.

| |

vpn |

Colina |

| Velocidad |

✓ |

X |

| Compatibilidad con todos los dispositivos |

✓ |

X |

| intercambio de archivos p2p |

✓ |

X |

| Completamente anónimo |

X |

✓ |

| Proteger las conexiones en línea |

✓ |

X |

| Precio |

✓ |

✓ |

| Fácil de configurar y utilizar |

✓ |

✓ |

| Accesibilidad a un equipo de soporte. |

✓ |

X |

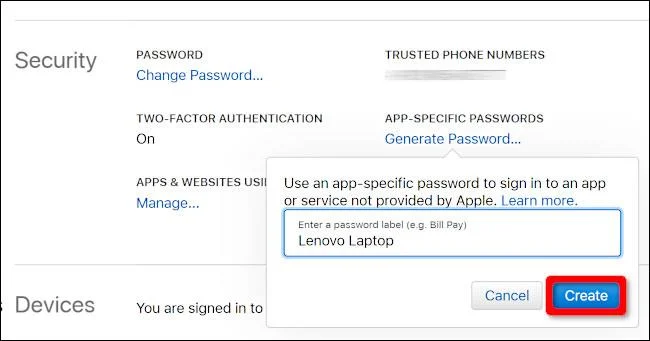

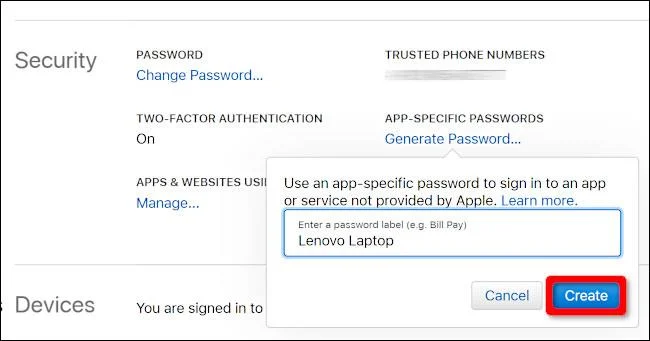

¿Debo usar VPN y TOR al mismo tiempo?

Sí, puedes usar Tor y VPN al mismo tiempo. Pero las VPN suelen ser más rápidas que Tor; usarlas juntas ralentizará tu conexión a Internet. Consulta el artículo: ¿Deberías usar Tor y VPN juntos? Para más detalles.

Tor vs VPN: ¿Cuál es la opción correcta para ti?

![Diferencia entre Tor y VPN Diferencia entre Tor y VPN]()

Las necesidades reales te ayudarán a decidir si elegir Tor o VPN

Si te preocupas más por tu identidad en línea, entonces Tor es mejor, pero si te gusta la velocidad, el intercambio de archivos P2P y el acceso a un equipo de soporte, puedes usar una VPN. Hay varios beneficios al elegir una VPN, que incluyen:

- Velocidad : las VPN suelen ser más rápidas que Tor porque los mensajes solo pasan por un servidor VPN en lugar de 3 nodos Tor.

- Compatibilidad con todos los dispositivos : VPN funciona con una gama más amplia de dispositivos que Tor. En particular, a partir de ahora, Tor no funciona con iOS de Apple. Si usas un iPhone o iPad, Tor no será una opción.

- Compartir archivos P2P : VPN es más adecuada para compartir archivos P2P o ver vídeos.

- Todas las conexiones en línea protegidas : VPN protegerá todas sus conexiones a Internet. Tor sólo protege las conexiones que están diseñadas para utilizar la red Tor.

- Fácil de configurar y usar : la VPN es extremadamente fácil de configurar. Todo lo que tienes que hacer es descargar el software a tu computadora y ejecutarlo siempre que necesites protección.

- Acceso a equipos de soporte : debido a que los proveedores de VPN son grandes empresas, a menudo tienen páginas de preguntas frecuentes útiles, así como equipos de soporte si tiene algún problema.

Referencia: ¡ Los 11 mejores programas VPN actuales para que usted tome la decisión correcta!