Cuando se trata de cifrado , fácilmente pensamos en películas que muestran largos fragmentos de código parpadeando en la pantalla con mensajes confusos. O la reciente batalla entre Apple y el FBI por información cifrada en la que el gobierno estadounidense obligó a Apple a descifrar información en el iPhone del perpetrador del tiroteo en San Bernardino, Estados Unidos. En pocas palabras, el cifrado es una técnica que permite hacer que el contenido sea ilegible para cualquiera que no tenga la clave . Los espías utilizan el cifrado para enviar información secreta, los comandantes militares envían contenido cifrado para coordinar el combate y los delincuentes utilizan el cifrado para intercambiar información y planificar acciones dinámicas.

Los sistemas de cifrado también aparecen en casi todos los campos relacionados con la tecnología, no sólo ocultando información a delincuentes, enemigos o espías, sino también autenticando y aclarando información muy básica y muy importante del individuo. La historia del cifrado en este artículo incluye técnicas de cifrado que tienen siglos de antigüedad, porque son tan complejas como los algoritmos que las crean. El artículo también contiene comentarios y evaluaciones de los principales expertos en cifrado de la actualidad, que cubren muchos aspectos del cifrado: historia, estado actual y cómo el cifrado se está infiltrando en la vida.

Origen del cifrado moderno

El profesor Martin Hellman estaba sentado en su escritorio una noche de mayo de 1976. 40 años después, en el mismo escritorio habló de lo que escribió esa noche. Hellman escribió un estudio titulado: " Nuevas direcciones en criptografía ", y este documento de investigación ha cambiado la forma en que guardamos secretos hoy en día, y al menos muchos impactos en el cifrado de Internet en este momento.

Antes de ese documento, el cifrado era un principio muy claro. Tiene una clave para descifrar contenido cifrado e ilegible.

Y para que el cifrado funcione eficazmente, la clave o contraseña debe ser segura . Hoy en día, con sistemas de cifrado complejos, ocurre lo mismo. La complejidad de la tecnología y la importancia de la criptografía desde la Segunda Guerra Mundial han dado lugar a varios sistemas de cifrado, muchos de los cuales todavía se basan en la actualidad.

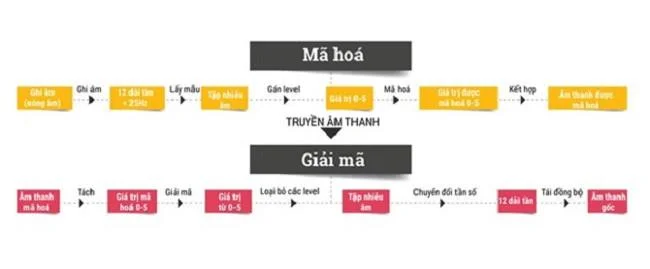

Los aliados tienen SIGSALY , un sistema que puede barajar voces en tiempo real. La clave de este sistema es que se reproducen simultáneamente discos idénticos mientras el diálogo permanece activo . Cuando una persona habla por teléfono, su voz se digitaliza y se mezcla con ruidos individuales. Esta señal codificada luego se envía a la estación SIGSALY, que decodifica el audio. Después de cada conversación, esos registros se destruyen y cada conversación tiene un conjunto diferente de claves. Esto hace que sea muy difícil para el oponente decodificarlo inmediatamente.

Los fascistas de aquella época también utilizaban una tecnología similar, pero para cifrar el texto : la máquina Enigma tenía un teclado rígido, cables de conexión y un tablero de enchufes similar a un tablero de interruptores eléctricos, un teléfono, diales y una placa de circuito de salida. Al presionar una tecla, el dispositivo activa un mecanismo que produce diferentes caracteres que aparecen en la placa de circuito uno tras otro. Una máquina Enigma configurada de manera idéntica a la máquina original también realizaría el proceso inverso pero exactamente de la misma manera que la máquina original. Desde allí, los mensajes se pueden cifrar y descifrar muy rápidamente a medida que se escriben, y la contraseña cambia cada vez que se ingresa un carácter. Por ejemplo, si presiona la tecla A, la máquina mostrará la letra E, pero si presiona la tecla A nuevamente, la máquina mostrará otro carácter. La placa de circuito enchufable y las configuraciones manuales significan que existen infinitas variaciones posibles para este sistema.

Enigma y SIGSALY pueden considerarse versiones tempranas de un algoritmo (o algoritmos), que muestran una función matemática repetida una y otra vez. Descifrar el código Enigma del genio matemático británico Alan Turing mostró a todos cómo son los métodos de cifrado.

Pero en muchos otros aspectos, el trabajo de Hellman sobre criptografía fue diferente. Una de ellas fue que él y otro colega matemático, Whitfield Diffie (también de la Universidad de Stanford), no trabajaban para ningún gobierno. La otra diferencia en aquella época era que los códigos no eran nada nuevo para él.

![El viaje de la tecnología de cifrado El viaje de la tecnología de cifrado]()

Cifrado de clave pública

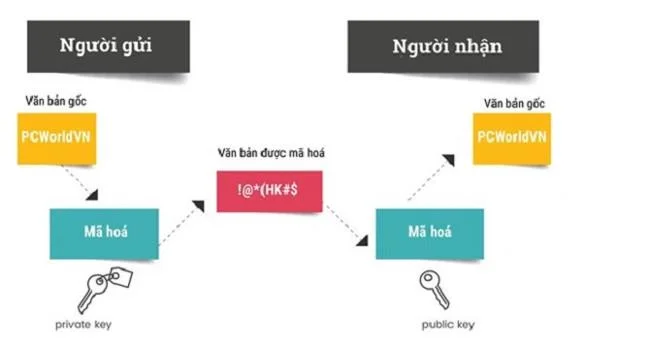

Hellman y Diffie, con la ayuda de otro colaborador, Ralph Merkle, idearon una codificación completamente diferente. En lugar de depender de una única clave para todo el sistema de cifrado, idearon un sistema de dos claves . La primera clave es la clave privada, que se almacena en secreto de la misma manera que se almacena una contraseña tradicional. Cualquiera que altere el mensaje sólo podrá ver una serie de caracteres sin sentido. Y Hellman usará esta clave secreta para descifrar el mensaje.

Esta solución resulta inmediatamente factible, pero piense en SIGSALY. Para que este sistema funcione, tanto el remitente como el receptor necesitan claves idénticas. Si el destinatario pierde la clave, no tendrá forma de descifrar el mensaje. Si la clave es robada o copiada, el mensaje también se puede descifrar. Si el malo tiene suficientes datos sobre el mensaje y tiene tiempo para analizarlo, la posibilidad de ser descifrado también es muy alta. Y si desea enviar un mensaje pero no tiene la clave correcta, no puede usar SIGSALY para enviar el mensaje.

El sistema de clave pública de Hellman es diferente, lo que significa que no es necesario mantener en secreto la clave de cifrado . Cualquiera que utilice la clave pública puede enviar el mensaje, pero sólo alguien con la clave privada puede descifrarlo. El cifrado de clave pública también elimina cualquier medio para garantizar la seguridad de las claves de cifrado. La máquina Enigma y otros dispositivos de cifrado estaban fuertemente custodiados y los nazis estaban listos para destruir Enigma si los Aliados los descubrían. Con un sistema de clave pública, cualquiera puede intercambiar claves públicas entre sí, sin ningún riesgo. Los usuarios pueden compartir claves públicas entre sí públicamente y combinarlas con claves privadas (o claves secretas) para crear una clave temporal llamada secreto compartido. Este tipo de clave híbrida se puede utilizar para cifrar mensajes que un grupo de creadores de secretos compartidos comparte entre sí.

Uno de los factores que impulsó a Hellman a la codificación fue su pasión por las matemáticas, especialmente la aritmética modular. Según Hellman, la razón por la que aplicó la aritmética de congruencia al cifrado es que este método convierte fácilmente datos en datos discontinuos, que son difíciles de volver a convertir, y esto es muy importante para el cifrado.

Por tanto, la forma más sencilla de decodificar es "adivinar". Este método, también llamado fuerza bruta, se puede aplicar a cualquier otra cosa, no sólo al cifrado. Por ejemplo, desea desbloquear el teléfono de alguien combinando 4 teclas numéricas del 0 al 9. Si busca secuencialmente, puede llevar mucho tiempo.

De hecho, Merkle había desarrollado previamente un sistema de cifrado de clave pública antes de que Diffie y Hellman publicaran su trabajo " New Directions in Cyptography ", pero en ese momento el sistema de Merkle era demasiado complicado para los propios criptógrafos, aún no hablando de usuarios. Y este problema lo resolvieron Hellman y Diffie.

![El viaje de la tecnología de cifrado El viaje de la tecnología de cifrado]()

un buen problema

Bruce Schneier es considerado uno de los pocos matemáticos famosos en el mundo de la criptografía, pero para muchas personas es una figura anónima. Schneier es muy sencillo y comprende el valor de un buen problema. Él cree que el sistema de cifrado es un problema mixto de muchos tipos diferentes de matemáticas, lógicos entre sí y según un sistema complejo separado. " La codificación es una teoría de números, es una teoría de la complejidad. Hay mucha codificación que es mala porque las personas que la crearon no comprenden el valor de un buen problema. "

Según Shneier, el desafío más fundamental en el cifrado es la seguridad del sistema, lo que se demuestra mejor al intentar descifrarlo. Pero ese sistema de cifrado sólo se reconoce verdaderamente como bueno cuando ha sido probado por la comunidad a lo largo del tiempo, a través del análisis y de su reputación.

Por supuesto, las matemáticas son mucho más confiables que los humanos. "Las matemáticas no tienen una unidad de gestión", dijo Schneier . "Para que un criptosistema tenga una unidad de gestión, necesita estar integrado en un software, ponerlo en una aplicación, ejecutarlo en una computadora con un sistema operativo y usuarios. Y los factores anteriores son las lagunas del sistema de cifrado ".

Este es un gran problema para la industria de la criptografía. Una determinada empresa puede ofrecer un sistema de cifrado y prometer a los usuarios que " no te preocupes, nadie sabe cuál es el contenido de tu mensaje " porque están cifrados. Pero para un usuario normal, quién sabe qué puede hacer esa empresa con ese sistema de cifrado, especialmente cuando ese sistema de cifrado tiene una licencia de propiedad intelectual propia, que no permite que personas externas lo controlen, lo investiguen y lo prueben. Los expertos en cifrado no pueden demostrar si el sistema es realmente bueno o no, sin mencionar si el sistema de cifrado tiene una puerta trasera instalada o no.

Firmas digitales

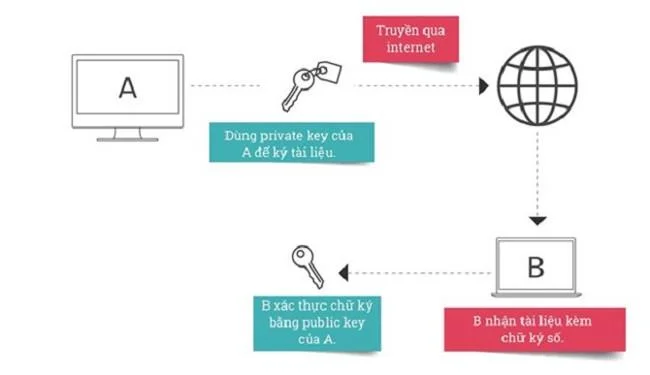

Una de las aplicaciones populares de las soluciones de cifrado de clave pública son las firmas digitales para autenticar la validez de los datos. De manera similar a una firma manuscrita, el propósito de una firma digital es confirmar que el contenido de los datos es verdadero para su creador.

Normalmente, al proteger un mensaje con una clave pública, debe utilizar la clave pública del destinatario para cifrar el mensaje de modo que nadie pueda leerlo sin la clave privada del destinatario. Pero las firmas digitales funcionan al revés. Usted redacta un contrato y utiliza su clave privada para cifrarlo. Y cualquiera que tenga su clave pública puede ver ese contrato pero no puede editar nada (porque no tiene su clave privada). La firma digital confirma al autor de ese contrato, como una firma, para confirmar que el contenido no ha cambiado.

Las firmas digitales se utilizan a menudo con software para autenticar que el contenido proviene de una fuente confiable y no ha sido manipulado por malos actores. Un ejemplo típico es el caso del desbloqueo del iPhone 5c por parte del FBI y Apple. Después de que el FBI intentó 10 intentos fallidos de forzar el PIN para iniciar sesión, el dispositivo borró automáticamente su contenido. Apple ha asignado al sistema operativo del dispositivo una clave secreta privada y cada iPhone tiene una clave pública diferente a la de Apple. La clave secreta se utiliza para autenticar las actualizaciones de software.

![El viaje de la tecnología de cifrado El viaje de la tecnología de cifrado]()

La cadena de bloques está creciendo

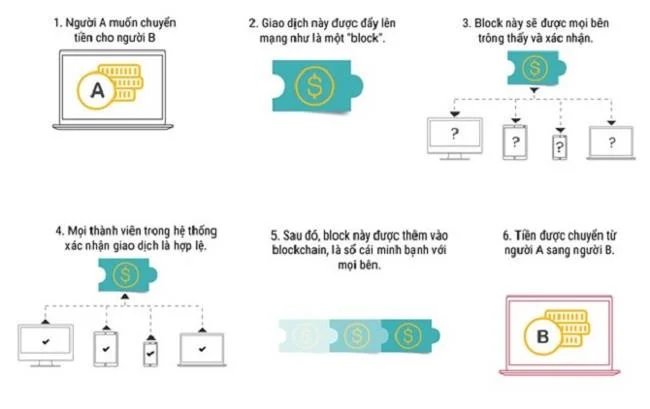

El cifrado no sirve sólo para ocultar contenido sino también para autenticar si el contenido es original o no . Por lo tanto, apareció blockchain, que es una tecnología que se considera tan popular como el cifrado.

Blockchain es un libro de contabilidad fijo y distribuido, diseñado para ser completamente inmune a cualquier influencia digital, ya sea que lo use para moneda digital o para contratos. Debido a que está descentralizado a través de muchos usuarios, no tiene sentido que los malos ataquen. Su fuerza está en los números.

No hay dos cadenas de bloques iguales. La aplicación más famosa de esta tecnología son las monedas digitales, como Bitcoin (esta es la moneda que más utilizan los ciberdelincuentes y creadores de ransomware en la actualidad). Pero IBM y varias otras empresas importantes también están popularizando las monedas digitales en el mundo empresarial.

Todavía no hay muchas empresas que utilicen blockchain, pero sus características son muy atractivas. A diferencia de otros sistemas de almacenamiento de información, los sistemas blockchain utilizan un conjunto mixto de soluciones de cifrado y diseños de bases de datos distribuidas.

La cadena de bloques de IBM permite a los miembros de la cadena de bloques autenticar las transacciones de otras personas sin saber quién realiza la transacción en la cadena de bloques, y los usuarios pueden establecer restricciones de acceso y quién puede realizar transacciones. La idea de diseño de blockchain es que la identidad de la persona que realiza la transacción esté cifrada, pero cifrada con una clave pública . En el medio, hay alguien que audita las transacciones y tiene una clave pública para rastrear las transacciones y manejar los problemas entre los miembros comerciales en la cadena de bloques. La clave de auditoría del intermediario se puede compartir entre las partes de la auditoría.

Por lo tanto, al utilizar este sistema, los competidores pueden comerciar entre sí en la misma cadena de bloques. Puede que esto no parezca muy intuitivo al principio, pero blockchain es más fuerte y seguro cuando hay más personas realizando transacciones. Cuanta más gente haya, más difícil será romper la cadena de bloques. Imagínese si todos los bancos de un país participaran en una cadena de bloques, las transacciones serían mucho más seguras.

![El viaje de la tecnología de cifrado El viaje de la tecnología de cifrado]()

Cifrado de aplicaciones

Cifrar contenido para enviar un mensaje seguro es una de las tecnologías más básicas. Pero hoy en día el cifrado no es sólo eso, sino que también puede aplicarse a muchos otros trabajos, sobre todo a las compras online.

Porque cada etapa de una transacción financiera implica algún tipo de cifrado o alguna forma de autenticación para confirmar si el mensaje proviene de la persona adecuada o no. Y el objetivo de cifrar información confidencial para garantizar que ningún tercero interfiera es cada vez más claro. Muchas organizaciones apoyan a los usuarios de Internet que utilizan una red privada virtual (VPN) para cifrar su conexión a Internet, especialmente cuando tienen que utilizar Wi-Fi público. Los malos pueden crear una red Wi-Fi insegura para robar información en esa red Wi-Fi.

Además, el cifrado de aplicaciones no sólo cifra información confidencial y datos personales, sino que también permite a los usuarios demostrar que realmente soy "yo". Por ejemplo, si visita el sitio web de un banco, el banco tiene una clave de cifrado que sólo las computadoras de ese banco pueden reconocer. Es una clave privada a cambio de una clave pública. En la barra de direcciones del sitio web URL, hay un pequeño icono de candado al principio de la URL, lo que significa que cuando accede al sitio web del banco, debajo hay un intercambio de claves clandestino para conectarse desde su computadora a otras computadoras.cuenta bancaria y proceso de autenticación Está en marcha.

Las firmas criptográficas también se utilizan ampliamente en transacciones financieras. Las tarjetas de crédito/débito utilizan tecnología de chip integrada (no tarjetas magnéticas) y también aplican soluciones de firma cifrada.

Según los expertos, el cifrado es una tecnología que nuestros usuarios utilizan mucho actualmente pero de la que realmente entienden poco, desde dispositivos tecnológicos hasta transacciones bancarias, transporte…

![El viaje de la tecnología de cifrado El viaje de la tecnología de cifrado]()

El cifrado cuántico podría cambiarlo todo

En 1970, Martin Hellman dijo que era el año del gran avance en la factorización aritmética (factoring), también conocida como factorización continua. La dificultad de factorizar números grandes es lo que hace que los sistemas de cifrado sean más fuertes y difíciles de descifrar. Por tanto, cualquier técnica que reduzca la complejidad del factoring también reduce la seguridad del sistema de cifrado. Luego, en 1980, otro avance matemático facilitó la factorización, gracias a la criba cuadrática de Pomerance y al trabajo de Richard Schroeppel. Por supuesto, en aquella época no existía el cifrado informático. El tamaño de la clave de cifrado se duplicó en 1970 y en 1980 volvió a duplicarse. En 1990, el bloqueo se había duplicado nuevamente. Cada 10 años, entre 1970 y 1990, el tamaño de la clave de cifrado aumentó. Pero en el año 2000, no había habido avances matemáticos en claves de cifrado, y Hellman sugirió que los matemáticos habían alcanzado el límite de los modelos de claves de cifrado.

Pero la computación cuántica abre nuevos horizontes, porque con un sistema de análisis criptográfico cuántico se pueden romper todos los mecanismos de cifrado actuales. La informática actual se basa en el sistema binario 0-1 para funcionar. En cuanto a un sistema cuántico, por el contrario, depende de propiedades cuánticas muy específicas para funcionar, no sólo del estado de 0 o 1 como el binario, lo que permite a este sistema realizar muchos cálculos simultáneamente.

Con un sistema de cifrado como el actual, una computadora promedio puede tardar millones y millones de años en decodificarlo. Pero con una computadora cuántica, con el mismo algoritmo de decodificación, el sistema sólo puede tardar de unos minutos a unos segundos en resolverse. En Internet utilizamos sólo unos pocos algoritmos para cifrar cosas. Por lo tanto, con un sistema cuántico perfecto, los sistemas de cifrado actuales parecen ser sólo un escudo delgado.

Si se pregunta por qué muchos países grandes como Estados Unidos y China están gastando tanto dinero para invertir en computación cuántica, lo anterior puede ser parte de la respuesta. Los resultados que aporta la computación cuántica están fuera del alcance de los sistemas informáticos actuales.

Pero a medida que la computación cuántica se extiende, emerge una nueva rama de las matemáticas, que utiliza métodos más estadísticos, para garantizar que cuando llegue la próxima generación de computadoras, el cifrado no se pierda.

Fue la tecnología cuántica la que provocó que Einstein sufriera un ataque cardíaco, pero esa es sólo una de varias amenazas al cifrado moderno. El verdadero problema hoy es que muchos gobiernos y grandes organizaciones están tratando de encontrar formas de debilitar el cifrado por razones de seguridad nacional. De hecho, este conflicto ha existido durante décadas, como las Crypto Wars de la década de 1990, como el chip CLIPPR en el sistema de la NSA que fue diseñado como una puerta trasera de cifrado en el sistema de comunicaciones móviles de EE. UU. Y, por supuesto, en los últimos años, hemos ido cambiando nuestro enfoque de eliminar los sistemas de cifrado a introducir puertas traseras o " llaves maestras " para descifrar los mensajes seguros de aplicaciones y sistemas de mensajería populares.