Los registradores de teclas son programas extremadamente peligrosos que los piratas informáticos instalan en el sistema de cualquier usuario para robar contraseñas, información de tarjetas de crédito, etc. Los registradores de teclas almacenan todas las pulsaciones de teclas que los usuarios utilizan, interactúan en la computadora y proporcionan a los piratas informáticos información importante del usuario.

Cada tipo de registrador de teclas es peligroso porque pueden registrar sus pulsaciones de teclas, rastrear todas sus actividades y registrar sitios abiertos.

Si está utilizando una computadora con un Keylogger instalado, significa que su información importante puede ser robada fácilmente. Por lo tanto, la mejor manera es verificar si su computadora tiene un Keylogger instalado o no. En el artículo siguiente, LuckyTemplates le guiará sobre cómo encontrar y eliminar por completo los keyloggers de su sistema.

Si no sabes mucho sobre los keyloggers, no te saltes este artículo: Aprenda sobre los keyloggers

Cómo encontrar y eliminar keyloggers en su computadora

¿Cuáles son los signos de un ataque de keylogger?

Hay varias señales que indican un ataque de keylogger en su sistema. Estos son los signos más comunes:

- Puede notar que su computadora es inusualmente lenta o inestable. Esto suele ser una señal de que hay malware ejecutándose en segundo plano.

- También es posible que el teclado escriba caracteres incorrectos o que las teclas no funcionen correctamente.

- Otra señal es si nota algún software extraño instalado en su dispositivo que no recuerda haber descargado.

- También puedes recibir ventanas emergentes sospechosas en tu pantalla sin que te des cuenta.

- Es posible que notes que se ha accedido a tus cuentas en línea sin tu conocimiento, lo que podría ser una señal de un registrador de pulsaciones de teclas u otro compromiso.

Cómo detectar registradores de teclas

1. Busque y elimine Keylogger usando el Administrador de tareas

Utilice el Administrador de tareas para detectar si un Keylogger está instalado en su sistema o no, es muy simple, solo siga los pasos a continuación:

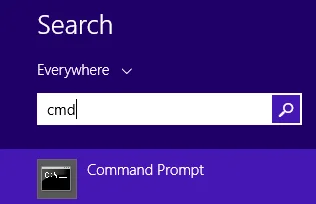

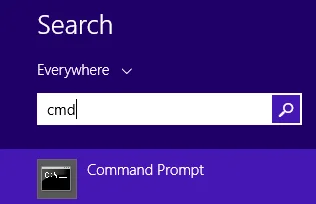

Primero abra el símbolo del sistema ingresando cmd en el cuadro de búsqueda del menú Inicio y luego haciendo clic en símbolo del sistema en la lista de resultados de búsqueda.

A continuación, en la ventana del símbolo del sistema, ingrese el siguiente comando y presione Entrar:

netstat –año

![Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora]()

Ahora la ventana del símbolo del sistema se mostrará como se muestra a continuación:

![Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora]()

Los datos que reciba se mostrarán en 5 columnas. Sólo necesitas prestar atención a las líneas con el valor establecido en Establecido .

En la ilustración anterior verá 2 PID configurados en Establecido, el primer valor es 1048 y el segundo valor es 2500.

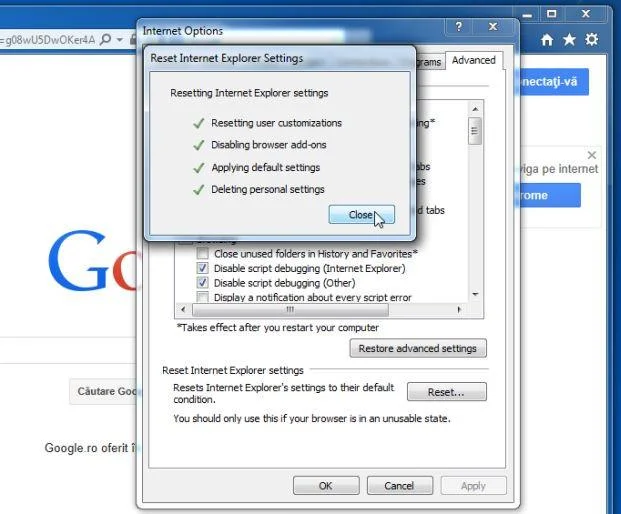

A continuación abra el Administrador de tareas y acceda a la pestaña Detalles .

![Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora]()

Ahora puede ver claramente que explorer.exe tiene un ID de valor 1048. Sin embargo, este es un servicio importante del sistema, por lo que se puede confirmar que es un programa seguro, no un registrador de teclas.

Luego regrese nuevamente a la ventana del Administrador de tareas y busque el proceso con PID 2500.

![Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora]()

Verá nvstreamsvc.exe con ID de 2500. Sin embargo, después de investigar, nvstreamsvc.exe es un programa instalado por nvidia con la tarjeta gráfica. Por lo tanto, se puede confirmar que el sistema no tiene ningún keylogger instalado.

Siga los mismos pasos para verificar si su sistema tiene algún keylogger instalado o no.

2. Encuentre Keylogger a través de los programas instalados

A veces, en algunos casos, se pueden encontrar keyloggers en programas que instala en el sistema, si los piratas informáticos no ocultan estos programas.

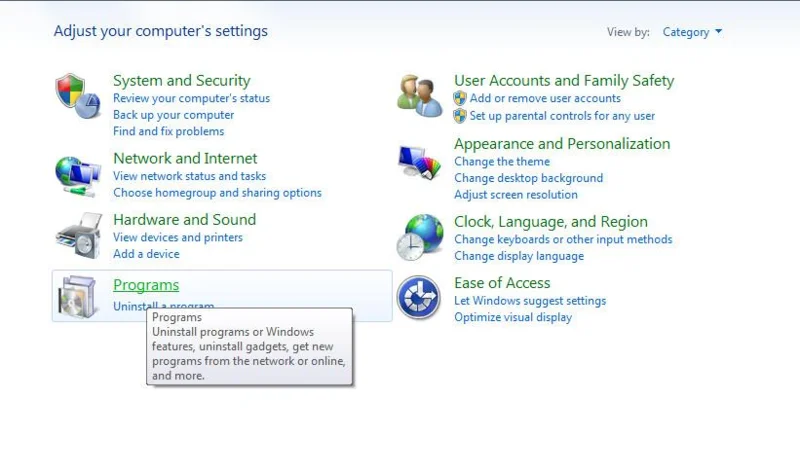

- Vaya a Inicio => Panel de control .

- En la ventana del Panel de control, haga clic en Programas y características o Desinstalar un programa .

![Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora]()

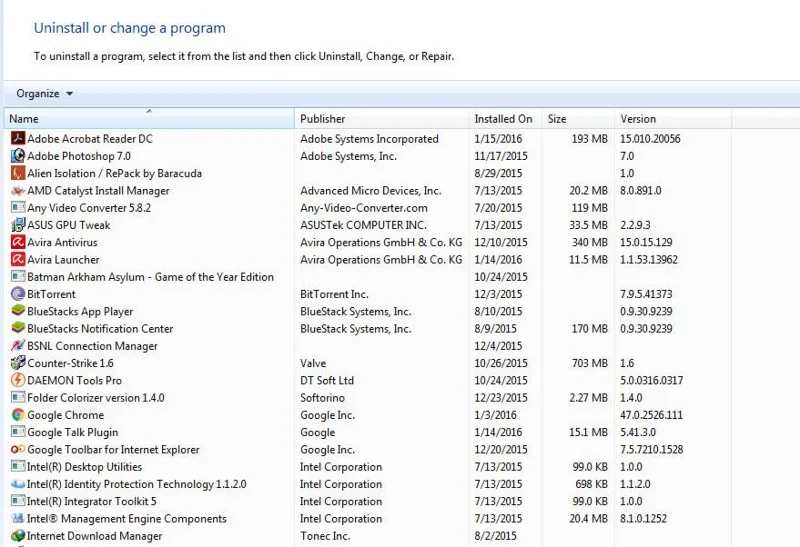

Ahora la pantalla muestra una lista de todos los programas que ha instalado. Si descubre algún programa que no instaló, es probable que esos programas hayan sido instalados por piratas informáticos. Haga clic derecho en el programa y seleccione Desinstalar .

![Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora]()

Cuando se eliminen estos programas, el registrador de teclas también se eliminará de su sistema y ahora se encontrará en un estado "seguro".

3. Software para detectar keyloggers en ordenadores

En algunos casos, los usuarios pueden aplicar la solución solicitando el soporte de una aplicación de terceros para eliminar por completo el keylogger de su sistema. Actualmente existen muchas herramientas Anti-Rootkit disponibles en el mercado, pero cabe mencionar cuál es la más efectiva.

Aquí hay 3 de las mejores herramientas que puede consultar:

- Malwarebytes Anti-Rootkit Beta:

Malwarebytes Anti-Rootkit Beta (MBAR) es una herramienta gratuita diseñada para ayudar a los usuarios a detectar y eliminar rápidamente Rootkis, tipos de malware que operan en modo oculto y sofisticado en el sistema.

Malwarebytes Anti-Rootkit Beta es una tecnología avanzada para detectar y eliminar los peores rootkits maliciosos. El repositorio también incluye una útil utilidad para reparar los daños causados por la presencia de rootkits. Esta operación requiere un reinicio para aplicar las correcciones.

Usando:

- Descargue Malwarebytes Anti-Rootkit Beta en su dispositivo e instálelo aquí.

- Descomprima el contenido en una carpeta ubicada en una ubicación conveniente.

- Abra la carpeta que contiene el contenido extraído y ejecute mbar.exe

- Siga las instrucciones del asistente para actualizar y dejar que el programa escanee su computadora en busca de amenazas.

- Haga clic en el botón Limpiar para eliminar cualquier amenaza y reinicie si se le solicita.

- Espere mientras el sistema se apaga y se realiza el proceso de limpieza.

- Realice otro análisis con Malwarebytes Anti-Rootkit para verificar que no queden amenazas. Si es así, haga clic en Limpiar nuevamente y repita el proceso.

- Si no se encuentran amenazas adicionales, verifique que su sistema ahora esté funcionando correctamente, asegurándose de que los siguientes elementos estén activos:

- acceso a Internet

- actualizacion de Windows

- firewall de Windows

- Si hay problemas adicionales con su sistema, como cualquiera de los problemas enumerados anteriormente u otros problemas del sistema, ejecute la herramienta de reparación incluida con Malwarebytes Anti-Rootkit y reinicie.

- Verifique que su sistema esté funcionando correctamente.

- Si tiene algún problema al ejecutar la herramienta o no ha resuelto completamente todos los problemas que encontró, comuníquese con el soporte.

- Borrador de energía Norton:

Norton Power Eraser es una solución sencilla para detectar y eliminar software criminal y virus que no se pueden detectar con los métodos tradicionales.

Descargue e instale aquí.

- Análisis de seguridad de Kaspersky:

Kaspersky Security Scan tiene la capacidad de escanear el sistema a una velocidad extremadamente rápida, lo que le permite verificar si hay virus, malware o spyware en el sistema para encontrar rápidamente formas de destruir los virus y este malware.

Descargue Kaspersky Security Scan en su dispositivo e instálelo aquí.

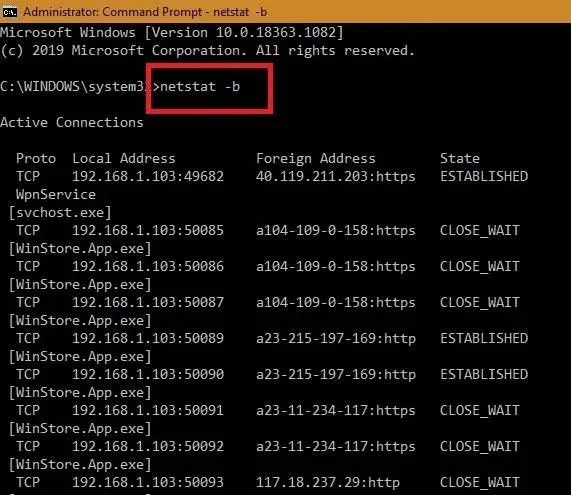

4. Detectar conexiones a Internet sospechosas usando la línea de comando

Una vez que se haya asegurado de que nadie más haya iniciado sesión en su computadora, es importante verificar si hay conexiones sospechosas a Internet en su dispositivo. Para hacer esto, abra la línea de comando de Windows en modo administrador e ingrese lo siguiente:

netstat -b

![Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora]()

Detectar conexiones a Internet sospechosas usando la línea de comando

Ahora se muestran todos los sitios web y software conectados en línea a su computadora con Windows. Las aplicaciones conectadas a la Tienda Windows, el navegador Edge u otras aplicaciones del sistema como " svchost.exe " son inofensivas. Verifique las direcciones IP en línea para detectar ubicaciones remotas sospechosas.

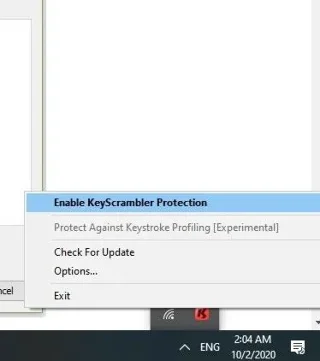

5. Técnica avanzada: cifrar las pulsaciones de teclas

El cifrado de pulsaciones de teclas es una excelente manera de prevenir los registradores de teclas, al cifrar todas las pulsaciones de teclas antes de enviarlas en línea. Si es víctima de un ataque de registrador de teclas a nivel de hipervisor, el malware sólo podrá detectar caracteres aleatorios cifrados.

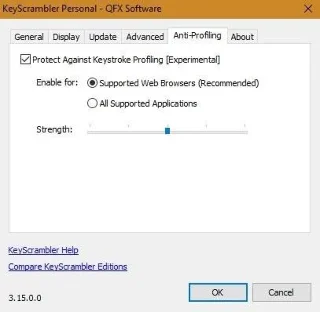

KeyScrambler es una de las soluciones de cifrado de pulsaciones de teclas más populares. Está libre de virus y es seguro de usar con más de un millón de usuarios pagos. La versión Personal del software es gratuita y puede proteger los datos de pulsaciones de teclas en más de 60 navegadores.

Una vez instalado, puede activar KeyScrambler desde la bandeja del sistema a la derecha.

![Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora]()

Active KeyScrambler desde la bandeja del sistema a la derecha

En Configuración , puede protegerse contra el registro de pulsaciones de teclas. Se realiza mediante una función de moderación de escritura para proteger el anonimato de los sitios web que intentan crear perfiles basados en la forma en que escribe.

![Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora]()

Función de censura de ritmo de escritura

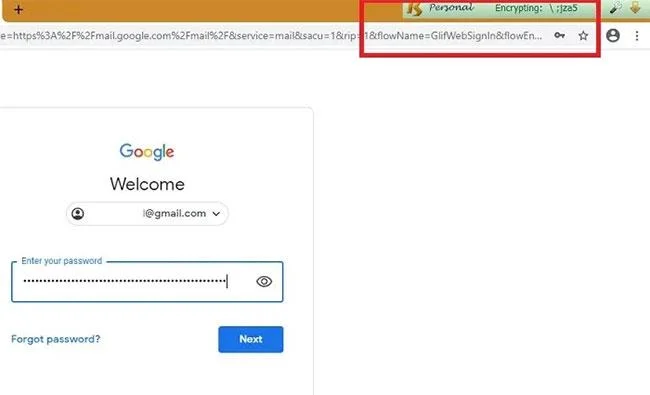

Tan pronto como ingrese las pulsaciones de teclas en cualquier navegador como Google Chrome o Firefox, KeyScrambler codificará todas las pulsaciones de teclas que podrá ver directamente en la pantalla.

![Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora]()

Todas las pulsaciones de teclas que se puedan ver directamente en la pantalla se cifrarán

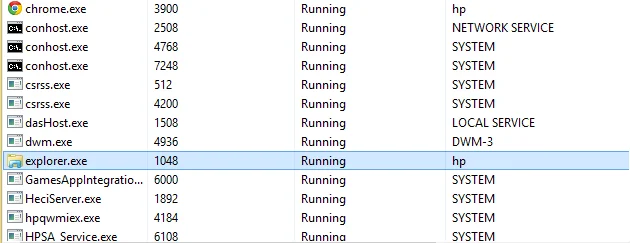

6. Verifique la configuración de su navegador web

Finalmente, también debe verificar la configuración de su navegador web para detectar cambios sospechosos. Los registradores de teclas a menudo alteran la configuración del navegador para capturar las pulsaciones de teclas, así que revise todas las configuraciones cuidadosamente y asegúrese de que no hayan sido manipuladas o modificadas sin su conocimiento.

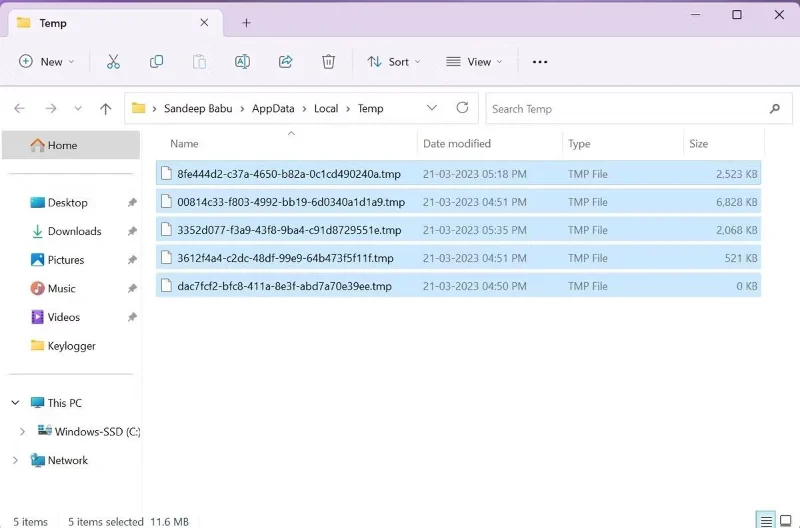

7. Verifique los archivos temporales

Los keyloggers a veces se esconden en archivos temporales para evitar ser detectados, especialmente archivos descargados de sitios web maliciosos. Por lo tanto, también deberías comprobar los archivos temporales en busca de programas sospechosos.

Dado que los archivos temporales suelen estar demasiado desordenados para detectar programas sospechosos, es mejor eliminar todos los archivos temporales de su PC.

Cierre todos los programas en ejecución en su PC. Presione Windows + R y luego escriba "%temp%". Haga clic en el botón Aceptar. Esto abrirá la carpeta de archivos temporales. Seleccione todos los archivos y elimínelos.

![Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora Instrucciones para encontrar y eliminar Keyloggers completamente de su computadora]()

directorio de archivos temporales

8. Busque registradores de pulsaciones de teclas con software antivirus

Los keyloggers pueden disfrazarse de programas legítimos. Por lo tanto, debes escanear tu PC con un programa antivirus confiable para saber si tiene un registrador de teclas o no.

Aunque Microsoft Defender proporciona una seguridad razonable, debería considerar comprar un programa de software antivirus pago para aumentar la seguridad de su PC.

9. Otras medidas

Si ha realizado los métodos anteriores y aún sospecha que hay un registrador de teclas instalado en su computadora, puede usar el modo seguro con conexión en red para funcionar. Para ingresar al modo seguro con redes, presione F8 al encender la computadora y use las teclas de flecha para encontrar este modo, luego presione Enter para seleccionar. Al acceder al modo seguro con redes, solo se le permite ejecutar archivos en su sistema operativo y detener todas las demás actividades, por lo que los registradores de teclas instalados en su computadora ya no podrán rastrearlo.

Esta es una de las características extremadamente útiles que no debes ignorar.

Consejos útiles para lidiar con keyloggers

Hay algunos keyloggers muy peligrosos que sólo pueden detectarse si se utilizan métodos profesionales. Por lo tanto, para mantener los datos a salvo de los keyloggers, debe usar el bloc de notas al ingresar nombres de usuario y contraseñas en los formularios de inicio de sesión. Guarde el nombre de usuario y la contraseña en el bloc de notas y cópielos en su navegador. Porque algunos registradores de teclas no tienen permiso para registrar las pulsaciones de teclas del bloc de notas.

Si tiene datos importantes y confidenciales almacenados en su computadora, es necesario protegerlos de estos registradores de teclas. Se necesita mucho tiempo para encontrar y detectar un keylogger porque puede provenir de Internet porque muchos programas se descargan de muchos sitios web no oficiales. También merece la pena prestar atención a la búsqueda de fuentes seguras de descarga de software y, al instalar software, asegúrese de supervisar todo el proceso para evitar instalar herramientas no deseadas.

La forma más eficaz de eliminar un keylogger es utilizar una herramienta antimalware. Ejecute un análisis completo de su sistema y siga las instrucciones del programa para eliminar cualquier archivo malicioso que encuentre. También puedes utilizar un programa antispyware especializado para detectar keyloggers con mayor precisión.

Proteger su PC de los keyloggers es esencial para garantizar la seguridad y privacidad de sus datos. Ahora que sabes cómo buscar keyloggers, el siguiente paso es fortalecer la seguridad de tu PC para evitar ataques de keyloggers. Además, para proteger sus datos confidenciales, debe tener cuidado con otro malware que roba información llamado FormBook .

¡Buena suerte!

Consulte algunos artículos más a continuación: