¿Qué es Lukitus?

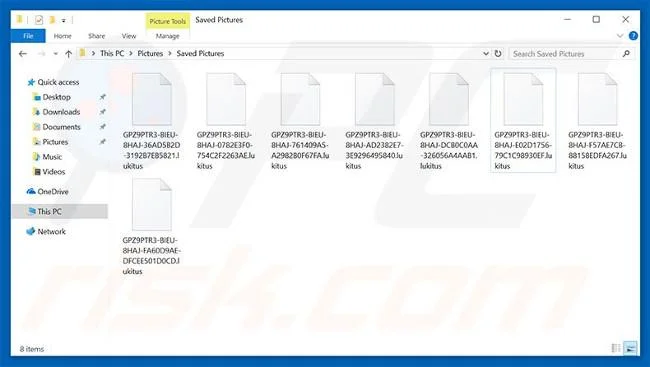

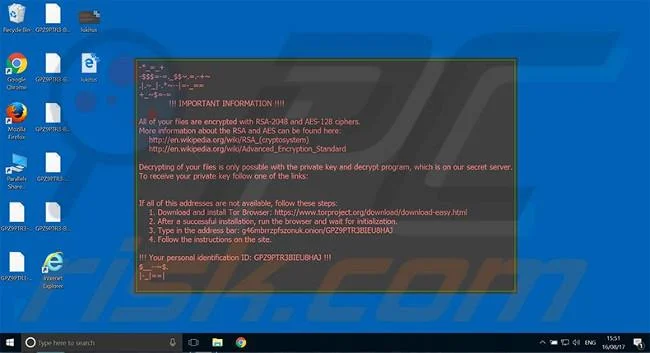

Lukitus es una versión actualizada de un virus ransomware llamado Locky. Los desarrolladores difunden Lukitus a través de spam (archivos adjuntos maliciosos). Después de la penetración, Lukitus cifra los datos almacenados utilizando algoritmos de cifrado RSA-2048 y AES-128. Durante el cifrado, el virus cambia el nombre de los archivos cifrados utilizando el patrón "32_letras_aleatorias_y_dígitos].lukitus". Por ejemplo, se podría cambiar el nombre de "sample.jpg" a un nombre de archivo como "GPZ9AETR3-BIEU-8HAJ-36AD5B2D-3192B7EB5821.lukitus". Después de un cifrado exitoso, Lukitus cambia el fondo de pantalla del escritorio y crea un archivo HTML ("lukitus.htm") para dejarlo en el escritorio.

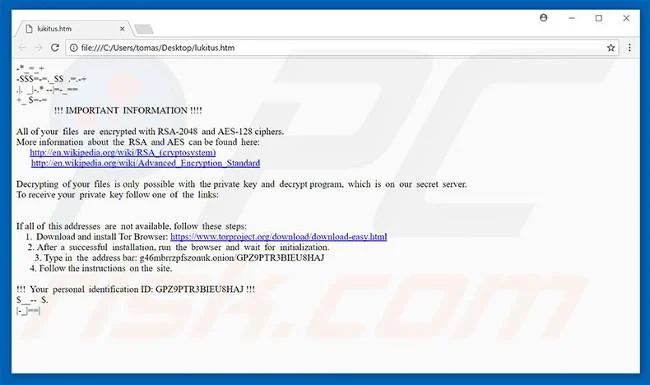

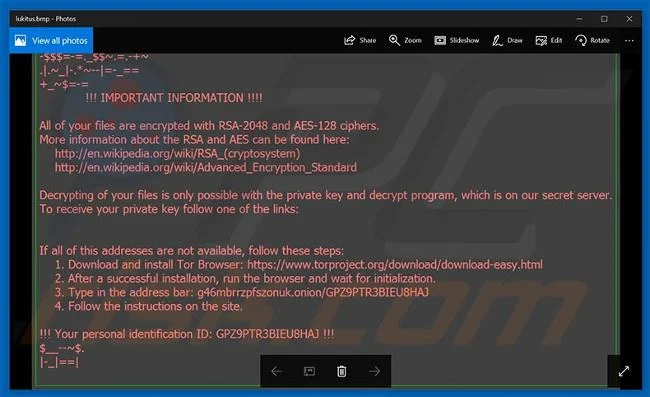

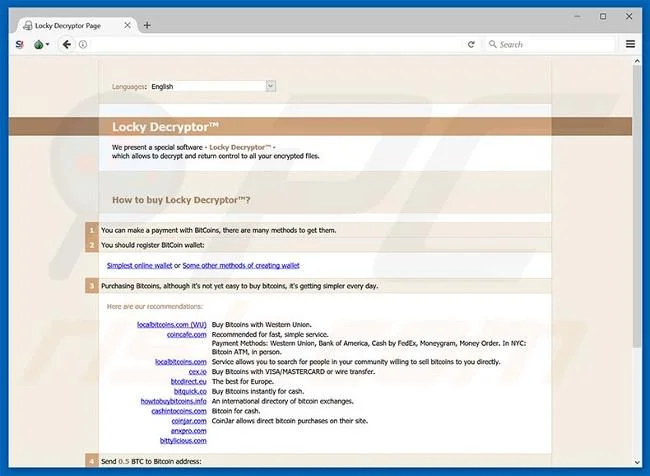

Los archivos de papel tapiz y los archivos HTML en la computadora contienen un mensaje de rescate que indica que el archivo está encriptado y solo se puede recuperar mediante un programa de descifrado específico que utiliza una clave única. Desafortunadamente, esta información es correcta. Como se mencionó anteriormente, Lukitus utiliza algoritmos criptográficos RSA y AES y, por lo tanto, solo se genera una clave de descifrado para cada víctima. Estas claves se almacenan en un servidor remoto controlado por los desarrolladores de Lukitus. Las víctimas deben pagar un rescate para recibir la clave siguiendo las instrucciones proporcionadas en el sitio web oficial del malware. El coste de decodificación es de 0,5 Bitcoin (aproximadamente 50.000.000 VND). Sin embargo, recuerde que no se debe confiar en los delincuentes de alta tecnología porque a menudo ignoran a las víctimas una vez que han recibido el rescate. El pago no garantiza que sus archivos serán descifrados. Además, dar dinero a los ciberdelincuentes también apoya indirectamente sus negocios de virus maliciosos. Por lo tanto, no se recomienda contactar con estas personas ni pagar ningún rescate. Desafortunadamente, no existe ninguna herramienta capaz de recuperar archivos cifrados por Lukitus y la única solución es restaurar sus archivos y sistema desde una copia de seguridad.

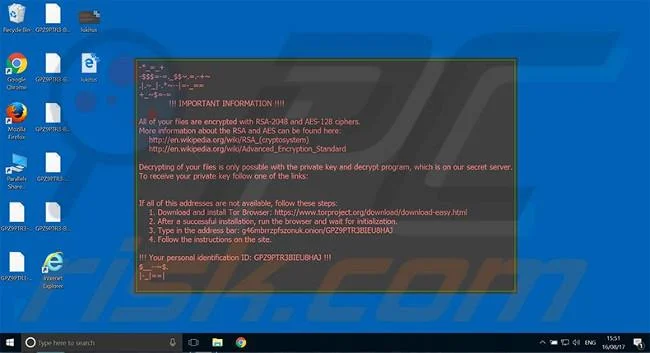

Aviso de demanda de rescate por parte de ciberdelincuentes:

Lukitus es similar a Aleta, BTCWare, GlobeImposter y docenas de otros tipos de ransomware. Este malware también está diseñado para cifrar archivos y exigir un rescate. Sólo hay dos diferencias principales: 1) el rescate exigido y 2) el tipo de algoritmo de cifrado utilizado. Las investigaciones muestran que la mayoría de estos virus utilizan algoritmos que generan claves de descifrado únicas (por ejemplo, RSA, AES, DES, etc.). Por lo tanto, es casi imposible recuperar estos archivos sin la clave de descifrado de los ciberdelincuentes.

¿Cómo ataca el ransomware a las computadoras?

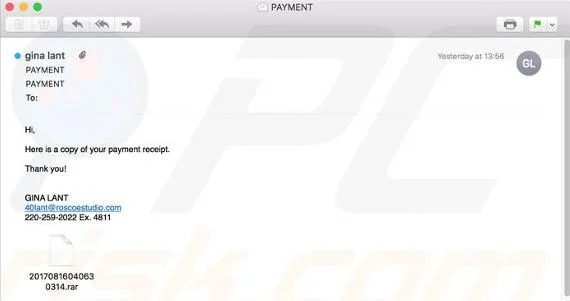

Aunque Lukitus se distribuye a través de spam, los ciberdelincuentes a menudo distribuyen malware similar utilizando software falsificado, troyanos y fuentes de descarga de software de terceros (sitios de descarga gratuitos, sitios de alojamiento de archivos gratuitos, redes peer-to-peer, etc.). En este caso, Lukitus se entrega a las víctimas como un archivo .rar comprimido. Sin embargo, los correos electrónicos no deseados suelen contener documentos JavaScript, MS Office y otros archivos similares diseñados para descargar o instalar malware. Los actualizadores de software falsos aprovechan errores de software obsoletos para infectar sistemas. Las fuentes de descarga de software de terceros a menudo aumentan la probabilidad de ejecución maliciosa al "presentarlas" como software legítimo.

¿Cómo proteger su computadora de una infección de ransomware?

Para prevenir la infección por ransomware, debe tener mucho cuidado al navegar por Internet. Nunca abra archivos recibidos de correos electrónicos sospechosos ni descargue software de fuentes no oficiales. Además, utilice un paquete antivirus/antispyware legítimo y actualice las aplicaciones instaladas. Sin embargo, tenga en cuenta que los delincuentes distribuyen malware a través de actualizadores falsos. Por tanto, utilizar herramientas de terceros para actualizar el software es muy peligroso. La clave para mantener segura su computadora es la precaución.

Muestras de spam utilizadas para distribuir el malware Lukitus:

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

Archivo HTML de Lukitus:

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

Archivo de fondo de pantalla de escritorio de Lukitus:

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

Archivo Lukitus del sitio Tor:

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

Archivos codificados por Lukitus (patrón de nombre de archivo "[32_random_letters_and_digits].lukitus"):

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

Instrucciones para prevenir el ransomware Lukitus

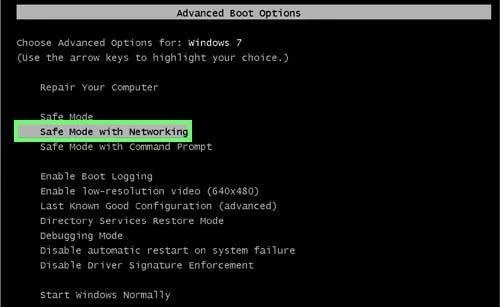

Paso 1: eliminar el ransomware Lukitus utilizando el modo seguro de red.

Usuarios de Windows XP y Windows 7 : inicie su computadora en modo seguro. Haga clic en Inicio > Apagar > Aceptar . Durante el proceso de inicio de la computadora, presione la tecla F8 en el teclado varias veces hasta que vea el menú Opciones avanzadas de Windows, luego seleccione Modo seguro con funciones de red de la lista.

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

Instrucciones en video sobre cómo iniciar Windows 7 en modo "Modo seguro con funciones de red":

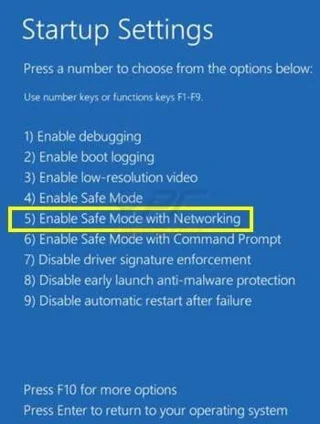

Usuarios de Windows 8: vaya a la pantalla de inicio de Windows 8 , escriba Avanzado , en los resultados de la búsqueda seleccione Configuración . Haga clic en la opción Inicio avanzado en la ventana abierta "Configuración general de PC" . Haga clic en el botón "Reiniciar ahora" . Su computadora ahora se reiniciará en el "menú de opciones de inicio avanzadas" . Haga clic en el botón " Solucionar problemas ", luego presione el botón "Opciones avanzadas" . En la pantalla de opciones avanzadas, haga clic en Configuración de inicio > Reiniciar . La computadora se reiniciará en la pantalla Configuración de inicio. Presione F5 para iniciar en el modo de inicio. Modo seguro con funciones de red .

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

Video tutorial sobre cómo iniciar Windows 8 en modo seguro con funciones de red.

Usuarios de Windows 10: haga clic en el icono de Windows y seleccione Encendido. En el menú abierto, haga clic en " Reiniciar " mientras mantiene presionado el botón " Shift " en el teclado. En la ventana "elegir una opción" , haga clic en " Solucionar problemas " y luego seleccione "Opciones avanzadas" . En el menú de opciones avanzadas, seleccione "Configuración de inicio" y haga clic en el botón " Reiniciar ". En la siguiente ventana, haga clic en el botón " F5 " del teclado. Esto reiniciará su sistema operativo en modo seguro con redes.

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

Instrucciones en video para iniciar Windows 10 en modo "Modo seguro con funciones de red":

Paso 2: Eliminar Lukitus ransomware usando la restauración del sistema

Si no puede iniciar su computadora en Modo seguro con funciones de red, intente realizar una restauración del sistema.

Instrucciones en video sobre cómo eliminar el virus ransomware usando el "Modo seguro con símbolo del sistema" y "Restaurar sistema":

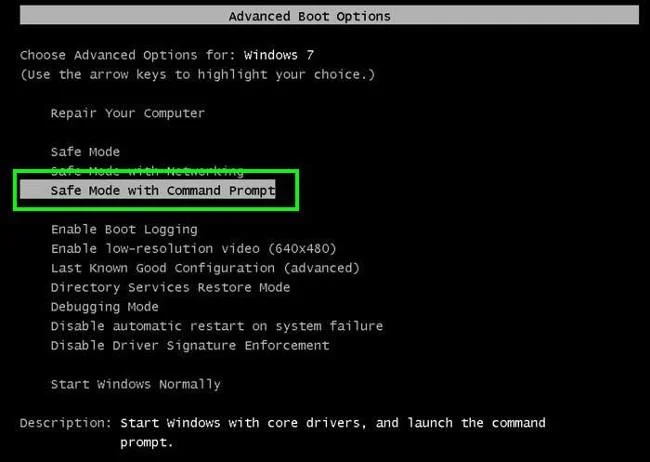

1. Durante el proceso de inicio de la computadora, presione la tecla F8 en el teclado varias veces hasta que aparezca el menú Opciones avanzadas de Windows, luego seleccione Modo seguro con símbolo del sistema de la lista y presione Entrar .

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

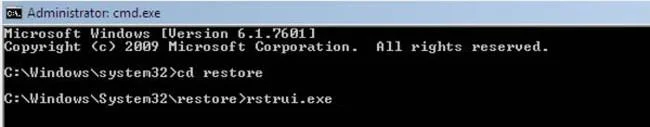

2. En el símbolo del sistema, ingrese la siguiente línea: cd recovery y presione Enter .

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

3. A continuación, escriba esta línea: rstrui.exe y presione Entrar .

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

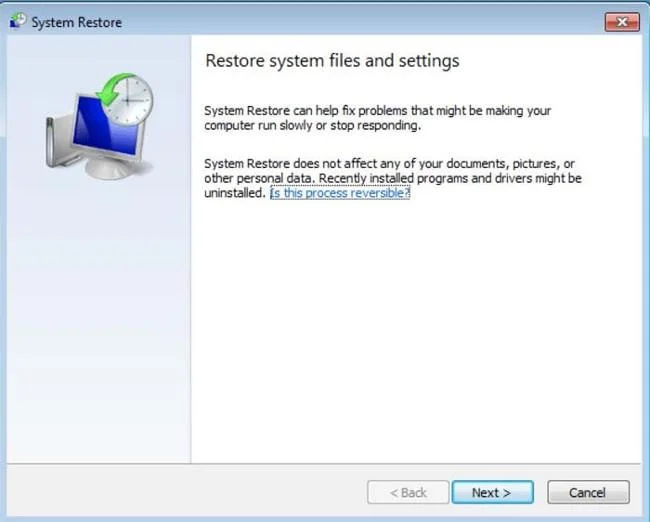

4. En la ventana que se abre, haga clic en " Siguiente ".

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

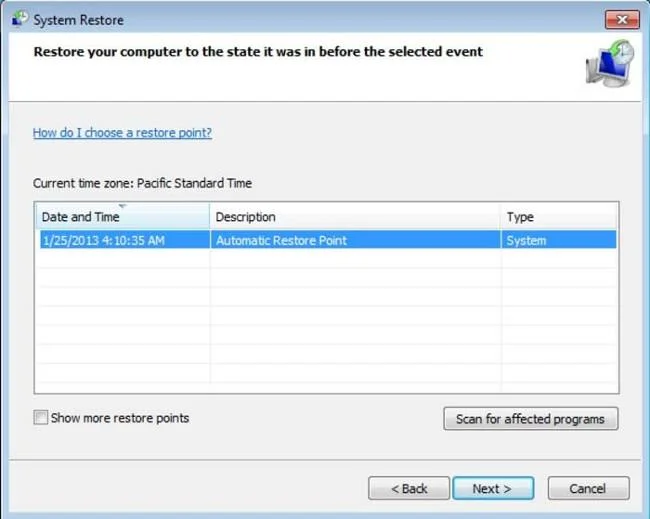

5. Seleccione uno de los puntos de restauración y haga clic en " Siguiente " (restaurará su sistema informático al día en que fue infectado por el virus Lukitus).

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

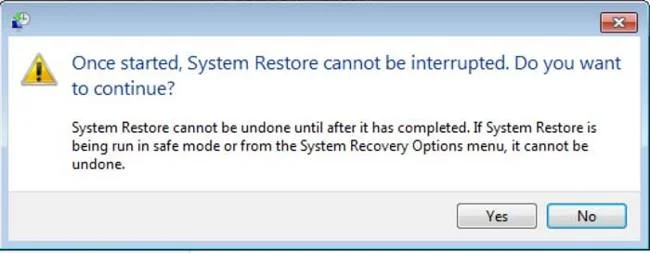

6. En la ventana que se abre, haga clic en " Sí ".

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

7. Después de restaurar su computadora, descargue y escanee su computadora con un software de eliminación de malware para eliminar los archivos restantes del ransomware Lukitus.

Para restaurar archivos personales cifrados con este ransomware, intente utilizar la función Versiones anteriores de Windows. Este método sólo es efectivo si la función Restaurar sistema se ha habilitado en un sistema operativo que ha sido atacado por código malicioso. Tenga en cuenta que algunas variantes de Lukitus pueden eliminar instantáneas de volumen de archivos, por lo que es posible que este método no funcione en todas las computadoras.

Para restaurar un archivo, haga clic derecho en él, vaya a Propiedades y seleccione la pestaña Versiones anteriores . Si el archivo relevante tiene un punto de restauración, selecciónelo y haga clic en el botón " Restaurar ".

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

Si no puede iniciar la computadora en Modo seguro con Funciones de red (o con el símbolo del sistema), inicie la computadora con un disco de rescate. Algunas variantes de ransomware se desactivan con el Modo seguro con funciones de red, lo que complica su eliminación. Para este paso, necesita acceso a otra computadora.

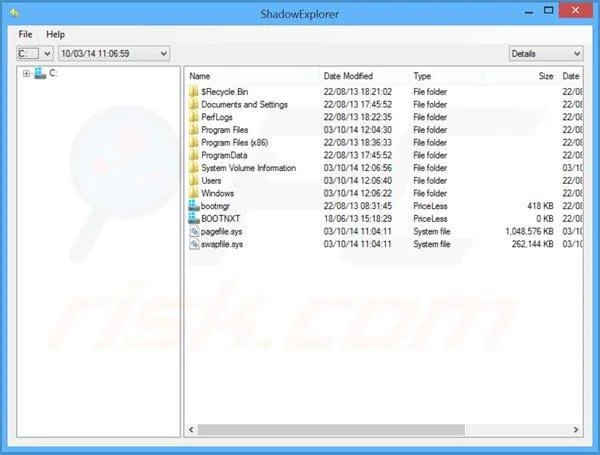

Para recuperar el control de los archivos cifrados de Lukitus, también puedes intentar utilizar un programa llamado Shadow Explorer .

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

Para proteger su computadora contra ransomware de cifrado de archivos como este, utilice programas antivirus y antispyware confiables. Como método adicional de protección, puede utilizar el programa llamado HitmanPro.Alert , que crea objetos de política de grupo en el registro para bloquear programas maliciosos como Lukitus.

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

Malwarebytes Anti-Ransomware Beta utiliza tecnología avanzada que monitorea la actividad del ransomware y la detiene inmediatamente, antes de que llegue a los archivos del usuario:

![Instrucciones para prevenir el ransomware Lukitus Instrucciones para prevenir el ransomware Lukitus]()

La mejor manera de evitar daños causados por ransomware es mantener copias de seguridad actualizadas periódicamente.

Otras herramientas conocidas para eliminar el ransomware Lukitus: Plumbytes Anti-Malware y SpyHunter 4 .