Las pruebas de penetración se han convertido en una parte esencial del proceso de verificación de seguridad. Si bien es fantástico tener una variedad de herramientas de pruebas de penetración para elegir, con tantas herramientas que realizan funciones similares, puede resultar difícil elegir cuál le ofrece el mejor valor.

En el artículo de hoy, Quantrimang.com se unirá a los lectores para conocer las 10 mejores herramientas de soporte de pentest de la actualidad.

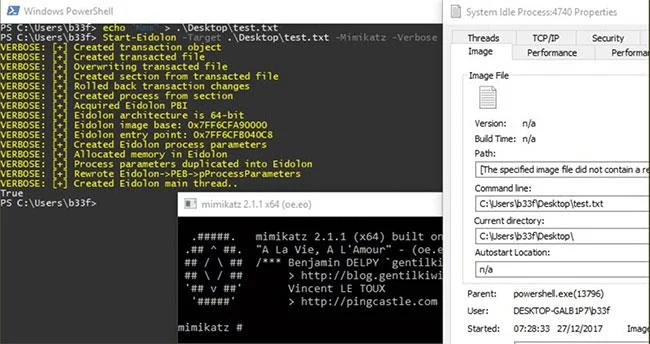

1. Powershell-Suite

Powershell-Suite es una colección de scripts de PowerShell que extraen información sobre procesos, procesos, DLL y muchos otros aspectos de una máquina con Windows. Al programar tareas específicas en conjunto, puede navegar y probar rápidamente qué sistemas en la red son vulnerables a la explotación.

- Se utiliza mejor para : facilitar que las tareas automatizadas detecten activos débiles que pueden explotarse en línea.

- Plataformas compatibles : Windows

Powershell-Suite

2. Mapa Z

Zmap es un escáner de red liviano, capaz de escanear todo, desde redes domésticas hasta Internet completo . Este escáner de red gratuito se utiliza mejor para recopilar detalles básicos de la red. Si solo tiene un rango de IP para usar, use Zmap para obtener una descripción general rápida de la red.

- Mejor utilizado para : recopilación de información y clasificación inicial del contexto del ataque.

- Plataformas compatibles : Zmap es compatible con varias plataformas Linux y macOS

3. radiografía

Xray es una excelente herramienta de mapeo de redes que utiliza el marco OSINT. Xray utiliza listas de palabras, solicitudes de DNS y cualquier clave API para ayudar a identificar los puertos abiertos en la red desde el exterior.

- Mejor utilizado para : Pentesters que obtienen acceso a una red sin ayuda

- Plataformas compatibles : Linux y Windows

4. Simplemente envíe un correo electrónico

SimplyEmail es una herramienta que se utiliza para ayudar a recopilar información relevante que se encuentra en Internet en función de la dirección de correo electrónico de alguien. SimplyEmail trabaja para buscar en Internet cualquier dato que pueda ayudar a proporcionar información sobre cualquier dirección de correo electrónico.

- Mejor utilizado para : Pentesters que buscan crear listas de cuentas para compromisos de pruebas a nivel empresarial.

- Plataformas compatibles : Docker, Kali, Debian, Ubuntu , macOS

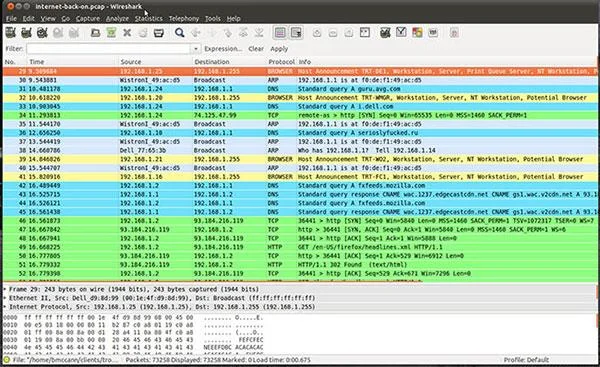

5. Tiburón de alambre

Wireshark es posiblemente la herramienta de análisis de protocolos de red más utilizada a nivel mundial. El tráfico de red recopilado a través de Wireshark puede mostrar qué protocolos y sistemas están activos, qué cuentas son las más activas y permitir a los atacantes interceptar datos confidenciales. Consulte el artículo: Uso de Wireshark para analizar paquetes de datos en el sistema de red para obtener más detalles.

- Mejor utilizado para : Visibilidad de red de nivel profundo en las comunicaciones.

- Plataformas compatibles : Windows, Linux, macOS, Solaris

![Las 10 mejores herramientas de soporte de pentest de la actualidad Las 10 mejores herramientas de soporte de pentest de la actualidad]()

Wireshark

6. Hashcat

Hashcat es una de las herramientas de recuperación de contraseñas más rápidas hasta la fecha. Al descargar la versión Suite, obtiene acceso a la herramienta de recuperación de contraseñas , al generador de palabras y al elemento para descifrar contraseñas. Los ataques de diccionario, combinación, fuerza bruta , basados en reglas, alternar entre mayúsculas y minúsculas y contraseñas híbridas son totalmente compatibles. Lo mejor de todo es que Hashcat tiene una excelente comunidad en línea para ayudar a implementar parches, páginas WiKi y tutoriales.

- Mejor utilizado para : expertos en recuperación de sistemas o pentesters que buscan la mejor herramienta de recuperación de contraseñas para reclamar la propiedad de su negocio.

- Plataformas compatibles : Linux, Windows y macOS

7. Juan el Destripador

John the Ripper es una herramienta para descifrar contraseñas. Su único propósito es encontrar contraseñas débiles en un sistema determinado y revelarlas. John the Ripper es una herramienta que se puede utilizar tanto con fines de seguridad como para comprobar el cumplimiento normativo. John es famoso por su capacidad para revelar rápidamente contraseñas débiles en poco tiempo.

- Mejor usado para : descifrar contraseñas para principiantes

- Plataformas compatibles : Windows, Unix, macOS, Windows

8. Hidra

Hydra también es un descifrador de contraseñas, pero con una diferencia. Hydra es la única herramienta de aplicación de contraseñas que admite múltiples protocolos y conexiones paralelas al mismo tiempo. Esta característica permite a los probadores de penetración intentar descifrar varias contraseñas en diferentes sistemas al mismo tiempo sin perder la conexión si no se descifran.

- Mejor utilizado para : descifrar contraseñas para profesionales

- Plataformas compatibles : Linux, Windows, Solaris, macOS

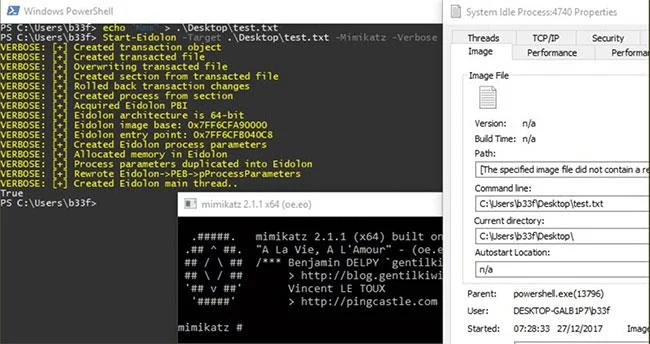

9. Aircrack-ng

Aircrack-ng es una herramienta de seguridad de redes inalámbricas todo en uno para pruebas de penetración. Aircrack-ng cuenta con 4 funciones principales que lo convierten en el más destacado de su segmento; Realiza monitoreo de paquetes de red, ataques de inyección de paquetes, pruebas de capacidad WiFi y, finalmente, descifrado de contraseñas.

- Mejor utilizado para : usuarios de línea de comandos que disfrutan creando ataques o defensas.

- Plataformas compatibles : Windows, OS X Solaris, Linux

![Las 10 mejores herramientas de soporte de pentest de la actualidad Las 10 mejores herramientas de soporte de pentest de la actualidad]()

Aircrack-ng

10. Suite de eructos

Para el pentesting de aplicaciones web, Burp Suite es una herramienta esencial. La interfaz de usuario de Burps está totalmente optimizada para profesionales que trabajan con perfiles integrados, lo que permite guardar perfiles por tarea.

- Mejor utilizado para : profesionales a cargo de la seguridad de las aplicaciones en la empresa.

- Plataformas compatibles : Windows, macOS y Linux

A continuación se muestran algunas de las mejores herramientas de pentest actualmente que Quantrimang.com quisiera presentar a los lectores. ¡Espero que encuentres una opción adecuada para ti!