Si hay algo que supone una amenaza para todos los usuarios de tecnología es el malware. Este malware puede ser extremadamente peligroso y dañino y está disponible en muchas formas diferentes. Pero, ¿cómo llegó a extenderse tanto el malware? ¿Cuáles son las principales tácticas y herramientas que utilizan los ciberdelincuentes para infectar dispositivos?

1. Descargas maliciosas

Hoy en día existen infinidad de tipos de software que puedes descargar de Internet . Pero la amplia disponibilidad de programas en tantos sitios web diferentes ha creado grandes oportunidades para que los ciberdelincuentes encuentren formas de infectar dispositivos con malware lo más fácilmente posible.

Si no utiliza un sitio web completamente legítimo para descargar software, como el desarrollador, siempre corre el riesgo de descargar un programa malicioso. Esto podría ser algo potencialmente menos dañino como el adware, pero también podría ser tan grave como el ransomware o un virus dañino.

Debido a que las personas a menudo no verifican si un archivo es seguro antes de descargarlo o ni siquiera saben qué señales de alerta deben buscar, esta ruta de infección es extremadamente popular entre los delincuentes. Entonces, ¿qué puedes hacer para evitar descargar cosas dañinas?

En primer lugar, debe asegurarse de descargar archivos únicamente de sitios web confiables. A veces puede resultar difícil encontrar el archivo correcto para descargar para su sistema operativo o versión de sistema operativo específico, pero no permita que este inconveniente lo lleve a un sitio web sospechoso. Por supuesto, a veces puede resultar difícil determinar si un sitio web es legítimo o no, pero puedes utilizar sitios web de verificación de enlaces para sortear este obstáculo.

Además, si el software que busca normalmente requiere pago y ve una versión "gratuita" disponible para descargar, esto es extremadamente sospechoso. Si bien puede parecer tentador probar la versión gratuita de un programa costoso, esto podría dejarlo en una situación mucho peor si hay malware oculto en el archivo.

También puede usar cualquier software antivirus que haya instalado para escanear archivos antes de descargarlos, o usar sitios web de escaneo como VirusTotal para verificar rápidamente cualquier archivo de forma gratuita.

2. Suplantación de identidad por correo electrónico

![Las 4 formas más comunes de propagar malware en la actualidad Las 4 formas más comunes de propagar malware en la actualidad]()

El phishing es una de las formas de ciberdelito más utilizadas en la actualidad. Esto se debe principalmente a que se puede contactar a la mayoría de las personas por correo electrónico, mensaje de texto o mensaje directo. Sobre todo, los ciberdelincuentes pueden engañar fácilmente a las víctimas mediante un mensaje de phishing utilizando un lenguaje convincente o profesional, así como el tipo de formato e imágenes adecuados.

En una estafa de phishing, un atacante envía a su objetivo un mensaje que afirma ser una parte oficial y confiable. Por ejemplo, una persona puede recibir un correo electrónico de la oficina de correos informándole que su paquete ha sido redirigido y que debe proporcionar cierta información para que llegue de manera segura. Este tipo de comunicación de emergencia funciona eficazmente al presionar al destinatario para que cumpla con la solicitud del remitente.

En este correo electrónico de phishing habrá un enlace en el que se le pedirá al objetivo que haga clic para ingresar sus datos, verificar una acción o hacer algo similar. Sin embargo, en realidad, este enlace es completamente malicioso. En casi todos los casos, el sitio web estará diseñado para robar cualquier dato que ingrese, como sus datos de contacto o información de pago. Pero el phishing también se puede utilizar para propagar malware a través de enlaces supuestamente "seguros" u "oficiales" que le envían los atacantes. En este caso, es posible que se haya puesto en peligro inmediatamente después de hacer clic en el enlace.

Nuevamente, un sitio de verificación de enlaces es muy útil para su seguridad, especialmente cuando se trata de phishing, ya que le permite determinar instantáneamente qué tan segura es una URL determinada .

Sobre todo, es importante revisar los correos electrónicos en busca de errores tipográficos, direcciones de remitentes inusuales y archivos adjuntos sospechosos. Por ejemplo, si recibió un correo electrónico de FedEx, pero la dirección de correo electrónico dice algo un poco diferente, como "f3dex", es posible que esté enfrentando un ataque de phishing. Realizar una verificación tan rápida puede ayudarlo a evitar riesgos innecesarios.

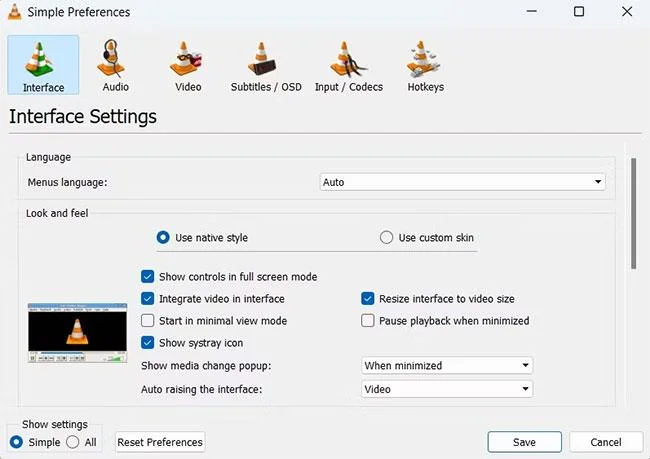

3. Protocolo de escritorio remoto

![Las 4 formas más comunes de propagar malware en la actualidad Las 4 formas más comunes de propagar malware en la actualidad]()

El Protocolo de escritorio remoto (RDP) es una tecnología que permite que la computadora de un usuario se conecte directamente a otra computadora a través de una red. Aunque este protocolo fue desarrollado por Microsoft, ahora se puede utilizar en una variedad de sistemas operativos diferentes, lo que lo hace accesible para casi todos. Sin embargo, como es habitual, los ciberdelincuentes han desarrollado una forma de explotar esta popular herramienta.

A veces, RDP puede estar mal protegido o dejarse abierto en un sistema más antiguo, lo que brinda a los atacantes la oportunidad perfecta para atacar. Los estafadores encuentran estos sistemas inseguros utilizando herramientas de escaneo populares. Una vez que un atacante encuentra una conexión vulnerable y puede acceder a una computadora remota a través del protocolo, puede infectar esa computadora con malware e incluso extraer datos del dispositivo infectado sin el permiso del propietario.

El ransomware se ha convertido en un problema común entre los usuarios de RDP. De hecho, el Informe de filtración de datos y respuesta a incidentes de la Unidad 42 de 2020 de Paloalto muestra que, de los 1000 ataques de ransomware registrados, el 50 % utilizó RDP como vehículo de infección inicial. Se trata de un tipo de malware que cifra los archivos de la víctima y los mantiene como rehenes hasta que se cumplan las exigencias (normalmente económicas) del atacante. Luego, el atacante proporcionará a la víctima la clave de descifrado, aunque no hay garantía de que lo haga.

Para proteger su dispositivo cuando usa RDP, es importante usar contraseñas seguras, usar autenticación de dos factores y actualizar los servidores siempre que sea posible para asegurarse de que está usando el software más seguro.

4.USB

![Las 4 formas más comunes de propagar malware en la actualidad Las 4 formas más comunes de propagar malware en la actualidad]()

Si bien es fácil infectar un dispositivo con malware de forma remota, eso no significa que aún no se pueda hacer físicamente. Si un atacante tiene acceso directo al dispositivo de la víctima, usar un USB puede ser una forma rápida y sencilla de instalar malware.

Los USB maliciosos suelen estar equipados con códigos maliciosos que pueden recopilar datos disponibles en el dispositivo de la víctima. Por ejemplo, una unidad podría infectar un dispositivo con un registrador de teclas , que podría rastrear todo lo que escribe la víctima, incluida la información de inicio de sesión, detalles de pago y comunicaciones confidenciales.

Cuando se utiliza un USB, un atacante básicamente puede descargar cualquier tipo de malware en el dispositivo, incluidos ransomware, spyware, virus y gusanos . Por eso es importante proteger con contraseña todos sus dispositivos y apagarlos o bloquearlos cuando no esté cerca.

También puedes desactivar tus puertos USB si tienes que dejar tu computadora encendida mientras estás fuera.

Además, debes evitar utilizar cualquier USB cuyo contenido no conozcas o escanear cualquier unidad con un software antivirus de antemano.

Los ciberdelincuentes continúan desarrollando nuevas formas de distribuir malware y atacar a las víctimas. Es importante que proteja su dispositivo de todas las formas posibles y verifique todo el software, archivos y enlaces antes de descargarlos o acceder a ellos. Pasos pequeños y sencillos como estos pueden ayudarle a mantenerse a salvo de entidades maliciosas.