La seguridad de endpoints es un tipo de seguridad que está creciendo rápidamente. Hoy en día, las agencias y organizaciones promueven constantemente formas de coordinar el control de computadoras, servidores y teléfonos en sus redes para eliminar malware y permisos de intrusos, así como otros riesgos potenciales de seguridad.

Se puede decir que la seguridad de los puntos finales se considera en muchos sentidos un descendiente directo de las formas de protección informática que surgieron en los albores de la tecnología de la información (TI), pero a un ritmo más rápido y creciendo extremadamente rápido. Si observamos los logros que ha logrado este método de seguridad en los últimos años, podemos reconocerlo fácilmente. Los desarrolladores de tecnología de seguridad ahora también ven la seguridad de los terminales como un área importante, que puede proporcionar un flujo de ingresos estable en los próximos años.

¿Qué es la seguridad de los terminales?

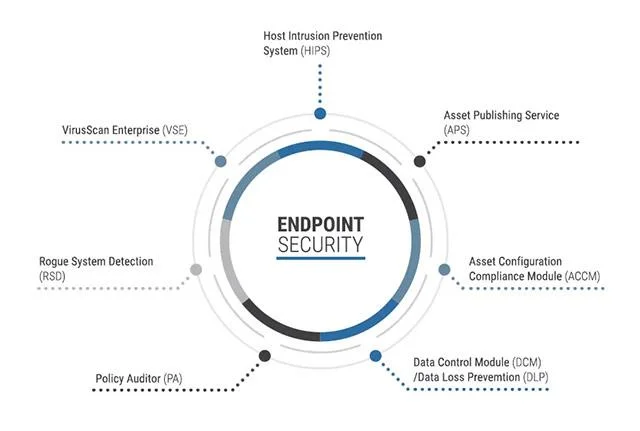

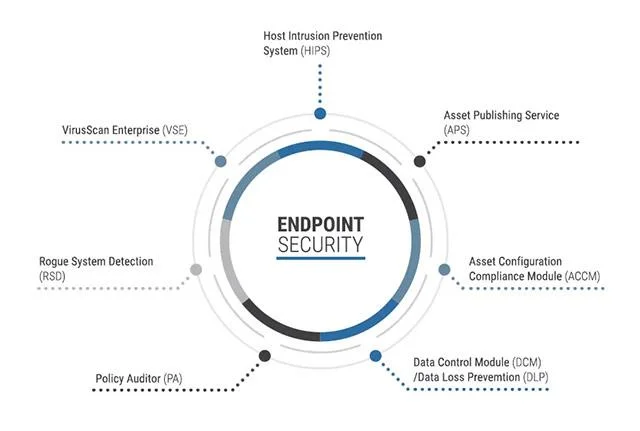

Un poco de teoría, la seguridad de terminales es un método de seguridad que se enfoca en mantener seguros los dispositivos de terminales (incluidas computadoras personales, teléfonos, tabletas y otros dispositivos de soporte, otras conexiones de red) para mantener segura toda la red. A primera vista, esto no parece diferente de los conceptos de firewalls y software antivirus en las computadoras que ya conocemos y, de hecho, en los primeros días de su aparición, la gente alguna vez dudó de que la seguridad fuera solo un término de marketing para hacer antivirus. Los servicios de virus suenan más profesionales, algo más "especializados".

Pero lo que distingue los servicios de seguridad de terminales de los simples procesos de protección de computadoras domésticas es el hecho de que las herramientas de seguridad en los dispositivos terminales a menudo se administran y utilizan principalmente a escala de empresas y organizaciones. Las medidas de seguridad de los terminales se ejecutan en dos niveles: hay agentes que ejecutan software en segundo plano en los dispositivos de los terminales y un sistema centralizado de administración de seguridad de los terminales que monitorea y controla los agentes ubicados en los servidores. Todo este sistema de gestión puede ser monitoreado por personal de TI u otro sistema automatizado, o ambos.

A veces escuchará el término protección de endpoints usado indistintamente con seguridad de endpoints. Gartner define una plataforma de protección de endpoints como "una solución que converge la seguridad de endpoints en un solo producto, brindando servicios como antivirus, antispyware, protección contra incendios personales, control de aplicaciones y otros tipos de prevención de intrusiones en el host (por ejemplo, bloqueo de comportamiento). y vincular estos servicios en una solución unificada y cohesiva". Entonces, estrictamente hablando, el término protección de endpoints puede incluir productos de seguridad que no se administran de manera centralizada, aunque estos productos de seguridad también se comercializan y están dirigidos a clientes de nivel empresarial. Y sí, a veces las empresas de seguridad también promocionan sus productos antivirus como "seguridad de endpoints". Este es un tipo de marketing ambiguo que intercambia conceptos, así que si eres de los que necesita utilizar servicios de seguridad, ¡ten cuidado!

Tendencias en seguridad de endpoints

![Las 5 principales tendencias en seguridad de endpoints para 2018 Las 5 principales tendencias en seguridad de endpoints para 2018]()

Por supuesto, a medida que las amenazas evolucionan constantemente en una dirección más peligrosa y sofisticada, las medidas de seguridad de los terminales también tendrán que evolucionar. En 2018, y hasta bien entrada la primera mitad de 2019, los proveedores de servicios de seguridad de endpoints tendrán que trabajar seriamente para mantenerse al día con las siguientes cinco tendencias:

Aprendizaje automático e inteligencia artificial (IA) . A medida que aumentan las amenazas, se vuelven más generalizadas y se propagan tan rápidamente que resulta aún más difícil mantener el ritmo de las medidas de prevención que ya son pasivas. Por lo tanto, ahora, la mayoría de los procesos de seguridad punto a punto de la seguridad de endpoints tendrán que ser cada vez más automatizados, combinados con aprendizaje automático e inteligencia artificial para inspeccionar el tráfico e identificar amenazas, y solo se atenderán las necesidades más apremiantes y urgentes. notificado y requiere manos humanas. Por ejemplo, las capacidades de aprendizaje automático ya se están aprovechando bastante en los servicios de seguridad de terminales de Microsoft.

Seguridad de terminales basada en SaaS. Tradicionalmente, los sistemas centralizados de gestión de seguridad de terminales suelen funcionar en un único servidor o incluso en un único dispositivo, y se implementan y son responsables de organizaciones y empresas. Pero dado que los servicios basados en la nube o SaaS son cada vez más confiables como parte inevitable de la TI, podemos ver que la gestión de la seguridad de los endpoints se puede ofrecer como un servicio, con proveedores famosos como FireEye, Webroot, Carbon Black, Cybereason y Morfico. En cierto modo (a diferencia del cambio directo hacia el aprendizaje automático), las empresas están descargando la responsabilidad de gestionar la seguridad de los endpoints a su personal interno o, en otras palabras, están intentando limitar la intervención de los empleados internos en el sistema de gestión de la seguridad de los endpoints. , por lo que necesitan proveedores de seguridad y, por supuesto, muchos servicios SaaS también están de moda en aplicar aprendizaje automático e inteligencia artificial a sus servicios, como se mencionó anteriormente. El resultado es un rápido aumento en el número de proveedores de servicios de gestión de seguridad en cada segmento del mercado.

Capa de protección contra ataques anónimos. Los ataques anónimos (causados por malware que reside completamente en la RAM del sistema y nunca se escribe en el disco duro) son un método de ataque que está creciendo a un ritmo alarmante. Los proveedores de servicios de seguridad de endpoints también se están apresurando a proporcionar las capas necesarias de protección contra este tipo de ataques. A menudo es necesario combinar esto con la automatización y el aprendizaje automático, ya que es posible que las herramientas actuales no puedan distinguir entre ataques falsos y perseguirlos solo consumirá valiosos recursos de TI. Mirándolos, esta será una característica importante que cualquier proveedor de servicios de seguridad de extremo a extremo deberá ofrecer a sus clientes en el futuro.

Coloque los dispositivos IoT (Internet de las cosas) bajo un escudo protector . Una de las grandes historias en lo que respecta a la seguridad de Internet en los últimos años es que miles de millones de conexiones a Internet provenientes de muchos dispositivos diferentes, como cámaras, sensores, enrutadores... y otros, están haciendo silenciosamente su trabajo sin ninguna de las protecciones. eso debería estar ahí. Un ejemplo sencillo se puede tomar de la botnet Mirai, un dispositivo que los estudiantes universitarios crearon tomando el control de miles de cámaras de circuito cerrado para lanzar ataques DDoS contra los servidores de los jugadores de Minecraft, provocando algunos de los mayores ataques de denegación de servicio jamás registrados. . Aunque hay muchos dispositivos IoT que ejecutan sistemas operativos separados que son difíciles de administrar, la mayoría opera en plataformas populares como Linux , iOS , Android o incluso variantes de Windows, y los proveedores de administración de terminales están comenzando a desarrollar software que puede ejecutarse en estos dispositivos para establecer las protecciones necesarias.

Reducir la complejidad y aumentar la proactividad

A medida que el segmento de mercado ha ido tomando forma y creciendo gradualmente, muchos proveedores de seguridad para endpoints han ofrecido una gama de herramientas de seguridad especializadas, cada una dirigida a un tipo diferente de ataque o un tipo particular de vulnerabilidad. Como resultado, las empresas tienen hasta siete software de seguridad diferentes ejecutándose en cada dispositivo terminal y, lo que es más importante, todos deben administrarse por separado. Las empresas de seguridad de extremo a extremo buscan consolidar sus servicios en modelos unificados y sin interrupciones.

En resumen, ¿qué debemos hacer en el futuro? ESG Research encuestó a profesionales de TI y ciberseguridad sobre los mayores desafíos de seguridad de endpoints que enfrentan. Además de las falsas alarmas y la falta de automatización, muchos encuestados expresaron su deseo de contar con una capacidad integrada de recuperación ante desastres, que incluya procedimientos de terminación, eliminación de archivos y recuperación de imágenes del sistema... todo esto ayudará al personal de TI a limitar la necesidad de recrear sistemas comprometidos. . Esperemos que los proveedores de servicios puedan escuchar estas opiniones reales.

Software y herramientas de seguridad para endpoints.

![Las 5 principales tendencias en seguridad de endpoints para 2018 Las 5 principales tendencias en seguridad de endpoints para 2018]()

Puede consultar los premios Customers' Choice Security Applications Awards 2017 de Gartner para obtener una descripción general de los proveedores de servicios de seguridad de endpoints. Encontrará nombres familiares como Microsoft y Symantec, junto con otras empresas especializadas, como Cylance, CrowdStrike y Carbon Black. Gartner también proporciona enlaces para que pueda hacer comparaciones entre el software de seguridad de terminales.

A continuación se muestra una lista de algunos excelentes servicios de seguridad de terminales elegidos por los consumidores en 2017:

- Digital Guardian: Guardian Threat Aware Data Protection Platform está a la vanguardia de los esfuerzos para combatir amenazas complejas, brindando un servicio de seguridad de endpoints que se puede implementar fácilmente en las instalaciones o como un servicio de consultoría de soporte con capacidades de optimización y automatización extremadamente buenas.

- enSilo: la plataforma enSilo ofrece métodos tradicionales de seguridad de terminales junto con la capacidad de brindar protección adicional después de un ataque. También puede “atrapar” amenazas, manteniéndolas en su lugar y volviéndolas inofensivas hasta que los expertos puedan analizarlas e investigarlas.

- Minerva : La plataforma Anti-Evasion de Minerva tiene como objetivo identificar nuevos tipos de malware. La idea aquí es que la mayoría de las amenazas normales serán detenidas por el software antivirus tradicional y Minerva intentará prevenir y detectar amenazas remotas.

- Promisec: Las organizaciones pueden necesitar ayuda para gestionar la detección de amenazas potenciales y su respuesta adecuada a las amenazas, así como a los numerosos problemas que surgen cada día en su negocio.Karma. Promisec puede proporcionar esa ayuda. Incorpore los puntos finales a una plataforma totalmente automatizada y rigurosamente segura que pueda gestionarse de forma fácil y flexible.

Ver más: