2018 fue un año complicado para los profesionales de TI a nivel mundial. Ha habido muchas vulnerabilidades de seguridad importantes, incluso relacionadas con el nivel de hardware, que los profesionales de la seguridad de la información deben enfrentar. Estas son las cuatro mayores vulnerabilidades de 2018 y cómo abordarlas.

Spectre y Meltdown, que dominaron los proyectos de seguridad a lo largo de 2018

Las vulnerabilidades Spectre y Meltdown , que aparecieron por primera vez el 4 de enero de 2018, permiten que las aplicaciones lean la memoria del kernel y han causado graves problemas de seguridad a los profesionales de TI a lo largo de los meses del año. El problema es que este par representa vulnerabilidades a nivel de hardware que pueden mitigarse, pero no parchearse mediante software. Aunque los procesadores Intel (excepto los chips Atom fabricados antes de 2013 y la serie Itanium) son los más vulnerables, todavía se requieren parches de microcódigo para los procesadores AMD OpenPOWER y otras CPU basadas en diseños Arm. También se pueden implementar algunas soluciones de software, pero a menudo requieren que los proveedores vuelvan a compilar sus programas con protecciones implementadas.

La revelación de la existencia de estas vulnerabilidades ha despertado un renovado interés en los ataques de canal lateral que requieren un poco de engaño deductivo. Meses después también se reveló la vulnerabilidad de BranchScope. Los investigadores detrás de este descubrimiento han demostrado que BranchScope brinda la capacidad de leer datos que deberían estar protegidos por el enclave seguro SGX, así como derrotar a ASLR.

En resumen, junto con las revelaciones iniciales, Spectre-NG, Spectre 1.2 y SpectreRSB, se descubrieron un total de ocho variantes de la vulnerabilidad Spectre, además de otras vulnerabilidades relacionadas como SgxPectre.

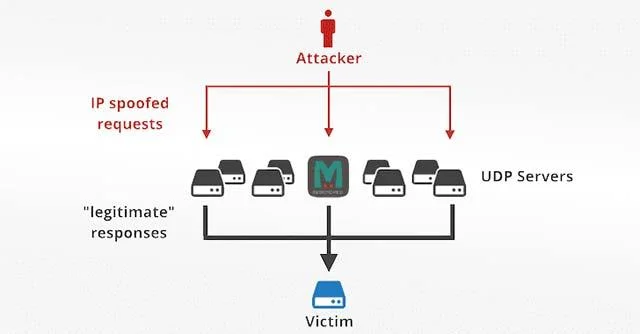

Ataques DDoS sin precedentes con Memcached

![Las mayores vulnerabilidades de seguridad de 2018 Las mayores vulnerabilidades de seguridad de 2018]()

En 2018, los piratas informáticos organizaron ataques DDoS utilizando vulnerabilidades en Memcached, que alcanzaron una altura de 1,7 Tbps. El ataque se inicia cuando un servidor falsifica su propia dirección IP (designando la dirección del objetivo del ataque como dirección de origen) y envía un paquete de solicitud de 15 bytes, al que responde otro host. El servidor Memcached es vulnerable con respuestas que van desde De 134 KB a 750 KB. La diferencia de tamaño entre solicitud y respuesta es más de 51.200 veces mayor, lo que hace que este ataque sea especialmente poderoso.

Prueba de concepto: varios investigadores han lanzado un tipo de código que se puede adaptar fácilmente a los ataques para hacer frente a esta situación, entre ellos "Memcrashing.py", que funciona integrado con el motor de búsqueda Shodan para encontrar servidores vulnerables donde podría lanzarse un ataque.

Afortunadamente, los ataques DDoS de Memcached se pueden prevenir; sin embargo, los usuarios de Memcached también deben cambiar la configuración predeterminada para evitar que se abuse de sus sistemas. Si no se utiliza UDP en su sistema, puede desactivar esta función con el modificador -U 0. De lo contrario, también es recomendable limitar el acceso a localhost con el modificador -listen 127.0.0.1.

La vulnerabilidad de Drupal CMS permite a los atacantes controlar su sitio web

![Las mayores vulnerabilidades de seguridad de 2018 Las mayores vulnerabilidades de seguridad de 2018]()

A finales de marzo se tuvieron que lanzar parches de emergencia para los 1,1 millones de sitios de Drupal. La vulnerabilidad está relacionada con un conflicto entre la forma en que PHP maneja las matrices en los parámetros de URL y el uso de funciones hash. Las claves para denotar claves especiales a menudo resultan en cálculos adicionales, lo que puede permitir a los atacantes "inyectar" código arbitrariamente. El ataque fue apodado "Drupalgeddon 2: Electric Hashaloo" por Scott Arciszewski de la iniciativa Paragon.

En abril, los problemas relacionados con esta vulnerabilidad se solucionaron por segunda vez, apuntando a la capacidad de manejar URL de parámetros GET para eliminar el símbolo #, lo que podría causar una vulnerabilidad de ejecución remota de código.

Aunque la vulnerabilidad se informó públicamente, más de 115.000 sitios Drupal se vieron afectados y muchas botnets aprovecharon activamente la vulnerabilidad para implementar software de cifrado malicioso.

Los ataques BGP bloquean servidores DNS para robar direcciones

![Las mayores vulnerabilidades de seguridad de 2018 Las mayores vulnerabilidades de seguridad de 2018]()

Se prevé que el Border Gateway Protocol (BGP), la “herramienta” utilizada para determinar la ruta más eficiente entre dos sistemas en Internet, se convierta en un objetivo para actores maliciosos en el futuro porque el protocolo se diseñó en gran medida antes de que se consideraran en profundidad los problemas maliciosos de la red. . No existe una autoridad centralizada para las rutas BGP, y las rutas se aceptan a nivel de ISP, lo que las coloca fuera del alcance de los modelos típicos de implementación a escala empresarial y, al mismo tiempo, fuera del alcance del usuario.

En abril, se llevó a cabo un ataque BGP contra Amazon Route 53, el componente del servicio DNS de AWS. Según el equipo de Internet Intelligence de Oracle, el ataque se originó en un hardware ubicado en una instalación operada por eNet (AS10297) en Columbus, Ohio, EE. UU. Los atacantes redirigieron las solicitudes de MyEtherWallet.com a un servidor en Rusia, que utilizó un sitio web de phishing para copiar información de la cuenta leyendo las cookies existentes. Los piratas informáticos ganaron 215 Ether con este ataque, equivalente a unos 160.000 dólares.

En algunos casos, actores estatales también han abusado de BGP. En noviembre de 2018, informes indicaron que varias organizaciones en Irán utilizaron ataques BGP en un intento de bloquear el tráfico de Telegram al país. Además, China también ha sido acusada de utilizar ataques BGP a través de puntos de presencia en América del Norte, Europa y Asia.

El trabajo para proteger BGP contra estos ataques está a cargo del NIST y la Dirección de Ciencia y Tecnología del DHS, en asociación con Secure Inter-Domain Routing (SIDR), cuyo objetivo es realizar la "autenticación del origen de la ruta BGP (BGP Route Origin Validation) utilizando Resource Infraestructura de Clave Pública.

Ver más: