Si siempre ha pensado que los virus y los registradores de teclas son amenazas mortales, no se apresure a confirmarlo porque todavía existen amenazas más peligrosas que esas.

Si bien las soluciones de seguridad para protegernos de amenazas y piratas informáticos van mejorando poco a poco, los programas maliciosos (malware) también son cada vez más " astutos ". Y una de las nuevas amenazas que ha aparecido recientemente es la extorsión mediante ransomware.

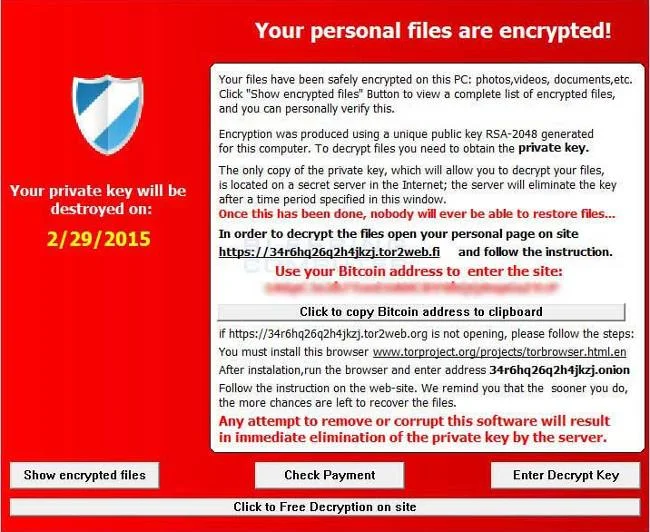

Un virus ransomware es un tipo de malware que cifra y bloquea todos o algunos archivos en la computadora de un usuario y luego requiere que el usuario pague un rescate para desbloquearlo.

La gravedad de los ataques depende del tipo de archivos a los que afecta el ransomware. En algunos casos, sólo cifra unos pocos archivos de software que los usuarios descargan de Internet y el sistema operativo no tiene esas funciones. En otros casos, el malware puede afectar todo el disco duro e inutilizar el ordenador del usuario.

A continuación se muestran los 3 virus ransomware más peligrosos y aterradores de todos los tiempos.

![Lista de los 3 virus ransomware más peligrosos y aterradores Lista de los 3 virus ransomware más peligrosos y aterradores]()

Además, los lectores pueden consultar información más detallada sobre Ransomware o qué es Ransomware aquí.

1. Locky ransomware

Locky se descubrió por primera vez en febrero de 2016. Este tipo de ransomware suele enviarse como un archivo adjunto de correo electrónico, titulado ' Invoice J-00 '. El correo electrónico contiene un documento de texto en el que se “ programa ” la macro.

Este documento dice que si el destinatario no puede ver las facturas, debe permitir que se ejecute la macro. Y tan pronto como el usuario habilita la macro, todos los ejecutables requeridos por Locky se descargan y el sistema queda comprometido.

La última versión de Locky es bastante inteligente, puede " ocultarse " en el sistema y puede " protegerse " cuando los usuarios utilizan métodos tradicionales para probar el sistema.

Recientemente, se ha descubierto un nuevo formato de correo Locky que es ' Recibo de pedido – 00 ' en lugar del formato de factura.

Los lectores pueden consultar los pasos para eliminar completamente el virus *.OSIRIS - Ransomware Locky aquí.

2. Cerber ransomware

Cerber es una forma de malware inteligente e incluso bastante "poderosa". La razón es que es un software gratuito, disponible para que los usuarios lo descarguen, lo instalen y accidentalmente hagan que este software "ataque" el sistema sin siquiera saberlo.

Este tipo de ransomware utiliza dos métodos de "transporte":

- El primer método es el mismo que Locky, Ceber también se envía como archivo adjunto. Cuando los usuarios abran este archivo, atacará la computadora y el sistema del usuario.

- El segundo método es un enlace para darse de baja de la lista de estafas, pero "ofrece" archivos adjuntos a los usuarios y, en última instancia, ataca la computadora y el sistema del usuario.

Cuando Cerber "infecta" y "ataca" su sistema, "secuestrará" el control de más de 400 tipos de archivos y los cifrará antes de exigir un rescate. Los rescates pueden ascender a unos 500 dólares y, si no paga, no podrá utilizar su computadora.

3. ransomware CryptoWall

CryptoWall es un tipo de ransomware que tiene muchas " amenazas " y es el que más amenaza a los usuarios. Este tipo de ransomware no utiliza trucos como archivos adjuntos de correo electrónico, sino que se basa en vulnerabilidades de Java y se "propaga" a través de anuncios maliciosos que se publican en sitios web populares como Facebook y Disney.

Este virus ingresa al ordenador "silenciosamente" principalmente a través de la carpeta %APPDATA% y luego comienza a escanear el disco duro para encontrar los archivos a los que apunta. Una vez que tenga la lista de archivos que se pueden cifrar, comenzará su proceso.

El punto más notable de CryptoWall letal es su capacidad para ejecutarse en versiones de sistema operativo de 32 y 64 bits.

Sin embargo, los usuarios pueden "reducir" el impacto de CryptoWall reemplazando temporalmente los archivos de respaldo del disco duro. Por supuesto, esto es sólo una solución temporal y no una solución permanente, pero le permitirá ganar más tiempo para aplicar otras soluciones de seguridad.

![Lista de los 3 virus ransomware más peligrosos y aterradores Lista de los 3 virus ransomware más peligrosos y aterradores]()

4. Algunas soluciones te protegen de ataques de ransomware

Los virus ransomware son cada vez más comunes y dan miedo. Por lo tanto, para protegerse de los ataques de ransomware, debe hacer una copia de seguridad de su computadora con regularidad, actualizar las últimas versiones del sistema operativo y, lo más importante, " no sea tonto " y hacer clic en los archivos enviados desde fuentes desconocidas en archivos adjuntos de correo electrónico.

Además, si no quiere ser víctima de Ransomware, los lectores pueden consultar más soluciones aquí.

Consulte algunos artículos más a continuación:

- ¿Qué hacer para solucionar el error "No hay Internet después de la eliminación del malware"?

¡Buena suerte!