Según los expertos en seguridad, con el auge de los entornos multinube han surgido una serie de mejores prácticas de seguridad , y hay algunos pasos importantes que todas las organizaciones deberían tomar a medida que desarrollan sus propias estrategias de seguridad.

Una violación de datos o una alerta de intruso hará que los equipos de seguridad sean más proactivos para contener el daño e identificar la causa.

Esa tarea siempre es un desafío, incluso cuando una verdadera persona de TI ejecuta todas las operaciones en su propia infraestructura. Esta tarea se vuelve cada vez más compleja a medida que las organizaciones han trasladado más cargas de trabajo a la nube y, posteriormente, a múltiples proveedores de nube.

El Informe de operaciones en la nube de 2018 de RightScale, un proveedor de servicios en la nube, encontró que el 77 % de los profesionales de la tecnología (equivalente a 997 encuestados) dijeron que la seguridad en la nube es un desafío, y el 29 % de ellos dijo que era un desafío muy grande.

Los expertos en seguridad dicen que no están sorprendidos, especialmente teniendo en cuenta que el 81% de los encuestados de RightScale están utilizando una estrategia multinube.

“Los entornos multinube harán que la forma de implementar y gestionar los controles de seguridad sea más compleja”, afirmó Ron Lefferts, director general y líder de consultoría tecnológica en la firma de consultoría de gestión Protiviti Theory.

Él y otros líderes de seguridad dicen que las organizaciones están siendo agresivas a la hora de mantener una alta seguridad a medida que trasladan más cargas de trabajo a la nube.

Principales desafíos de seguridad multinube

Desafío de seguridad multinube

Pero también deberían reconocer que los entornos multinube conllevan desafíos adicionales que deben abordarse. Esto es parte de una estrategia de seguridad integral.

“En este mundo multinube, la coordinación es un requisito previo”, afirma Christos K. Dimitriadis, director y ex presidente de la junta directiva de ISACA, una asociación profesional que se centra en la gobernanza de TI entre la tecnología y la inteligencia humana. Ahora, si ocurre un incidente, es necesario asegurarse de que todas las entidades estén coordinadas para identificar violaciones, analizarlas y desarrollar planes de mejora para un control más efectivo".

A continuación se presentan tres elementos que, según los expertos, son estrategias de seguridad complejas para entornos multinube.

- Complejidad creciente : la coordinación de políticas, procesos y respuestas de seguridad de múltiples proveedores de nube y una red mucho más amplia de puntos de conexión agrega complejidad.

"Hay extensiones de centros de datos en muchos lugares del mundo", dijo Juan Pérez-Etchegoyen, investigador y copresidente del Grupo de Trabajo de Seguridad ERP de la organización comercial sin fines de lucro Cloud Security Alliance (CSA). Y luego hay que cumplir con las regulaciones de todos los países o regiones donde se ubica el centro de datos. El número de regulaciones es grande y está creciendo. Estas regulaciones están promoviendo los controles y mecanismos que las empresas deben implementar. Todo eso añade complejidad a la forma en que protegemos los datos”.

- Falta de visibilidad : las organizaciones de TI a menudo no conocen todos los servicios en la nube que utilizan los empleados, quienes pueden ignorar fácilmente las estrategias de TI comerciales y comprar servicios de software como servicio u otros servicios basados en la nube.

"Así que estamos tratando de proteger los datos, los servicios y el negocio mismo sin tener que tener una comprensión clara de dónde están los datos", dijo Dimitriadis.

- Nuevas amenazas : Según Jeff Spivey, fundador y director ejecutivo de la consultora Security Risk Management Inc, los líderes de seguridad corporativa también deberían darse cuenta de que el entorno multinube en rápida evolución puede dar lugar a nuevas amenazas.

"Estamos creando algo nuevo cuyas vulnerabilidades todavía no conocemos. Pero podemos descubrirlas a medida que avancemos", afirmó.

Cree una estrategia multinube

![Los 3 principales desafíos de seguridad multinube y cómo construir una estrategia Los 3 principales desafíos de seguridad multinube y cómo construir una estrategia]()

Según los expertos en seguridad, con el auge de los entornos multinube han surgido una serie de mejores prácticas de seguridad, y hay algunos pasos importantes que todas las organizaciones deberían tomar a medida que desarrollan sus propias estrategias de seguridad.

Lo primero que hay que hacer es identificar todas las nubes donde “residieron” los datos y garantizar que la organización tenga un sólido programa de gobierno de datos: “una imagen completa de los datos y sus servicios, así como los activos de TI relacionados con todo tipo de información” ( según el Sr. Dimitriadis).

El Sr. Dimitriadis, también jefe de seguridad de la información, cumplimiento de la información y protección de la propiedad intelectual en INTRALOT Group, un operador de juegos y proveedor de soluciones, reconoció que estas propuestas de seguridad no solo contemplaban entornos multinube.

Sin embargo, dice que contar con estas medidas básicas se está volviendo más importante que nunca, a medida que los datos se mueven a la nube y abarcan múltiples plataformas de nube diferentes.

Las estadísticas muestran por qué es tan importante tener una base de seguridad sólida. El Informe sobre amenazas en la nube de 2018 de KPMG y Oracle, que encuestó a 450 profesionales de seguridad y TI, informó que el 90% de las empresas clasifican la mitad de sus datos como basados en la nube.

El informe también encontró que al 82% de los encuestados les preocupa que los empleados no sigan las políticas de seguridad en la nube, y el 38% tiene problemas para detectar y responder a incidentes de seguridad en la nube.

Para combatir este tipo de situaciones, las empresas deben clasificar la información para crear múltiples capas de seguridad, dijo Ramsés Gallego, líder de ISACA y evangelista en la oficina del CTO de Symantec. Esto nos dice que no todos los datos requieren el mismo nivel de confianza y verificación para acceder o bloquear.

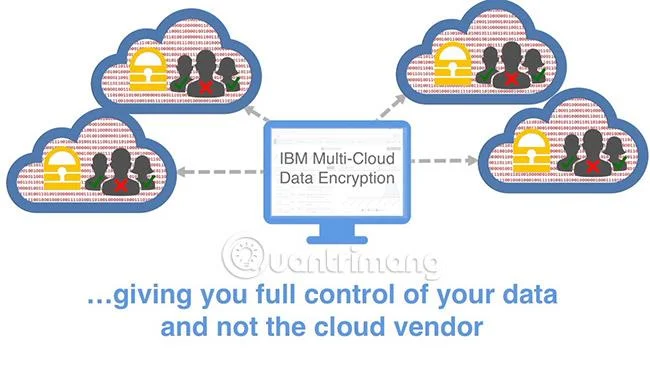

Los expertos en seguridad también aconsejan a las empresas que implementen otras medidas de seguridad de sentido común en las capas fundamentales necesarias para proteger los entornos multinube. Además de las políticas de clasificación de datos, Gallego recomienda utilizar soluciones de cifrado, gestión de identidad y acceso (IAM) como la autenticación de dos factores .

Las empresas necesitan estandarizar políticas y estructuras para garantizar una aplicación consistente y automatizar tanto como sea posible, para ayudar a limitar las desviaciones de esos estándares de seguridad.

“El nivel de esfuerzo que ponga una empresa dependerá del riesgo y la sensibilidad de los datos. Entonces, si estás utilizando la nube para almacenar o procesar datos no confidenciales, no necesitas el mismo enfoque de seguridad que para una nube que contiene información importante”, dijo Gadia.

También señaló que la estandarización y la automatización son muy efectivas. Estas medidas no sólo reducen los costos generales, sino que también permiten a los líderes de seguridad dirigir más recursos a tareas de mayor valor.

Según los expertos, estos elementos fundamentales deberían formar parte de una estrategia más amplia y cohesiva. Tenga en cuenta que a las empresas les irá bien cuando adopten un marco para gestionar las tareas relacionadas con la seguridad. Los marcos comunes incluyen el NIST del Instituto Nacional de Estándares y Tecnología; Objetivos de control de ISACA para tecnologías de la información (COBIT); Serie ISO 27000; y la Matriz de control de la nube (CCM) de Cloud Security Alliance.

Establecer expectativas para los proveedores.

![Los 3 principales desafíos de seguridad multinube y cómo construir una estrategia Los 3 principales desafíos de seguridad multinube y cómo construir una estrategia]()

Según Dimitriadis, el marco elegido no sólo orienta a las empresas sino también a los proveedores.

“Lo que debemos hacer es combinar esos marcos con proveedores de servicios en la nube. Luego podrá crear controles en torno a los datos y servicios que intenta proteger”, explicó.

Los expertos en seguridad dicen que las negociaciones con los proveedores de la nube y los acuerdos de servicios posteriores abordarán el aislamiento de los datos y cómo se almacenan. Cooperarán y coordinarán con otros proveedores de la nube y luego brindarán servicios a las empresas.

Es importante tener una comprensión clara de qué servicios recibe de cada proveedor y si tienen la capacidad para administrar y operar ese servicio.

"Sea específico sobre lo que espera y cómo llegar allí", añade Spivey. "Tiene que haber una comprensión clara de qué servicios se obtienen de cada proveedor y si tienen la capacidad para gestionarlos y operarlos".

Pero según Gallego, no deje los problemas de seguridad en manos de los proveedores de servicios de computación en la nube .

Los proveedores de servicios en la nube suelen vender sus servicios enfatizando lo que pueden hacer en nombre de los clientes empresariales y, a menudo, incluyen servicios de seguridad. Pero eso no es suficiente. Recuerde que estas empresas se dedican al negocio de servicios de computación en la nube y no se especializan en el campo de la seguridad.

Por lo tanto, sostiene que los líderes de seguridad empresarial deben elaborar sus planes de seguridad a un nivel granular, como quién tiene acceso a qué, cuándo y cómo. Luego, entrégueselo a cada proveedor de la nube para que le ayude a ejecutar esos planes.

También añadió: "Los proveedores de servicios en la nube deben ganarse la confianza de los clientes".

Utilizar las nuevas tecnologías actuales.

Las políticas, la gobernanza e incluso las medidas de seguridad de sentido común, como la autenticación de dos factores, son necesarias, pero no suficientes para manejar las complejidades que surgen al distribuir cargas de trabajo en múltiples nubes.

Las empresas deben adoptar tecnologías emergentes diseñadas para permitir que los equipos de seguridad empresarial administren y ejecuten mejor sus estrategias de seguridad multinube.

Gallego y otros investigadores señalan soluciones como Cloud Access Security Brokers (CASB), una herramienta o servicio de software que se ubica entre la infraestructura local de una organización y la infraestructura del proveedor de la nube para consolidar y hacer cumplir medidas de seguridad como la autenticación, mapeo de credenciales, retención de información del dispositivo, cifrado y detección de malware .

La herramienta también enumera tecnologías de inteligencia artificial y luego analiza el tráfico de la red para detectar con precisión fenómenos anómalos que requieren atención humana, limitando así la cantidad de incidentes que deben verificarse o reemplazarse, y luego redirigir esos recursos a incidentes que tienen el potencial de tener consecuencias graves. .

Y los expertos citan el uso continuo de la automatización como una tecnología clave para optimizar la seguridad en un entorno multinube. Como también señaló el Sr. Spivey: “Las organizaciones exitosas son aquellas que automatizan muchas partes y se centran en la gobernanza y la gestión”.

Además, Spivey y otros investigadores dicen que si bien las tecnologías exactas utilizadas para proteger los datos a través de muchos servicios en la nube, como CASB, pueden ser exclusivas del entorno multinube. Los expertos enfatizan que el principio de seguridad general sigue el objetivo de un enfoque a largo plazo tanto de las personas como de la tecnología para construir la mejor estrategia.

"Estamos hablando de diferentes tecnologías y escenarios, más centrados en datos, pero son los mismos conceptos los que hay que implementar", dijo Pérez-Etchegoyen, también CTO de Onapsis. "El enfoque técnico será diferente para cada entorno multinube, pero la estrategia general será la misma".

Ver más: