Este artículo le proporcionará información básica sobre el malware Pumas, así como también cómo eliminarlo por completo. Siga las instrucciones de eliminación de ransomware que se mencionan al final del artículo.

Pumas es el nombre de un virus creado para cifrar sus archivos . Después de cifrarlos, a los archivos se les agregará la extensión .pumas al final. Específicamente, sus archivos se bloquearán con algoritmos de cifrado AES de grado militar y RSA de 1024 bits . El malware Pumas cifrará sus datos y, una vez completado, le pedirá que pague para restaurar esos archivos. Se trata de una forma de instalación de ransomware que se ha vuelto muy popular en los últimos años.

ransomware pumas

Información básica sobre el malware Pumas

|

Nombre

|

.Virus de archivos pumas

|

|

Especies

|

Software espía, ransomware, ransomware , criptovirus.

|

|

Descripción general

|

Este ransomware cifra archivos en su computadora y exige un rescate para restaurar los archivos cifrados.

|

|

Síntoma

|

Este ransomware cifra sus archivos con la ayuda de dos algoritmos de cifrado, AES y RSA. A todos los archivos cifrados se les agregará la extensión .pumas a la extensión del archivo.

|

|

Método de propagación

|

Correos electrónicos no deseados, archivos adjuntos de correo electrónico.

|

|

Herramienta de detección

|

Software de seguridad de pago .

|

Método de propagación del software espía Pumas

![Más información sobre el ransomware Pumas Más información sobre el ransomware Pumas]()

Este software espía Pumas puede propagarse de muchas formas diferentes a través de Internet, pero principalmente a través de herramientas de correo electrónico. Cuando ejecuta accidentalmente archivos que contienen software espía Pumas, su sistema informático quedará completamente infectado.

Además, el malware Pumas también se puede distribuir en las redes sociales ( redes sociales ) y en varios servicios para compartir archivos. El software gratuito que se encuentra en sitios web no oficiales también es una herramienta útil para difundir códigos maliciosos, incluido Pumas. En caso de que después de descargar un archivo a su computadora, no lo abra inmediatamente. Primero debes escanearlos con una herramienta de seguridad y verificar su tamaño y firma para ver si hay algo inusual. Consulte nuestro artículo " Cómo reconocer un ordenador infectado con un virus con 10 signos característicos " para obtener la información necesaria para esta situación.

Información detallada sobre el software espía Pumas

Como se mencionó, Pumas es un virus que cifra archivos y mostrará una ventana con instrucciones sobre cómo transferir dinero al hacker en la pantalla de su computadora. En resumen, los chantajistas quieren que usted pague un rescate por la recuperación de archivos cifrados.

Lo que es más peligroso, el malware Pumas puede crear entradas en el Registro de Windows para "parasitar" el sistema de forma más permanente y fuerte, además de poder iniciar o inhibir varios procesos en el entorno de Windows.

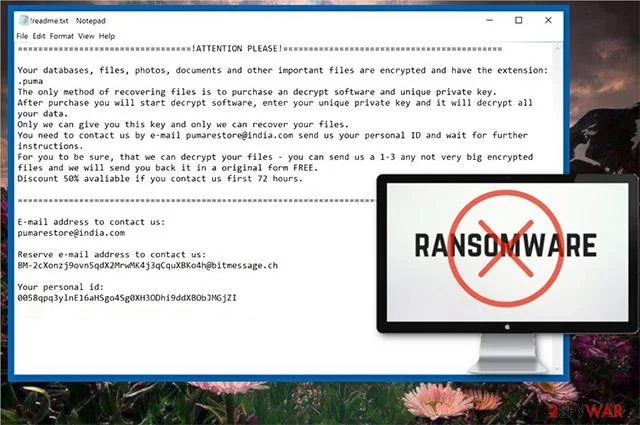

Una vez cifrados, los archivos del virus Pumas colocan una nota de rescate dentro de un archivo llamado "! Readme.txt". Puede ver el contenido de la nota de rescate en la captura de pantalla que se muestra a continuación:

![Más información sobre el ransomware Pumas Más información sobre el ransomware Pumas]()

En concreto, el contenido de este aviso es el siguiente:

Tus bases de datos, archivos, imágenes, documentos y otros archivos importantes están encriptados y tienen la extensión: .pumas. La única forma de recuperar archivos es comprar software de descifrado y claves privadas únicas.

Después de comprar el software de descifrado y las claves privadas, puede descifrar el software usted mismo, ingresar la clave privada única que acaba de comprar y le ayudará a descifrar todos sus datos.

Sólo nosotros podemos proporcionarle esta clave y sólo nosotros podemos restaurar sus archivos.

Si es necesario, puede contactarnos a través del correo electrónico pumarestore@india.com, enviarnos su identificación personal y esperar recibir más instrucciones.

Si todavía no cree que podamos descifrar sus archivos, puede enviarnos de 1 a 3 archivos cifrados (el tamaño no puede ser demasiado grande) y se los enviaremos de vuelta. Los archivos son exactamente iguales a los originales, completamente GRATIS. .

50% de descuento si se comunica con nosotros dentro de las 72 horas posteriores al cifrado de sus archivos.

Dirección de correo electrónico para que usted se ponga en contacto con nosotros:

pumarestore@india.com

Segunda dirección de correo electrónico para que usted se ponga en contacto con nosotros:

BM-2cXonzj9ovn5qdX2MrwMK4j3qCquXBKo4h@bitmessage.ch

Su identificación personal:

0082h9uE76AxDjXNxBHGyUH4cnmWz8r5WOrN4VGu9eJ

Como puedes ver, las direcciones de correo electrónico de los chantajistas son:

BM-2cXonzj9ovn5qdX2MrwMK4j3qCquXBKo4h@bitmessage.ch

pumarestore@india.com

En resumen, las notas del software espía Pumas dicen que sus archivos están cifrados. Debe pagar un rescate para recuperar sus archivos. De hecho, la psicología general de la mayoría de las personas en este caso es la confusión y la disposición a pagar el rescate, especialmente cuando los archivos cifrados contienen datos importantes. Sin embargo, por muy mala que sea la situación, recuerda que NO debes pagar ningún rescate. ¿Qué debe hacer para asegurarse de que sus archivos se restablezcan después de pagar el rescate, cuando la naturaleza de las personas que causan esta situación son estafadores profesionales? Además, dar dinero a los ciberdelincuentes sólo les ayudará a crear más malware o a seguir cometiendo otros actos delictivos.

Proceso de cifrado de archivos del malware Pumas

Hasta ahora, lo que sabemos sobre el proceso de cifrado del software ransomware Pumas es que cada archivo después de cifrarse correctamente tendrá una extensión .pumas.

Los algoritmos de cifrado utilizados para bloquear los archivos son AES y RSA de 1024 bits.

A continuación se muestra una lista de los tipos de archivos comúnmente atacados por Pumas, una lista que se actualizará a medida que haya nuevos informes disponibles sobre este problema:

- Archivo de audio

- Archivos de video

- archivo de documento

- Archivo de imagen

- Archivo de respaldo

- El archivo contiene información de inicio de sesión, bancaria, financiera...

El criptovirus Pumas se puede configurar para eliminar todas las instantáneas de volumen del sistema operativo Windows con la ayuda del siguiente comando:

→vssadmin.exe eliminar sombras /todos /Silencio

En caso de que se ejecute el comando anterior, el proceso de cifrado se realizará de manera más eficiente. Esto se debe al hecho de que este comando eliminará sus métodos de recuperación de datos. Si su dispositivo informático está infectado con este ransomware y sus archivos están bloqueados, siga leyendo para saber cómo restaurar sus archivos a la normalidad.

Cómo eliminar el virus Pumas Ransomware y recuperar archivos .pumas

Si desafortunadamente su computadora está infectada con el virus ransomware Pumas, debe tener algo de experiencia en la eliminación de malware. En resumen, debes eliminar este software lo más rápido posible antes de que tenga la posibilidad de fortalecerse e infectar otras computadoras.

Consulte el artículo " Eliminar completamente el software malicioso (malware) en computadoras con Windows 10 " para obtener instrucciones específicas.

Arriba está la información que necesita saber sobre el software espía Pumas. ¡Buena suerte construyendo un sistema de seguridad sólido para ti!

ver más