La protección contra exploits está integrada en Windows 10 para ayudar a proteger su dispositivo contra ataques. La protección contra exploits es parte de Windows Defender Exploit Guard.

La protección contra exploits ayuda a proteger los dispositivos del malware que utiliza exploits para propagarse. Incluye una serie de mitigaciones que se pueden aplicar a nivel del sistema operativo o a nivel de aplicación individual.

Configure estos ajustes utilizando el Centro de seguridad de Windows Defender en una máquina individual y luego exporte la configuración como un archivo XML como copia de seguridad que puede implementar en otras máquinas.

Habilite la protección contra exploits de Windows 10

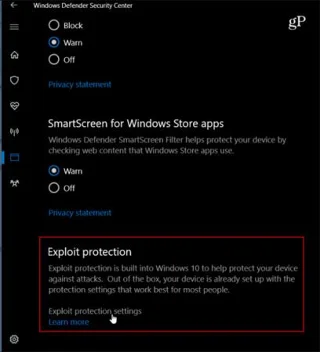

Hasta que Microsoft implemente el sistema de seguridad completo, comenzando con Insider Build 16232, puede habilitar la protección contra vulnerabilidades en el Centro de seguridad de Windows Defender seleccionando Control de aplicaciones y navegadores .

Desplácese hacia abajo hasta la página siguiente y haga clic en Explotar configuración de protección .

![Mejore la seguridad de Windows 10 con protección contra exploits Mejore la seguridad de Windows 10 con protección contra exploits]()

En la página siguiente, tendrá acceso a 2 categorías: Configuración del sistema y Configuración del programa. En la sección Configuración del sistema, puede habilitar o deshabilitar varias configuraciones de seguridad. De forma predeterminada, todas estas configuraciones están habilitadas. Sin embargo, si desea cambiar ciertas configuraciones, recibirá un mensaje de autenticación UAC.

En la sección Configuración del programa, puede personalizar la configuración de seguridad para cada aplicación. Puede agregar aplicaciones personalizadas que desee proteger o seleccionar aplicaciones instaladas viendo el archivo ejecutable de la lista. Cuando agrega una aplicación, aparece en la lista, donde luego puede ajustar las opciones o eliminarla de la lista.

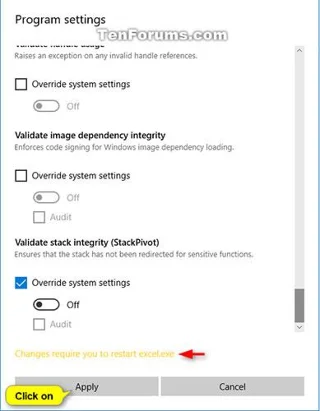

![Mejore la seguridad de Windows 10 con protección contra exploits Mejore la seguridad de Windows 10 con protección contra exploits]()

Agregue programas para personalizar en Configuración del programa

1. Abra Seguridad de Windows y haga clic en el ícono de control de aplicaciones y navegadores .

2. Haga clic en el enlace Configuración de protección contra exploits en la parte inferior.

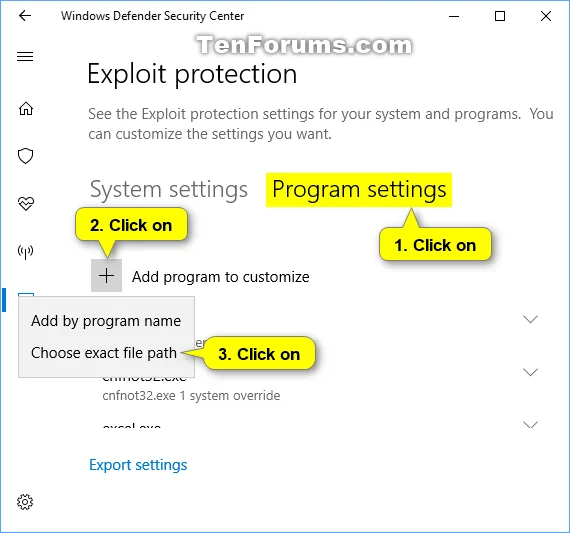

3. Haga clic en Configuración del programa en Protección contra exploits , haga clic en el botón Agregar programa para personalizar + y seleccione Elegir ruta exacta del archivo .

![Mejore la seguridad de Windows 10 con protección contra exploits Mejore la seguridad de Windows 10 con protección contra exploits]()

Haga clic en el botón Agregar programa para personalizar +

4. Navegue y seleccione el archivo .exe (por ejemplo, "notepad.exe") que desea agregar y haga clic en Abrir.

Seleccione y abra el archivo .exe

5. Ahora, puede ir al paso 5 en la sección 4 a continuación para personalizar la configuración del programa para este archivo .exe (por ejemplo, "notepad.exe").

Eliminar el programa en Configuración del programa

1. Abra Seguridad de Windows y haga clic en Control de aplicaciones y navegador .

2. Haga clic en el enlace Configuración de protección contra exploits .

3. Haga clic en Configuración del programa en Protección contra exploits .

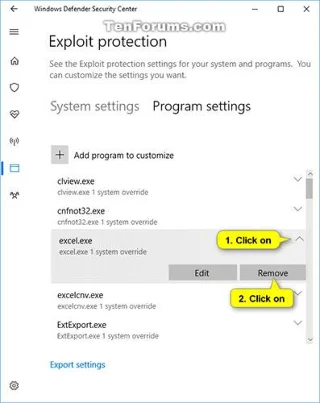

4. Haga clic en el programa enumerado (por ejemplo, "excel.exe") que desea eliminar y haga clic en el botón Eliminar.

![Mejore la seguridad de Windows 10 con protección contra exploits Mejore la seguridad de Windows 10 con protección contra exploits]()

Haga clic en el botón Eliminar para eliminar

5. Haga clic en Sí cuando UAC le solicite que lo apruebe.

6. Cuando termine, puede cerrar Seguridad de Windows si lo desea.

Personalizar la configuración del programa

1. Abra Seguridad de Windows y haga clic en el ícono de control de aplicaciones y navegadores .

2. Haga clic en el enlace Configuración de protección contra exploits en la parte inferior.

3. Haga clic en Configuración del programa en Protección contra exploits .

4. Haga clic en un programa de la lista (por ejemplo, "excel.exe") cuya configuración desee personalizar y haga clic en el botón Editar.

![Mejore la seguridad de Windows 10 con protección contra exploits Mejore la seguridad de Windows 10 con protección contra exploits]()

Haga clic en el botón Editar para editar

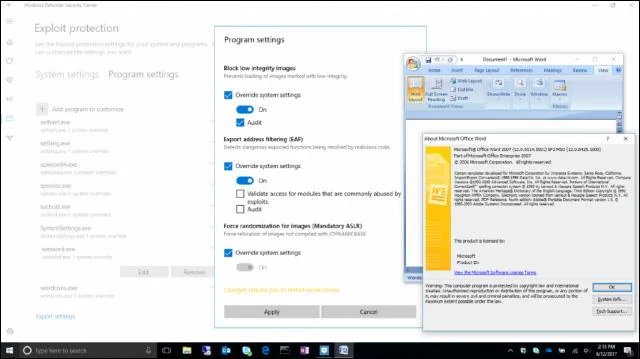

5. Edite la configuración del programa de la manera que desee y haga clic en el botón Aplicar en la parte inferior cuando haya terminado.

![Mejore la seguridad de Windows 10 con protección contra exploits Mejore la seguridad de Windows 10 con protección contra exploits]()

Haga clic en el botón Aplicar en la parte inferior cuando haya terminado.

Nota: Cualquier cambio requerirá que reinicie el programa si está abierto actualmente.

6. Haga clic en Sí cuando UAC le solicite su aprobación.

7. Cuando termine, puede cerrar Seguridad de Windows si lo desea.

Ver más: