El software malicioso ( malware ) ataca en muchas formas y escalas diferentes. Además, la sofisticación del malware ha evolucionado significativamente a lo largo de los años. Los atacantes se dan cuenta de que intentar inyectar todo el paquete de malware en un sistema a la vez no siempre es la forma más eficaz.

Con el tiempo, el malware se ha vuelto modular. Algunas variantes de malware pueden utilizar diferentes módulos para cambiar la forma en que afectan al sistema de destino. Entonces, ¿qué es el malware modular y cómo funciona? ¡Descubrámoslo a través del siguiente artículo!

Modular Malware: nuevo método de ataque sigiloso para robar datos

¿Qué es el malware modular?

El malware modular es una amenaza peligrosa que ataca el sistema en diferentes etapas. En lugar de un ataque directo, el módulo de malware adopta un enfoque secundario.

Lo hace instalando primero solo los componentes esenciales. Luego, en lugar de crear fanfarria y alertar a los usuarios sobre su presencia, el primer módulo se centra en el sistema y la ciberseguridad; qué partes son las principales responsables, qué tipo de método de protección se aplica, dónde puede encontrar vulnerabilidades el malware , qué exploits tienen mayores posibilidades de éxito, etc.

Después de detectar con éxito el entorno local, el módulo de malware de la primera etapa puede comunicarse con su servidor de comando y control (C2). Luego, C2 puede responder enviando más instrucciones junto con módulos de malware adicionales para aprovechar el entorno específico en el que opera el malware.

El malware modular es más beneficioso que el malware que agrupa todas las funciones en una única carga útil, específicamente:

- Los creadores de malware pueden cambiar rápidamente la identidad del malware para evadir el antivirus y otros programas de seguridad.

- Los módulos de malware permiten ampliar la funcionalidad a una variedad de entornos. De esta manera, los creadores de malware pueden reaccionar ante objetivos específicos o marcar módulos específicos para su uso en entornos específicos.

- Los módulos originales eran muy pequeños y más fáciles de cambiar.

- La combinación de varios módulos de malware ayuda a los investigadores de seguridad a predecir lo que sucederá a continuación.

El malware modular no es una amenaza nueva. Los desarrolladores de malware llevan mucho tiempo utilizando eficazmente programas de malware modulares. La diferencia es que los investigadores de seguridad encuentran más módulos de malware en diversas situaciones. Los investigadores también descubrieron la enorme botnet Necurs (famosa por distribuir variantes de ransomware Dridex y Locky ) que propagaba módulos de malware.

Ejemplo de módulo de malware

Hay algunos ejemplos muy interesantes de módulos de malware. Éstos son algunos de ellos.

Filtro VPN

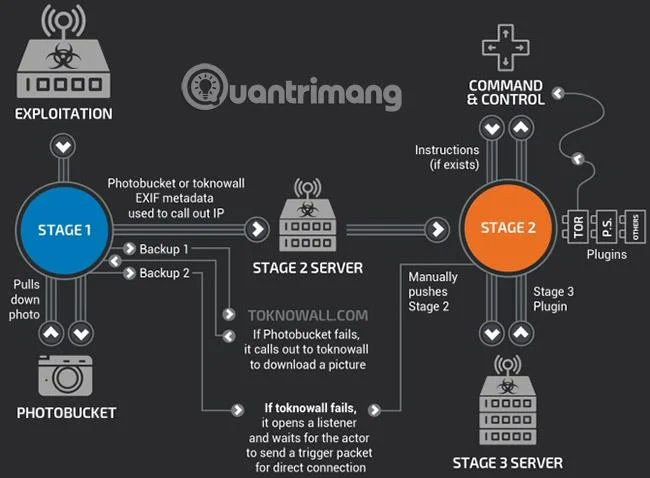

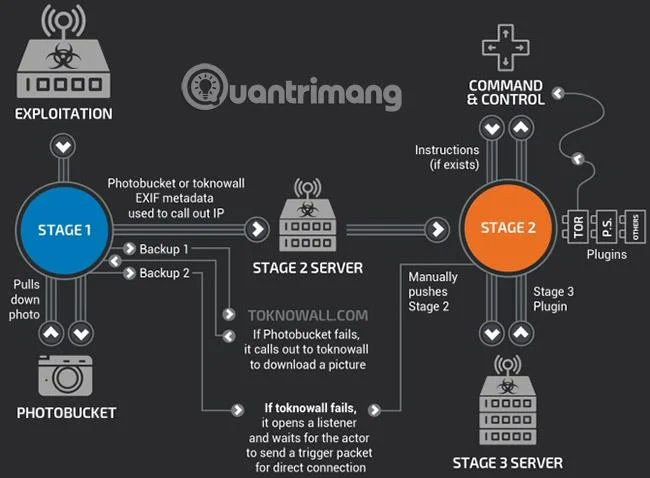

VPNFilter es una versión reciente de malware que ataca enrutadores y dispositivos de Internet de las cosas (IoT) . Este malware opera en tres etapas.

El malware de la primera etapa contacta a un servidor de comando y control para descargar el módulo de la segunda etapa. El módulo de la segunda etapa recopila datos, ejecuta comandos y puede intervenir en la gestión del dispositivo (incluida la capacidad de "congelar" el enrutador, el dispositivo IoT o el NAS). La segunda etapa también puede descargar módulos de la tercera etapa, que actúan como complementos para la segunda etapa. El módulo de tres etapas incluye un paquete de detección de tráfico SCADA, un módulo de infección y un módulo que permite que el malware de etapa 2 se comunique utilizando la red Tor .

Puede obtener más información sobre VPNFilter a través del siguiente artículo: Cómo detectar el malware VPNFilter antes de que destruya el enrutador.

T9000

Los investigadores de seguridad de Palo Alto Networks descubrieron el malware T9000 (no relacionado con Terminator o Skynet).

T9000 es una herramienta de recopilación de información y datos. Una vez instalado, T9000 permite a los atacantes "capturar datos cifrados, tomar capturas de pantalla de aplicaciones específicas y apuntar específicamente a usuarios de Skype ", así como a archivos de productos de Microsoft Office. El T9000 viene con diferentes módulos diseñados para evadir 24 productos de seguridad diferentes, cambiando su proceso de instalación para pasar desapercibido.

danabot

DanaBot es un troyano bancario de varias etapas con diferentes complementos que los atacantes utilizan para ampliar su funcionalidad. Por ejemplo, en mayo de 2018, DanaBot fue detectado en una serie de ataques a bancos australianos. En ese momento, los investigadores descubrieron un conjunto de complementos de detección de infecciones, un complemento de visualización remota VNC, un complemento de recopilación de datos y un complemento Tor que permite una comunicación segura.

"DanaBot es un troyano bancario, lo que significa que necesariamente está orientado geográficamente hasta cierto punto", según el blog Proofpoint DanaBot. “A pesar de las muchas precauciones implementadas, como hemos visto en la campaña de EE. UU., todavía es fácil ver el crecimiento activo, la expansión geográfica y la sofisticación del malware. El malware en sí contiene varias funciones antianálisis, así como módulos de control remoto y robo de información que se actualizan periódicamente, lo que aumenta la amenaza a los objetivos”.

Marap, AdvisorsBot y CobInt

El artículo combina tres variantes de módulos de malware en una sola sección porque los increíbles investigadores de seguridad de Proofpoint exploraron los tres al mismo tiempo. Estas variantes de módulos de malware son similares pero tienen usos diferentes. Además, CobInt forma parte de la campaña Cobalt Group, una organización criminal vinculada a una larga lista de ciberdelincuentes del sector bancario y financiero.

Marap y AdvisorsBot se crearon para atacar todo el sistema objetivo para la defensa y mapear la red, luego determinar si el malware debería descargar toda la carga útil. Si el sistema objetivo satisface la necesidad (por ejemplo, tiene valor), el malware continúa en la segunda fase del ataque.

Al igual que otras versiones de módulos de malware, Marap, AdvisorsBot y CobInt siguen un proceso de tres pasos. La primera etapa suele ser un correo electrónico con un archivo adjunto infectado con malware para el propósito de explotación inicial. Si se realiza el exploit, el malware solicita inmediatamente la segunda etapa. La segunda etapa lleva un módulo de reconocimiento para evaluar las medidas de seguridad y el panorama de la red del sistema objetivo. Si el malware dice que todo está en orden, la etapa final descarga el tercer módulo, incluida la carga útil principal.

![Modular Malware: nuevo método de ataque sigiloso para robar datos Modular Malware: nuevo método de ataque sigiloso para robar datos]()

Violencia

Mayhem es una versión ligeramente anterior del módulo de malware. Apareció por primera vez en 2014. Sin embargo, Mayhem sigue siendo un ejemplo de gran malware modular. El malware, descubierto por investigadores de seguridad de Yandex, apunta a servidores web Linux y Unix. Se instala mediante un script PHP malicioso.

Una vez instalado, el script puede llamar a varios complementos que determinan el uso óptimo del malware.

Los complementos incluyen un descifrador de contraseñas de fuerza bruta dirigido a cuentas FTP, WordPress y Joomla , un rastreador web para buscar otros servidores vulnerables y un exploit OpenSLL de Heartbleed.

diamantefox

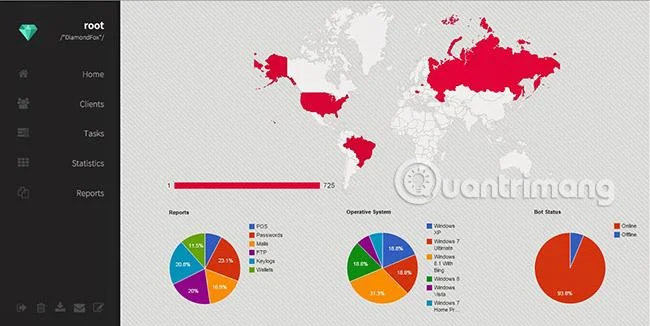

La última variante del módulo de malware del artículo de hoy es también una de las versiones más completas. Este es también uno de los más preocupantes, por varias razones.

En primer lugar, DiamondFox es una botnet modular que se vende en varios foros clandestinos. Los ciberdelincuentes potenciales pueden comprar el paquete de botnet modular DiamondFox para acceder a una variedad de capacidades de ataque avanzadas. Esta herramienta se actualiza periódicamente y, como todos los demás servicios en línea, cuenta con atención al cliente personalizada. (¡Incluso tiene un registro de cambios!)

Segunda razón, la botnet modular DiamondFox viene con un montón de complementos. Estas funciones se activan y desactivan a través del tablero, como corresponde a una aplicación de hogar inteligente. Los complementos incluyen herramientas de espionaje adecuadas, herramientas de robo de credenciales, herramientas DDoS, registradores de pulsaciones de teclas , correo no deseado e incluso un escáner de RAM.

![Modular Malware: nuevo método de ataque sigiloso para robar datos Modular Malware: nuevo método de ataque sigiloso para robar datos]()

¿Cómo prevenir un ataque de Modular Malware?

Actualmente, no existe ninguna herramienta específica que pueda proteger a los usuarios contra una variante de módulo de malware. Además, algunas variantes de módulos de malware tienen un alcance geográfico limitado. Por ejemplo, Marap, AdvisorsBot y CobInt se encuentran principalmente en Rusia y los países de la CEI.

Los investigadores de Proofpoint han demostrado que, a pesar de las restricciones geográficas actuales, si otros delincuentes ven una organización criminal establecida utilizando malware modular, seguramente harán lo mismo.

Es importante saber cómo los módulos de malware llegan a su sistema. La mayoría de los casos registrados utilizaron archivos adjuntos de correo electrónico infectados con malware , que a menudo contenían documentos de Microsoft Office con scripts VBA maliciosos. Los atacantes utilizan este método porque es fácil enviar correos electrónicos infectados con malware a millones de objetivos potenciales. Además, el exploit inicial es muy pequeño y se disfraza fácilmente como un archivo de Office normal.

Como siempre, asegúrese de mantener su sistema actualizado y considere invertir en software antivirus de calidad. ¡Vale la pena!

Ver más: