La falsificación de solicitudes entre sitios (XSRF o CSRF) es un método para atacar un sitio web en el que el intruso se hace pasar por un usuario legítimo y confiable.

¿Qué es la falsificación de solicitudes entre sitios?

Se puede utilizar un ataque XSRF para modificar la configuración del firewall , publicar datos no autorizados en un foro o realizar transacciones financieras fraudulentas. Es posible que un usuario atacado nunca sepa que se ha convertido en víctima de XSRF. Incluso si los usuarios detectan este ataque, sólo será después de que el hacker haya causado ciertos daños y no existan medidas para solucionar este problema.

¿Cómo se realiza el ataque de falsificación de solicitudes entre sitios?

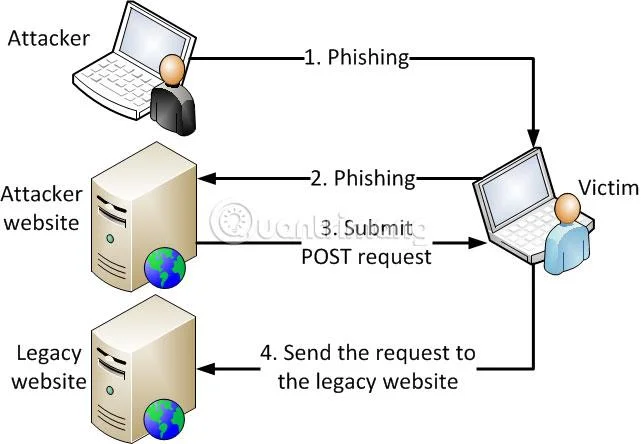

Se puede realizar un ataque XSRF robando la identidad de un usuario existente y luego pirateando el servidor web utilizando la identidad previamente robada. Un atacante también puede engañar a usuarios legítimos para que envíen accidentalmente solicitudes de Protocolo de transferencia de hipertexto (HTTP) y devuelvan datos confidenciales del usuario al intruso.

¿Es la falsificación de solicitudes entre sitios lo mismo que las secuencias de comandos entre sitios o el seguimiento entre sitios?

Un ataque XSRF es funcionalmente lo opuesto a un ataque de secuencias de comandos entre sitios (XSS) , en el que un pirata informático inserta código malicioso en un enlace de un sitio web, que parece provenir de una fuente confiable. Cuando el usuario final hace clic en el enlace, el programa integrado se envía como parte de la solicitud y puede ejecutarse en la computadora del usuario.

![Obtenga más información sobre el método de ataque de falsificación de solicitudes entre sitios Obtenga más información sobre el método de ataque de falsificación de solicitudes entre sitios]()

El ataque XSRF también es diferente del rastreo entre sitios (XST), una forma sofisticada de XSS que permite a los intrusos obtener cookies y otros datos de autenticación mediante simples secuencias de comandos del lado del cliente. En XSS y XST, el usuario final es el principal objetivo del ataque. En XSRF, el servidor web es el objetivo principal, aunque el daño de este ataque corre a cargo del usuario final.

Nivel de peligro de falsificación de solicitudes entre sitios

![Obtenga más información sobre el método de ataque de falsificación de solicitudes entre sitios Obtenga más información sobre el método de ataque de falsificación de solicitudes entre sitios]()

Los ataques XSRF son más difíciles de defender que los ataques XSS o XST. Esto se debe en parte a que los ataques XSRF son menos comunes y no reciben tanta atención. Por otro lado, en la práctica puede resultar difícil determinar si esa persona realmente envía o no una solicitud HTTP de un usuario en particular. Aunque se pueden tomar precauciones estrictas para verificar la identidad de los usuarios que intentan acceder a un sitio web, los usuarios no están muy interesados en las solicitudes de autenticación frecuentes. El uso de tokens criptográficos puede proporcionar una autenticación frecuente en segundo plano para que los usuarios no se vean constantemente molestados por las solicitudes de autenticación.