La revolución digital ha permitido a los consumidores utilizar los contenidos digitales de maneras nuevas y creativas, pero también ha hecho casi imposible que los propietarios de derechos de autor controlen sus activos. Su inteligencia se está distribuyendo amplia e ilegalmente, o en otras palabras, sus derechos de autor están siendo distribuidos de manera amplia e ilegal. siendo gravemente violada. Los activos intelectuales no son sólo la música, sino también las películas, los videojuegos y cualquier otro medio que pueda digitalizarse y transmitirse de diversas formas (principalmente compartiéndolo ilegalmente en Internet).

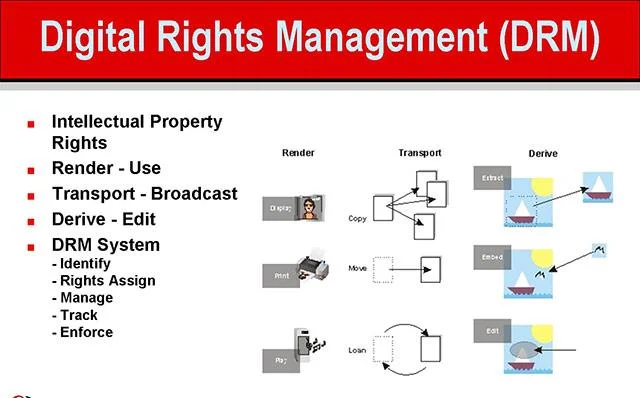

¿Qué es DRM?

DRM (gestión de derechos digitales): la gestión de derechos de autor de contenidos digitales es una serie de tecnologías de control de acceso para limitar las violaciones de propiedad de contenidos digitales protegidos por derechos de autor. Para decirlo de manera más simple, DRM nació para controlar lo que los usuarios pueden hacer con el contenido digital. En este artículo, exploraremos qué es DRM, cómo los propietarios de derechos de autor están implementando este concepto y qué se debe hacer en el futuro para controlar mejor el contenido digital.

En general, la gestión de derechos de autor de contenidos digitales es un término de gran alcance que se refiere a todos los programas diseñados para controlar el acceso a materiales protegidos por derechos de autor por medios tecnológicos. En esencia, DRM reemplaza el control de derechos de autor inherentemente pasivo e ineficaz del propietario del contenido digital y coloca ese contenido digital bajo el control de un programa de computadora. Las aplicaciones y métodos de gestión de derechos de autor de contenido digital son infinitos. A continuación se muestran solo algunos ejemplos típicos de gestión de derechos de autor de contenido digital para su referencia y para obtener una descripción más general:

- Una empresa coloca sus servidores para evitar el reenvío de correos electrónicos confidenciales de los empleados.

- El servidor de la biblioteca de libros electrónicos restringe el acceso, la copia y la impresión de documentos por parte de los usuarios según las restricciones establecidas por el titular de los derechos de autor del contenido.

- Un estudio de cine adjunta software a un DVD para evitar que el usuario pueda hacer una segunda copia del DVD.

- Un sello discográfico publica títulos en una especie de CD, acompañados de fragmentos de información destinados a ofuscar el software de extracción.

Aunque hay muchas opiniones de que los métodos DRM son a veces demasiado estrictos, especialmente los que se utilizan en las industrias del cine y la música, implementar la gestión de derechos de autor de contenido digital también es un Lo que se debe hacer para dirigir a los consumidores hacia formas más civilizadas de utilizar los derechos de autor. La distribución de contenidos digitales a través de Internet a través de redes de intercambio de archivos ha hecho que la ley tradicional de derechos de autor quede obsoleta en la práctica. Por ejemplo, cada vez que alguien descarga un archivo MP3 de una canción protegida por derechos de autor de una red gratuita para compartir archivos en lugar de comprar un CD, el sello discográfico propietario de los derechos de autor y el artista que creó la canción no lo reconocen. En el caso de la industria cinematográfica, algunos estudios estiman que la pérdida de ingresos por la distribución ilegal de contenidos en DVD ronda los 5.000 millones de dólares al año. La naturaleza del intercambio de información en Internet hace que no sea práctico demandar a los infractores individuales de esta manera, por lo que las empresas están tratando de recuperar el control de la distribución de sus derechos de autor haciéndolos ilegales. Los consumidores no pueden copiar ni compartir contenido digital sin autorización.

El punto es que una vez que hayas comprado un DVD, eso significa que el producto te pertenece y tienes todos los derechos legales para hacer una copia del mismo para tu propio uso. Esta es la esencia de la disposición de licencia de uso legítimo en la ley de derechos de autor, aunque hay algunos casos específicos que niegan la protección de los derechos de autor a favor de los usuarios de contenido, incluida la protección de los derechos de autor Copiar material protegido para uso personal y copiar cualquier contenido de dominio público. La mayoría de los programas de gestión de derechos de autor de contenidos digitales no pueden tener en cuenta todos los casos de uso legítimo porque el programa informático no podrá tomar decisiones subjetivas. Antes de continuar debatiendo sobre DRM, retrocedamos un paso y averigüemos qué implica un programa DRM desde el punto de vista de la programación.

Estructura de DRM

![Obtenga más información sobre la gestión de derechos digitales (DRM) Obtenga más información sobre la gestión de derechos digitales (DRM)]()

Un sistema DRM ideal debería garantizar flexibilidad, total transparencia para los usuarios y barreras complejas para evitar el uso no autorizado de los derechos de autor. El software DRM de primera generación buscaba casi exclusivamente controlar la piratería. Los programas DRM de segunda generación, por otro lado, se centran en encontrar formas de controlar la visualización, copia, impresión, cambios y todo lo que un usuario puede hacer sobre un contenido digital.

Un programa de gestión de derechos de contenidos digitales funcionará en tres niveles:

- Establecer derechos de autor para un contenido.

- Gestionar la distribución de dicho contenido protegido por derechos de autor.

- Controle lo que los consumidores pueden hacer con ese contenido una vez entregado.

Para lograr estos niveles de control, un programa DRM debe identificar y describir eficazmente tres entidades, incluidos los usuarios, el contenido y los derechos de uso, así como las relaciones entre estas tres entidades.

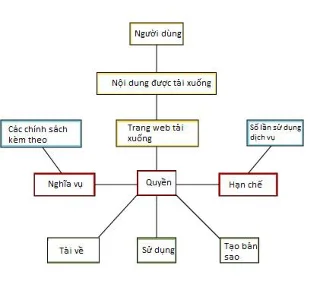

Tomemos el ejemplo de un software DRM simple para un sitio web que admite la descarga de archivos MP3. Inicias sesión en el sitio web en el que te registraste para descargar una canción que te encanta, por ejemplo la canción "Cat Dust" del fallecido músico Trinh Cong Son. Tu nivel de suscripción te permite descargar cinco canciones por mes. En este caso, las entidades que DRM necesitaría administrar incluirían al usuario, usted y el contenido, "Sand" de Trinh Cong Son. Identificar usuarios y contenidos son tareas bastante sencillas. Ahora que tiene su propio número de identificación de cliente y que cada archivo MP3 en el sitio también puede tener un número de producto específico asociado, la parte más complicada será determinar los derechos, es decir, la forma en que puede y no puede hacer con eso. contenido. ¿Puedes descargar el archivo? ¿O has descargado el límite de cinco archivos MP3 del mes? ¿Puede copiar archivos o está descargando archivos cifrados y bloqueados en consecuencia? ¿Puedes extraer una sección de una canción para usarla en tu propio software de mezcla de audio? El uso incluye no sólo los derechos y obligaciones, sino también cualquier obligación asociada con esa transacción. Por ejemplo: ¿Tengo que pagar más por esta descarga? ¿Recibirás algún incentivo por descargar esta canción?

Todo esto influirá en la relación entre usted, la canción y los derechos involucrados.

tecnología DRM

Continuando con el ejemplo anterior, digamos que solo descargaste tres archivos para este mes, por lo que esta descarga aún está dentro del límite de cinco canciones por mes que te otorgaron cuando te registraste, y digamos que recibiste una promoción adicional. Oferta de 20k de descuento en la tarifa de suscripción para el próximo mes si descarga este "Dust", luego podrá copiar los archivos bajo uso legítimo . Supongamos que el propietario de los derechos de autor se niega a conceder a nadie el derecho de extraer su contenido digital. La estructura DRM para el archivo MP3 que descargues podría verse así:

![Obtenga más información sobre la gestión de derechos digitales (DRM) Obtenga más información sobre la gestión de derechos digitales (DRM)]()

Tenga en cuenta que, si bien el estado del usuario sigue siendo el mismo cada vez que inicia sesión en el sitio, la relación entre los usuarios, el contenido y los permisos puede cambiar. La estructura de los DRM debe poder adaptarse a las condiciones cambiantes. Si actualiza su suscripción a un nivel que permita descargas ilimitadas en lugar de sólo cinco descargas por mes, el software DRM también tendrá que adaptarse a esa nueva relación. La estructura DRM debe estar vinculada a la tecnología del sitio para que pueda ajustar las relaciones sobre la marcha. Esta es una de las razones por las que será difícil implementar configuraciones DRM integradas, porque sin estándares específicos, el software de gestión de derechos de contenido digital no podrá vincularse fácilmente con las herramientas comerciales de comercio electrónico disponibles en el sitio. Sin embargo, controlar las descargas desde un sitio web todavía no es demasiado complicado, lo más difícil reside en cómo controlar qué hacen los usuarios con los contenidos digitales cuando les pertenecen. ¿Cómo hará el otro sitio hacer cumplir sus derechos de uso del archivo MP3 que acaba de descargar? ¿Cómo saben que no harás nuevas copias de ese archivo MP3? Aquí es donde entra en juego el DRM. Si se trata de una gran empresa de medios que intenta impedir que las personas copien documentos electrónicos, esto no es difícil.

Empresas como ContentGuard, Digimarc, InterTrust y Macrovision son empresas que se especializan en brindar soluciones DRM automatizadas, que incluyen todo lo que necesita para configurar su propia estructura DRM, adaptada a su situación específica.

Por ejemplo, el conjunto completo de herramientas DRM de ContentGuard permite a los propietarios de derechos de autor crear y hacer cumplir licencias de uso para sus productos y servicios digitales, incluidos todo tipo de datos digitales, desde películas hasta software descargado. El software RightsExpress utiliza el lenguaje de expresión de derechos MPEG REL y guía a los titulares de derechos de autor a través del proceso de identificación de un contenido, identificación de usuarios y determinación de los derechos de uso. A partir de ahí, los propietarios de derechos de autor pueden establecer niveles de acceso y modos de cifrado para cada contenido específico, crear una interfaz personalizada que permita a los usuarios recuperar contenido en función de esas configuraciones y desarrollar un modelo del mundo real. Verificar la identidad del usuario y realizar un seguimiento del uso de ese contenido por parte del usuario. .

Anillo de protección DRM

![Obtenga más información sobre la gestión de derechos digitales (DRM) Obtenga más información sobre la gestión de derechos digitales (DRM)]()

Siguiendo con el ejemplo anterior, tienes 2 veces más para descargar la canción "Dust", la computadora simplemente lo entiende. Pero la computadora no entenderá si lo copió en su reproductor MP3 y computadora portátil, o si acaba de usar una computadora de escritorio nueva y necesita hacer otra copia.

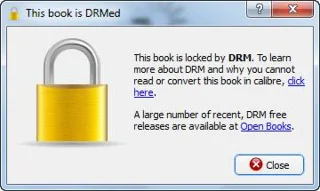

Muchas empresas han tomado medidas desesperadas para intentar limitar la difusión ilegal de contenidos digitales a través de Internet, así como eliminar algunos derechos que los consumidores pueden ejercer con los contenidos que han adquirido.

Un programa de cifrado DRM típico suele proporcionar una clave de cifrado activa permanentemente. En este caso, las claves deben estar vinculadas al número de identificación de la máquina del usuario. La clave solo descifrará el archivo cuando se acceda a él desde la computadora en la que se colocó originalmente. De lo contrario, el usuario puede simplemente reenviar la clave junto con el software cifrado a todos sus conocidos.

Algunos productos, como los protegidos por Macrovision SafeCast o Microsoft Product Activation, utilizan políticas de licencia basadas en web para evitar el uso no autorizado del contenido. Cuando un usuario instala software, su computadora se comunica con el servidor, que luego verifica la licencia y recibe permisos (claves de acceso) para instalar y ejecutar el programa. Si la computadora del usuario es la primera en solicitar permiso para instalar este software en particular, el servidor devuelve la clave apropiada. Si un usuario comparte software con su amigo y ese amigo intenta instalar el software, el servidor le negará el acceso. En este tipo de modelo DRM, los usuarios suelen tener que ponerse en contacto con el proveedor de contenidos para obtener permiso para instalar el software en otra máquina.

Un método DRM menos común es la marca de agua digital. La FCC está tratando de exigir una "bandera de transmisión" que permitiría a una grabadora de video digital determinar si puede grabar el programa o no. Una bandera es un fragmento de código enviado con una señal de vídeo digital. Si el indicador de transmisión indica un programa protegido, el DVR o la grabadora de DVD no podrán grabar el programa. Este modelo DRM es uno de los modelos de protección más complejos, ya que requiere que tanto el medio como el dispositivo puedan leer la bandera de transmisión. Aquí es donde entra en juego el sistema de protección de contenidos de vídeo (VCPS) de Philips. La tecnología VCPS ayuda a leer la bandera de transmisión de la FCC y determinar si el dispositivo puede grabar programación o no. Un disco desprotegido se puede reproducir en cualquier reproductor de DVD, pero si el disco tiene un indicador de transmisión, solo podrá grabarse y reproducirse en un reproductor con VCPS incorporado.

El proveedor de DRM Macrovision ha utilizado un enfoque interesante en sus recientes productos de protección de DVD. En lugar de hacer que un DVD no se pueda copiar, Macrovision RipGuard aprovecha los errores del software de copia de DVD para evitar que se copien a sí mismos. Es un fragmento de código en el software del DVD y su propósito es confundir otro código llamado DeCSS. DeCSS es un pequeño programa que permite al software leer y copiar DVD cifrados. Los programadores de Macrovision estudiaron DeCSS para descubrir sus vulnerabilidades y luego construyeron RipGuard para habilitar esas vulnerabilidades y deshabilitar la replicación. Sin embargo, los usuarios de DVD también han encontrado formas de "eludir" RipGuard, principalmente utilizando software de extracción que no utiliza DeCSS o modificando el código en extractores de datos basados en DeCSS. La Ley de Copyright Digital de 1998 hizo que DRM fuera ilegal en los Estados Unidos, pero muchas personas todavía buscan y publican activamente métodos para eludir las restricciones de seguridad de DRM.

Controversia sobre DRM

![Obtenga más información sobre la gestión de derechos digitales (DRM) Obtenga más información sobre la gestión de derechos digitales (DRM)]()

Los modelos DRM recientes han establecido involuntariamente una relación de confrontación entre los proveedores de contenidos digitales y los consumidores de contenidos digitales. A lo largo de los años, han surgido una serie de controversias relacionadas con la tecnología DRM.

Por ejemplo, en 2005, Sony BMG distribuyó CD, lo que dio lugar a litigios y numerosos problemas con los medios. El problema surge de conflictos entre dos software en el CD, MediaMax de SunnComm y Protección de copia extendida (XCP) de First4Internet. El incidente ha planteado dudas sobre hasta dónde se les permite llegar a los propietarios de derechos de autor para proteger su contenido.

Desde el principio, el software MediaMax no participó en la protección de los derechos de autor, sino que sólo realizó un seguimiento de las actividades de los usuarios. Cada vez que alguien reproduce un CD en su ordenador, MediaMax envía un mensaje al servidor SunnComm, desde el cual Sony-BMG puede saber quién está escuchando el CD y con qué frecuencia lo escucha. Y el problema es que no hay señales o declaraciones claras por parte del editor sobre las actividades de MediaMax y, peor aún, no existe una manera fácil de eliminar este software.

Sin embargo, hay otro problema mayor. La protección de copia extendida de First4Internet limita a tres el número de copias que una persona puede hacer de un CD . Primero, se ejecuta oculto en la máquina del usuario para que el usuario no pueda detectarlo y crea un área oculta (a veces llamada rootkit) en el sistema operativo Windows, lo que potencialmente causa un riesgo de seguridad cuando su computadora está infectada con un virus . Los virus informáticos pueden ocultarse indefinidamente en la Protección de copia extendida sin ser detectados. El software de detección de virus normalmente no puede tocar los archivos del rootkit. Además, la Protección de copia extendida también ralentiza el proceso de cálculo y se conecta automáticamente al servidor Sony-BMG para instalar actualizaciones de protección de copia. Y no existe una manera fácil de desinstalarlo. Algunos usuarios han tenido que reformatear sus discos duros para eliminar los archivos y los efectos negativos que provoca la Protección de copia extendida. Al final, Sony tuvo que retirar millones de discos con DRM incorporado y acordó lanzar herramientas para ayudar a revelar archivos ocultos.

Sin embargo, después de tales incidentes, DRM no desapareció para siempre, sino que continuó causando problemas a empresas y consumidores. Por ejemplo, un juego de ordenador llamado Spore, lanzado por Electronic Arts (EA) en 2008, venía con lo que muchos jugadores consideraban un sistema DRM excesivamente intrusivo y difícil de eliminar: se llamaba SecuROM. SecuROM ha limitado excesivamente los derechos de quienes han comprado el juego, como por ejemplo solo permitir instalar Spore un máximo de 3 veces. Después de 3 veces, si aún quieres instalar más, el jugador tendrá que contactar con EA y proporcionarle el empresa con información como prueba de haber comprado el juego, motivo por el que se superó el límite de 3 instalaciones y otra información relacionada. EA finalmente relajó las restricciones DRM del juego, pero poco después aún se enfrentaron a una serie de demandas por uso legítimo .

Apple y sus clientes también han estado preocupados por la descarga de películas desde iTunes , el servicio de descarga de la compañía. Apple lanzó sus modelos de portátiles personales Macbook en octubre de 2008, con poca información sobre los modelos DRM aplicados. De hecho, estas Macbooks vienen instaladas con un sistema de protección de contenido digital de alto ancho de banda (HDCP). Debido a que no conocían esta tecnología, muchos clientes compraron Macbooks e intentaron reproducir películas descargadas de iTunes en pantallas externas, pero no pudieron verlas en absoluto. HDCP bloquea la reproducción de películas en dispositivos analógicos para evitar que la grabación del contenido se copie mediante software, pero la mayoría de los clientes que han comprado contenido simplemente quieren verlo en una pantalla más grande y HDCP no les permite hacerlo.

Estándares DRM

![Obtenga más información sobre la gestión de derechos digitales (DRM) Obtenga más información sobre la gestión de derechos digitales (DRM)]()

No existe un estándar integral común para DRM. En este momento, muchas empresas del sector del entretenimiento digital están optando por el método básico, en el que los usuarios no pueden copiar, imprimir, alterar o transferir materiales. El tema más preocupante para los activistas de DRM es el hecho de que las tendencias actuales de DRM están superando las protecciones proporcionadas por las leyes de derechos de autor tradicionales. Por ejemplo, cuando reproduces un DVD, algunos modelos DRM no te permiten saltarte el avance, lo que no tiene nada que ver con la protección de derechos de autor. Más desfavorecidas que los consumidores están las bibliotecas y las instituciones educativas que almacenan y prestan contenidos digitales, que podrían sufrir mucho si el software DRM es limitado y el alto se convierte en el estándar. Las bibliotecas no podrán almacenar software con una clave de cifrado de tiempo limitado y no podrán prestar licencias específicas de dispositivos para ver contenido utilizando su modelo de préstamo tradicional.

Los argumentos en contra de la gestión de los derechos de autor de los contenidos digitales se basan en cuestiones como la privacidad del usuario, la innovación tecnológica y las prácticas de uso justo. Como se mencionó, según la ley de derechos de autor, la doctrina del uso legítimo otorga a los consumidores el derecho de copiar contenido protegido por derechos de autor que hayan adquirido para su propio uso. Otras doctrinas incluyen la primera venta , que permite a un comprador de contenido revender o destruir el contenido que ha comprado, y la doctrina del término limitado , que limita la duración de la propiedad de los derechos de autor después de un cierto período de tiempo. Como vimos en el caso Sony-BMG, la empresa rastreó en secreto las actividades de los consumidores y ocultó archivos en las computadoras de los usuarios, lo que constituyó una invasión de la privacidad de los usuarios. Estos pueden considerarse enfoques de aplicaciones de software espía más que un modelo legítimo de gestión de derechos de autor. Los sistemas DRM también pueden impactar la innovación tecnológica porque limitan los usos y formatos del contenido digital. Los proveedores externos no podrán desarrollar productos ni utilidades de soporte si el código informático de ese software está protegido indefinidamente por DRM, y los consumidores tampoco podrán actualizar legalmente su propio hardware cuando esté protegido por un programa DRM.

Según el profesor Ed Felten de la Universidad de Princeton, el DRM no sólo afecta el libre desarrollo de la tecnología sino que también limita la libertad de expresión. Cuando el profesor Felten intentó publicar un artículo sobre un sistema DRM defectuoso en 2001, los productores de la industria musical amenazaron con demandarlo. Algunas empresas dicen que su investigación animará a la gente a eludir los programas DRM, que son ilegales en Estados Unidos. La Ley de Copyright del Milenio Digital de 1998 ( DCMA ) garantiza la protección de un programa DRM independientemente de si se adhiere a la doctrina del uso justo . Los grupos que luchan por los derechos de los consumidores en muchos países están presionando al Congreso para que modifique parte de la ley DCMA , porque según la DCMA , intentar desactivar o eludir el DRM es una violación de la ley. Según los defensores de los consumidores, la DCMA otorga a los propietarios de derechos de autor una ventaja injusta al no imponer límites al tipo de programas DRM que pueden utilizar. En esencia, DCMA promueve la anticompetencia y hace que sea cada vez más difícil para los consumidores disfrutar fácilmente del contenido que ya han comprado.

Dado que el sector de los contenidos digitales se está consolidando cada vez más en la actualidad, tal vez deberíamos preguntarnos si existe algún sistema DRM que pueda satisfacer satisfactoriamente los intereses tanto de los propietarios de derechos de autor como de los consumidores o no. A medida que DRM se convierta en un estándar en todos los sectores, el resultado será lo que los expertos llaman "informática confiable". En esta configuración, los métodos DRM garantizarán la protección del contenido protegido por derechos de autor en cada paso, desde la creación del contenido para cargar hasta que el contenido se descargue y utilice mientras está en manos del usuario. La computadora sabrá automáticamente qué puede hacer el usuario con un contenido y actuará en consecuencia. Con la adopción de estándares, los consumidores se beneficiarán al menos en cierta medida, porque los medios codificados con DRM podrán utilizarse en todo tipo de dispositivos. Es de esperar que en el futuro los editores puedan encontrar la forma más óptima de conciliar los intereses de los titulares de los derechos de autor, que son ellos mismos, con los intereses de los usuarios de los derechos de autor, que son los consumidores.