¿Qué es el punto final?

Nuestro sistema de tecnología de la información se está desarrollando cada vez más, Internet tiene velocidades de transmisión cada vez más altas y los dispositivos de tecnología de la información también son cada vez más diversos, pero cada desarrollo tiene dos caras. El mundo de la tecnología de la información moderna aporta muchos beneficios, pero también ofrece condiciones favorables para que los malos se aprovechen y cometan actos ilegales. En el cual, la solución de seguridad de endpoints, es decir, la integración de medidas de protección de seguridad en dispositivos de tecnología de la información en cada punto distribuido, puede ser una solución preventiva eficaz. Los dispositivos de punto final más comunes incluyen PC (servidores, computadoras de escritorio, portátiles), dispositivos móviles, dispositivos de almacenamiento, incluido USB, dispositivos Bluetooth , lectores de códigos, venta….

¿Qué es la seguridad de los terminales?

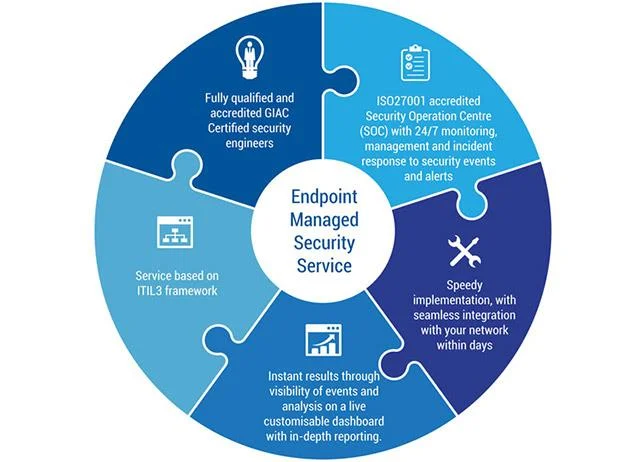

Endpoint Security o Endpoint Protection, traducido aproximadamente como seguridad de punto final o seguridad de punto final, es un término que se refiere a una tecnología que protege las redes informáticas conectadas de forma remota a los dispositivos de los usuarios. El uso de computadoras portátiles , tabletas, teléfonos móviles y otros dispositivos inalámbricos conectados a redes corporativas crea vulnerabilidades y amenazas a la seguridad. La seguridad de los dispositivos terminales intenta garantizar que dichos dispositivos sean seguros hasta cierto punto de acuerdo con los requisitos y estándares. Incluye monitoreo del estado, software y operaciones. El software de protección de terminales se instalará en todos los servidores de la red y en todos los dispositivos terminales.

![Obtenga más información sobre la seguridad de los terminales Obtenga más información sobre la seguridad de los terminales]()

Al aumento de dispositivos móviles como ordenadores portátiles, smartphones, tabletas... corresponde un fuerte aumento del número de dispositivos perdidos o robados. Estos incidentes tienen el potencial de causar que organizaciones e individuos pierdan datos confidenciales, especialmente para las empresas que permiten a sus empleados incorporar los dispositivos móviles mencionados anteriormente a la red empresarial durante su carrera.

Para resolver este problema, las empresas deben proporcionar medidas de seguridad de los datos corporativos directamente en los dispositivos móviles de sus empleados de tal manera que incluso si el dispositivo cae en las manos equivocadas, los datos seguirán protegidos. Este proceso de proteger los puntos finales para las empresas se denomina seguridad de puntos finales.

Un sistema de gestión de seguridad de terminales es un enfoque de software que ayuda a identificar y administrar las computadoras de los usuarios para acceder a ellas dentro de la red de una empresa. Esto implica que LuckyTemplates restrinja el acceso a ciertos sitios web para que los usuarios mantengan y cumplan con las políticas y estándares de la organización. Los componentes involucrados en la organización de los sistemas de gestión de seguridad de terminales incluyen una computadora VPN , un sistema operativo y un software antivirus moderno. Los dispositivos informáticos que no cumplan con la política de la organización sólo deben tener acceso limitado a una LAN virtual . También ayuda a las empresas a prevenir con éxito cualquier uso indebido de los datos por parte de los empleados a quienes les han proporcionado datos. Por ejemplo: un empleado descontento intenta causar problemas a la empresa, o alguien que puede ser amigo del empleado intenta utilizar ilegalmente los datos comerciales disponibles en el dispositivo.

La seguridad de los terminales a menudo se confunde con otras herramientas de seguridad de red, como antivirus, firewall e incluso seguridad de red .

¿Por qué se llama seguridad de punto final?

![Obtenga más información sobre la seguridad de los terminales Obtenga más información sobre la seguridad de los terminales]()

Como puede ver, cualquier dispositivo que pueda conectarse a la red puede presentar importantes riesgos de seguridad. Y como estos dispositivos están ubicados fuera del sistema de firewall de la empresa, se denominan puntos finales. Es decir, el punto final de ese sistema de red.

Como se indicó en la primera sección, los puntos finales pueden ser cualquier dispositivo móvil, desde las computadoras portátiles hasta las tabletas actuales, siempre que puedan conectarse a la red, y la estrategia utilizada para proteger estos dispositivos finales se llama seguridad de puntos finales.

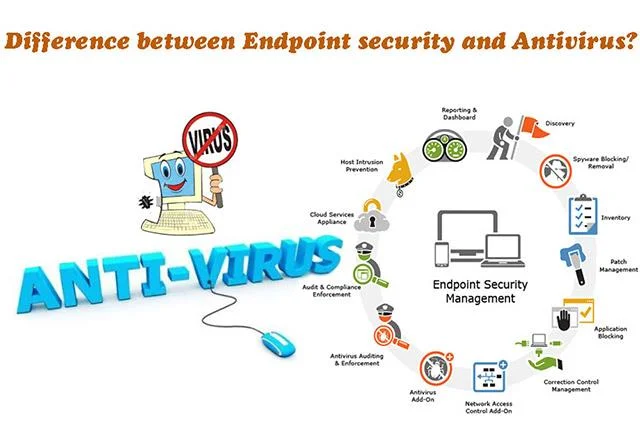

La seguridad de los endpoints no es lo mismo que el antivirus

Aunque el objetivo de las soluciones de seguridad para terminales es el mismo, es decir, mantener seguro un dispositivo, existen diferencias significativas entre la seguridad para terminales y el software antivirus . El antivirus se centra más en proteger las PC (una o más dependiendo del tipo de software antivirus que se implemente), mientras que la seguridad de los endpoints "se preocupa" por todos los endpoints involucrados en su conjunto.

![Obtenga más información sobre la seguridad de los terminales Obtenga más información sobre la seguridad de los terminales]()

El antivirus es uno de los componentes de la seguridad de los terminales. Mientras tanto, la seguridad de los terminales es un concepto más amplio que incluye no solo antivirus sino también muchas herramientas de seguridad (como firewalls, sistemas HIPS, herramientas de listas blancas, herramientas de parcheo y registro...) para proteger sus diversos terminales (y la propia empresa). contra diversos tipos de amenazas a la seguridad. Estas también son cosas que a menudo no están disponibles en el software antivirus.

Más precisamente, la seguridad de los terminales utiliza un modelo de servidor/cliente para proteger los distintos terminales de una empresa. El servidor tendrá un registro maestro del programa de seguridad y los clientes (dispositivos finales) tendrán “agentes” instalados en su interior. Estos agentes se comunicarán y proporcionarán al servidor la actividad y el estado de los respectivos dispositivos, como el estado del dispositivo, la autenticación/autorización del usuario... y, por lo tanto, ayudarán a mantener seguros los dispositivos.

Mientras tanto, el software antivirus suele ser solo un programa responsable de escanear, detectar y eliminar virus, malware, adware, spyware... En pocas palabras, el antivirus es una herramienta adecuada para proteger su red doméstica y la seguridad de sus terminales, adecuada para proteger empresas que son mucho más más grande y más complejo de manejar. También se puede decir que el software antivirus es una forma simple de seguridad para terminales.

La diferencia entre seguridad de endpoints y seguridad de red

![Obtenga más información sobre la seguridad de los terminales Obtenga más información sobre la seguridad de los terminales]()

Dicho esto, la seguridad de los terminales está orientada a proteger los terminales empresariales (dispositivos móviles como computadoras portátiles, teléfonos inteligentes y más) y, por supuesto, la empresa también estará frente a los peligros creados por estos terminales. Mientras que la ciberseguridad se centra en implementar medidas de seguridad para proteger toda su red (toda la infraestructura de TI) contra diversas amenazas de seguridad.

La principal diferencia entre la seguridad de puntos finales y la seguridad de redes es que la seguridad de puntos finales se centra en proteger el punto final, mientras que en la seguridad de redes, la atención se centra en proteger la red. Ambos tipos de seguridad son muy importantes. Lo mejor es que comencemos por construir un sistema de seguridad para terminales y luego un sistema de seguridad de red. En pocas palabras, su red estará segura solo si sus puntos finales están estrictamente protegidos de antemano. Debe tener esto en cuenta antes de comenzar a buscar productos de seguridad para redes y terminales.

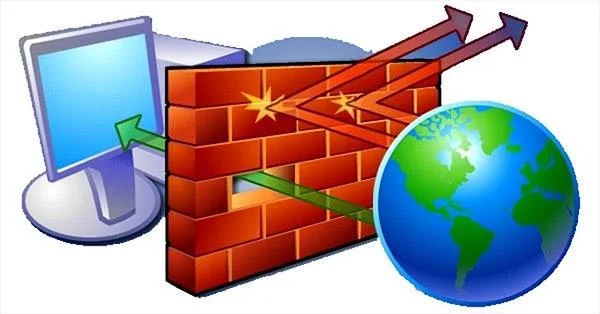

La diferencia entre seguridad de endpoints y firewalls

![Obtenga más información sobre la seguridad de los terminales Obtenga más información sobre la seguridad de los terminales]()

El firewall será responsable de filtrar el tráfico que entra y sale de su red basándose en un "conjunto de reglas de seguridad", por ejemplo, restringiendo el tráfico que fluye hacia la red desde un sitio de servicio. Mientras que la seguridad de los terminales no solo se ocupa del filtrado de la red, sino que también realiza muchas otras tareas como parches, registros y monitoreo... para proteger los dispositivos terminales.

Tanto el antivirus como el firewall son elementos importantes en la seguridad de los terminales. Su objetivo sigue siendo el mismo, aunque el modelo aplicable (modelo cliente/servidor) y la cantidad de computadoras que protegen son diferentes, y en el modelo de seguridad endpoint, al trabajar con otras herramientas de seguridad será mucho más efectivo.

La seguridad de los terminales también se presenta en muchas formas diferentes

Dependiendo de los criterios de los consumidores y las empresas, también tenemos muchas formas diferentes de seguridad de terminales. En general, las soluciones de seguridad para endpoints se pueden dividir en dos categorías diferentes. Uno para consumidores y otro para empresas. La mayor diferencia entre estos dos tipos es que para los consumidores no habrá gestión y administración centralizadas, mientras que, para las empresas, la gestión centralizada es esencial. El centro de administración (o servidor) optimizará las configuraciones o instalará software de seguridad de terminales en terminales individuales, luego registrará el rendimiento y otras alertas enviadas al servidor de administración central para su evaluación y análisis.

¿Qué contienen normalmente estas soluciones de seguridad de un extremo a otro?

Si bien ciertamente no hay límites para las aplicaciones de seguridad de endpoints y la lista de aplicaciones se ampliará en el futuro, existen algunas aplicaciones principales para cualquier solución de seguridad de endpoints.

Algunas de estas aplicaciones incluyen firewalls, herramientas antivirus, herramientas de seguridad en Internet, herramientas de gestión de dispositivos móviles, cifrado, herramientas de detección de intrusiones, soluciones de seguridad móvil…

Seguridad de endpoints moderna y tradicional

Articular las diferencias reales entre la seguridad de endpoints moderna y tradicional es bastante complicado porque cambia constantemente. Si bien las empresas suelen ser muy reacias y temerosas de cambiar, incluso cuando ese cambio sea beneficioso para ellas. Pero la seguridad de los terminales es un área en la que las empresas no tendrán más remedio que aplicar las medidas de seguridad de terminales más modernas. Dado que la seguridad de los endpoints es más que una simple herramienta antimalware, puede ser de gran ayuda para proteger las redes empresariales contra las amenazas de seguridad que cambian cada día.

Windows 10 y seguridad de terminales

![Obtenga más información sobre la seguridad de los terminales Obtenga más información sobre la seguridad de los terminales]()

Aunque se afirma que Windows 10 es el sistema operativo Windows más seguro, todavía contiene algunas debilidades de seguridad. Los expertos en seguridad han demostrado que las funciones de seguridad integradas de Windows, como Windows Defender, Firewall... también se están volviendo gradualmente ineficaces en la compleja y constantemente cambiante situación de seguridad actual. Por lo tanto, las empresas que utilizan el sistema operativo Windows 10 seguirán necesitando seguridad de terminales para proteger los distintos dispositivos terminales conectados a la red y para proteger la red misma.

Los sistemas de seguridad integrados de Windows nunca serán suficientes. Porque los métodos actuales de ataque a la seguridad son demasiado diversos y cambian demasiado rápido. Eso significa que ya no vivimos en un mundo donde los archivos adjuntos de correo electrónico o las descargas web son las únicas fuentes de infección de malware. En pocas palabras, su sistema operativo Windows necesita capas adicionales de protección en forma de antivirus de Windows o más, si es posible, según sus requisitos.

Con eso en mente, echemos un vistazo a las formas en que puede proteger su sistema operativo Windows de diversas amenazas a la seguridad:

- Mantén tu sistema operativo Windows actualizado con la última versión: Hoy es Windows 10 pero mañana habrá una nueva versión. Cualquiera sea el motivo, asegúrese de que su PC esté siempre actualizada a la última versión. Esta es probablemente una de las medidas más simples que puede tomar además de instalar software antivirus adicional, porque la última actualización suele ser la que ayudará a proteger a los usuarios de todos los virus.Se han descubierto vulnerabilidades de seguridad.

- Asegúrese de que otras aplicaciones estén completamente actualizadas: Uno de los componentes importantes de un sistema informático son las aplicaciones. Asegúrese de que todas las aplicaciones de su sistema estén actualizadas y contengan los últimos parches de seguridad, porque es un hecho conocido que los piratas informáticos a menudo intentan explotar vulnerabilidades en software populares como Java, Adobe Flash, Adobe Acrobat... y luego penetran en su sistema.

- Utilice soluciones de seguridad proactivas: Desafortunadamente, el software antivirus tradicional por sí solo no será suficiente en la situación actual, especialmente cuando se lucha contra el malware moderno, ya que los métodos son mucho más sofisticados que antes. Por lo tanto, para abordar las amenazas de seguridad cibernética en constante cambio, los usuarios necesitarán soluciones de seguridad proactivas, como seguridad de Internet (para el hogar) y seguridad de terminales (para empresas).

- Utilice una cuenta local en lugar de una cuenta de Microsoft: si está utilizando Windows 10, es mejor evitar el uso de cuentas de Microsoft y elegir una cuenta local, ya que usar una cuenta de Microsoft significa que ha puesto parte de su información personal en la nube. , y esta no es una buena manera de mantenerse seguro. Para elegir una cuenta local, vaya a Configuración > Cuentas > Su información y seleccione "Iniciar sesión con una cuenta local".

- Asegúrese de que el control de cuentas de usuario esté siempre habilitado: UAC (Control de cuentas de usuario) es una medida de seguridad de Windows, principalmente responsable de evitar cambios no autorizados (iniciados por aplicaciones, usuarios, virus u otras formas de malware) en el sistema operativo. UAC se asegurará de que los cambios solo se apliquen al sistema operativo con la aprobación del administrador del sistema. Por lo tanto, habilite siempre esta función.

- Realice actividades comunes posteriores al guardado: Esté siempre preparado para el "peor" escenario cuando se trata de lidiar con amenazas de seguridad, que es una pérdida total de control de su sistema. Por lo tanto, realice copias de seguridad periódicas de su sistema (tanto en línea como fuera de línea) para que no se pierdan todos los datos en caso de que su computadora se vea gravemente afectada por amenazas de seguridad o encuentre problemas de hardware irreparables.

- Actualiza tu navegador periódicamente: El navegador es lo que utilizamos para acceder a Internet. Por lo tanto, los agujeros de seguridad en el navegador también significan que el camino para que las amenazas a la seguridad "ingresen" a su sistema también se vuelve más abierto. Por lo tanto, al igual que ocurre con su sistema operativo y otras aplicaciones, actualice siempre su navegador web a las últimas versiones. Otras medidas de seguridad que puede tomar con respecto a su navegador: 1) Seleccione el modo de navegación privada para evitar que se almacenen detalles confidenciales. 2) Prevenir o bloquear ventanas emergentes. 3) Configure los ajustes de seguridad del navegador web para mejorar la seguridad...

- Desactivar el seguimiento de ubicación: si estás usando Windows 10 o cualquier otra versión que contenga seguimiento de ubicación, es mejor desactivarlo o usarlo solo cuando sea absolutamente necesario. Por ejemplo, si desea conocer información sobre el clima donde vive o diferentes tiendas cercanas... Para desactivar el seguimiento de ubicación, vaya a Privacidad > Ubicación, haga clic en el botón Cambiar y luego mueva la barra deslizante de Activado a Desactivado.

- Utilice Internet de forma más inteligente: Todas las medidas de seguridad aquí enumeradas serán inútiles si no tiene cuidado al operar en línea. Por lo tanto, asegúrese de no hacer clic en enlaces de búsqueda peligrosos, descargar archivos adjuntos maliciosos de correos electrónicos desconocidos o de sitios web que no sean de confianza, y evite visitar sitios web sospechosos...

El sistema operativo Windows es probablemente uno de los mejores sistemas operativos de la actualidad, y esa es también la razón por la que se ha vuelto muy popular y ampliamente utilizado en todo el mundo, aunque todavía contiene algunas amenazas a la seguridad. Para ser justos, ningún sistema operativo es absolutamente seguro, el problema es simplemente asegurarse de que puede equiparse con los conocimientos necesarios sobre seguridad, así como sobre el uso de los productos de seguridad adecuados y el cumplimiento de las mejores prácticas de seguridad. Hacer estas cosas garantizará que su sistema operativo Windows esté siempre seguro sin importar la situación.

¡Espero que puedas construir un excelente sistema de seguridad para ti!

Ver más: