Este artículo resumirá la información más reciente sobre los parches Patch Tuesday de Microsoft . Te invitamos a seguirnos.

Parche martes de enero de 2023

El martes 10 de enero de 2023, Microsoft lanzó el martes de parche de enero de 2023 para corregir una vulnerabilidad de día cero explotada activamente y un total de otras 98 vulnerabilidades en el sistema operativo Windows.

Este es el primer martes de parches de 2023 y corrige la friolera de 98 vulnerabilidades, 11 de las cuales están clasificadas como "críticas".

Normalmente, Microsoft califica una vulnerabilidad como "crítica" cuando permite a los piratas informáticos ejecutar código de forma remota, eludir funciones de seguridad o escalar privilegios.

El número de vulnerabilidades por cada tipo se enumera a continuación:

- 39 vulnerabilidades de escalada de privilegios

- 4 vulnerabilidades de elusión de seguridad

- 33 vulnerabilidades de ejecución remota de código

- 10 vulnerabilidades de divulgación de información

- 10 vulnerabilidades de denegación de servicio

- 2 vulnerabilidades de suplantación de identidad

El martes de parches de este mes corrige una vulnerabilidad de día cero explotada activamente y también corrige otra vulnerabilidad de día cero divulgada públicamente.

Microsoft considera que una vulnerabilidad es de día cero si se ha divulgado públicamente o se está explotando sin una solución oficial.

La vulnerabilidad de día cero actualmente explotada y parcheada es:

- CVE-2023-21674: La vulnerabilidad de elevación de privilegios de llamada a procedimiento local avanzado (ALPC) de Windows fue descubierta por los investigadores de Avast Jan Vojtěšek, Milánek y Przemek Gmerek. Microsoft dice que se trata de una vulnerabilidad de escape de Sandbox que puede provocar ataques de escalada de privilegios. "Un pirata informático que explote con éxito esta vulnerabilidad podría obtener privilegios a nivel de sistema", afirmó Microsoft. Actualmente no está claro cómo los piratas informáticos aprovecharán esta vulnerabilidad en los ataques.

Microsoft también dijo que la vulnerabilidad CVE-2023-21549 - Windows SMB Witness Service Elevation of Privilege Vulnerability , descubierta por expertos de Akamai, se ha divulgado públicamente.

Sin embargo, el investigador de seguridad de Akamai, Stiv Kupchik, dijo que siguieron los procedimientos de divulgación normales, por lo que la vulnerabilidad no debería clasificarse como divulgada públicamente.

Parche martes de diciembre de 2022

En la actualización del martes de parches de diciembre de 2022, Microsoft lanzó parches para dos vulnerabilidades críticas de día cero, incluida una que está siendo explotada, y un total de otras 49 vulnerabilidades.

Seis de las 49 vulnerabilidades recientemente parcheadas se clasifican como "críticas" porque permiten la ejecución remota de código, uno de los tipos de vulnerabilidades más peligrosos.

El número de vulnerabilidades por cada tipo se enumera a continuación:

- 19 vulnerabilidades de escalada de privilegios

- 2 vulnerabilidades de elusión de seguridad

- 23 vulnerabilidades de ejecución remota de código

- 3 vulnerabilidades de divulgación de información

- 3 vulnerabilidades de denegación de servicio

- 1 vulnerabilidad de suplantación de identidad

La lista anterior no incluye las 25 vulnerabilidades en Microsoft Edge que fueron parcheadas el 5 de diciembre.

El martes de parches de diciembre de 2022 corrige dos vulnerabilidades de día cero, una de las cuales está siendo explotada activamente por piratas informáticos y la otra se ha anunciado públicamente. Microsoft llama a una vulnerabilidad de día cero si se divulga públicamente o se explota activamente sin un parche oficial disponible.

Las dos vulnerabilidades de día cero parcheadas recientemente son:

- CVE-2022-44698: El investigador Will Dormann descubrió la vulnerabilidad de omisión de la función de seguridad SmartScreen de Windows . "Un atacante podría crear un archivo malicioso para eludir las protecciones de la Marca de la Web (MOTW), lo que provocaría la pérdida de integridad y disponibilidad de funciones de seguridad como la Vista protegida en Microsoft Office, que depende del etiquetado MOTW". Los piratas informáticos podrían aprovechar esta vulnerabilidad creando archivos JavaScript maliciosos independientes firmados con una firma con formato incorrecto. Cuando se firma de esta manera, SmartCheck fallará y no mostrará la advertencia de seguridad MOTW, lo que permitirá que el archivo malicioso se ejecute e instale automáticamente código malicioso. Los piratas informáticos han explotado activamente esta vulnerabilidad en campañas de distribución de malware, incluidas las campañas de distribución del troyano QBot y Magniber Ransomware.

- CVE-2022-44710: El investigador Luka Pribanić descubrió la vulnerabilidad de elevación de privilegios del kernel de gráficos DirectX. Una explotación exitosa de esta vulnerabilidad podría obtener privilegios a nivel del sistema.

Parche martes de noviembre de 2022

Microsoft acaba de lanzar la actualización del martes de parches de noviembre de 2022 para parchear 6 vulnerabilidades explotadas por piratas informáticos y un total de 68 vulnerabilidades más.

Once de las 68 vulnerabilidades parcheadas esta vez están clasificadas como "críticas", ya que permiten la escalada de privilegios, la manipulación y la ejecución remota de código, uno de los tipos de vulnerabilidades más molestos.

El número de vulnerabilidades por cada tipo se enumera a continuación:

- 27 vulnerabilidades de escalada de privilegios

- 4 vulnerabilidades de elusión de seguridad

- 16 vulnerabilidades de ejecución remota de código

- 11 vulnerabilidades de divulgación de información

- 6 vulnerabilidades de denegación de servicio

- 3 vulnerabilidades de suplantación de identidad

La lista anterior no incluye las dos vulnerabilidades de OpenSSL reveladas el 2 de noviembre.

El martes de parches de este mes corrige seis vulnerabilidades de día cero actualmente explotadas, una de las cuales se ha divulgado públicamente.

Las seis vulnerabilidades de día cero que se están explotando y parcheando incluyen:

- CVE-2022-41128: Clément Lecigne del Grupo de análisis de amenazas de Google descubrió la vulnerabilidad de ejecución remota de código en lenguajes de scripting de Windows. Esta vulnerabilidad requiere que los usuarios que utilizan una versión afectada de Windows accedan a un servidor malicioso. Un atacante puede crear un servidor o un sitio web malicioso. Los atacantes no tienen forma de obligar a los usuarios a acceder a un servidor malicioso, pero pueden engañar a los usuarios para que lo hagan mediante correos electrónicos o mensajes de texto de phishing.

- CVE-2022-41091: Will Dormann descubrió la vulnerabilidad de omisión de la característica de seguridad web de Windows. Un atacante podría crear un archivo malicioso que eluda la protección de la Marca de la Web (MOTW), lo que provocaría la pérdida de integridad y disponibilidad de funciones de seguridad como la Vista protegida en Microsoft Office, que se basa en la etiqueta MOTW.

- CVE-2022-41073: Microsoft Threat Intelligence Center (MSTIC) descubrió la vulnerabilidad de elevación de privilegios en la cola de impresión de Windows. Un atacante que aproveche con éxito esta vulnerabilidad puede obtener privilegios del sistema.

- CVE-2022-41125: El Centro de inteligencia de amenazas de Microsoft (MSTIC) y el Centro de respuesta de seguridad de Microsoft (MSRC) descubrieron la vulnerabilidad de elevación de privilegios del servicio de aislamiento de claves CNG de Windows. Un atacante que aproveche con éxito esta vulnerabilidad puede obtener privilegios del sistema.

- CVE-2022-41040: GTSC descubrió la vulnerabilidad de elevación de privilegios de Microsoft Exchange Server y la reveló a través de la iniciativa Zero Dat. Un atacante privilegiado puede ejecutar PowerShell en el contexto del sistema.

- CVE-2022-41082: GTSC descubrió la vulnerabilidad de ejecución remota de código de Microsoft Exchange Server y la reveló a través de la iniciativa Zero Dat. Un atacante que aproveche esta vulnerabilidad podría apuntar a cuentas de servidor para ejecutar código arbitrario o remoto. Como usuario autenticado, un atacante puede ejecutar código malicioso en el contexto de la cuenta del servidor mediante comandos de red.

Parche martes de octubre de 2022

Como estaba previsto, Microsoft acaba de lanzar la actualización del martes de parches de octubre de 2022 para corregir una vulnerabilidad de día cero explotada y otras 84 vulnerabilidades.

13 de las 84 vulnerabilidades parcheadas en esta actualización están clasificadas como "críticas" porque permiten a los piratas informáticos realizar ataques de elevación de privilegios, manipulación o ejecución remota de código, uno de los tipos de vulnerabilidad más graves.

El número de vulnerabilidades por cada tipo se enumera a continuación:

- 39 vulnerabilidades de escalada de privilegios

- 2 vulnerabilidades de elusión de seguridad

- 20 vulnerabilidades de ejecución remota de código

- 11 vulnerabilidades de divulgación de información

- 8 vulnerabilidades de denegación de servicio

- 4 vulnerabilidades de suplantación de identidad

La lista anterior no incluye las 12 vulnerabilidades en Microsoft Edge que fueron parcheadas el 3 de octubre.

El martes de parches de octubre de 2022 corrige dos vulnerabilidades de día cero, una que se está explotando activamente en ataques y la otra que se ha divulgado públicamente.

Microsoft llama a una vulnerabilidad de día cero si se divulga públicamente o se explota activamente sin un parche oficial disponible.

La vulnerabilidad de día cero recientemente parcheada y explotada activamente tiene el código de seguimiento CVE-2022-41033 y es una vulnerabilidad de escalada de privilegios, Windows COM + Event System Service Elevation of Privilege Vulnerability.

"Un hacker que explote con éxito esta vulnerabilidad puede obtener privilegios del sistema", dijo Microsoft. Un investigador anónimo descubrió e informó esta vulnerabilidad a Microsoft.

La vulnerabilidad de día cero divulgada públicamente se rastrea como CVE-2022-41043 y es una vulnerabilidad de divulgación de información, Microsoft Office Information Disclosure Vulnerability. Fue descubierto por Cody Thomas de SpecterOps.

Microsoft dijo que un atacante podría utilizar esta vulnerabilidad para acceder al token de autenticación del usuario.

Desafortunadamente, en esta actualización del martes de parches, Microsoft no incluyó un parche para las vulnerabilidades de día cero de Microsoft Exchange CVE-2022-41040 y CVE-2022-41082. También se conocen como vulnerabilidades de ProxyNotShell.

Estas vulnerabilidades fueron anunciadas a finales de septiembre por la agencia de ciberseguridad de Vietnam, GTSC, que fue la primera en descubrir e informar sobre los ataques.

Las vulnerabilidades se revelaron a Microsoft a través de la Iniciativa Día Cero de Trend Micro y se espera que se solucionen el martes de parches de octubre de 2022. Sin embargo, Microsoft anunció que el parche aún no está listo.

Parche martes de septiembre de 2022

Microsoft acaba de lanzar el martes de parche de septiembre de 2022 para corregir las vulnerabilidades de día cero explotadas por piratas informáticos y otros 63 problemas.

Cinco de las 63 vulnerabilidades parcheadas en este lote se consideran críticas porque permiten la ejecución remota de código, uno de los tipos de vulnerabilidades más preocupantes.

El número de vulnerabilidades por cada tipo se enumera a continuación:

- 18 vulnerabilidades de escalada de privilegios

- 1 vulnerabilidad de omisión de seguridad

- 30 vulnerabilidades de ejecución remota de código

- 7 vulnerabilidades de divulgación de información

- 7 vulnerabilidades de denegación de servicio

- 16 vulnerabilidades relacionadas con Edge - Chromium

La lista anterior no incluye las 16 vulnerabilidades que se parchearon en Microsoft Edge antes del lanzamiento del martes de parches.

Al igual que el mes pasado, el martes de parches de este mes también corrige dos vulnerabilidades de día cero, una de las cuales está siendo explotada por piratas informáticos en ataques. La vulnerabilidad que se está explotando se rastrea como CVE-2022-37969 y es una vulnerabilidad de escalada de privilegios.

Según Microsoft, si explotan con éxito CVE-2022-37969, los piratas informáticos obtendrán privilegios a nivel del sistema. La vulnerabilidad fue descubierta por investigadores de DBAPPSecurity, Mandiant, CrowdStrike y Zscaler.

Según los investigadores, CVE-2022-37969 es una vulnerabilidad única y no forma parte de ninguna cadena de riesgos de seguridad.

La vulnerabilidad de día cero que queda por parchear es CVE-2022-23960, descubierta por investigadores de seguridad de VUSec.

Además de Microsoft, una serie de otros gigantes como Adobe, Apple, Cisco, Google... también han lanzado actualizaciones para reparar los agujeros de seguridad.

Parche martes de agosto de 2022

Microsoft acaba de lanzar la actualización del martes de parches de agosto de 2022 para parchear la vulnerabilidad de día cero DogWalk que están explotando los piratas informáticos y solucionar un total de otros 121 problemas.

17 de 121 problemas de seguridad solucionados en esta ronda se consideran graves porque permiten la ejecución remota de código o la escalada de privilegios.

La lista de vulnerabilidades en cada categoría se enumera a continuación:

- 64 vulnerabilidades de escalada de privilegios

- 6 vulnerabilidades de evitación de funciones de seguridad

- 31 vulnerabilidades de ejecución remota de código (RCE)

- 12 vulnerabilidades de divulgación de información

- 7 vulnerabilidades de denegación de servicio (DoS)

- 1 vulnerabilidad de suplantación de identidad

La cantidad anterior de vulnerabilidades no incluye las 20 vulnerabilidades corregidas previamente en Microsoft Edge.

En la actualización del martes de parches de agosto de 2022, Microsoft parchea dos vulnerabilidades graves de día cero, una de las cuales está siendo explotada en ataques de piratas informáticos.

Microsoft considera que una vulnerabilidad es de día cero si se divulga públicamente o se explota sin una solución oficial.

El exploit actualmente parcheado recibe el sobrenombre de "DogWalk" y su seguimiento es CVE-2022-34713. Su nombre oficial es Vulnerabilidad de ejecución remota de código de la herramienta de diagnóstico de soporte de Microsoft Windows (MSDT).

El investigador de seguridad Imre Rad descubrió esta vulnerabilidad en enero de 2020, pero Microsoft se negó a lanzar un parche porque determinó que no era una vulnerabilidad de seguridad.

Sin embargo, después de descubrir la vulnerabilidad MSDT de Microsoft Office, el investigador volvió a informarla a Microsoft para que se pudiera parchear DogWalk. Finalmente, Microsoft lo reconoció y lo parchó en esta actualización del martes de parches.

Otra vulnerabilidad de día cero parcheada se identifica como CVE-2022-30134: vulnerabilidad de divulgación de información de Microsoft Exchange. Permite a los piratas informáticos leer los correos electrónicos de las víctimas.

Microsoft dijo que CVE-2022-30134 se divulga públicamente, pero no hay indicios de que haya sido explotado.

Parche martes de septiembre de 2021

Microsoft acaba de lanzar oficialmente la actualización de seguridad del martes de parches de septiembre de 2021 para parchear dos vulnerabilidades de día cero y otras 60 vulnerabilidades en Windows, incluidas 3 graves, una moderada y 56 importantes. Si se incluyen las vulnerabilidades de Microsoft Edge, la actualización del martes de parches de este mes corrige hasta 86 vulnerabilidades en total.

Las 86 vulnerabilidades parcheadas incluyen:

- 27 vulnerabilidades conducen a ataques de escalada de privilegios

- 2 vulnerabilidades eluden las funciones de seguridad

- 16 vulnerabilidades de ejecución remota de código

- 11 vulnerabilidades de fuga de información

- 1 vulnerabilidad de denegación de servicio (DoS)

- 8 vulnerabilidades de suplantación de identidad

Patch Tuesday corrige dos vulnerabilidades de día cero

El punto más notable de la actualización del martes de parches de septiembre de 2021 es que proporciona una solución para dos vulnerabilidades de día cero, CVE-2021-40444 (también conocida como vulnerabilidad MSHTML) y CVE-2021-36968. Entre ellos, los piratas informáticos están explotando activamente MSHTML.

MSHTML se considera una vulnerabilidad grave. Las cosas se pusieron aún más serias cuando los piratas informáticos recientemente compartieron el método para explotar esta vulnerabilidad en foros de piratería. En base a eso, cualquier hacker puede crear su propio método de explotación.

Detalles sobre la vulnerabilidad MSHTML que puede consultar aquí:

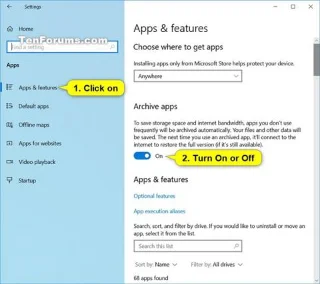

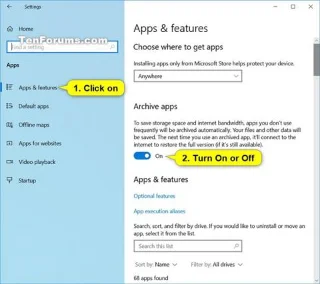

Microsoft recomienda que los usuarios instalen la actualización del martes de parches de septiembre de 2021 lo antes posible. Para instalar, vaya a Configuración > Windows Update, luego presione el botón Verificar actualización y continúe con la instalación.