La seguridad por capas es un principio ampliamente aceptado en seguridad informática y de redes. La premisa básica de este principio es que se necesitan múltiples capas de defensa para proteger los recursos y los datos contra una variedad de ataques, así como amenazas. No sólo es imposible que un producto o una tecnología se defienda contra todas las amenazas posibles, sino que tener múltiples líneas de defensa también permite que un producto "atrape" a intrusos que han pasado por alto las amenazas existentes.

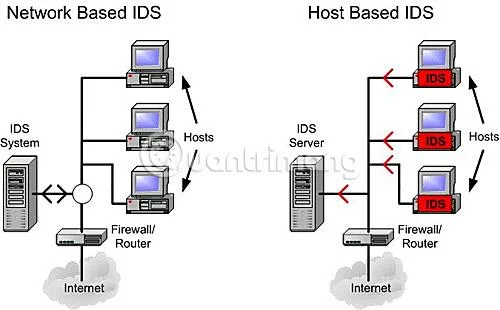

Se pueden utilizar muchas aplicaciones y dispositivos para diferentes capas de seguridad, como software antivirus , firewalls, IDS (sistemas de detección de intrusiones ) , etc. Cada tipo tiene su propia función, capacidades ligeramente diferentes y es capaz de proteger el sistema de una variedad de diferentes ataques.

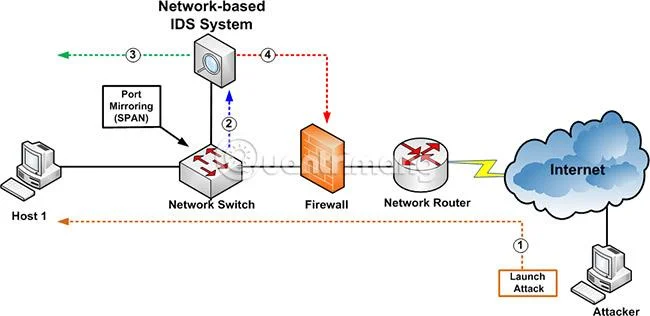

Una de las tecnologías más nuevas es IPS, o Sistema de Prevención de Intrusiones. IPS es como combinar un IDS con un firewall . Un IDS típico registrará o advertirá a los usuarios sobre tráfico sospechoso, pero cómo responder depende del usuario. IPS tiene políticas y reglas para comparar el tráfico de la red. Si algún tráfico viola estas políticas y reglas, el IPS se puede configurar para responder en lugar de simplemente alertar al usuario. Las respuestas típicas podrían ser bloquear todo el tráfico desde la dirección IP de origen o bloquear el tráfico entrante en ese puerto para proteger proactivamente la computadora o la red.

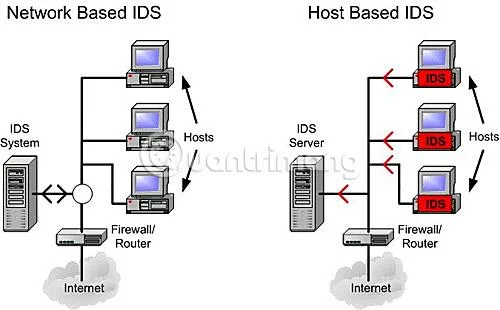

Existen sistemas de prevención de intrusiones basados en red (NIPS) y sistemas de prevención de intrusiones basados en host (HIPS). Aunque puede resultar más costoso implementar HIPS, especialmente en entornos de grandes empresas, se recomienda la seguridad basada en servidor siempre que sea posible.

Solución de prevención de intrusiones basada en host (HIPS) para redes

![Prevención de intrusiones basada en host Prevención de intrusiones basada en host]()

- No confíe en las firmas : las firmas, o rasgos característicos de amenazas conocidas, son uno de los principales medios utilizados por los antivirus y el software de detección de intrusiones (IDS). Las firmas no se pueden desarrollar hasta que realmente exista una amenaza y es probable que el usuario sea atacado antes de que se cree la firma. Una solución de prevención de intrusiones basada en host debe combinar la detección basada en firmas con la detección de anomalías para establecer una línea base de actividad de red "normal" y luego responder a cualquier tráfico que parezca inusual. Por ejemplo, si una computadora nunca usa FTP y de repente alguna amenaza intenta abrir una conexión FTP desde la computadora, HIPS detectará esto como una actividad inusual.

- Trabajar con la configuración : algunas soluciones HIPS pueden estar limitadas en los programas o procesos que pueden monitorear y proteger. Debería intentar encontrar un HIPS que sea capaz de manejar paquetes disponibles comercialmente, así como cualquier aplicación personalizada interna en uso. Si no utiliza aplicaciones personalizadas o no considera que esto sea un tema importante para su entorno, al menos asegúrese de que su solución HIPS proteja los programas y procesos en ejecución.

- Permite la creación de políticas : la mayoría de las soluciones HIPS vienen con un conjunto bastante completo de políticas y los proveedores a menudo tendrán actualizaciones o lanzarán nuevas políticas para brindar respuestas específicas a amenazas o ataques nuevos. Sin embargo, es importante que tenga la capacidad de crear su propia política, en caso de que exista una amenaza única que el proveedor no explica, o cuando surja una nueva amenaza y necesite una política para proteger su sistema, antes que el proveedor. tiene tiempo de lanzar una actualización. Debe asegurarse de que el producto que utiliza no sólo sea capaz de permitir la creación de políticas, sino que la creación de políticas también sea fácil de entender y no requiera semanas de capacitación o habilidades de programación expertas.

- Proporciona administración e informes centralizados : cuando se habla de protección basada en servidor para servidores o estaciones de trabajo individuales, las soluciones HIPS y NIPS son relativamente caras y están fuera del alcance de una familia común y corriente. Entonces, incluso cuando se habla de HIPS, probablemente valga la pena considerarlo desde el punto de vista de implementar HIPS en cientos de computadoras de escritorio y servidores en una red. Si bien es fantástico estar protegido a nivel de escritorio individual, administrar cientos de sistemas individuales o intentar generar informes agregados es casi imposible sin la capacidad de administrar y generar informes bien enfocados. Al elegir un producto, asegúrese de que tenga informes y administración centralizados para que pueda implementar nuevas políticas en todas las máquinas o generar informes desde todas las máquinas en una sola ubicación.

Otras cosas a tener en cuenta

![Prevención de intrusiones basada en host Prevención de intrusiones basada en host]()

Hay algunas otras cosas que debes tener en cuenta. En primer lugar, HIPS y NIPS no son una solución sencilla a un problema complejo como la seguridad. Pueden ser una gran adición a un sólido sistema de defensa de múltiples capas, incluidos firewalls y aplicaciones antivirus, pero no pueden reemplazar las tecnologías existentes.

En segundo lugar, implementar una solución HIPS puede resultar un poco difícil al principio. La configuración de la detección basada en anomalías a menudo requiere mucha "ayuda" para que la aplicación comprenda qué es el tráfico "normal" y qué es el tráfico anómalo. Es posible que encuentre algunos problemas al establecer una línea base que defina el tráfico "normal" para el sistema.

En última instancia, las empresas suelen decidir comprar un producto en función de lo que puede hacer por ellas. En la práctica, esto se mide en función del Retorno de la Inversión o ROI (retorno de la inversión). Es decir, si inviertes una suma de dinero en un nuevo producto o tecnología, ¿cuánto tiempo tarda ese producto o tecnología en amortizarse por sí solo?

Desafortunadamente, los productos de seguridad informática y de redes a menudo no son iguales. Si el producto o la tecnología de seguridad funciona según lo diseñado, la red será segura, pero no habrá "beneficios" para medir el ROI. Hay que mirar las desventajas y considerar cuánto podría perder la empresa si no se adopta ese producto o tecnología. ¿Cuánto dinero se necesita para reconstruir servidores, restaurar datos, tiempo y recursos para que el personal técnico "limpie" después de un ataque, etc.? Sin utilizar ese producto de seguridad, es probable que la empresa pierda mucho más dinero que el costo de comprar el producto o la tecnología.