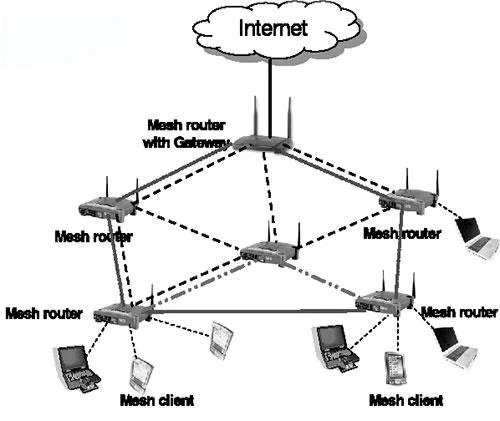

Una red de malla inalámbrica funciona como una red WiFi normal, pero con diferencias significativas. Las redes de malla descentralizan la infraestructura necesaria para mantener la red al hacer que cada nodo, o computadora, realice una doble función como usuario y enrutador para el tráfico de Internet.

De esta manera, la red existe como una entidad autogestionada, capaz de atender a un número diverso de usuarios. Sin embargo, cualquiera que se una o utilice una red de malla inalámbrica con fines comerciales debe tener en cuenta que esta interfaz no está exenta de problemas de seguridad.

Agresión física

Cada computadora representa un posible punto de ataque en la red en malla.

Dado que todas las computadoras en una red de malla inalámbrica funcionan como enrutadores , cada computadora representa un posible punto de ataque. Los problemas surgen cuando se pierde o le roban una computadora portátil o de escritorio. En este caso, un ladrón de computadoras puede utilizar el acceso proporcionado por la computadora robada para ingresar a la red o simplemente interrumpir todo el sistema eliminando nodos de enrutamiento importantes.

Ataque de denegación de servicio

Incluso sin acceso físico a la red, los piratas informáticos pueden crear computadoras "zombis" utilizando virus. Una vez infectada, cada computadora sigue las órdenes del atacante sin supervisión directa.

Al mismo tiempo, los piratas informáticos llevan a cabo un ataque de denegación de servicio (DoS) , inundando una computadora o sistema específico con bits de información, para desactivar su capacidad de comunicarse con otras redes de ese sistema. Si una computadora en una red en malla está infectada con un virus, puede atacar a otras computadoras en su propia red, propagando aún más la infección.

Monitoreo pasivo

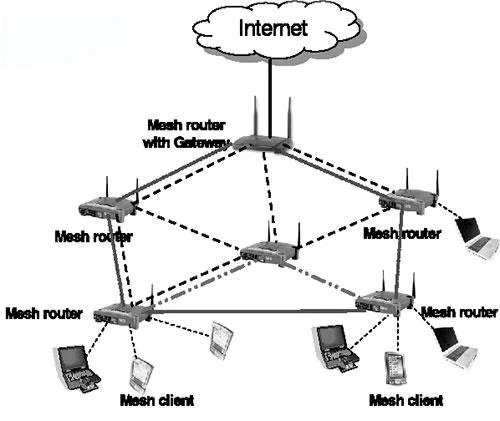

![Problemas de seguridad en redes de malla inalámbricas Problemas de seguridad en redes de malla inalámbricas]()

Una computadora zombie no necesita atacar el sistema para causar daño

Una computadora zombie no necesita atacar el sistema para causar daño. Las computadoras ocultas y comprometidas pueden monitorear pasivamente el tráfico de Internet a través de la red, brindando a los atacantes la capacidad de interceptar información bancaria, credenciales de inicio de sesión en cualquier sitio web que se visite y enrutar información para la red. En este punto, el atacante puede optar por abandonar la red sin que nadie lo sepa, recopilar suficientes datos para robar dinero del banco, cometer fraude de identidad o volver a ingresar a la red a voluntad.

Ataque Gris, Negro y Agujero de Gusano

Si una computadora infectada por un virus o maliciosa ingresa a una red en malla, puede pretender ser un miembro confiable de esa red y luego modificar los datos enviados e interrumpir la forma en que la red transmite información.

En un ataque de Agujero Negro, la información que pasa a través de una computadora infectada no continúa a través de la red y bloquea el flujo de datos. En los ataques Gray Hole, algunos datos pueden bloquearse, mientras que otros aún están permitidos, lo que hace que parezca que la computadora todavía es una parte activa de la red.

Los ataques de agujeros de gusano son más difíciles de detectar: se cuelan en una computadora en la red desde el exterior y pretenden ser otros nodos de la red (esencialmente se convierten en nodos invisibles). Luego pueden monitorear el tráfico de red transmitido de un nodo a otro.