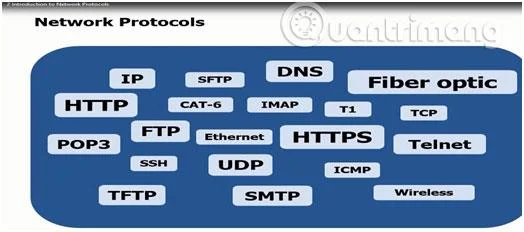

Existen muchos protocolos de red al establecer una conexión en Internet. Dependiendo del tipo de conexión que se quiera establecer, los protocolos utilizados también son muy diversos. Estos protocolos de red determinan las características de la conexión. ¡Descubramos cuáles son esos protocolos a través del siguiente artículo!

Conozca los principales protocolos de red

¿Qué es un protocolo de red?

En pocas palabras, un protocolo es un conjunto de reglas. Un protocolo de red es un conjunto de reglas que debe seguir una red. Los protocolos de red son estándares y políticas formales compuestos de reglas, procedimientos y formatos que definen la comunicación entre dos o más dispositivos a través de una red. Los protocolos de red implementan acciones, políticas y resolución de problemas de un extremo a otro, de modo que las comunicaciones de datos o de red sean oportunas, seguras y administradas. Los protocolos de red definen reglas y convenciones de comunicación.

Un protocolo de red incorpora todos los requisitos y restricciones del proceso cuando las computadoras, enrutadores, servidores y otros dispositivos habilitados para la red comienzan a comunicarse. Los protocolos de red deben ser confirmados e instalados por el remitente y el receptor para garantizar una comunicación fluida de red/datos. Los protocolos de red también se aplican a los nodos de software y hardware que se comunican en la red. Existen varios tipos de protocolos de red, como se indica a continuación.

Protocolos de red populares en la actualidad

Conjunto de protocolos de internet

Internet Protocol Suite es una colección de protocolos que implementan la pila de protocolos en la que se ejecuta Internet. El conjunto de protocolos de Internet a veces se denomina conjunto de protocolos TCP/IP . TCP e IP son protocolos importantes en el conjunto de protocolos de Internet: Protocolo de control de transmisión (TCP) y Protocolo de Internet (IP). Internet Protocol Suite es similar al modelo OSI , pero tiene algunas diferencias. Además, no todas las capas se corresponden bien.

Pila de protocolos

La pila de protocolos es un conjunto completo de capas de protocolo que trabajan juntas para proporcionar conectividad de red.

Protocolo de control de transmisión (TCP)

![Protocolos de red populares en la actualidad Protocolos de red populares en la actualidad]()

El Protocolo de control de transmisión (TCP) es el protocolo central de Internet Protocol Suite. El Protocolo de Control de Transmisión se origina a partir de la implementación de la red, complementando al Protocolo de Internet. Por lo tanto, el conjunto de protocolos de Internet suele denominarse TCP/IP. TCP proporciona un método para entregar de manera confiable un flujo de octetos (bloques de datos de 8 bits) a través de una red IP. La característica principal de TCP es la capacidad de emitir comandos y comprobar si hay errores. Todas las principales aplicaciones de Internet, como la World Wide Web, el correo electrónico y las transferencias de archivos, dependen de TCP.

Protocolo de Internet (IP)

El Protocolo de Internet es el protocolo principal del conjunto de protocolos de Internet para reenviar datos a través de la red. La función de enrutamiento del Protocolo de Internet esencialmente ayuda a establecer Internet. Anteriormente, este protocolo era un servicio de datagramas sin conexión en el Programa de control de transmisión (TCP) original. Por lo tanto, el conjunto de protocolos de Internet también se conoce como TCP/IP.

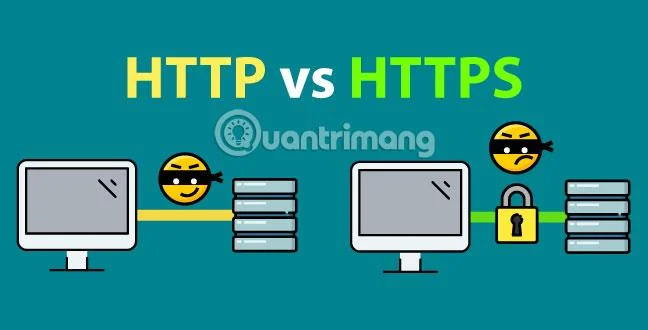

Protocolo de transferencia de hipertexto (HTTP)

HTTP es la plataforma de comunicación de datos para la World Wide Web. El hipertexto es texto estructurado que utiliza hipervínculos entre nodos que contienen texto. HTTP es un protocolo de aplicación para sistemas de información hipermedia híbridos y distribuidos.

Los puertos HTTP predeterminados son 80 y 443. Ambos puertos son seguros.

Protocolo de transferencia de archivos (FTP)

FTP es el protocolo más popular utilizado para transferir archivos en Internet y en redes privadas.

El puerto predeterminado de FTP es 20/21.

![Protocolos de red populares en la actualidad Protocolos de red populares en la actualidad]()

SSH es el método principal utilizado para administrar de forma segura dispositivos de red en el nivel de comando. SSH se utiliza a menudo como sustituto de Telnet, porque este protocolo no admite conexiones seguras.

El puerto predeterminado de SSH es 22.

Telnet es el método principal utilizado para administrar dispositivos de red a nivel de comando. A diferencia de SSH, Telnet no proporciona una conexión segura, sino sólo una conexión básica no segura.

El puerto predeterminado de Telnet es el 23.

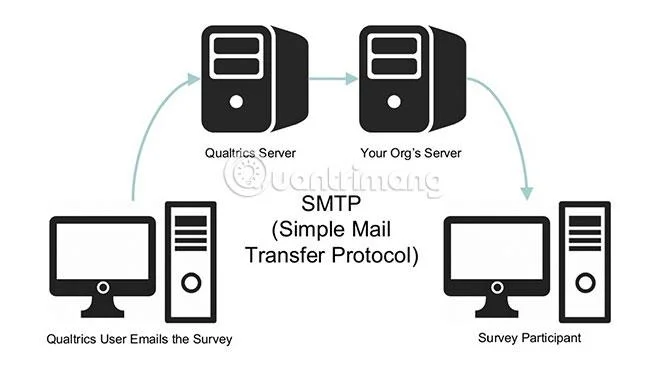

Protocolo simple de transferencia de correo (SMTP)

SMTP se utiliza con dos funciones principales: transferir correo electrónico desde el servidor de correo de origen al servidor de correo de destino y transferir correo electrónico desde el usuario final al sistema de correo.

El puerto SMTP predeterminado es 25 y el puerto SMTP seguro (SMTPS) es 465 (no estándar).

![Protocolos de red populares en la actualidad Protocolos de red populares en la actualidad]()

El sistema de nombres de dominio (DNS) se utiliza para convertir nombres de dominio en direcciones IP. La jerarquía DNS incluye servidores raíz, TLD y servidores autorizados.

El puerto DNS predeterminado es 53.

Protocolo de oficina de correos versión 3 (POP 3)

La versión 3 del Protocolo de oficina postal es uno de los dos protocolos principales utilizados para recuperar correo de Internet. POP 3 es muy simple porque este protocolo permite al cliente obtener el contenido completo del buzón de un servidor y eliminar el contenido de ese servidor.

El puerto predeterminado de POP3 es 110 y el puerto seguro es 995.

Protocolo de acceso a mensajes de Internet (IMAP)

IMAP versión 3 es otro protocolo importante utilizado para recuperar correo de los servidores. IMAP no elimina contenido del buzón del servidor.

El puerto predeterminado de IMAP es 143 y el puerto seguro es 993.

Protocolo simple de administración de red (SNMP)

El Protocolo simple de administración de red se utiliza para la administración de la red. SNMP tiene la capacidad de monitorear, configurar y controlar dispositivos de red. Las capturas SNMP también se pueden configurar en dispositivos de red para notificar a un servidor central cuando ocurre una acción específica.

El puerto predeterminado de SNMP es 161/162.

![Protocolos de red populares en la actualidad Protocolos de red populares en la actualidad]()

Protocolo de transferencia de hipertexto sobre SSL/TLS (HTTPS)

HTTPS se utiliza con HTTP para proporcionar servicios similares, pero con una conexión segura proporcionada por SSL o TLS.

El puerto predeterminado de HTTPS es 443.