Este artículo pertenece a la serie: Descripción general de las vulnerabilidades en chips Intel, AMD, ARM: Meltdown y Spectre . Lo invitamos a leer todos los artículos de la serie para obtener información y tomar medidas para proteger su dispositivo contra estas dos graves vulnerabilidades de seguridad.

Los desarrolladores han publicado una serie de actualizaciones de software para proteger contra Meltdown y Spectre . Sin embargo, seguirá afectando todo el futuro de la industria de chips de procesador.

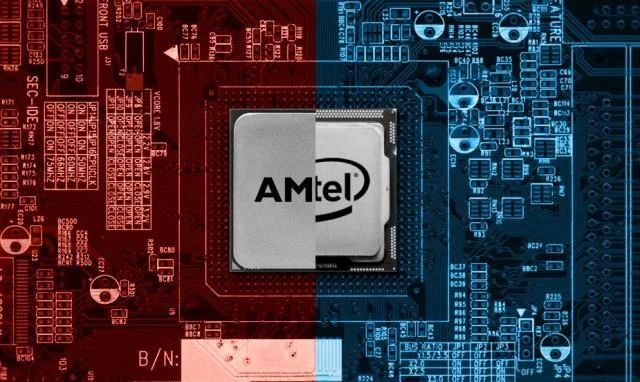

Las dos palabras clave "Meltdown" y "Spectre" son las más populares en Silicon Valley. Se trata de dos nuevos métodos que utilizan los piratas informáticos para atacar a los procesadores Intel , AMD y ARM . Google fue la primera empresa en descubrirlo y justo hoy expuso oficialmente todos los detalles al público.

Meltdown y Spectre aprovechan una vulnerabilidad de seguridad fundamental en los chips mencionados anteriormente, que teóricamente podrían usarse para "leer información confidencial en la memoria de un sistema, como contraseñas, claves para abrir contenido cifrado o cualquier información confidencial", anunció oficialmente Google en su FAQ (Preguntas Frecuentes).

Lo primero que debes saber es que casi todos los PC, portátiles, tablets y smartphones se ven afectados por esta vulnerabilidad de seguridad, sin importar de qué país vengan, qué empresa sean o qué sistema operativo ejecuten. Pero esta vulnerabilidad no es fácil de explotar: requiere muchos factores específicos para ser efectiva, incluido tener malware ya ejecutándose en la computadora. Pero las vulnerabilidades de seguridad no se pueden asegurar basándose en la teoría.

Las consecuencias no afectarán sólo a un dispositivo individual. Esta vulnerabilidad puede provocar que los delincuentes accedan a servidores enteros, centros de datos o plataformas de computación en la nube. En el peor de los casos, cuando hay elementos específicos presentes, los propios usuarios pueden utilizar Meltdown y Spectre para robar información de otros usuarios.

Actualmente, se han lanzado los parches, pero también es un arma de doble filo: hará que las máquinas antiguas sean notablemente más lentas, especialmente los PC, portátiles, etc.

![Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM]()

Ahora mismo, ¿corren peligro los usuarios?

Aquí hay algunas buenas noticias: Intel y Google dicen que no han visto ningún ataque Meltdown o Spectre que se salga de control. Grandes empresas como Intel, Amazon, Google, Apple y Microsoft publicaron correcciones de inmediato.

Pero como se mencionó anteriormente, todas tienen la consecuencia de ralentizar un poco el dispositivo, algunos informes dicen que el rendimiento del dispositivo ha disminuido hasta en un 30% después de instalar la nueva actualización. Intel añadió que dependiendo del uso previsto de la máquina, se ralentizará más o menos.

![Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM]()

Anteriormente, Meltdown solo atacaba a los procesadores Intel, pero recientemente AMD también admitió tener una vulnerabilidad de seguridad similar. Ahora, según los consejos de Google, puedes proteger tu sistema con las últimas actualizaciones de software. Tanto el sistema operativo Linux como Windows 10 han tenido sus primeras actualizaciones.

Spectre, por el contrario, es muchas veces más peligroso que Meltdown. Google dijo que pudo eliminar los ataques de Spectre en chips de procesadores de Intel, ARM y AMD, pero según ellos, no existe una solución simple y efectiva.

![Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM]()

Sin embargo, es muy difícil aprovechar la vulnerabilidad de seguridad de Spectre, por lo que actualmente ninguna gran empresa está demasiado preocupada por la posibilidad de un ataque a gran escala. El caso es que la vulnerabilidad de Spectre se aprovecha de la forma en que funciona el chip del procesador, por lo que para eliminar completamente Spectre, necesitamos una generación de hardware completamente nueva.

Por eso también se llamó Spectre. "Debido a que no es fácil de solucionar, nos perseguirá por un tiempo", dice claramente la sección de preguntas frecuentes sobre Meltdown y Spectre.

¿Cuál es la naturaleza de Meltdown y Spectre?

No son "errores" del sistema. Son MANERAS de atacar la propia forma de funcionar de los procesadores Intel, ARM o AMD. Este error fue descubierto por el laboratorio de ciberseguridad Project Zero de Google.

![Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM]()

Estudiaron cuidadosamente los chips mencionados anteriormente y encontraron un defecto en el diseño, un defecto fatal que Meltdown y Spectre pueden aprovechar, derrocando los métodos de seguridad normales de estos procesadores.

En concreto, se trata de la "ejecución especulativa", una técnica de procesamiento utilizada en los chips Intel desde 1995 y que también es un método de procesamiento de datos común en los procesadores ARM y AMD. Con práctica especulativa, el chip básicamente adivinará lo que estás a punto de hacer. Si adivinan correctamente, estarán un paso por delante de usted, lo que le hará sentir que la máquina funciona con mayor fluidez. Si adivinan mal, los datos se desechan y se vuelven a adivinar desde el principio.

Project Zero descubrió que hay dos formas clave de engañar incluso a las aplicaciones más seguras y cuidadosamente diseñadas para que filtren información que el propio procesador ha deducido, adivinado antes. Con el tipo correcto de malware, los delincuentes pueden obtener esa información descartada, información que debería ser extremadamente secreta.

![Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM]()

Con un sistema de computación en la nube, estos dos métodos de ataque son aún más peligrosos. En él, una enorme red de usuarios almacena datos. Si solo UN enlace: un usuario utiliza un sistema no seguro, el riesgo de exposición de datos de TODOS los demás usuarios es muy alto.

Entonces, ¿qué podemos hacer para evitar convertirnos en ese vínculo?

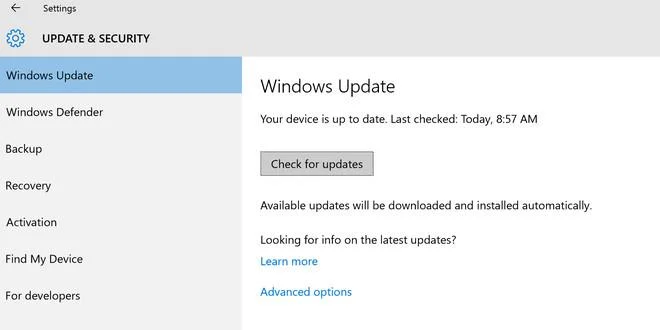

Lo primero y mejor que puede hacer ahora es asegurarse de que todos los parches de seguridad estén actualizados. Los principales sistemas operativos ya han publicado actualizaciones para estas dos vulnerabilidades Meltdown y Spectre. Específicamente, se han actualizado Linux , Android, MacOS de Apple y Windows 10 de Microsoft. Actualice su dispositivo inmediatamente.

![Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM]()

Al mismo tiempo, Microsoft también dijo a Business Insider que se estaban apresurando a encontrar una solución para su plataforma en la nube Azure. Google Cloud también anima a los usuarios a actualizar rápidamente sus sistemas operativos.

Básicamente, actualice todos sus dispositivos con la última actualización. Espere un poco más, las grandes empresas lanzarán nuevas actualizaciones para estas dos peligrosas vulnerabilidades.

Además, recuerde que Meltdown y Spectre requieren código malicioso para funcionar, así que no descargue nada (software, archivos extraños) de ninguna fuente que no sea de confianza.

¿Por qué mi dispositivo va lento después de una actualización?

Meltdown y Spectre aprovechan la forma en que los "kernels" (los elementos centrales, los núcleos del sistema operativo) interactúan con el procesador. En teoría, estas dos cosas funcionan de forma independiente, precisamente para evitar que se produzcan ataques como Meltdown y Spectre. Sin embargo, Google ha demostrado que las soluciones de seguridad actuales no son suficientes.

![Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM]()

Por tanto, los desarrolladores de sistemas operativos deben aislar el kernel y el procesador. Básicamente, los obligan a tomar un desvío, lo que requiere un poco más de potencia de procesamiento de la máquina y, naturalmente, la máquina se ralentizará un poco.

Microsoft dice que los procesadores Intel más antiguos que el modelo Skylake de dos años serán notablemente más lentos. Sin embargo, no se preocupe demasiado por la velocidad de procesamiento de su dispositivo porque esto puede ser sólo temporal. Después de que Google anunciara estas dos vulnerabilidades de seguridad, los desarrolladores, tanto de software como de sistemas operativos, trabajarán para encontrar soluciones más efectivas.

¿Las consecuencias de este incidente?

Intel afirma que Meltdown y Spectre no reducirán el precio de sus acciones, ya que son bastante difíciles de implementar y, además, no se ha documentado ningún ataque (que la comunidad conozca).

Sin embargo, Google recuerda a todos que Spectre todavía nos "persigue" durante mucho tiempo. La técnica de la "práctica especulativa" es desde hace dos décadas la piedra angular de los procesadores. Para reemplazar dicha plataforma, toda la industria de investigación y desarrollo de procesadores necesita invertir recursos para crear una plataforma nueva y más segura en el futuro. Spectre hará que la futura generación de procesadores tenga una cara completamente diferente a la que vemos hoy, los dos últimos 20 años.

![Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM Todo lo que necesita saber sobre Meltdown y Spectre: 2 vulnerabilidades peligrosas presentes en miles de millones de dispositivos que ejecutan chips Intel, AMD y ARM]()

Para llegar a ese punto aún tendremos que esperar mucho tiempo. Los usuarios de computadoras ya no "reemplazan" sus sistemas con regularidad, lo que significa que las computadoras viejas enfrentarán un alto riesgo de fuga de información. Los usuarios de dispositivos móviles también enfrentan el mismo riesgo, ya que la cantidad de dispositivos móviles no actualizados es incontable. Será más fácil para Spectre seleccionar objetivos, ya que los sistemas que no han sido actualizados están aislados.

Este no es el fin del mundo, pero será el fin de la era de los procesadores Intel, ARM y AMD, y el fin de las prácticas de diseño y fabricación de procesadores.

según genk

Ver más: