Los puertos de computadora son una característica esencial de todos los dispositivos informáticos. Los puertos proporcionan las interfaces de entrada y salida que los dispositivos necesitan para comunicarse con periféricos y redes informáticas.

Los puertos más importantes de la computadora se utilizan para la conexión de red; sin ellos, la computadora estaría completamente aislada y no podría comunicarse con el mundo exterior.

Puertos físicos

Un puerto puede ser físico o virtual. Los puertos de red físicos permiten conexiones por cable a computadoras, enrutadores, módems y muchos otros dispositivos periféricos. Los propios puertos están conectados físicamente de una forma u otra a la placa base .

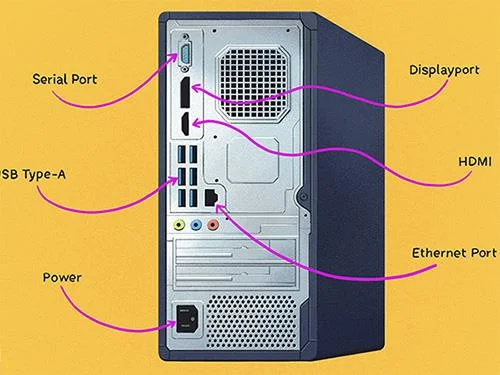

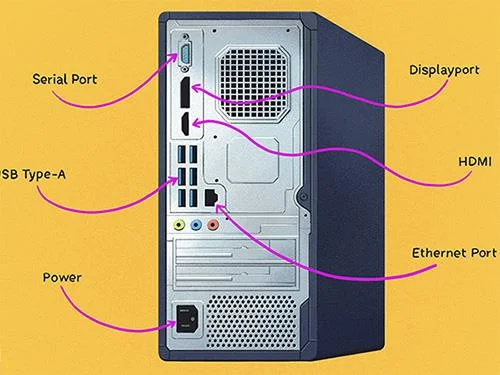

Algunos de los diferentes tipos de puertos físicos disponibles en el hardware de redes informáticas incluyen:

- Puerto Ethernet: Puntos de conexión cuadrados para cables Ethernet .

- Puerto USB: Puntos de conexión rectangulares para cables USB.

- Puerto serie: Puntos de conexión circulares para cables serie

Además de las conexiones de red, otros puertos que existen en las computadoras incluyen puertos para video (como HDMI o VGA), mouse y teclado (PS/2), FireWire y eSATA, etc.

Consulte el artículo: 16 puertos de conexión que se encuentran comúnmente en las computadoras y sus funciones para obtener más detalles.

Algunos puertos físicos del ordenador.

Puerta de enlace en la red inalámbrica

Mientras que las redes informáticas cableadas dependen de puertos y cables físicos, las redes inalámbricas no los necesitan. Por ejemplo, las redes WiFi utilizan números de canal que representan la banda de frecuencia de la señal de radio.

Sin embargo, las redes cableadas e inalámbricas se pueden combinar a través de puertos físicos de computadora. Por ejemplo, un adaptador de red conectado al puerto USB de una computadora convierte una computadora cableada en una computadora inalámbrica, cerrando así la brecha entre las dos tecnologías mediante el uso de un puerto.

Puerto de protocolo de Internet (IP)

Los puertos virtuales son un componente esencial de una red de Protocolo de Internet (IP). Estos puertos permiten que las aplicaciones de software compartan recursos de hardware sin interferir entre sí.

Las computadoras y los enrutadores administran automáticamente el tráfico de red que se mueve a través de sus puertos virtuales. Los firewalls de red también brindan cierto control sobre el flujo de tráfico en cada puerto virtual por motivos de seguridad.

En una red IP, estos puertos virtuales se estructuran a través de números de puerto, del 0 al 65535. Por ejemplo, el puerto 80 es el puerto que permite acceder a sitios web a través de su navegador web, y el puerto 21 está asociado al FTP .

Problemas con puertos en redes informáticas.

Los puertos físicos pueden dejar de funcionar por cualquier motivo. Las causas de los errores de puerto incluyen:

- Aumento repentino de voltaje (para dispositivos conectados físicamente a la fuente de alimentación)

- Daños por agua

- Error desde dentro

- Daños causados por las clavijas del cable (por ejemplo, insertar el cable con demasiada fuerza o intentar insertar el tipo incorrecto de cable en un puerto)

Excepto por daños en los pines, la inspección física del hardware del puerto no debería encontrar ningún problema. Una falla de un solo puerto en un dispositivo multipuerto (como un enrutador de red) no afecta el funcionamiento de otros puertos.

La velocidad y las especificaciones de un puerto físico tampoco pueden determinarse únicamente mediante una inspección física. Por ejemplo, algunos dispositivos Ethernet funcionan a hasta 100 Mbps, mientras que otros admiten Gigabit Ethernet, pero el conector físico es el mismo en ambos casos. De manera similar, algunos conectores USB admiten la versión 3.0, mientras que otros solo admiten USB 2.x o, a veces, incluso USB 1.x.

El desafío más común al que nos enfrentamos con las puertas de enlace virtuales es la seguridad de la red. Los atacantes de Internet exploran periódicamente los puertos de sitios web, enrutadores y cualquier otro puerto de red. Los firewalls de red ayudan a proteger contra estos ataques al restringir el acceso a los puertos según su número.

Para ser más eficaces, los cortafuegos tienden a ser sobreprotectores y, en ocasiones, bloquean el tráfico que uno desea permitir. Los métodos para configurar las reglas que utilizan los firewalls para manejar el tráfico, como las reglas de reenvío de puertos , pueden ser muy difíciles de administrar para los no profesionales.