1. Causa

Después de que cada usuario inicie sesión correctamente, la sesión se redefinirá y tendrá una nueva ID de sesión. Si el atacante conoce este nuevo ID de sesión, podrá acceder a la aplicación como un usuario normal. Hay muchas formas para que un atacante obtenga el ID de sesión y se apodere de la sesión del usuario, como por ejemplo: Ataque de intermediario : escucha y roba el ID de sesión del usuario. O aproveche los errores XSS en la programación para obtener el ID de sesión del usuario.

2. Métodos de explotación

Olfateo de sesiones

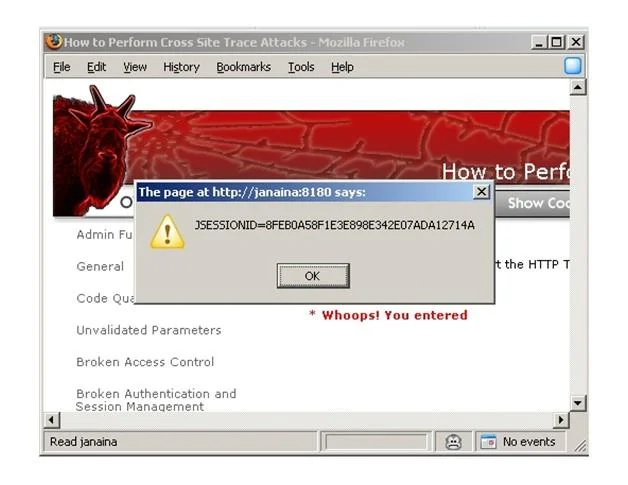

Como vemos en la imagen, primero, el atacante utilizará una herramienta de rastreo para capturar el ID de sesión válido de la víctima y luego utilizará este ID de sesión para trabajar con el servidor web bajo la autoridad de la víctima.

Ataque de script entre sitios

Un atacante puede obtener el ID de sesión de la víctima utilizando código malicioso que se ejecuta en el lado del cliente, como JavaScript . Si un sitio web tiene una vulnerabilidad XSS, un atacante puede crear un enlace que contenga código JavaScript malicioso y enviárselo a la víctima. Si la víctima hace clic en este enlace, sus cookies se enviarán al atacante.

![Web13: Técnica de hackeo de secuestro de sesiones Web13: Técnica de hackeo de secuestro de sesiones]()

3. Cómo prevenir

Algunos de los siguientes métodos se pueden utilizar para evitar el secuestro de sesión:

- Utilice HTTPS en la transmisión de datos para evitar escuchas ilegales.

- Utilice una cadena o número aleatorio grande para limitar el éxito de un ataque de fuerza bruta.

- Regenere el ID de sesión después de cada inicio de sesión exitoso del usuario, para evitar ataques de fijación de sesión.

¡Espero que adquieras más conocimientos después de cada lección con LuckyTemplates!