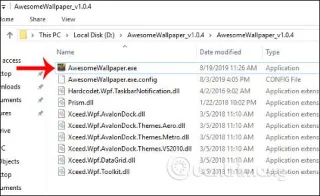

Download nu een unieke set achtergronden over levensscènes, aangeboden door de National Geographic TV-zender

Onlangs heeft de National Geographic TV-zender, de beroemdste documentaireproductiezender in de Verenigde Staten, een reeks wallpapers over menselijke en natuurlijke levensscènes over de hele wereld met gebruikers gedeeld.