Quando alguém discutir a preservação de dados confidenciais, você provavelmente ouvirá o termo “corrupção de dados” usado algumas vezes. Mas o que exatamente é “corrupção de dados” e como você pode consertar seus arquivos se algo der errado?

Vamos descobrir com Quantrimang.com o que é “corrupção de dados” e como você pode evitar a perda de dados.

Aprenda sobre corrupção de dados e como consertar discos rígidos corrompidos

O que é corrupção de dados?

Imagine que você trabalha em um hospital que usa arquivos para armazenar dados de pacientes. Cada paciente possui um arquivo contendo todas as suas informações pessoais, e cada arquivo é colocado em um determinado local de uma gaveta, contendo nomes que se enquadram em uma faixa específica.

Este hospital é especialmente movimentado, por isso as gavetas são constantemente abertas e fechadas. Os registros são extraídos para obter informações e depois colocados de volta no local correto. A partir daí, você pode imaginar como as informações podem ficar confusas ao usar este sistema.

Alguns erros podem ocorrer, incluindo:

- Quando as pessoas removem e recolocam pastas, os documentos pessoais contidos nelas são colocados fora de ordem, danificados ou até mesmo perdidos completamente.

- Ao transferir um arquivo de um hospital para outro, alguns documentos podem ser perdidos.

- Um médico pode preencher uma receita incorretamente e incluir informações incorretas no registro.

- Um médico pode levar um arquivo para casa para estudar e esquecer de devolvê-lo. Ou se o arquivo for devolvido, todos os documentos contidos nele serão organizados na ordem incorreta.

- Um paciente chamado Tony Smith pode ter seus dados misturados por engano com outros pacientes com o mesmo nome, então os registros de Tony Smith contêm informações de duas pessoas não relacionadas.

- Uma gaveta pode estar emperrada e os dados de cada paciente nomeado de J a L não podem ser acessados.

- Na pior das hipóteses, vândalos ou desastres naturais poderiam destruir todo este arquivo!

Embora um disco rígido não seja um arquivo, ele também armazena informações e dados semelhantes ao exemplo acima. Os discos rígidos armazenam dados como áreas magnetizadas ou desmagnetizadas, com valores de 1 ou 0 , respectivamente . É disso que o código binário é feito!

Quando um arquivo está corrompido, ele é igual ao arquivo que foi destruído no exemplo acima. Quando os médicos confundem, danificam ou perdem páginas de um arquivo, o registro do paciente torna-se ilegível.

![O que é corrupção de dados? O que é corrupção de dados?]()

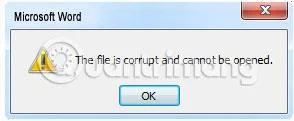

Da mesma forma, corrupção de dados é uma situação que ocorre quando os dados de um arquivo são misturados, ou seja, os valores 1 e 0 que compõem o arquivo ficam confusos, causando danos à integridade do arquivo.

Por exemplo, se você abrir um documento de texto corrompido, poderá ver caracteres ASCII estranhos no documento. Se o arquivo estiver seriamente danificado, o computador pode nem conseguir abri-lo. Em vez disso, será exibida uma mensagem de erro informando que a máquina não consegue ler o arquivo.

Quais são as causas da corrupção de dados?

Os dados podem ser corrompidos durante a gravação, edição ou transferência para outra unidade. Quando um programa grava dados incorretamente ou quando algo interrompe o processo de gravação, os dados podem ficar confusos e o arquivo corrompido.

Os vírus também podem danificar arquivos. Normalmente, os vírus são usados intencionalmente para danificar arquivos essenciais do sistema. Ao danificar alguns arquivos importantes do sistema operacional, os vírus podem impedir que o computador seja iniciado corretamente.

Os discos rígidos contêm um disco giratório chamado prato, onde armazena todos os 1s e 0s que compõem os arquivos. Às vezes, partes de um disco rígido ficam “bloqueadas” devido a erros de software, chamados de setores defeituosos . Isto impede o acesso aos dados desse setor. Você pode reparar esses setores defeituosos verificando a unidade.

![O que é corrupção de dados? O que é corrupção de dados?]()

Infelizmente, você pode danificar a unidade por meio de impacto destrutivo ou superaquecimento da unidade. Isso cria um setor defeituoso, o que significa que um setor da unidade fica permanentemente ilegível, o que significa que os dados desse setor também são destruídos.

Mesmo se você cuidar bem de sua unidade e instalar um programa antivírus confiável , os discos rígidos são dispositivos mecânicos que se degradam gradualmente com o tempo. Assim, as unidades antigas irão deteriorar-se lentamente e corromper os dados à medida que a sua idade aumenta.

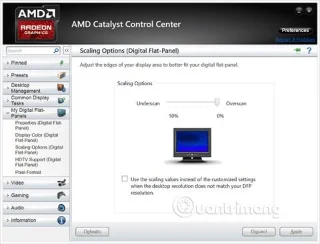

Se quiser monitorar a integridade do seu disco rígido, você pode analisá-lo usando ferramentas especiais. Essas ferramentas verificam o SMART (Tecnologia de Automonitoramento, Análise e Relatórios) do disco rígido .

O disco rígido pode monitorar sua integridade e notificar o computador se surgirem problemas, mas você pode verificar o disco rígido para ver se algo está errado. Dessa forma, você pode se preparar para o pior antes que ele realmente aconteça.

![O que é corrupção de dados? O que é corrupção de dados?]()

Como consertar disco rígido danificado

Reparar disco rígido com Windows

Para computadores que executam sistemas operacionais Windows, use o comando Checkdisk para verificar se há erros no disco rígido .

Aviso : testar sua unidade dessa maneira pode levar várias horas (ou até dias) para ser concluído, portanto, certifique-se de não usar o computador enquanto faz isso.

Reparar disco rígido com macOS

Se você usa macOS , pode realizar a mesma ação clicando no botão de menu Apple e reiniciando. Mantenha pressionado Command + R até que o logotipo da Apple apareça. Selecione Utilitário de Disco e selecione Continuar. Em Exibir, clique em Mostrar todos os dispositivos , selecione a unidade e clique no botão Primeiros socorros (parece um estetoscópio).

O sistema operacional irá então verificar a unidade e tentar corrigir quaisquer erros encontrados.

![O que é corrupção de dados? O que é corrupção de dados?]()

Extraia dados de uma unidade irrecuperável

Se você tentou ao máximo consertar a corrupção, mas nada parece funcionar, você pode recuperar formatando seu disco rígido . Este truque excluirá os dados corrompidos e atualizará seu PC de volta ao normal, mas observe que se você formatar tudo, perderá todos os seus dados.

Felizmente, existem muitas maneiras de salvar dados, como transferir dados para outro disco rígido, para manter cópias dos arquivos antes de excluí-los. Este método requer conectar a unidade danificada a uma unidade “íntegra” e, em seguida, solicitar à unidade “íntegra” que copie os arquivos nela.

Você também pode usar ferramentas de recuperação de dados para “salvar” alguns arquivos antes de formatar. A taxa de sucesso depende da gravidade da corrupção, mas esperamos que você consiga recuperar alguns arquivos antes de excluí-los!

Consulte o artigo: Como reformatar um disco rígido externo sem perder dados, se necessário.

A importância dos backups para corrupção de dados

![O que é corrupção de dados? O que é corrupção de dados?]()

Claro, seria ótimo se você fizesse backup regularmente dos seus dados. Você não precisa armazenar todos os dados no seu computador, apenas documentos confidenciais, que causarão grandes danos se desaparecerem para sempre.

Se você deseja criar um backup de seus arquivos, existem muitos métodos de backup diferentes disponíveis para você escolher. Consulte o artigo: Instruções completas sobre como usar todas as ferramentas de backup e restauração no Windows 10 para obter mais detalhes!

A corrupção de dados pode danificar seriamente arquivos importantes. É por isso que é importante manter backups e manusear seu disco rígido com cuidado para evitar a perda de arquivos e pastas insubstituíveis.

Se você deseja proteger os dados de forma mais eficaz, entenda os sinais que indicam a necessidade de substituição do disco rígido !