So zeichnen Sie auf einem Foto auf dem iPhone

Erfahren Sie, wie Sie auf einem Foto auf Ihrem iPhone zeichnen können. Unsere Schritt-für-Schritt-Anleitung zeigt Ihnen die besten Methoden.

Online-Betrüger nutzen verschiedene Methoden, um Benutzer dazu zu verleiten, private Informationen wie Bankdaten, Sozialversicherungsnummern usw. preiszugeben . Eine der häufigsten Methoden, Benutzer zu betrügen, sind Phishing-Angriffe.

In diesem Beitrag erfahren wir, was ein Phishing-Angriff ist und wie man ihn erkennt und vermeidet.

Was ist ein Phishing-Angriff?

Wenn Sie ein regelmäßiger Internetnutzer sind, haben Sie möglicherweise E-Mails oder Nachrichten wie „ Sie haben die 5-milliardste Suche durchgeführt“, „ Sie haben im Lotto über 1.000 US-Dollar gewonnen!“ oder „Ihr Bankkonto wird gesperrt. Bitte überprüfen Sie Ihr Bankkonto“ erhalten Details“ oder ähnliches. In den meisten Fällen sind solche E-Mails gefälscht und werden an Benutzer gesendet, um sie zur Bereitstellung wichtiger Informationen zu verleiten. Eine solche Technik, bei der Benutzer durch die Bereitstellung von „zu gut um wahr zu sein“-Angeboten getäuscht werden, wird als Phishing bezeichnet.

Wie Sie sich vorstellen können, ist Phishing ein Versuch, in die Privatsphäre eines Benutzers einzudringen, indem das Opfer mithilfe von Social-Engineering-Methoden psychologisch angegriffen wird.

Phishing-Angriffe werden so geschickt durchgeführt, dass sogar einige Experten davon getäuscht werden und absichtlich private Informationen wie persönliche Daten, Finanzdaten, Sozialversicherungsnummern, Kreditkartendaten, Anmeldeinformationen, vertrauliche Unternehmensinformationen und mehr preisgeben.

Um Phishing durchzuführen, nutzen Cyber-Angreifer gängige Methoden wie das Anbieten von Links, E-Mails, Textnachrichten, Social-Media-Kanälen und ähnliche Kommunikationsmethoden. Im Allgemeinen geraten Opfer aus Angst, Dringlichkeit, Gier oder Neugier in solche Betrügereien.

Wie funktioniert Phishing?

Traditionell verleiten die Betrüger Benutzer dazu, auf einen Link zu klicken oder ein Formular auszufüllen, um die Informationen zu stehlen. Nachdem das Opfer auf den gefälschten Link geklickt hat, wird es auf eine Webseite weitergeleitet, die wie eine authentische Seite einer Organisation, beispielsweise einer Bank, aussieht.

Jetzt würde der Benutzer absichtlich den Anweisungen der gefälschten Webseite folgen und sie für eine echte halten. Auf der Seite werden Sie möglicherweise aufgefordert, Aktualisierungen vorzunehmen oder vertrauliche Informationen bereitzustellen, um das Problem zu lösen.

Mit diesem Trick können die Cyber-Angreifer an weitere Informationen gelangen, beispielsweise an die Antwort auf Ihre Sicherheitsfrage, den Mädchennamen Ihrer Mutter usw. All diese Informationen sind hilfreich, um in ein Konto einzudringen.

Wie erkennt man Phishing-Versuche?

Wie bereits erwähnt, werden Phishing-Angriffe von erfahrenen Betrügern durchgeführt, die umfangreiche Nachforschungen über die Opfer anstellen. Daher ist es nicht einfach, es auf natürliche Weise zu identifizieren. Es gibt jedoch bestimmte Anzeichen, die darauf hindeuten könnten, dass etwas Verdächtiges vor sich geht.

Wie kann man Phishing-Versuche vermeiden oder sich davor schützen?

Obwohl Phishing ein psychologischer Angriff ist, der mit größter Recherche und Aufmerksamkeit durchgeführt wird, können Sie sich dennoch davor schützen, indem Sie ein paar Dinge tun.

Endeffekt

Phishing-Angriffe gehören zu den gefährlichsten Bedrohungen für die Cybersicherheit, da sie in der Regel durch Social Engineering, also durch das Spiel mit der menschlichen Psychologie, durchgeführt werden.

Die moderne Sicherheitslösung kann mit allen technischen Problemen wie Adware oder Browser-Hijacking umgehen, indem sie deren Muster und Signatur erkennt.

Allerdings kann die menschliche Psyche von keinem Sicherheitsprogramm verstanden werden. Daher ist es unerlässlich, sich über die neuesten Phishing-Techniken der Angreifer auf dem Laufenden zu halten.

In diesem Beitrag erfahren Sie, wie Sie Phishing erkennen und verhindern können. Letztendlich sind es jedoch Ihr Gespür und Ihre Intuition, die Ihnen dabei helfen, „ZU SCHÖN, UM WAHR ZU SEIN“-Angebote und andere Phishing-Tricks zu erkennen.

Erfahren Sie, wie Sie auf einem Foto auf Ihrem iPhone zeichnen können. Unsere Schritt-für-Schritt-Anleitung zeigt Ihnen die besten Methoden.

TweetDeck ist eine App, mit der Sie Ihren Twitter-Feed und Ihre Interaktionen verwalten können. Hier zeigen wir Ihnen die Grundlagen für den Einstieg in TweetDeck.

Möchten Sie das Problem mit der fehlgeschlagenen Discord-Installation unter Windows 10 beheben? Wenden Sie dann die angegebenen Lösungen an, um das Problem „Discord kann nicht installiert werden“ zu beheben …

Entdecken Sie die besten Tricks, um zu beheben, dass XCOM2-Mods nicht funktionieren. Lesen Sie mehr über andere verwandte Probleme von XCOM2-Wotc-Mods.

Um den Chrome-Fehler „chrome-error://chromewebdata/“ zu beheben, nutzen Sie erprobte Korrekturen wie das Löschen des Browsercaches, das Deaktivieren von Erweiterungen und mehr.

Einer der Vorteile von Spotify ist die Möglichkeit, benutzerdefinierte Wiedergabelisten zu erstellen und das Bild der Wiedergabeliste anzupassen. Hier ist, wie Sie das tun können.

Wenn RCS bei Samsung Messages nicht funktioniert, stellen Sie sicher, dass Sie lokale Daten von Carrier-Diensten löschen, deinstallieren Sie die Updates oder versuchen Sie es mit Google Messages.

Beheben Sie den OpenGL-Fehler 1282 (Ungültiger Vorgang) in Minecraft mit detaillierten Korrekturen, die im Artikel beschrieben sind.

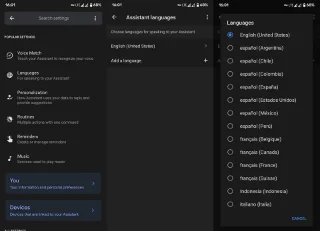

Wenn Sie sehen, dass der Google Assistant auf diesem Gerät nicht verfügbar ist, empfehlen wir Ihnen, die Anforderungen zu überprüfen oder die Einstellungen zu optimieren.

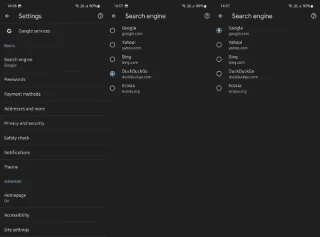

Wenn Sie DuckDuckGo loswerden möchten, ändern Sie die Standardsuchmaschine, deinstallieren Sie die App oder entfernen Sie die Browsererweiterung.

![BEHOBEN: Discord-Installation in Windows 10 fehlgeschlagen [7 einfache Lösungen] BEHOBEN: Discord-Installation in Windows 10 fehlgeschlagen [7 einfache Lösungen]](https://cdn.luckytemplates.com/resources1/images2/image-2159-0408150949081.webp)

![Fix XCOM2-Mods funktionieren nicht [10 BEWÄHRTE & GETESTETE LÖSUNGEN] Fix XCOM2-Mods funktionieren nicht [10 BEWÄHRTE & GETESTETE LÖSUNGEN]](https://cdn.luckytemplates.com/resources1/images2/image-4393-0408151101648.webp)