Cómo prevenir ataques RAT y tomar el control de tu PC

Saber cómo prevenir ataques de troyanos de acceso remoto será de gran ayuda para evitar que su PC se infecte con malware RAT.

Saber cómo prevenir ataques de troyanos de acceso remoto será de gran ayuda para evitar que su PC se infecte con malware RAT.

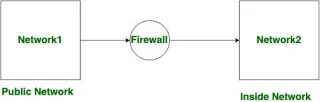

Como mucha gente sabe, los firewalls y el software antivirus son mecanismos que brindan seguridad al sistema. Sin embargo, debe saber que existen algunas diferencias entre estos dos mecanismos de protección.

Ya sea que sea un gran defensor de la privacidad o desee acceder a algún contenido restringido geográficamente, suscribirse a un servicio como OysterVPN puede brindarle tranquilidad al navegar por Internet, descargar archivos y acceder a datos personales.

La vulnerabilidad VENOM afecta a todos los principales proveedores de CPU, incluidos Intel, AMD y ARM. VENOM permite a actores malintencionados leer el contenido de la memoria de la computadora y potencialmente ejecutar código de forma remota.

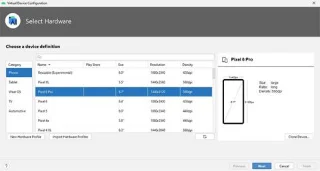

Puede utilizar el software Android Studio para probar Android 13 en un teléfono inteligente virtual. Android Studio viene con AVD Manager, que le permite ejecutar múltiples dispositivos Android virtuales al mismo tiempo.

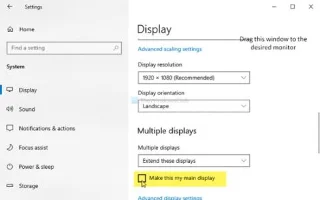

En este artículo, Quantrimang le mostrará cómo configurar la aplicación para que siempre se abra en la pantalla que desee cuando utilice varias pantallas en Windows 10.

Xbox Game Bar es una excelente herramienta de soporte que Microsoft equipa en Windows 10.

Aprenda cómo acelerar PC y Mac lentas, así como algunas herramientas adicionales que puede usar para asegurarse de que su computadora nunca se ralentice en primer lugar.

Aunque esto rara vez sucede, puede llegar un día en el que necesites restablecer el CMOS. Las malas configuraciones de overclocking, los cambios incorrectos en la configuración del BIOS e incluso los virus pueden hacer que necesites restablecer tu BIOS o UEFI a los valores predeterminados de fábrica.

WiFi es una forma de red de área local y acceso inalámbrico a Internet utilizada por personas de todo el mundo para conectar sus dispositivos a Internet sin cables.

De forma predeterminada, la Tienda Windows actualizará automáticamente las aplicaciones preinstaladas en Windows 10. Sin embargo, la actualización automática de las aplicaciones a veces causa problemas (el dispositivo funciona más lento o los usuarios tienen que esperar, el proceso de actualización finalizó...) hace que los usuarios se sientan incómodos. .

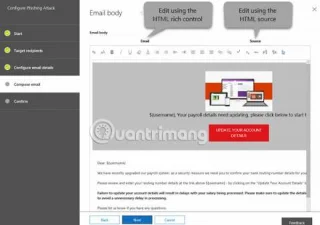

Puede capacitar a sus empleados para que identifiquen dichos ataques utilizando el Simulador de ataques de Office 365. Este artículo presentará varios métodos para simular ataques de phishing.

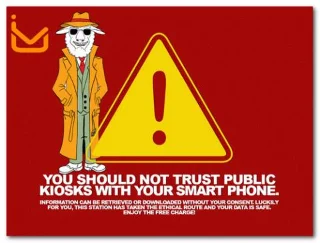

Los quioscos de carga públicos pueden convertirlo en víctima de piratas informáticos que desean recopilar su información personal y sacar provecho de ella.

Una de las nuevas funciones integradas en Windows 10 es el asistente virtual Cortana. Cortana se muestra directamente en la barra de tareas y los usuarios pueden usar este asistente virtual para hacer preguntas o dar comandos de control, Cortana responderá preguntas o seguirá sus comandos de voz.

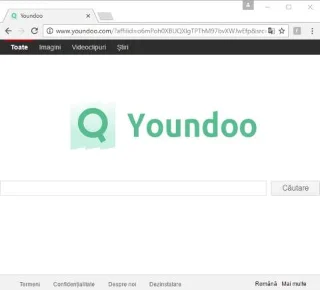

Youndoo es un secuestrador de navegador que se integra con otro software gratuito que descargas de Internet e instalas. Una vez instalado este secuestrador de navegador, configura la página de inicio y los motores de búsqueda de su navegador en http://www.youndoo.com.

La próxima actualización de funciones de Windows 10 de Microsoft está casi completa. Hay muchos cambios y mejoras en funciones que forman parte del sistema operativo desde hace un tiempo.

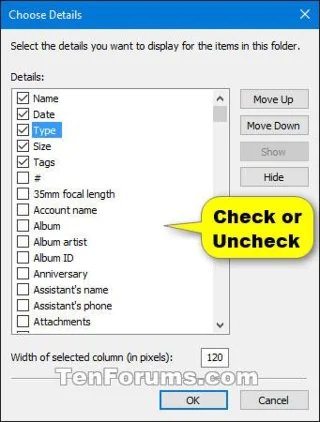

En Windows, puede cambiar la plantilla, el ancho de la columna, agrupar por vista, ordenar por vista, etc. para los archivos en carpetas de la forma que desee. Esta guía le mostrará cómo cambiar la vista Agrupar por carpetas en el Explorador de archivos en Windows 10.

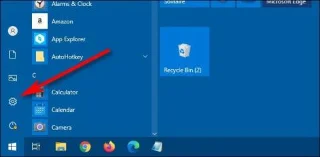

La útil barra de herramientas de Inicio rápido que apareció en versiones anteriores de Windows ya no existe en Windows 10. En este artículo, LuckyTemplates guiará a los lectores para que regresen el Inicio rápido a Windows 10.

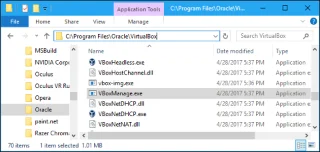

VirtualBox le permite elegir un disco duro asignado automática o permanentemente al crear un nuevo archivo de disco duro virtual. Tanto los discos duros portátiles como los fijos se utilizan rápidamente, pero sólo los discos portátiles pueden aumentar el tamaño de almacenamiento. Sin embargo, puedes convertir fácilmente entre estos dos formatos y tamaños de disco duro. ¡Lea el artículo a continuación para obtener más detalles!

¡Con CopyQ, puedes copiar varios clips al portapapeles extendido y editarlos para actualizar su contenido o etiquetarlos para organizarlos! Veamos cómo hacerlo para modernizar su portapapeles actual, simple y sin funciones.

Por lo general, en las computadoras con Windows 10, los usuarios pueden agregar varias cuentas de Microsoft. Sin embargo, si se trata de una computadora compartida, puede impedir que otros agreguen una cuenta de Microsoft.

El Panel de control en Windows 10 ya no aparece en el menú Inicio en Windows 7 o en el menú Windows + X en Windows 8 como antes. Sin embargo, puede agregarlo al menú contextual.

¿Cómo se pueden conectar las computadoras del dominio Stub a redes externas? El siguiente artículo de LuckyTemplates le presentará el mecanismo operativo en Stub Domain.

En NAT dinámica, una dirección IP privada se asignará a una dirección IP pública en el grupo de direcciones IP públicas. Para comprender más sobre el mecanismo de funcionamiento de NAT dinámica, consulte el artículo siguiente.

¿Son iguales WiFi 5GHz y 5G? La respuesta es no, pero técnicamente tienen algunas cosas en común.

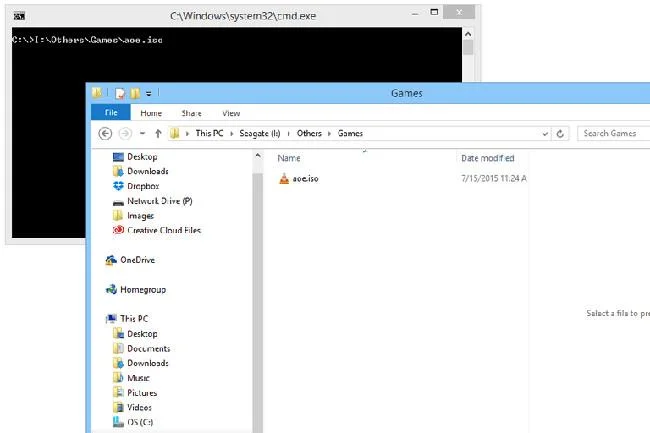

Si usas Windows, probablemente estés muy familiarizado, o mejor dicho, tengas que trabajar todos los días con el Explorador de archivos. File Explorer es la herramienta de administración de archivos predeterminada para Windows.

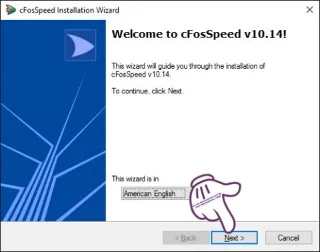

cFosSpeed es un software que aumenta la velocidad de la conexión a Internet, reduce la latencia de transmisión y aumenta la intensidad de la conexión hasta aproximadamente 3 veces. Especialmente para aquellos que juegan juegos en línea, cFosSpeed lo admitirá para que puedan experimentar el juego sin ningún problema de red.

El investigador Mathy Vanhoef de la Universidad de Lovaina ha descubierto un grave fallo de seguridad en el protocolo de seguridad de red Wi-Fi Protected Access II (WPA2).

El software espía Pegasus ha estado dominando las noticias tecnológicas en todo el mundo últimamente. Este software espía aparentemente invencible puede infectar un teléfono inteligente completamente actualizado con solo un mensaje de texto o una llamada maliciosa.

A veces es posible que desees saber el número de serie del disco duro que estás utilizando para la garantía u otros fines.