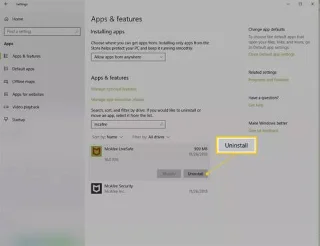

Cómo desinstalar McAfee

Puede eliminar el software de McAfee sin mucho esfuerzo, utilizando la configuración de su sistema informático o con la herramienta de eliminación de McAfee.

Puede eliminar el software de McAfee sin mucho esfuerzo, utilizando la configuración de su sistema informático o con la herramienta de eliminación de McAfee.

Muchos enrutadores ofrecen WPA2-PSK (TKIP), WPA2-PSK (AES) y WPA2-PSK (TKIP/AES). Entonces, ¿qué estándar de seguridad Wifi debería elegir? ¡Lee este artículo y encuentra tu respuesta!

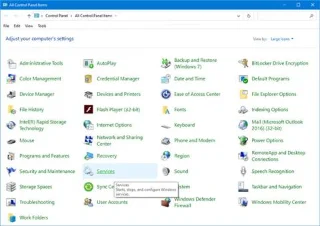

Un servicio es un tipo de aplicación que se ejecuta en segundo plano del sistema sin una interfaz de usuario, similar a un proceso demonio de UNIX. Los servicios no están en el Panel de control de forma predeterminada, pero puedes agregarlos si lo deseas.

Corregir los errores del código de inicio de volumen es fácil con el comando bootsect, una herramienta de recuperación del sector de inicio que solo está disponible desde el símbolo del sistema en Opciones de inicio avanzadas o Opciones de recuperación del sistema.

El direccionamiento IP privado automático (APIPA) es un estándar DHCP que protege los sistemas informáticos de fallas mediante la creación de un mecanismo de respaldo para las redes del Protocolo de Internet versión 4 (IPv4) compatibles con Microsoft Windows.

Los auriculares que hacen ruido, hacen ruido y crean sonidos desagradables, como abejas o mosquitos volando en los oídos mientras se juega o se escucha música, son problemas que incomodan a cientos de usuarios. Este artículo le mostrará algunas formas de solucionar el problema de que los auriculares sean ruidosos, ruidosos y difíciles de escuchar.

Además de los archivos y carpetas personales, Windows también ocupa mucho espacio en su computadora. Puede encontrar cachés de Windows ocultos y bien protegidos con unos pocos pasos de búsqueda.

Cada semana, vemos un aumento en el número de robos de datos en línea. Que pirateen su cuenta es una amenaza constante. Pero todavía podemos protegernos fácilmente de estos ataques modificando algunos malos hábitos.

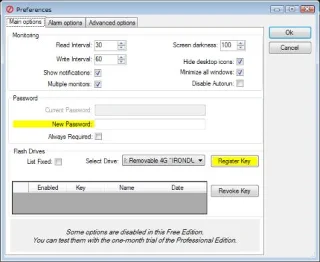

Normalmente, cuando configura una contraseña para su computadora, debe ingresarla para iniciar sesión y usarla. Sin embargo, si desea omitir ese paso, puede usar inmediatamente el USB como herramienta de desbloqueo de la computadora.

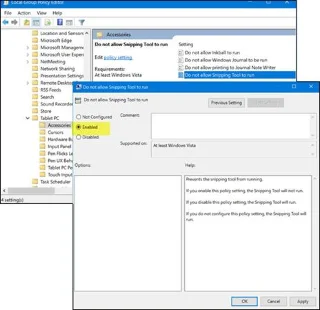

Snipping Tool es la aplicación de captura de pantalla predeterminada integrada en Windows. Puede utilizar esta herramienta para tomar o editar fotografías si lo desea. Si eres un usuario habitual, esta aplicación es realmente útil porque integra muchas funciones únicas de captura de pantalla. Sin embargo, no todo el mundo necesita utilizar esta herramienta. ¡Veamos cómo activar y desactivar la herramienta Recortes en Windows 7/8/10!

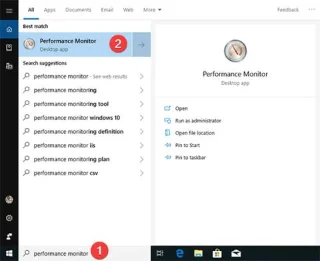

Performance Monitor es una herramienta sofisticada que se puede utilizar para monitorear el rendimiento de su computadora o dispositivo con Windows.

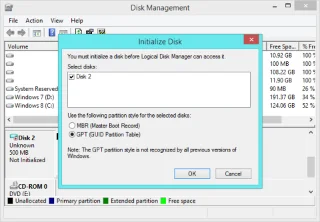

GPT es un nuevo estándar y este estándar está reemplazando gradualmente al estándar MBR. El estándar GPT tiene muchas ventajas y desventajas sobre el estándar MBR. Sin embargo, el estándar MBR es altamente compatible y en algunos casos este estándar es extremadamente importante y necesario.

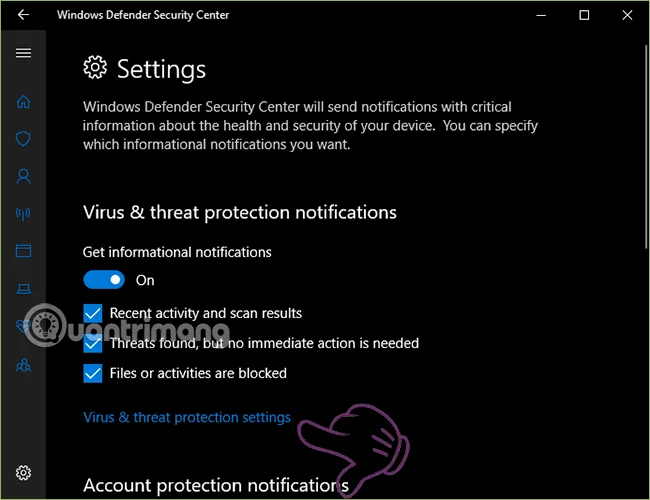

Configure cuidadosamente las 10 políticas de grupo a continuación y disfrute de una mejor seguridad de Windows para su computadora.

Vista de conversación: la vista de conversación en Windows Mail agrupará todos los mensajes con el mismo asunto en una única lista de visualización. Esta característica es bastante útil para rastrear temas de correo electrónico aportados por muchas personas. Sin embargo, a veces, cuando desea encontrar un correo electrónico importante, la Vista de conversación no resulta útil en absoluto.

Cuando inicia sesión en una computadora con Windows 10 con una cuenta de Microsoft, la pantalla de inicio de sesión de Windows 10 mostrará el nombre y la dirección de correo electrónico del último usuario que inició sesión. Sin embargo, si usa una computadora pública, o cuando alguien toma prestada su computadora para usarla, toda su información personal, especialmente su cuenta de Microsoft, no se mantendrá segura.

Y con las actualizaciones importantes de Windows, normalmente se necesitan varios meses para llegar a todos los usuarios. Sin embargo, con algunos pequeños trucos aún puedes recibir antes la actualización de Windows 10 de abril de 2018.

Un gusano informático es un tipo de programa malicioso cuya función principal es infectar otras computadoras mientras permanece activo en los sistemas infectados.

Afortunadamente, existen formas más eficientes de cambiar de pestaña de Windows. En este artículo, Quantrimang.com mencionará formas de cambiar de pestaña de Windows fácilmente.

No debes guardar archivos en el escritorio. Existen mejores formas de almacenar archivos de computadora y mantener ordenado su escritorio. El siguiente artículo le mostrará lugares más eficaces para guardar archivos en Windows 10.

Ver el historial detallado de actualizaciones de Windows puede ser muy útil cuando aprende sobre compilaciones y versiones de Windows previamente instaladas en su PC con Windows 10. Esta guía le mostrará cómo ver el historial de actualizaciones de Windows en una PC con Windows 10.

Se puede decir que un servidor de correo es una oficina de correos digital. Es una máquina o aplicación encargada de procesar mensajes. En otras palabras, un servidor de correo, también conocido como servidor de correo electrónico, es responsable de recibir y enviar correos electrónicos; esta es su función.

El sector de inicio de volumen es diferente del sector de inicio maestro, que controla todo el disco duro, pero tiene una función similar. Este concepto también se conoce como registro de volumen de arranque o sector de arranque de partición.

TinyOS es un sistema operativo de código abierto basado en BSD que utiliza el lenguaje de programación nesC para controlar y gestionar redes de sensores inalámbricos (WSN).

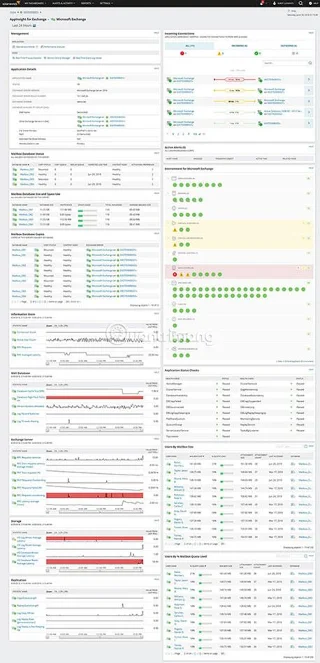

El siguiente artículo analizará algunas de las mejores herramientas de monitoreo de Exchange Server para ayudarlo a monitorear el estado del servidor, la capacidad de los buzones, las cuotas y más.

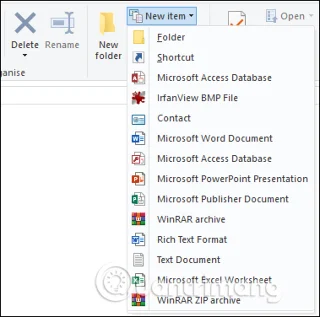

El menú Nuevo elemento en el Explorador de archivos le permite crear un nuevo archivo en la carpeta actual, pero hay opciones que nunca ha usado. Este artículo le mostrará cómo eliminar elementos no utilizados de la lista.

Con SoftEther VPN, el túnel cifrado se enruta a través del puerto HTTPS (443), disfrazando efectivamente la VPN como una conexión SSL.

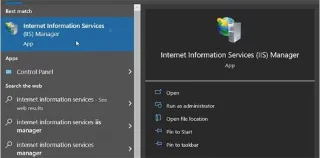

¿Alguna vez ha oído hablar del Administrador de Servicios de Información de Internet (IIS) de Windows? Es una herramienta increíble que le ayuda a probar su sitio web antes de alojarlo en Internet.

Su dispositivo ha sido infectado con BBBW ransomware y los ciberdelincuentes han cifrado sus archivos. Entonces, ¿cómo funciona esta variante de ransomware? ¿Vale la pena pagar el rescate para descifrar tus archivos?

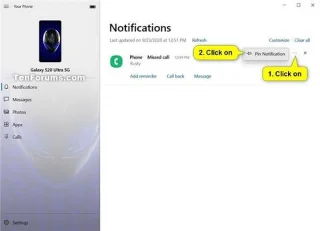

Esta guía le mostrará cómo anclar y desanclar las notificaciones del teléfono Android en la parte superior de la aplicación Tu Teléfono en Windows 10.

Internet Key Exchange o IKE es un protocolo de túnel basado en IPSec que proporciona un canal de comunicación VPN seguro y define medios automáticos de conexión y autenticación para enlaces de seguridad IPSec de forma protegida.