Escape from Tarkov의 서버 연결 끊김에 대한 9가지 수정 사항

Escape from Tarkov에서 서버 연결 끊김 문제를 해결하기 위한 9가지 테스트 솔루션을 즉시 수행하세요.

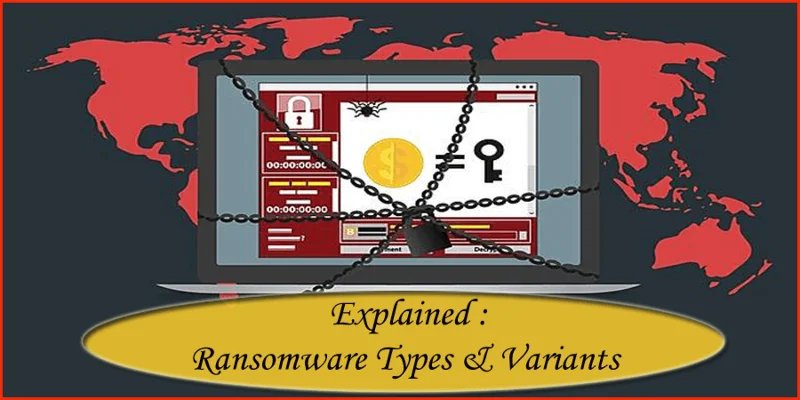

IT 랜섬웨어의 세계에서 많은 논쟁거리가 된 주제입니다. Ransomware가 지속적으로 진화함에 따라 Ransomware의 여러 변종을 추적하기가 어려워졌습니다. 그러나 랜섬웨어의 종류마다 고유한 유포 방식을 보이는 것으로 나타났습니다.

다양한 유형의 랜섬웨어 변종 에 대한 완전한 지식을 얻으십시오 . 따라서 쉽게 식별하고 현명하게 대처할 수 있습니다.

랜섬웨어의 유형

주로 랜섬웨어는 두 가지 범주로 나뉩니다.

1: Locker Ransomware : Locker Ransomware는 피해자의 기기를 잠그어 사용하지 못하도록 합니다. 잠금 후 사이버 범죄자는 장치를 해독하기 위해 몸값을 요구합니다.

2: 크립토 랜섬웨어: 크립토 랜섬웨어는 사용자가 파일이나 데이터를 암호화하여 액세스하는 것을 방지합니다. 그 후 사이버 범죄자들은 파일을 되찾기 위해 돈을 요구합니다.

이제 랜섬웨어의 주요 범주가 무엇인지 이해했습니다. 이제 이러한 각 Ransomware 범주에 속하는 다양한 유형의 Ransomware에 대한 지식을 탐색할 때입니다.

각 유형의 랜섬웨어가 얼마나 다양하고 위험한지 알아봅시다.

랜섬웨어 유형 및 변종의 계층적 표현

각 랜섬웨어 유형에 대해 자세히 알아보자....!

사물함 랜섬웨어

1. Reveton 랜섬웨어:

| 이름 | 레베톤 |

| 위협 유형 | 사물함 랜섬웨어 |

| 증상 | 이 랜섬웨어 유형은 로그인을 차단하여 사용자의 장치를 잠급니다. 그 후 경찰 이나 FBI 가 주장하는 가짜 공식 메시지가 표시됩니다 . |

| 배포 방법 | Torrent 웹사이트를 통해 악성 광고. |

| 피해를 주다 | 전체 PC는 암호화되어 있으며 몸값을 지불하지 않으면 열 수 없습니다. 또한 랜섬웨어 감염과 함께 악성코드 감염 및 비밀번호 탈취 트로이 목마가 설치될 수 있습니다. |

Reveton 랜섬웨어 의 스크린샷 :

Reveton Ransomware는 2012년 말에 등장했습니다. 이 Ransomware 유형은 사용자가 로그인하지 못하도록 차단하여 사용자의 장치를 잠급니다. 그 후 경찰 이나 FBI 가 주장하는 가짜 공식 메시지가 표시됩니다 .

이 가짜 공식 메시지에는 사용자가 소프트웨어 불법 복제 또는 아동 포르노와 같은 불법 활동에 연루되었다는 선언이 포함되어 있습니다. 이러한 유형의 랜섬웨어 피해자는 장치를 더 이상 제어할 수 없습니다.

2. 록키 랜섬웨어:

| 이름 | 록키 |

| 위협 유형 | 사물함 랜섬웨어 |

| 증상 | Locky Ransomware에 감염된 PC는 몸값 요구 메모를 텍스트 파일 형식이나 바탕 화면 배경 무늬로 표시합니다.

Locky Ransomware 암호화 파일에는 .loptr, .asasin, .diablo6, .aesir, .locky,.odin, .zepto, .osiris, .shit, .thor, .ykcol, |

| 배포 방법 | 이 랜섬웨어 종은 익스플로잇 킷(EK) 및 악성 스팸 을 통해 확산됩니다 . 과거 Neutrino, RIG 및 Nuclear EK는 이 Locky Ransomware를 배포했습니다. |

| 피해를 주다 | Locky Ransomware의 공격을 받은 시스템은 주로 정상적인 운영에 필요한 모든 파일이 암호화되어 있기 때문에 사용할 수 없게 됩니다. |

Locky Ransomware의 스크린샷:

Locky는 잘 조직된 해커 그룹에 의해 2016년 공격에 처음 배포된 또 다른 매우 불쾌한 유형의 랜섬웨어입니다. 이 변종 랜섬웨어는 주로 피해자의 장치를 잠그고 몸값이 완전히 지불될 때까지 장치에 액세스하는 것을 방지하도록 설계되었습니다.

이 랜섬웨어 유형은 테스터, 엔지니어, 디자이너 및 개발자 등이 주로 사용하는 약 160개의 서로 다른 파일 유형 을 암호화할 수 있습니다.

악성 첨부 파일과 함께 가짜 이메일을 통해 이 소름 끼치는 랜섬웨어를 설치하도록 속임으로써 피해자의 장치를 공격합니다. 음, 이 악성코드 전송 기술을 일반적으로 "피싱"이라고 합니다.

이 악성코드는 인보이스로 위장한 친절한 이메일 메시지를 사용합니다. 사용자가 이러한 이메일 첨부 파일을 열면 자동으로 인보이스가 사라집니다. 그런 다음 사용자는 문서를 읽기 위해 매크로를 활성화해야 합니다. 사용자가 매크로를 활성화하면 Locky Ransomware는 AES 암호화를 사용하여 여러 파일 유형을 암호화하기 시작합니다.

위에서 언급한 랜섬웨어 목록 외에도 Petya, NotPetya, TeslaCrypt, TorrentLocker, ZCryptor 등은 악의적인 활동으로 잘 알려진 다른 랜섬웨어 변종입니다.

크립토 랜섬웨어

1.CryptoLocker 랜섬웨어

|

이름 |

크립토락커 |

| 위협 유형 | 크립토 랜섬웨어 |

| 증상 | 시스템에 저장된 파일을 완전히 열 수 없습니다. 기능 파일 확장자가 변경된 것으로 나타납니다(예: my.docx.locked).

바탕 화면에 몸값 지불 메시지가 나타납니다. 사이버 범죄자는 암호화된 파일의 잠금을 해제하기 위해 "비트코인"으로 몸값 지불을 요구합니다. |

| 배포 방법 | CryptoLocker는 일반적으로 UPS 추적 통지 및 가짜 FedEx를 통해 합법적인 비즈니스에서 보낸 가짜 이메일 주장을 통해 확산됩니다. |

| 피해를 주다 |

랜섬웨어는 외장 하드 드라이브, 공유 네트워크 드라이브, 네트워크 파일 공유, USB 드라이브 또는 클라우드 스토리지 드라이브에 있는 데이터에 저장된 파일을 검색하고 암호화하는 기능이 있습니다. |

CryptoLocker 랜섬웨어 의 스크린샷 :

CyptoLocker Ransomware는 해커가 Ransomware에서 CryptoLocker 봇넷(가장 오래된 형태의 사이버 공격) 접근 방식을 사용한 2013년에 출시되었습니다 .

강력한 암호화 알고리즘을 사용하므로 가장 파괴적인 유형의 랜섬웨어 중 하나입니다. 따라서 몸값을 제출하지 않고 Crypto Ransomware에 감염된 장치와 문서를 되찾는 것은 거의 불가능합니다.

이 랜섬웨어는 사용자의 데이터를 암호화하는 익숙하지 않은 경로를 따릅니다. 각 파일에 대해 CyptoLocker Ransomware는 대칭 키 를 무작위로 생성합니다 . 그런 다음 이 대칭 키 는 공개 비대칭 키 를 사용하여 암호화됩니다 . 마지막으로 파일에 추가됩니다.

파일을 성공적으로 암호화한 후 Ransomware는 사용자에게 몸값 요구 메시지를 던집니다. 따라서 피해자는 암호화된 각 파일 에 적용된 대칭 키 를 복호화하기 위해 개인 비대칭 키 를 원하는 경우 비용을 지불해야 합니다 .

기한 전에 지불이 완료되면 해커는 대칭 키를 삭제합니다. 그 후 데이터 복구는 불가능에 가깝습니다.

2. 나쁜 토끼 랜섬웨어

|

이름 |

나쁜 토끼 |

| 위협 유형 | 크립토 랜섬웨어 |

| 증상 | Petya 및 NotPetya와 같은 부트킷 기반 랜섬웨어입니다. 일반적으로 사용자가 수동으로 실행해야 하는 웹 사이트를 통해 호스트에

" install_flash_player.exe "라는 이름의 파일이 삽입되는 것을 알 수 있습니다. 이것을 실행하면 대상 장치에 있는 파일을 암호화하기 시작합니다. 곧 MBR에 자체 부트 로더를 설치하고 시스템 재부팅 일정도 설정합니다. 시스템을 재부팅하면 사용자 디스플레이에 몸값 메모가 표시됩니다. |

| 배포 방법 | 이 랜섬웨어 종은 Flash 플레이어 업데이트에 대한 잘못된 경고를 제공하여 Adobe Flash 업데이트를 통해 확산됩니다. 업데이트를 위해 의심스러운 링크를 클릭하도록 사용자를 함정에 빠뜨리는 트릭입니다. |

| 피해를 주다 |

나쁜 토끼는 SMB를 통해 잘 증식할 수 있습니다. 이 랜섬웨어는 열린 공유를 찾고 Windows 자격 증명 을 얻기 위해 Mimikatz 소프트웨어를 실행합니다 . 그 후 바이러스는 하드 코딩된 로그인 및 암호 목록을 사용하여 SMB를 통해 네트워크를 통해 다른 PC를 손상시킵니다. |

나쁜 토끼 랜섬웨어 의 스크린샷 :

Bad Rabbit은 동유럽과 러시아 전역에서 조직을 심각하게 감염시킨 랜섬웨어 유형 중 하나입니다. 이 Ransomware 종 은 배포를 위해 손상된 웹사이트에 가짜 Adobe Flash 업데이트 를 사용합니다.

3. 케르베르 랜섬웨어

| 이름 |

케르베르 |

| 위협 유형 |

크립토 랜섬웨어 |

| 증상 | 이 Ransomware는 JavaScript 첨부 파일과 함께 이메일을 통해 개입한 후 실행을 시작합니다. 스크립트는 인터넷에 연결되고 실제로 암호화 프로세스를 담당하는 페이로드 다운로드를 시작합니다.

Downloaded Payload는 시스템 파일을 공격하고 바탕 화면 배경 화면을 몸값 요구 메모로 변환합니다. 이 랜섬웨어 종에 감염된 거의 모든 폴더에서 이 랜섬 노트를 받게 됩니다. |

| 배포 방법 | 해커는 두 가지 방법으로 피해자에게 Cerber Ransomware를 제공합니다.

1. 윈도우 스크립트 파일 과 함께 이중 압축된 파일이 있는 악성 이메일을 통해 . 2. 피싱 메일 하단에 수신거부 링크가 있습니다. 이 새로운 손상 기술은 Rig and Magnitude 익스플로잇 키트에 의해 수행됩니다. 이 두 익스플로잇 킷은 모두 제로 데이 취약점을 사용하고 있습니다. |

| 피해를 주다 |

주로 일반 작업에 사용되는 모든 파일이 암호화되어 영향을 받는 시스템을 사용할 수 없게 됩니다. 해커는 몸값이 지불된 후에도 인질로 보관된 데이터를 피해자에게 반환하지 않습니다. 사이버 범죄자는 암시장에서 이를 판매하거나 사기 활동을 수행하기 위해 사용자 프로필을 복제합니다. |

Cerber 랜섬웨어 의 스크린샷 :

또 다른 랜섬웨어 유형은 주로 클라우드 기반 Office 365 사용자를 대상으로 하는 Cerber 입니다. 수백만 명의 Office 365 고객이 이미 Cerber Ransomware 가 실행하는 피싱 캠페인에 참여했습니다 .

4. 크라이시스 랜섬웨어

| 이름 | 크라이시스 |

| 위협 유형 | 크립토 랜섬웨어 |

| 증상 |

PC에 접속한 후 CrySiS Ransomware는 파일 암호화를 시작하고 곧 모든 문서, 이미지, 데이터베이스, 뮤직 비디오 및 기타 항목이 암호화됩니다. 처음에는 모든 암호화된 파일에 .CrySis 확장자가 추가된 것으로 보입니다. 나중에 다른 확장이 사용됩니다. 그 후 README.txt, Decryption instructions.txt, Infohta 등과 같은 몸값 메모도 삭제되어 피해자에게 시스템 파일에 무슨 일이 일어났는지 알립니다. 이 랜섬 노트에는 파일을 해독하고 몸값 지불에 대한 세부 정보가 포함되어 있습니다. |

| 배포 방법 | 이 맬웨어 종은 악성 피싱 이메일, 취약하게 보호되는 RDP 연결을 사용하며 때때로 게임이나 합법적인 소프트웨어 설치를 위한 다운로드를 제공합니다. |

| 피해를 주다 | Ransom.Crysis는 vssadmin delete shadows /all /quiet 명령

을 실행하여 복원 지점 삭제를 시작합니다 . 백업 계획에 이러한 복원 지점이 포함되어 있으면 이 랜섬웨어의 실행이 곧 삭제되기 시작합니다. |

| 암호화 알고리즘 | 크라이시스 랜섬웨어는 RSA, AES의 조합을 사용합니다. 어떤 경우에는 DES 암호가 개인 데이터를 잠그는 데 사용됩니다. |

| 몸값 메모 | 해커는 처음에 README.txt 형식으로 몸값을 제공합니다. 나중에 FILES ENCRYPTED.txt 및 Info.hta와 같은 두 개의 몸값 요구 메모가 시스템에 추가되었습니다. |

크라이시스 랜섬웨어 스크린샷 :

매우 독특한 유형의 Ransomware 변종은 Crysis입니다. 이 랜섬웨어는 일부 고정 드라이브 공간, 이동식 드라이브 또는 네트워크 드라이브에 있는 파일만 암호화합니다.

이 랜섬웨어 종은 배포를 위해 파일 확장자가 이중인 악성 이메일 첨부 파일을 사용합니다. Crysis Ransomware는 강력한 암호화 알고리즘을 사용하기 때문에 암호화된 파일을 해독하는 것이 불가능합니다 .

5. 직소 랜섬웨어

| 이름 | 실톱 |

| 위협 유형 | 크립토 랜섬웨어 |

|

증상 |

Jigsaw Ransomware의 개입 후 모든 개인 파일이 .PleaseCallQQ, .jes, .booknish, .paytounlock, .fun, .choda, .black007, .tedcrypt, .pay, .dat, .hacked로 암호화된 것을 볼 수 있습니다. by.Snaiparul, .FUCKMEDADDY, .lockedgood, .venom 같은 확장자.

곧 바탕 화면 배경 무늬가 몸값으로 변경되고 시스템 속도 저하, 높은 CPU 소비와 같은 문제가 발생합니다. |

| 배포 방법 | 일반적으로 직소 랜섬웨어는 악성 스팸 이메일을 통해 확산됩니다. 이 바이러스는 AES 암호를 사용하여 데이터를 암호화하고 위에서 언급한 확장자 중 하나를 첨부합니다. 또한 이것은 매우 인기있는 캐릭터 "Saw"의 이미지와 함께 몸값을 떨어 뜨릴 것입니다. 몸값 메모에는 현재 상황과 몸값 금액에 대한 완전한 설명이 포함되어 있습니다. |

| 피해를 주다 |

Jigsaw Ransomware 는 AES 암호화 알고리즘을 사용하여 확장자 가 .FUN, .BTC 및 .KKK인 확장자가 첨부된 약 226개의 서로 다른 파일 형식을 암호화합니다. 몸값 메모에 0까지 카운트다운되는 60분 타이머가 있음을 알 수 있습니다. 0에 도달하면 해커가 특정 파일을 삭제합니다. |

Jigsaw 랜섬웨어 의 스크린샷 :

가장 파괴적인 유형의 Ransomware 변종 목록에서 "Jigsaw Ransomware" 가 첫 번째입니다. 이 랜섬웨어는 피해자의 데이터 파일을 암호화하고 몸값이 빨리 정리되지 않으면 빠르게 삭제하기 시작합니다. 파일 삭제는 몸값이 지불되지 않으면 1시간의 간격으로 하나씩 시작됩니다.

6. 크립토월 랜섬웨어

| 이름 |

크립토월 |

| 위협 유형 | 크립토 랜섬웨어 |

| 증상 |

처음에는 헤더 정보가 위조된 사이버 범죄자들로부터 스팸 이메일을 받게 되며, 이는 DHL이나 FedEx 와 같은 운송 회사에서 보낸 것으로 믿게 만듭니다 . 이 스팸 메일에는 주문한 상품의 소포 배송 실패 또는 배송 실패에 관한 메시지가 포함되어 있습니다. 이러한 이메일이 열리는 것을 피하는 것은 거의 불가능합니다. 클릭하여 열면 시스템이 CryptoWall 바이러스에 감염됩니다. |

| 배포 방법 | 크립토월은 드라이브 바이 다운로드 브라우저, 익스플로잇 킷, 악성 메일 첨부 등 다양한 수단을 통해 유포된다. |

| 피해를 주다 |

CryptoWall Ransomware는 파일에 특정 확장자를 추가하여 파일을 왜곡하기 위해 강력한 공개 키 암호화를 사용합니다. |

CryptoWall 랜섬웨어의 스크린샷:

먼저 CryptoWall Ransomware 변종은 2014년 에 나타났습니다 . 그 후 CryptoRBit, CryptoWall 2.0, CryptoWall 3.0, CryptoDefense 및 CryptoWall 4.0과 같은 다양한 이름과 버전으로 나타났습니다.

이 Ransomware의 매우 눈에 띄는 기능 중 하나는 해커가 하나의 파일에 대해서만 사용 가능한 일회성 암호 해독 서비스를 제공한다는 것입니다. 이것은 피해자가 실제로 암호 해독 키를 보관하고 있다고 믿게 하기 위한 것입니다.

이 랜섬웨어는 다음과 같은 몇 가지 일반적인 트릭을 사용하여 자체적으로 배포합니다.

"축하합니다!!! 귀하는 대규모 커뮤니티 CryptoWall의 일원이 되었습니다. 우리는 함께 인터넷을 더 좋고 안전한 곳으로 만듭니다.”

7. 케레인저 랜섬웨어

| 이름 |

케레인저 |

| 위협 유형 | 크립토 랜섬웨어 |

| 증상 |

사용자가 전송 응용 프로그램의 악성 버전을 설치하고 실행하면 General.rtf 라는 포함 파일 이 ~/Library/kernel_service 위치 에 자동으로 복사되어 실행을 시작합니다. 이 파일을 kernel_service 위치에 복사한 후 실행이 시작되고 ~/Library/.kernel_pid 및 ~/Library/.kernel_time 이라는 두 개의 파일이 생성됩니다 . kernel_pid 파일 에는 kernel_service 프로세스 실행을 위한 프로세스 ID가 있습니다. 반면 파일명 .kernel_time 에는 랜섬웨어가 처음 실행된 시점에 대한 타임스탬프가 포함되어 있습니다. |

| 배포 방법 | 이 랜섬웨어는 매우 인기 있는 BitTorrent 설치 프로그램인 Transmission의 트로이 목마 버전에 포함되어 있습니다. 정품 Apple 개발자 인증서로 올바르게 서명된 것처럼 보이는 피해자를 어리석게 만들기 위해. |

| 피해를 주다 | KeRanger 랜섬웨어는 최초 감염 후 3일이 지나면 감염된 PC에 존재하는 파일을 암호화하기 시작하도록 설계되었습니다. |

KeRanger 랜섬웨어 의 스크린샷 :

KeRanger Ransomware 변종은 2016년 에 출시되었습니다 . Mac OS X PC 를 성공적으로 감염시킨 최초의 유형의 랜섬웨어인 것으로 확인되었습니다 . 이 랜섬웨어는 오픈 소스 비트 토렌트 클라이언트의 설치 프로그램 내에 주입됩니다. 이러한 감염된 설치 프로그램을 다운로드한 사용자는 KeRanger Ransomware 가 만든 함정에 쉽게 갇히게 됩니다 .

장치를 감염시킨 후 이 랜섬웨어는 약 300개의 파일 형식을 암호화한 후 단 3일 동안 기다립니다. 다음 단계에서는 지불 방법이 언급된 것처럼 Bitcoin에 대한 수요가 있는 텍스트 파일을 보내기 시작합니다.

결론:

하지만 랜섬웨어는 장치와 데이터에 가장 위험한 위협으로 간주됩니다. 그러나 안전한 컴퓨팅 습관을 따르고 업데이트된 보안 소프트웨어를 사용하면 모든 종류의 랜섬웨어로부터 보호받기가 너무 쉬워졌습니다. 서핑하는 동안 항상 주의를 기울이고 신뢰할 수 있는 보안 소프트웨어를 설치하기만 하면 됩니다.

불행히도 시스템이 이미 맬웨어 종으로 하이재킹된 경우 Malware Removal Tool 을 사용하여 PC에서 바이러스를 쉽게 제거하십시오.

Escape from Tarkov에서 서버 연결 끊김 문제를 해결하기 위한 9가지 테스트 솔루션을 즉시 수행하세요.

이 문서를 읽고 해결 방법에 따라 Windows 10 PC에서 응용 프로그램이 그래픽 하드웨어 오류에 액세스하지 못하도록 차단되었습니다.

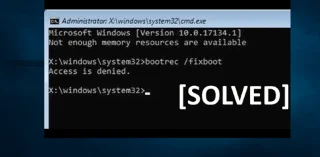

이 기사는 bootrec/fixboot 액세스 거부 오류를 수정하는 유용한 솔루션을 제공합니다. CHKDSK 실행, 부트로더 복구, 시작 복구 및 더 많은 방법을 알아보세요.

Valheim이 계속 충돌/멈춤, 검은 화면, 실행되지 않음 또는 기타 문제가 있습니까? Valheim 문제를 해결하려면 다음 솔루션을 따르십시오.

Steam 친구 네트워크에 연결할 수 없음 오류를 수정하는 방법을 배우고 친구의 네트워크에 연결할 수 없는 Steam 오류를 해결하는 5가지 테스트된 솔루션을 따르십시오.

레지던트 이블 7 게임을 스트리밍할 수 없습니다. 단계별 안내에 따라 게임 오류를 해결하고 중단 없이 게임을 플레이하십시오.

corsair 유틸리티 엔진 업데이트 오류를 해결하고 이 도구의 새로운 기능에 액세스하기 위한 문제 해결 솔루션을 알아보십시오.

PS5 컨트롤러가 연결되지 않거나 동기화되지 않으면 이러한 PS5 컨트롤러 연결 문제를 해결하기 위해 시도되고 테스트된 솔루션을 시도하십시오.

PC에서 젤다의 전설: 야생의 숨결을 플레이하고 싶으신가요? 여기에서 Windows PC에서 Legend Of Zelda BOTW를 플레이할 수 있는 모든 방법을 확인하십시오.

Windows 10 업데이트 오류 0x800706D9 문제를 해결하고 사용 가능한 업데이트를 설치한 다음 주어진 솔루션에 따라 Windows를 오류 없이 만들고 싶습니다.

![[수정됨] Valheim이 계속 충돌, 정지, 검은색 화면, 문제를 시작하지 않음 [수정됨] Valheim이 계속 충돌, 정지, 검은색 화면, 문제를 시작하지 않음](https://cdn.luckytemplates.com/resources1/images2/image-5324-0408150843143.webp)

![수정됨: Steam 친구 네트워크에 연결할 수 없는 오류 [5가지 빠른 수정] 수정됨: Steam 친구 네트워크에 연결할 수 없는 오류 [5가지 빠른 수정]](https://cdn.luckytemplates.com/resources1/images2/image-3269-0408150819144.webp)

![[수정됨] 레지던트 이블 7 바이오하자드 게임 충돌, 오류 등! [수정됨] 레지던트 이블 7 바이오하자드 게임 충돌, 오류 등!](https://cdn.luckytemplates.com/resources1/images2/image-994-0408150718487.webp)