Naarmate de technologie om ons heen evolueert, moeten firewalls ook naar de cloud worden gebracht om gelijke tred te houden met de trend. Dat is de reden waarom de term cloudfirewall werd geboren. Maar wat is een cloudfirewall en waarom is het nodig om de firewall naar de cloud te brengen? Laten we het antwoord vinden met Quantrimang.com via het volgende artikel!

Wat is Cloudfirewall? Welk effect heeft het op bedrijven?

Wat is een firewall?

Eerder had Quantrimang com een artikel waarin werd uitgelegd wat een firewall is en waarin algemene kennis over firewalls werd samengevat .

Firewalls zijn vernoemd naar echte bouwmuren, bedoeld om te voorkomen dat brand zich door gebouwen verspreidt. U vindt firewalls in datatransmissiecentra waar elke kwaadaardige activiteit wordt gescreend en gecontroleerd.

U vindt ook een firewall direct op uw thuisnetwerk. Normaal gesproken hebben routers en computers firewalls om verbindingen in en uit het systeem te "bewaken". U kunt een firewall gebruiken die in uw besturingssysteem is ingebouwd of een product van derden kiezen.

Firewalls voorkomen dat mensen zonder uw toestemming toegang krijgen tot het netwerk van buitenaf. Als er iets potentieel schadelijks wordt gedetecteerd, blokkeert de firewall de verbinding en beschermt uw pc.

U kunt ook aangepaste regels voor uw firewall instellen om dingen te blokkeren waarvan u niet wilt dat mensen deze op uw netwerk zien. Bedrijfseigenaren kunnen bijvoorbeeld firewalls gebruiken om te voorkomen dat werknemers binnen het bedrijf ongeautoriseerde websites bekijken.

Hoe stellen firewalls perimeters in?

In de wereld van cybersecurity bestaat er een beveiligingsconcept dat ‘perimeter’ wordt genoemd. Perimeter is een denkbeeldige virtuele digitale ‘muur’ die op een netwerk is opgezet om kwaadwillende actoren buiten te houden.

U beheert bijvoorbeeld een netwerk voor een klein bedrijf, bestaande uit 10 computers, allemaal verbonden met internet via een centrale router.

Om de netwerkbeveiliging goed in te richten, moet u de firewall voorzien van regels. U "vertelt" de firewall van de router om iedereen op kantoor toegang te geven tot die router. Bovendien ontzeg je iedereen buiten het netwerk de toegang. Met andere woorden, dit model lijkt op een kasteel. Iedereen binnen is welkom en iedereen buiten moet wegblijven.

Deze beschermingslaag (de ‘muren’ die u op het netwerk hebt opgezet) vormt de perimeter. Alle computers en servers op kantoor (op locatie of op locatie) zullen veilig zijn, maar externe apparaten niet.

Perimeter is de scheiding tussen het interne netwerk dat een organisatie beheert en de netwerktoegang

Perimeter is de scheiding tussen het interne netwerk dat een organisatie beheert en het toegangsnetwerk, dat wordt verstrekt door een externe provider, meestal een internetprovider (ISP). Netwerken kunnen ook fysiek worden 'afgesloten': de werknemers van een bedrijf moeten mogelijk op kantoor zijn en door het bedrijf beheerde apparaten gebruiken om verbinding te maken met het bedrijfsnetwerk.

Firewalls zijn oorspronkelijk ontworpen om dit type perimeter te controleren en niets kwaadaardigs door te laten. Bij cloud computing verdwijnen de grenzen feitelijk. Gebruikers hebben toegang tot diensten via het ongecontroleerde internet. De fysieke locatie van de gebruiker en soms het apparaat dat hij gebruikt, doen er niet meer toe.

Het is moeilijk om een beveiligingslaag rond de middelen van een bedrijf te plaatsen, omdat het vrijwel onmogelijk is om te bepalen waar de beveiligingslaag naartoe gaat. Sommige bedrijven nemen hun toevlucht tot oplossingen die verschillende beveiligingsproducten combineren, waaronder traditionele firewalls, VPN's, toegangscontrolefuncties en IPS-producten, maar dit voegt veel complexiteit toe, complex voor de IT-afdeling en moeilijk te beheren.

Perimeters zijn niet langer relevant op grotere schaal

Het is misschien niet zo duidelijk als we kijken naar de praktische waarde van het on-premise houden van alle apparaten. Momenteel kunnen medewerkers overal ter wereld op afstand werken. Bedrijven zijn verantwoordelijk voor diensten die gebruik maken van lokale servers, waarvoor communicatie van buiten de perimeter nodig is.

Nu is de reikwijdte groter. Je kunt niet langer een cirkel rond een groep computers en servers creëren en dit een perimeter noemen. Met geautoriseerde mensen die van buitenaf verbinding maken met de lokale server, maar ook met mensen op kantoor die diensten buiten het bedrijf gebruiken, kunnen grenzen de hele wereld omspannen!

Met zo'n grote perimeter kan een lokale firewall deze verantwoordelijkheid niet aan. We hebben een cloudgebaseerde firewall nodig die internationaal verkeer uit verschillende bronnen kan ondersteunen.

Hoe passen cloudgebaseerde firewalls in het SASE-framework?

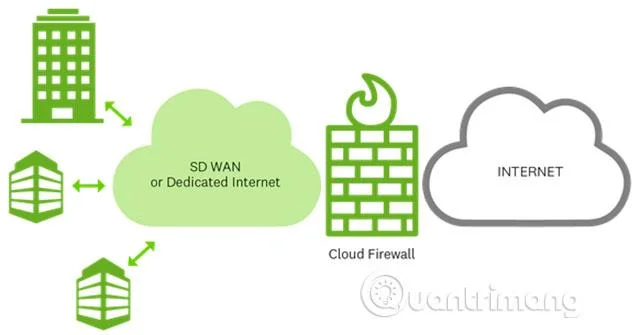

Secure Access Service Edge of SASE is een cloudgebaseerde netwerkarchitectuur die netwerkfuncties, zoals softwaregedefinieerde WAN , combineert met een reeks beveiligingsdiensten, waaronder FWaaS. In tegenstelling tot traditionele netwerkmodellen, waarbij de perimeter van lokale datacenters moet worden beschermd door on-site firewalls, biedt SASE uitgebreide beveiliging en toegangscontrole aan de netwerkrand.

In het SASE-netwerkmodel werken cloudgebaseerde firewalls samen met andere beveiligingsproducten om de netwerkperimeter te beschermen tegen aanvallen, datalekken en andere cyberbedreigingen.

Hoe kunnen cloudgebaseerde firewalls bedrijven helpen?

![Meer informatie over Cloud Firewall Meer informatie over Cloud Firewall]()

Cloudgebaseerde firewalls zorgen ervoor dat bedrijven niet langer afhankelijk zijn van lokale services, maar in plaats daarvan de firewall kunnen verplaatsen waar ze maar willen. U kunt kiezen uit twee soorten firewalls:

Bedrijven kunnen een firewall huren die zich in de cloud bevindt. Ze kunnen deze firewall vervolgens instellen zoals ze dat zouden doen met een lokale firewall (het enige verschil is dat deze cloudgebaseerd is). Deze worden vaak Firewalls-as-a-Service (FWaaS) genoemd, waarbij een bedrijf een speciale cloudgebaseerde firewall voor zijn bedrijf kan huren.

Als een bedrijf dapper genoeg is, kan het een server huren en zijn eigen firewall opzetten. Bedrijven doen dit vaak door een server te huren en daarop beveiligingssoftware te installeren. Bedrijven zullen Infrastructure-as-a-Service (IaaS) gebruiken om de ruimte te huren die nodig is voor de firewall.

Kortom, bedrijven hebben twee keuzes: een bestaande cloudgebaseerde firewall huren of uw eigen firewall opzetten. De eerste optie is hetzelfde als het inhuren van een beveiligingscamera-installatiebedrijf om uw huis te bewaken, in plaats van zelf een CCTV-systeem op te zetten.

Het zelf instellen van de firewall is afhankelijk van uw keuze. Als u bijvoorbeeld niet weet welke poorten aan uw firewallregels voldoen, moet u waarschijnlijk een bedrijf inhuren dat een volledig functionele firewallservice heeft.

Aan de andere kant krijgt u misschien het idee dat de firewall van uw bedrijf de verantwoordelijkheid van iemand anders is, en zeker die van uzelf.

4 voordelen van cloudgebaseerde firewalls

![Meer informatie over Cloud Firewall Meer informatie over Cloud Firewall]()

1. Cloudgebaseerde firewall is eenvoudig te configureren

Ten eerste zijn cloudgebaseerde firewalls veel modulairer dan conventionele firewalls. Ze zijn ontworpen om alle verschillende soorten communicatie te verwerken.

Als u gebruikersverkeer bijvoorbeeld via een firewall wilt leiden, kan een cloudgebaseerde firewall dat doen. Als u een tool wilt die u tegen aanvallen kan beschermen, kan een cloudgebaseerde firewall dat ook doen. Firewalls kunnen naar behoefte worden uitgebreid. Zeg gewoon wat je wilt en het zal het voor je doen.

2. Cloudfirewalls groeien met u mee

Een andere reden om voor cloudgebaseerde firewalls te kiezen, is dat ze met uw bedrijf mee kunnen groeien. Als u bijvoorbeeld meer kantoren, datacenters of websites aan de firewall wilt toevoegen, kunt u meer serverruimte huren om over de bronnen te beschikken die u nodig heeft. Dit is een schaalbare oplossing die geen invloed heeft op de bedrijfsgroei en waarmee u zich geen zorgen hoeft te maken over hardwareruimte op locatie.

3. Firewall-as-a-Service ontvangt automatische updates

Als u FWaaS gebruikt, kan het firewallservicebedrijf het internet monitoren en malwarevoorspellingen vastleggen. Deze service dekt Zero-Day-bedreigingen . Als u een gerenommeerde FWaaS gebruikt, zal het bedrijf dat de service levert de firewall patchen en repareren wanneer deze bedreigingen worden gevonden.

4. Infrastructure-as-a-Service-firewalls helpen meer ruimte te winnen

Als u een op IaaS gebaseerde firewall gebruikt, kunt u de vrije ruimte op de server voor andere zaken benutten. Afhankelijk van uw voorkeur kunt u er bijvoorbeeld gegevens, een website of een virtuele machine op opslaan. Het resultaat is dat IaaS, hoewel het meer druk uitoefent op het veilig houden van zaken, u ook vrijheid geeft bij het gebruik van de servers.

Nadelen van cloudfirewalls

Helaas betekent het plaatsen van een firewall in de cloud dat deze op elk moment kan stoppen met werken. Als uw FWaaS-provider of server bijvoorbeeld uitvalt en u ervan afhankelijk bent om het verkeer te inspecteren op kwaadwillende actoren, kan het hele bedrijfsnetwerk in een oogwenk uitvallen. Daarom is het zo belangrijk om voor een betrouwbare service te kiezen. Zorg in ieder geval voor een back-upplan voor het geval er iets misgaat.

Cloudgebaseerde firewalls zijn een uitstekende keuze voor iedereen die bescherming nodig heeft die zich aan verschillende situaties aanpast. Als u een firewallservice inhuurt of uw eigen firewallservice maakt, kunnen deze een waardevol bezit zijn naarmate de reikwijdte van netwerkbeveiliging steeds groter wordt.

Er zijn veel redenen waarom u een firewall zou moeten gebruiken. Raadpleeg het artikel: Waarom u een computerfirewall zou moeten gebruiken voor meer details!