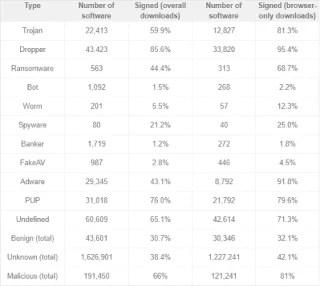

In 2017 ontdekten beveiligingsonderzoekers elke dag ongeveer 23.000 malware-samples, wat neerkomt op ongeveer 795 malware-items die elk uur worden geproduceerd. Het klinkt vreselijk, maar in feite zijn de meeste van deze voorbeelden variaties op bestaande malware; het gebruikt alleen andere code om een "nieuwe" handtekening te creëren. Recentelijk is er echter een nieuw, zeer geavanceerd stukje malware opgedoken, genaamd Mylobot.

Wat is Mylobot?

Mylobot is een botnet- malware die een groot aantal kwaadaardige bedoelingen bevat. Tom Nipravsky, een beveiligingsonderzoeker voor Deep Instinct, was de eerste die deze malware ontdekte.

Deze malware combineert een reeks complexe infectie- en verduisteringstechnieken in één krachtig pakket. Dit zijn de technieken die in Mylobot worden gebruikt:

- Anti-virtuele machine (VM)-techniek : deze malware onderzoekt de computeromgeving op tekenen van gebruik van virtuele machines . Als er enige indicatie wordt gevonden dat de gebruiker een virtuele machine gebruikt, zal deze niet worden uitgevoerd.

- Anti-sandbox-technieken : zeer vergelijkbaar met anti-virtuele machinetechnieken.

Zie meer: 7 beste Sandbox-applicaties voor Windows 10

- Anti-foutopsporingstechnieken : Voorkom dat beveiligingsonderzoekers effectief aan een malwaremonster kunnen werken door het gedrag van een bepaald foutopsporingsprogramma te veranderen.

- Verpak de interne onderdelen met een gecodeerd bronbestand : Bescherm de interne code van de malware met codering.

- Aanvalstechniek met code-injectie : Mylobot voert aangepaste code uit om het systeem aan te vallen, waarbij processen met deze code worden geïnfecteerd om toegang te krijgen tot reguliere bewerkingen en deze te verstoren.

- Lege handle : de aanvaller maakt een nieuw proces in een onderbroken status en vervangt dit vervolgens door een verborgen proces.

- Reflecterende EXE-techniek : Voer EXE-bestanden uit vanuit het geheugen in plaats van op de schijf.

- Vertragingsmechanisme : De malware vertraagt 14 dagen voordat verbinding wordt gemaakt met de command-and-control-server.

Mylobot voert verschillende technieken uit om verborgen te blijven.

Anti-sandbox-, anti-debug- en anti-virtuele machinetechnieken proberen te voorkomen dat malware wordt gedetecteerd tijdens het scannen met anti-malwaresoftware , en voorkomen ook dat beveiligingsonderzoekers malware op een machine isoleren. virtuele of sandbox-omgeving voor analyse en onderzoek .

Mylobot gebruikt Reflective EXE om het nog moeilijker te detecteren, omdat het niet rechtstreeks op de schijf werkt en dus niet kan worden geanalyseerd door antivirus- of antimalwaresoftware.

“De codestructuur is erg complex, dit is een multi-threaded malware, elke thread is verantwoordelijk voor het implementeren van verschillende mogelijkheden van de malware”, schreef Nipravsky in een bericht. En ook vermeld: “Deze malware bevat drie lagen met bestanden, in elkaar genest, waarbij elke laag verantwoordelijk is voor het uitvoeren van de volgende. De laatste laag maakt gebruik van de Reflective EXE-techniek".

Samen met anti-analyse- en anti-detectietechnieken kan Mylobot 14 dagen wachten en vervolgens contact maken met zijn command-and-control-server. Wanneer Mylobot een verbinding tot stand brengt, schakelt het botnet Windows Defender en Windows Update uit , evenals enkele Windows Firewall-poorten.

Mylobot zoekt naar andere soorten malware en doodt deze

Een van de interessante en zeldzame kenmerken van deze Mylobot-malware is dat deze de mogelijkheid heeft om andere malware te zoeken en te vernietigen. In tegenstelling tot andere malware is Mylobot klaar om dit soort malware te vernietigen als deze op het systeem aanwezig is. Het scant de map Application Data van het systeem op veelvoorkomende malwarebestanden en -mappen. Als het een specifiek bestand of proces vindt, zal Mylobot het "doden".

Wat doet Mylobot precies?

De belangrijkste functie van Mylobot is het controleren van het systeem, van waaruit de aanvaller toegang heeft tot online inloggegevens, systeembestanden, etc. De mate van schade is afhankelijk van de systeemaanvaller. Het kan grote schade veroorzaken, vooral als het de bedrijfsomgeving binnendringt.

Mylobot is ook gekoppeld aan andere botnets zoals DorkBot, Ramdo en het beruchte Locky-netwerk. Als Mylobot fungeert als ‘doorgeefluik’ voor botnets en andere soorten malware, dan is dit een echte ramp.

Hoe Mylobot tegen te gaan

Het slechte nieuws is dat Mylobot al meer dan twee jaar systemen infecteert. De commando- en controleserver werd voor het eerst gevonden in november 2015. Mylobot ontweek lange tijd alle andere onderzoekers en beveiligingsbedrijven voordat hij werd ontdekt door Deep Instinct's "deep learning" netwerkonderzoekstool.

Conventionele antivirus- en antimalwaretools kunnen voorlopig geen bescherming bieden tegen Mylobot. Nu er een Mylobot-sample beschikbaar is, kunnen veel onderzoekers en beveiligingsbedrijven hiermee maatregelen tegen deze malware vinden.

Bekijk in de tussentijd onze lijst met antivirus- en computerbeveiligingstools . Hoewel deze tools Mylobot niet kunnen vernietigen, kunnen ze wel andere malware tegenhouden. Daarnaast kunt u het artikel Schadelijke software (malware) volledig verwijderen op Windows 10-computers raadplegen .

Bekijk meer: