Podpisywanie kodu to metoda stosowania podpisu cyfrowego opartego na certyfikatach dla fragmentu oprogramowania, dzięki czemu system operacyjny i użytkownicy mogą określić jego bezpieczeństwo. Tylko odpowiednie oprogramowanie może używać odpowiedniego podpisu cyfrowego.

Użytkownicy mogą bezpiecznie pobierać i instalować oprogramowanie, a programiści chronią reputację swoich produktów poprzez podpisywanie kodu. Jednak hakerzy i dystrybutorzy złośliwego oprogramowania używają dokładnie tego systemu, aby uzyskać złośliwy kod za pośrednictwem pakietów antywirusowych i innych programów zabezpieczających . Czym zatem jest złośliwe oprogramowanie podpisane kodem i jak działa?

Co to jest złośliwe oprogramowanie podpisane kodem?

Kiedy oprogramowanie jest podpisane cyfrowo, oznacza to, że posiada oficjalny podpis cyfrowy. Urząd certyfikacji wystawia certyfikat dla oprogramowania w celu sprawdzenia, czy oprogramowanie jest legalne i bezpieczne w użyciu.

Użytkownicy nie będą musieli się martwić, ponieważ system operacyjny sprawdzi certyfikat i zweryfikuje podpis cyfrowy. Na przykład system Windows korzysta z łańcucha certyfikatów zawierającego wszystkie niezbędne certyfikaty, aby mieć pewność, że oprogramowanie jest legalne.

Łańcuch certyfikatów zawiera wszystkie certyfikaty niezbędne do certyfikacji podmiotu identyfikowanego przez certyfikat końcowy. W rzeczywistości składa się z certyfikatu terminala, certyfikatu pośredniego urzędu certyfikacji i certyfikatu głównego urzędu certyfikacji, któremu ufają wszystkie strony w łańcuchu. Każdy pośredni certyfikat urzędu certyfikacji w łańcuchu zawiera certyfikat wydany przez urząd certyfikacji znajdujący się o jeden poziom wyżej. Główny urząd certyfikacji wystawia dla siebie certyfikaty.

Gdy system zostanie uruchomiony, możesz zaufać oprogramowaniu, systemowi podpisywania kodu i urzędowi certyfikacji. Złośliwe oprogramowanie jest złośliwym oprogramowaniem, nie jest zaufane i nie ma dostępu do urzędu certyfikacji ani do podpisywania kodu.

Hakerzy kradną certyfikaty z urzędu certyfikacji

Oprogramowanie antywirusowe wie, że złośliwe oprogramowanie jest złośliwe, ponieważ negatywnie wpływa na Twój system. Powoduje wyświetlenie ostrzeżeń, użytkownicy zgłaszają problemy, a oprogramowanie antywirusowe może tworzyć sygnatury złośliwego oprogramowania, aby chronić inne komputery korzystające z tego samego silnika antywirusowego.

Jeśli jednak twórcy złośliwego oprogramowania mogliby podpisywać złośliwe oprogramowanie przy użyciu oficjalnych podpisów cyfrowych, powyższy proces nie miałby miejsca. Zamiast tego złośliwe oprogramowanie Code-singed może przedostać się do systemu oficjalną drogą, ponieważ oprogramowanie antywirusowe i system operacyjny nie wykrywają niczego niebezpiecznego.

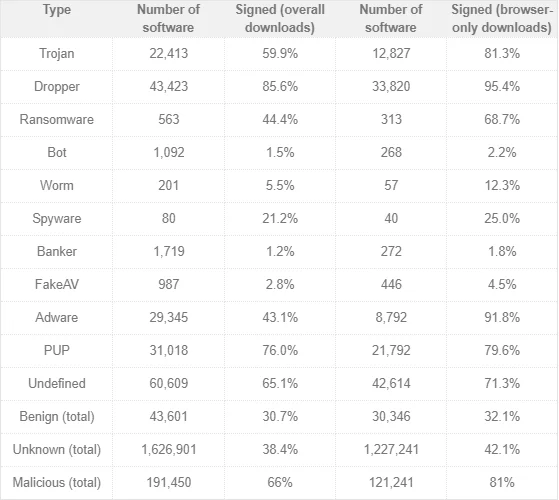

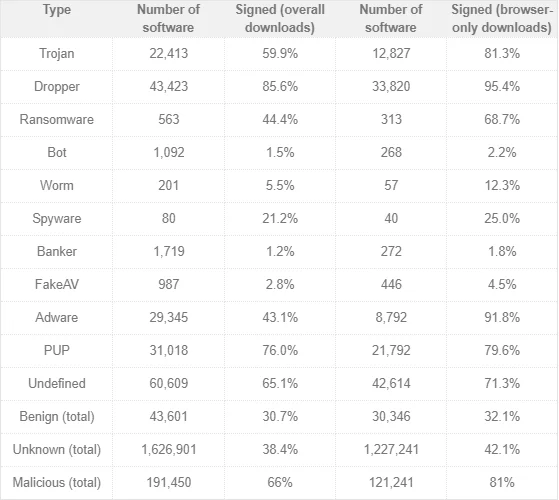

Według badań Trend Micro cały rynek złośliwego oprogramowania koncentruje się na wspieraniu rozwoju i dystrybucji złośliwego oprogramowania podpisanego kodem. Operatorzy złośliwego oprogramowania mają dostęp do ważnych certyfikatów używanych do podpisywania złośliwego kodu. Poniższa tabela przedstawia liczbę złośliwego oprogramowania wykorzystującego podpisywanie kodu w celu ominięcia oprogramowania antywirusowego od kwietnia 2018 r.

Badanie Trend Micro pokazuje również, że około 66% złośliwego oprogramowania ma podpisy cyfrowe. Ponadto istnieje kilka specyficznych typów złośliwego oprogramowania, które mają wiele wersji podpisów cyfrowych, takich jak trojany , droppery i oprogramowanie ransomware .

Skąd pochodzi cyfrowy certyfikat do podpisywania kodu?

Dystrybutorzy i programiści złośliwego oprogramowania mają dwa sposoby tworzenia złośliwego oprogramowania podpisanego kodem. Kradną certyfikaty z urzędu certyfikacji, bezpośrednio lub pozyskując lub podszywając się pod legalną organizację i żądając certyfikatu od urzędu certyfikacji.

Jak widać, Kalifornia nie jest jedynym celem hakerów. Dystrybutorzy mający dostęp do legalnych certyfikatów mogą sprzedawać zaufane, podpisane cyfrowo certyfikaty twórcom i dystrybutorom złośliwego oprogramowania.

Zespół badawczy ds. bezpieczeństwa z Uniwersytetu Masaryka w Czechach i Maryland Cybersecurity Center odkrył cztery organizacje sprzedające certyfikaty Microsoft Authenticode anonimowym nabywcom. Gdy twórca złośliwego oprogramowania uzyska certyfikat Microsoft Authenticode, może podpisać dowolne potencjalne złośliwe oprogramowanie poprzez podpisywanie kodu i ochronę opartą na certyfikatach.

W niektórych innych przypadkach zamiast kraść certyfikaty, hakerzy przedostaną się do serwera kompilacji oprogramowania. Kiedy zostanie wydana nowa wersja oprogramowania, będzie ona posiadała prawidłowy certyfikat. Hakerzy wykorzystują ten proces, aby dodać złośliwy kod.

Przykład złośliwego oprogramowania podpisanego kodem

Jak zatem wygląda złośliwe oprogramowanie podpisane kodem? Poniżej znajdują się trzy przykłady tego typu złośliwego oprogramowania.

- Szkodliwe oprogramowanie Stuxnet : to złośliwe oprogramowanie zniszczyło irański program nuklearny, wykorzystując dwa skradzione certyfikaty i cztery luki dnia zerowego. Certyfikaty te zostały skradzione dwóm firmom JMicron i Realtek. Stuxnet użył skradzionych certyfikatów, aby uniknąć nowego wymogu wprowadzenia systemu Windows, zgodnie z którym wszystkie sterowniki wymagają weryfikacji.

- Włamanie na serwer Asus: W okresie od czerwca do listopada 2018 r. hakerzy wdarli się na serwer Asus, którego firmy używają do przesyłania użytkownikom aktualizacji oprogramowania. Badania przeprowadzone w Kaspersky Lab pokazują, że około 500 tysięcy urządzeń z systemem Windows otrzymało tę szkodliwą aktualizację, zanim została wykryta. Nie kradnąc certyfikatów, hakerzy podpisują legalne certyfikaty cyfrowe Asus dla swojego złośliwego oprogramowania, zanim serwer oprogramowania rozesła aktualizacje systemu.

- Szkodliwe oprogramowanie Flame: odmiana szkodliwego oprogramowania modułu Flame atakującego kraje Bliskiego Wschodu i wykorzystującego fałszywie podpisane certyfikaty w celu uniknięcia wykrycia. Twórcy Flame użyli słabego algorytmu szyfrowania do sfałszowania cyfrowych certyfikatów podpisywania kodu, sprawiając wrażenie, jakby podpisał je Microsoft. W przeciwieństwie do Stuxneta, który miał działać destrukcyjnie, Flame jest narzędziem szpiegowskim wyszukującym pliki PDF, pliki AutoCAD, pliki tekstowe i inne typy ważnych dokumentów przemysłowych.

Jak uniknąć złośliwego oprogramowania podpisanego kodem?

Ten typ złośliwego oprogramowania wykorzystuje podpisywanie kodu, aby uniknąć wykrycia przez oprogramowanie i systemy antywirusowe, dlatego ochrona przed złośliwym oprogramowaniem podpisanym kodem jest niezwykle trudna. Niezbędna jest zawsze aktualizacja oprogramowania i systemów antywirusowych. Unikaj klikania nieznanych linków i dokładnie sprawdzaj , skąd pochodzi link, zanim go klikniesz. Zapoznaj się z artykułem Zagrożenia związane ze złośliwym oprogramowaniem i sposobami ich uniknięcia .