Telnet to protokół wiersza poleceń używany do zdalnego zarządzania różnymi urządzeniami, takimi jak serwery, komputery PC, routery, przełączniki, kamery, zapory ogniowe. Telnet to protokół zapewniający proste połączenia zdalne. Telnet odpowiada za wysyłanie poleceń lub danych do zdalnego połączenia sieciowego. To sprawia, że protokół ten jest bardzo popularny w systemach informatycznych. Telnet często pojawia się po SSH w celu zdalnego zarządzania systemem za pomocą wiersza poleceń.

Co to jest Telnet? Do czego służy Telnet?

Historia Telnetu

Protokół Telnet został stworzony przy użyciu sieci komputerowych. Sieci komputerowe umożliwiają zdalne zarządzanie komputerami i ich użytkowanie. Telnet został stworzony jako protokół zdalnego zarządzania interfejsem wiersza poleceń. Telnet został po raz pierwszy użyty w 1969 roku i został zaprojektowany jako prosty protokół TCP/IP .

Struktura

Telnet ma wspólną strukturę klienta i serwera. Strona serwera zapewni usługę Telnet umożliwiającą łączenie się z klienckimi aplikacjami Telnet. Serwer Telnet zazwyczaj nasłuchuje portu TCP 23, aby zaakceptować połączenia Telnet. Ale ten port można zmienić ze względów bezpieczeństwa lub z innych powodów. Dlatego klient Telnet musi wyraźnie zidentyfikować port Telnet.

Funkcje Telnetu

Telnet jest prostym protokołem, więc ma bardzo niewiele funkcji. Protokół Telnet zapewnia następujące funkcje zdalnego zarządzania systemem.

- Prosty

- Wyświetla informacje o połączeniu

- Szybko

- Brak ochrony

Urządzenie

Jak powiedziano wcześniej, Telnet jest bardzo popularnym protokołem, co oznacza, że jest używany przez szeroką gamę urządzeń. Poniżej znajduje się lista urządzeń korzystających z protokołu Telnet do zdalnego zarządzania.

Zainstaluj dla Linuksa

Jak wspomniano wcześniej, struktura Telnetu składa się z serwera i klienta. Serwery i klienci Telnet można instalować we wszystkich dystrybucjach Linuksa , takich jak Ubuntu , Debian, Fedora, CentOS, RedHat, Mint itp.

$ sudo apt install telnet

Zainstaluj dla systemu Windows

Serwery i klienci Telnet można instalować na serwerach lub klientach Windows na różne sposoby. Klient i serwer Telnet są preinstalowane w systemie Windows. Alternatywą jest instalacja aplikacji innych firm, takich jak MoboTerm itp.

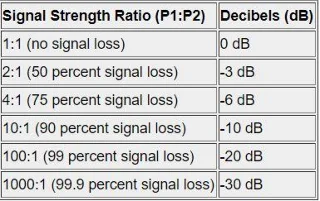

Poziom bezpieczeństwa Telnetu

Problem bezpieczeństwa Telnetu jest największym wyzwaniem dla tego protokołu. Protokół Telnet nie jest szyfrowany, co czyni go łatwym celem ataków typu man-in-the-middle . Ruch Telnet może zostać ujawniony w dowolnym momencie. Telnet zapewnia również wyłącznie uwierzytelnianie oparte na hasłach. Jak wspomniano wcześniej, hasła przesyłane w sieci mogą zostać skradzione przez osoby atakujące. Uwierzytelnianie na podstawie hasła jest mniej bezpieczne niż uwierzytelnianie na podstawie certyfikatu lub klucza.

Szyfrowanie Telnet przy użyciu protokołu Telnet/s

Domyślnie protokół Telnet nie szyfruje swojego ruchu. Jeśli chcesz szyfrować swój ruch, możesz użyć Telnetu/s. W rzeczywistości zostanie utworzonych kilka tuneli TLS/SSL i ruch telnet będzie przesyłany przez ten tunel TLS/SSL. Dlatego Telnet/s nie jest powszechnie używany.

Alternatywa dla Telnetu

Istnieją różne alternatywy dla usługi Telnet. SSH jest popularną i lepszą alternatywą dla protokołu Telnet.

- SSH zapewnia większe bezpieczeństwo, szyfrując ruch i zapewniając bezpieczniejsze uwierzytelnianie. SSH ma również wiele dodatkowych funkcji, takich jak przekazywanie pulpitu X, przekierowywanie portów itp.

- RDP nie jest zdalnym protokołem wiersza poleceń, ale opartym na graficznym interfejsie użytkownika. Protokół RDP wymaga większej przepustowości sieci, ale zapewnia pełną obsługę komputera stacjonarnego.

- VNC to alternatywa typu open source, podobna do protokołu RDP. VNC zapewnia zdalny pulpit, ale w większości przypadków jest wolniejszy niż RDP.

- Protokół SNMP przeznaczony jest do zdalnego zarządzania poleceniami nieinteraktywnymi. Jednak protokół SNMP jest używany głównie do monitorowania systemów zdalnych i nie zastępuje całkowicie protokołu Telnet.

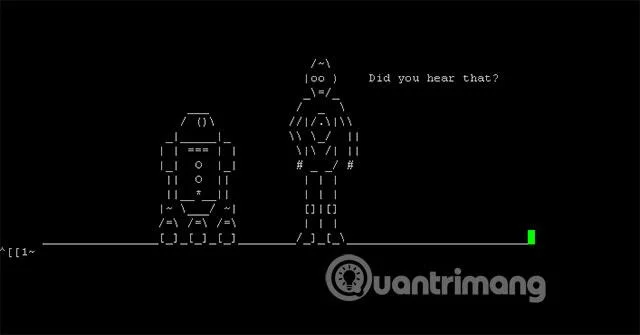

Miłej zabawy z Telnetem

W Internecie dostępnych jest wiele usług Telnet, które udostępniają pliki wideo w formacie ASCII lub Asciinema. Ta usługa umożliwia przesyłanie krótkiego wideo za pośrednictwem protokołu Telnet. Dostęp do tego filmu można uzyskać na stronie towel.blinkenlights.nl w następujący sposób:

$ telnet towel.blinkenlights.nl

Cieszmy sie!

![Dowiedz się o protokole Telnet Dowiedz się o protokole Telnet]()