W miarę ewolucji otaczającej nas technologii, aby nadążać za trendem, należy przenieść także zapory ogniowe do chmury. Dlatego narodził się termin „zapora w chmurze”. Ale czym jest zapora sieciowa w chmurze i dlaczego konieczne jest przeniesienie zapory sieciowej do chmury? Znajdźmy odpowiedź na Quantrimang.com w poniższym artykule!

Co to jest zapora sieciowa w chmurze? Jaki wpływ ma to na przedsiębiorstwa?

Co to jest zapora ogniowa?

Wcześniej na stronie Quantrimang com zamieściliśmy artykuł wyjaśniający, czym jest zapora ogniowa, i podsumowujący ogólną wiedzę na temat zapór sieciowych .

Zapory ogniowe zostały nazwane na cześć rzeczywistych ścian konstrukcyjnych, których zadaniem jest zapobieganie rozprzestrzenianiu się ognia przez budynki. Zapory ogniowe znajdziesz w centrach transmisji danych, w których sprawdzane i sprawdzane jest wszelkie złośliwe działanie.

Zaporę sieciową znajdziesz także bezpośrednio w swojej sieci domowej. Zwykle routery i komputery będą wyposażone w zapory ogniowe, które „obserwują” połączenia przychodzące i wychodzące z systemu. Możesz użyć zapory sieciowej wbudowanej w Twój system operacyjny lub wybrać produkt innej firmy.

Zapory ogniowe uniemożliwiają ludziom dostęp do sieci z zewnątrz bez Twojej zgody. Jeśli wykryje coś potencjalnie szkodliwego, zapora zablokuje połączenie i ochroni Twój komputer.

Możesz także ustawić niestandardowe reguły zapory sieciowej, aby blokować rzeczy, których nie chcesz, aby inni widzieli w Twojej sieci. Na przykład właściciele firm mogą używać zapór sieciowych, aby uniemożliwić pracownikom firmy przeglądanie nieautoryzowanych witryn internetowych.

W jaki sposób zapory ogniowe konfigurują granice?

W świecie cyberbezpieczeństwa istnieje koncepcja bezpieczeństwa zwana „obwodem”. Obwód to wyimaginowana wirtualna cyfrowa „ściana” utworzona w sieci w celu powstrzymania złośliwych aktorów.

Na przykład prowadzisz sieć w małej firmie składającą się z 10 komputerów, wszystkie podłączone do Internetu za pomocą centralnego routera.

Aby poprawnie skonfigurować bezpieczeństwo sieci, należy udostępnić zaporze firewall reguły. „Nakazujesz” zaporze routera, aby umożliwiła wszystkim osobom w biurze dostęp do tego routera. Dodatkowo odmawiasz dostępu wszystkim osobom spoza sieci. Inaczej mówiąc, model ten przypomina zamek. Wszyscy w środku są mile widziani, a wszyscy na zewnątrz muszą trzymać się z daleka.

Ta warstwa ochrony („ściany”, które tworzysz w sieci) to obwód. Wszystkie komputery i serwery w biurze (w siedzibie firmy lub na miejscu) będą bezpieczne, ale urządzenia zewnętrzne nie.

Obwód to podział pomiędzy siecią wewnętrzną, którą zarządza organizacja, a dostępem do sieci

Obwód to podział pomiędzy siecią wewnętrzną , którą zarządza organizacja, a siecią dostępową zapewnianą przez dostawcę zewnętrznego, zwykle dostawcę usług internetowych (ISP). Sieci można również fizycznie „zablokować”: pracownicy firmy mogą być zmuszeni przebywać w biurze i korzystać z urządzeń zarządzanych przez firmę, aby łączyć się z siecią firmową.

Zapory ogniowe zostały pierwotnie zaprojektowane do kontrolowania tego typu obwodu i zapobiegania przedostawaniu się jakichkolwiek szkodliwych elementów. W przypadku przetwarzania w chmurze granice zasadniczo zanikają. Użytkownicy uzyskują dostęp do usług poprzez niekontrolowany Internet. Fizyczna lokalizacja użytkownika, a czasami także urządzenie, z którego korzysta, nie ma już znaczenia.

Trudno jest umieścić warstwę zabezpieczeń wokół zasobów firmy, ponieważ prawie niemożliwe jest określenie, gdzie będzie ona przebiegać. Niektóre firmy uciekają się do rozwiązań łączących kilka różnych produktów bezpieczeństwa, w tym tradycyjne zapory sieciowe, VPN, funkcje kontroli dostępu i produkty IPS, ale to znacznie zwiększa złożoność, jest skomplikowane dla działu IT i trudne w zarządzaniu.

Obwody nie mają już znaczenia na większą skalę

Sprawy mogą nie być takie jasne, jeśli weźmiemy pod uwagę praktyczną wartość utrzymywania wszystkich urządzeń lokalnie. Obecnie pracownicy mogą pracować zdalnie, w dowolnym miejscu na świecie. Firmy są odpowiedzialne za usługi korzystające z serwerów lokalnych, wymagających komunikacji spoza sieci.

Teraz zakres jest większy. Nie można już tworzyć okręgu wokół grupy komputerów i serwerów i nazywać go obwodem. Dzięki upoważnionym osobom łączącym się z serwerem lokalnym z zewnątrz, a także osobom w biurze korzystającym z usług spoza firmy, granice mogą obejmować cały świat!

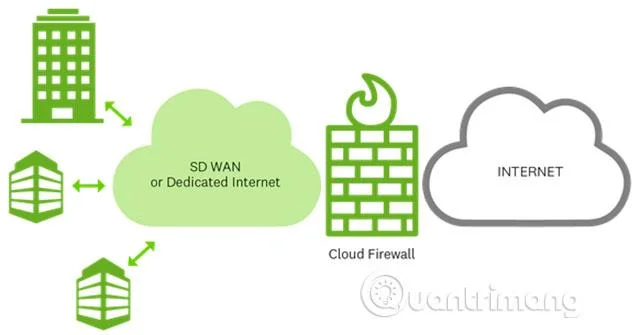

Przy tak dużym obwodzie lokalna zapora ogniowa nie jest w stanie udźwignąć tego obowiązku. Potrzebujemy zapory sieciowej opartej na chmurze, która może obsługiwać ruch międzynarodowy pochodzący z różnych źródeł.

Jak zapory sieciowe oparte na chmurze wpisują się w strukturę SASE?

Brzeg usługi bezpiecznego dostępu, w skrócie SASE, to architektura sieci oparta na chmurze, która łączy funkcje sieciowe, takie jak definiowana programowo sieć WAN , z zestawem usług bezpieczeństwa, w tym FWaaS. W przeciwieństwie do tradycyjnych modeli sieci, w których obwód lokalnych centrów danych musi być chroniony za pomocą lokalnych zapór sieciowych, SASE zapewnia kompleksowe bezpieczeństwo i kontrolę dostępu na brzegu sieci.

W modelu sieci SASE zapory sieciowe oparte na chmurze współpracują z innymi produktami zabezpieczającymi, aby chronić obwód sieci przed atakami, naruszeniami bezpieczeństwa danych i innymi zagrożeniami cybernetycznymi.

W jaki sposób zapory sieciowe oparte na chmurze pomagają firmom?

![Dowiedz się więcej o zaporze Cloud Firewall Dowiedz się więcej o zaporze Cloud Firewall]()

Zapory sieciowe oparte na chmurze oznaczają, że firmy nie muszą już polegać na usługach lokalnych, ale zamiast tego mogą przenieść zaporę w dowolne miejsce. Możesz wybierać pomiędzy dwoma typami zapór sieciowych:

Firmy mogą wynająć zaporę ogniową zlokalizowaną w chmurze. Następnie mogą skonfigurować tę zaporę tak samo, jak w przypadku zapory lokalnej (jedyna różnica polega na tym, że jest ona oparta na chmurze). Często określa się je mianem zapór sieciowych jako usługi (FWaaS), w ramach których firma może wynająć dla swojej firmy dedykowaną zaporę sieciową opartą na chmurze.

Jeśli firma jest na tyle odważna, może wynająć serwer i skonfigurować własną zaporę sieciową. Firmy często robią to wynajmując serwer i instalując na nim oprogramowanie zabezpieczające. Firmy będą korzystać z infrastruktury jako usługi (IaaS), aby wynajmować przestrzeń potrzebną dla zapory ogniowej.

Krótko mówiąc, firmy mają dwie możliwości: wynająć istniejącą zaporę sieciową opartą na chmurze lub skonfigurować własną. Pierwsza opcja przypomina wynajęcie firmy instalującej kamery bezpieczeństwa do monitorowania domu, zamiast samodzielnego konfigurowania systemu CCTV.

Samodzielna konfiguracja zapory będzie zależeć od Twojego wyboru. Na przykład, jeśli nie wiesz, które porty pasują do reguł zapory sieciowej, prawdopodobnie powinieneś zatrudnić firmę, która oferuje w pełni funkcjonalną usługę zapory ogniowej.

Z drugiej strony możesz pomyśleć, że za zaporę sieciową Twojej firmy odpowiada ktoś inny, a już na pewno Ty.

4 zalety zapór sieciowych opartych na chmurze

![Dowiedz się więcej o zaporze Cloud Firewall Dowiedz się więcej o zaporze Cloud Firewall]()

1. Zapora sieciowa oparta na chmurze jest łatwa w konfiguracji

Po pierwsze, zapory sieciowe oparte na chmurze są znacznie bardziej modułowe niż konwencjonalne zapory ogniowe. Zostały zaprojektowane do obsługi wszystkich rodzajów komunikacji.

Na przykład, jeśli chcesz kierować ruchem użytkowników przez zaporę sieciową, może to zrobić zapora oparta na chmurze. Jeśli potrzebujesz narzędzia, które ochroni Cię przed atakami, zapora sieciowa oparta na chmurze również może to zrobić. Zapory ogniowe można rozbudowywać w zależności od potrzeb. Po prostu powiedz, czego chcesz, a zrobi to za Ciebie.

2. Zapory sieciowe w chmurze rosną wraz z Tobą

Kolejnym powodem wyboru zapór sieciowych opartych na chmurze jest to, że mogą one rozwijać się wraz z Twoją firmą. Na przykład, jeśli chcesz dodać do zapory więcej biur, centrów danych lub witryn internetowych, możesz wynająć więcej miejsca na serwerze, aby uzyskać potrzebne zasoby. Jest to skalowalne rozwiązanie, które nie wpływa na rozwój firmy i pozwala nie martwić się o lokalną przestrzeń sprzętową.

3. Zapory sieciowe jako usługa otrzymują automatyczne aktualizacje

Jeśli korzystasz z FWaaS, firma świadcząca usługi zapory ogniowej może monitorować Internet i przechwytywać przewidywania dotyczące złośliwego oprogramowania. Usługa ta obejmuje zagrożenia typu zero-day . Jeśli korzystasz z renomowanego FWaaS, firma świadcząca usługę załata i naprawi zaporę sieciową po wykryciu tych zagrożeń.

4. Zapory typu Infrastructure-as-a-Service pomagają zyskać więcej miejsca

Jeśli korzystasz z zapory sieciowej opartej na IaaS, możesz wykorzystać wolne miejsce na serwerze do innych celów. Można na przykład przechowywać dane, stronę internetową lub skonfigurować na niej maszynę wirtualną, w zależności od preferencji. W rezultacie, chociaż IaaS kładzie większy nacisk na bezpieczeństwo, zapewnia także swobodę podczas korzystania z serwerów.

Wady zapór sieciowych w chmurze

Niestety umieszczenie zapory sieciowej w chmurze oznacza, że może ona w każdej chwili przestać działać. Na przykład, jeśli Twój dostawca FWaaS lub serwer ulegnie awarii i będziesz na nim polegać w zakresie sprawdzania ruchu pod kątem złośliwych aktorów, cała sieć firmowa może przestać działać w ciągu jednej chwili, tj. Dlatego tak ważny jest wybór godnej zaufania usługi. Przynajmniej miej plan awaryjny na wypadek, gdyby coś poszło nie tak.

Zapory ogniowe oparte na chmurze to doskonały wybór dla każdego, kto potrzebuje ochrony, która dostosowuje się do różnych sytuacji. Jeśli wynajmujesz usługę zapory ogniowej lub tworzysz własną, może ona być cennym nabytkiem, ponieważ zakres bezpieczeństwa sieci staje się coraz większy.

Istnieje wiele powodów, dla których warto używać zapory ogniowej. Więcej szczegółów znajdziesz w artykule: Dlaczego warto używać zapory sieciowej komputera !