Hasła są ważne dla bezpieczeństwa Internetu. Jednak przy tak dużej liczbie usług, zarówno online, jak i offline, śledzenie haseł jest trudne. Zaczynają pojawiać się systemy logowania bez hasła, eliminujące konieczność wpisywania hasła za każdym razem, gdy użytkownik loguje się do usługi.

Ale jak zabezpieczyć swoje konto bez użycia hasła? Czym są logowania bez hasła i czy są bezpieczne? Przekonajmy się o tym na Quantrimang.com z poniższego artykułu!

Dowiedz się o logowaniu bez hasła

Czym jest logowanie bez hasła?

Logowanie bez hasła to system uwierzytelniania wykorzystujący alternatywy dla haseł, które następnie umożliwiają dostęp do kont. Przykładowo zamiast hasła otrzymujesz powiadomienie e-mailem, które pełni rolę tokenu logowania. Dodatkowo na swoim smartfonie możesz otrzymać wyskakujące okienko umożliwiające kontrolę dostępu do konta.

W szczególności logowanie bez hasła często wykorzystuje dostępną formę uwierzytelnienia w celu zapewnienia tożsamości użytkownika.

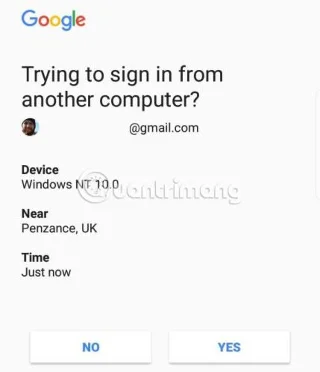

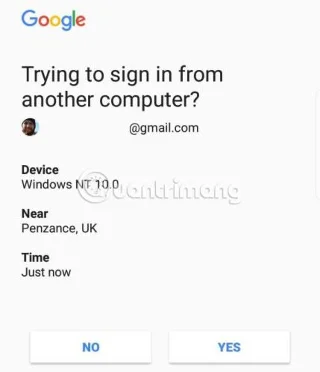

Być może wiesz już o funkcji logowania bez hasła na koncie Gmail . Zamiast konieczności wpisywania hasła przy każdym logowaniu, Google może wysyłać przypomnienia bezpośrednio na Twój telefon. Monit pokazuje czas i miejsce próby logowania, z możliwością zatwierdzenia lub odrzucenia logowania.

Jak działa system logowania bez hasła?

Logując się do serwisu, należy podać hasło w celu odblokowania konta. Tylko Ty i witryna znacie hasło, więc Twoje konto jest bezpieczne. Ufasz, że witryna bezpiecznie przechowuje Twoje hasła, a sama witryna nie jest podatna na ataki.

Upewnij się także, że używasz silnych haseł do każdej witryny i usługi, ponieważ jest to najbezpieczniejszy sposób.

Jednak nie jest to proste. Utworzenie silnego hasła, którego można użyć tylko raz dla każdej witryny, powoduje, że wielu użytkowników jest „sfrustrowanych”, dlatego często ustawiają hasło łatwe do zapamiętania.

Dzięki uwierzytelnianiu bez hasła nie musisz ufać witrynie internetowej wyłącznie opierając się na haśle. Zamiast wpisywać hasło za każdym razem, logowanie bez hasła wykorzystuje kilka różnych metod uwierzytelniania.

Metody uwierzytelniania, które nie wymagają hasła

Uwierzytelnianie bez hasła oparte na e-mailu

Najpopularniejszym obecnie systemem logowania bez hasła jest poczta elektroniczna. Wielu użytkowników uzna, że logowanie bez hasła przy użyciu poczty e-mail (najbardziej znany system) działa podobnie do resetowania hasła.

Podczas próby logowania należy podać adres e-mail. Usługa wysyła bezpieczne wiadomości e-mail na adres powiązany z kontem. W wiadomości e-mail znajduje się jednorazowy bezpieczny link umożliwiający zalogowanie się na konto usługi. Link ten zawiera unikalny token logowania, który weryfikuje usługa, zamieniając go na token uwierzytelniający w dłuższej perspektywie.

Istnieją inne odmiany systemów poczty elektronicznej. Przykładowo w przypadku istniejącego konta usługa może przesłać użytkownikowi jednorazowy klucz DKIM powiązany z danymi jego konta. Użytkownik otrzymuje kod DKIM i wprowadza go na stronie internetowej. Strona weryfikuje kod z istniejącymi danymi użytkownika i kończy proces logowania.

Logowanie bez hasła oparte na SMS-ach

W tym przypadku użytkownik wprowadza prawidłowy numer telefonu. Serwis wysyła na podany numer telefonu jednorazowy kod. Użytkownik może wówczas zalogować się do serwisu. Ponadto niektóre usługi zapewniają użytkownikom funkcję „robo-call”, w ramach której usługa zamiany tekstu na mowę odczytuje kod bezpośrednio użytkownikowi.

Należy jednak dokładnie rozważyć bezpieczeństwo SMS-ów. Zdecydowana większość z nas nie ma się czym martwić. Jednak niektóre osoby, szczególnie te posiadające duże ilości kryptowalut, stały się ofiarami ataków polegających na zamianie karty SIM za pomocą SMS-ów.

Logowanie bez hasła w oparciu o dane biometryczne

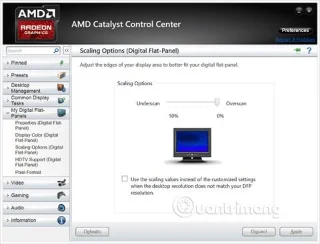

Niektóre metody logowania bez hasła korzystają z usługi skanowania biometrycznego w celu uwierzytelnienia tożsamości użytkownika. Usługi uwierzytelniania biometrycznego są wprowadzane na większej liczbie urządzeń niż kiedykolwiek wcześniej.

Pomysł jest taki, że gdy będziesz chciał odwiedzić stronę internetową, na Twoim smartfonie pojawi się monit. Odblokowujesz swój smartfon za pomocą powszechnie stosowanego systemu biometrycznego, a odblokowanie służy weryfikacji Twojej tożsamości.

Jednak oprócz Apple Face ID (w przypadku iPhone'a telefony komórkowe nie są całkowicie bezpieczne.

Korzystanie ze zdjęcia może „pobić” sprzęt do skanowania twarzy wielu producentów. Funkcja Face ID firmy Apple jest nieco lepsza: do jej zdjęcia potrzebny jest wydrukowany w kolorze trójwymiarowy model ludzkiej głowy. W innych przypadkach skaner linii papilarnych umożliwia identyfikację na podstawie fragmentu danych odcisku palca w celu odblokowania urządzenia.

W tej chwili biometryczny system logowania bez hasła prawdopodobnie nie jest najlepszą opcją. Jednak w przyszłości wszystko może się zmienić.

Logowanie bez hasła w oparciu o klucz fizyczny

![Czym jest logowanie bez hasła? Czy to naprawdę bezpieczne? Czym jest logowanie bez hasła? Czy to naprawdę bezpieczne?]()

Fizyczne klucze bezpieczeństwa zapewniają opcję uwierzytelniania logowania bez hasła. Fizyczny klucz bezpieczeństwa to specjalny klucz bezpieczeństwa USB. Jeśli chcesz uzyskać dostęp do swojego konta, musisz włożyć klucz bezpieczeństwa do swojego komputera. Usługa online będzie uwierzytelniać konta za pomocą kluczy bezpieczeństwa, eliminując potrzebę stosowania haseł.

Dobrymi przykładami fizycznych kluczy bezpieczeństwa są seria Titan firmy Google i seria Yubikey firmy Yubico.

Czy logowanie bez hasła jest tym samym, co uwierzytelnianie dwuskładnikowe?

Te dwa procesy są podobne i różne. Logowanie bez hasła jest podobne do uwierzytelniania dwuskładnikowego (2FA) , ponieważ dostęp do konta uzyskujesz przy użyciu alternatywnej metody uwierzytelniania. 2FA działa poprzez zabezpieczenie konta użytkownika dwoma oddzielnymi elementami, zwykle hasłem i oddzielnym urządzeniem.

Różnią się one tym, że używasz osobnego urządzenia do uwierzytelniania konta podczas logowania bez hasła i to jest jedyny czynnik.

Czy logowanie bez hasła jest bezpieczne?

Wszystko, co uniemożliwia użytkownikom tworzenie złych haseł, jest dobre, prawda? Logowanie bez hasła pomogło wyeliminować problem użytkowników końcowych. W chwili obecnej logowanie bez hasła nie jest zbyt popularne. Korzystają z nich niektóre główne usługi, takie jak Gmail (wspomniany powyżej) i Slack Magic Links.

Największą zaletą dla właścicieli i moderatorów witryn jest to, że nie ma już potrzeby zajmowania się hasłami użytkowników. Niezaszyfrowane hasła przechowywane w czystym pliku tekstowym to koszmar (na co czekają hakerzy). Użytkownicy, którzy rzadko uzyskują dostęp do usługi, nie będą już musieli resetować swoich haseł.

Logowanie bez hasła może również pomóc użytkownikom szybko zalogować się do usługi. I odwrotnie, jeśli regularnie wylogowujesz się z usługi, konieczność ponownej autoryzacji za pośrednictwem poczty elektronicznej lub SMS-a może stać się denerwująca.

Użyj menedżera haseł już teraz!

Logowanie bez hasła zajmie trochę czasu, zanim stanie się bardziej popularne. Większość głównych przeglądarek (z wyjątkiem Safari) obsługuje logowanie bez hasła w taki czy inny sposób. W lutym 2019 r. Google ogłosił również, że urządzenia z systemem Android 7 (Android Nougat) i nowszym również otrzymają obsługę logowania bez hasła.

Oznacza to, że obsługa logowania bez hasła pojawiła się na prawie 50% urządzeń z Androidem. Standardy logowania bez hasła, takie jak FIDO2 i WebAuthn, będą nadal otrzymywać aktualizacje, pomagając w zabezpieczaniu metod uwierzytelniania.

W chwili pisania tego tekstu nadal potrzebujesz hasła. Dlatego rozważ skorzystanie z niezawodnego menedżera haseł !