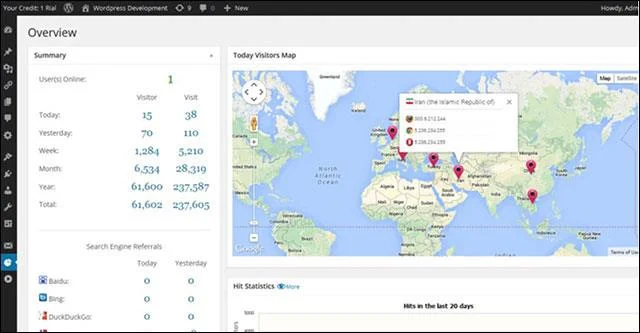

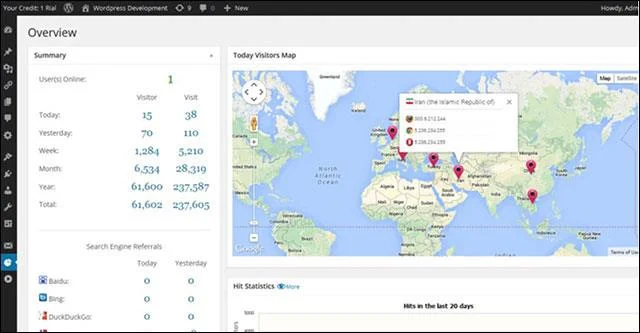

Błąd ten został odnaleziony w bardzo popularnej wtyczce WP Statistics, która pozwala administratorom serwisu uzyskać szczegółowe informacje dotyczące liczby użytkowników online na stronie, odwiedzin, liczby odwiedzających oraz statystyk serwisu.

Odkryta przez zespół Sucuri wtyczka WP Statistics zawiera lukę w zabezpieczeniach typu SQL Injection, która umożliwia zdalnemu atakującemu, posiadającemu tylko jedno zarejestrowane konto, kradzież poufnych informacji z bazy danych i danych witryny internetowej i uzyskanie dostępu do witryny internetowej.

SQL Injection to błąd aplikacji internetowej, który umożliwia hakerom wstrzyknięcie kodu SQL (Structured Query Language) do danych wejściowych sieci Web w celu określenia struktury i lokalizacji kluczowych baz danych, a ostatecznie umożliwienia kradzieży informacji z nich.

Luki w zabezpieczeniach SQL Injection mogą znajdować się w wielu funkcjach, w tym wp_statistics_searchengine_query()

„Ta luka wynika z braku kontroli nad danymi udostępnianymi przez użytkowników. Niektóre właściwości krótkiego kodu wpstatistics zostały zignorowane, zamiast zostać rozpoznane jako parametry ważnych funkcji” – stwierdzili naukowcy. „Jedną z podatnych funkcji jest zapytanie wyszukiwania wp_statistics_searchengine_query() w pliku include/functions/functions.php, do którego dostęp można uzyskać za pośrednictwem WordPress AJAX dzięki funkcji wp_ajax_parse_media_shortcode().”

Funkcja ta nie sprawdza dodatkowych uprawnień, które umożliwiłyby odwiedzającym witrynę wykonanie krótkiego kodu i wstrzyknięcie szkodliwego kodu do atrybutu. Badacze z Sucuri zgłosili ten błąd zespołowi WP Statistics, który załatał lukę w najnowszej wersji 12.0.8. Jeśli więc używasz wersji podatnej na ataki, a Twoja witryna umożliwia użytkownikom rejestrację, szybko zainstaluj najnowszą wersję.