Jak zmniejszyć rozmiar pliku JPG w systemie Windows 10

Jeśli rozmiar pliku obrazu JPG jest zbyt duży, możesz zmniejszyć lub zmniejszyć rozmiar pliku JPG w systemie Windows 10 bez utraty jakości obrazu. Oto jak.

Jeśli rozmiar pliku obrazu JPG jest zbyt duży, możesz zmniejszyć lub zmniejszyć rozmiar pliku JPG w systemie Windows 10 bez utraty jakości obrazu. Oto jak.

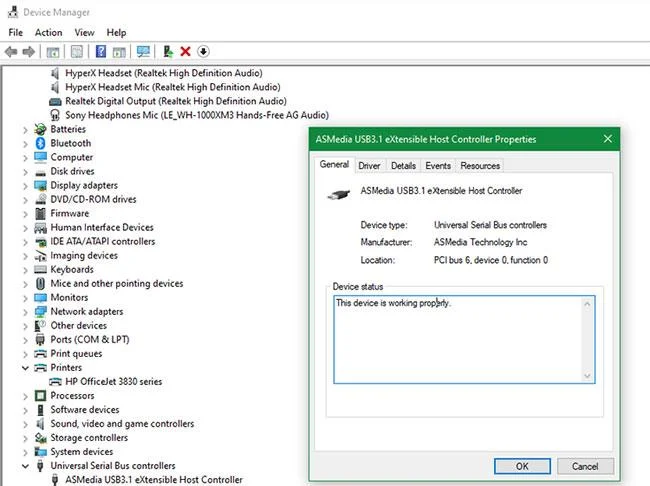

Aby drukować po obu stronach papieru, należy zainstalować moduł dupleksu. Poniżej znajdują się kroki umożliwiające włączenie drukowania dwustronnego w systemie Windows 10.

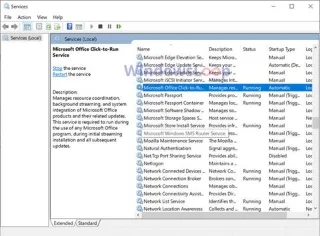

Jeśli usługa „kliknij, aby uruchomić” pakietu Office zużywa zbyt dużo procesora lub pamięci, wykonaj poniższe kroki, aby całkowicie wyłączyć usługę „kliknij, aby uruchomić” pakietu Office w systemie Windows 10.

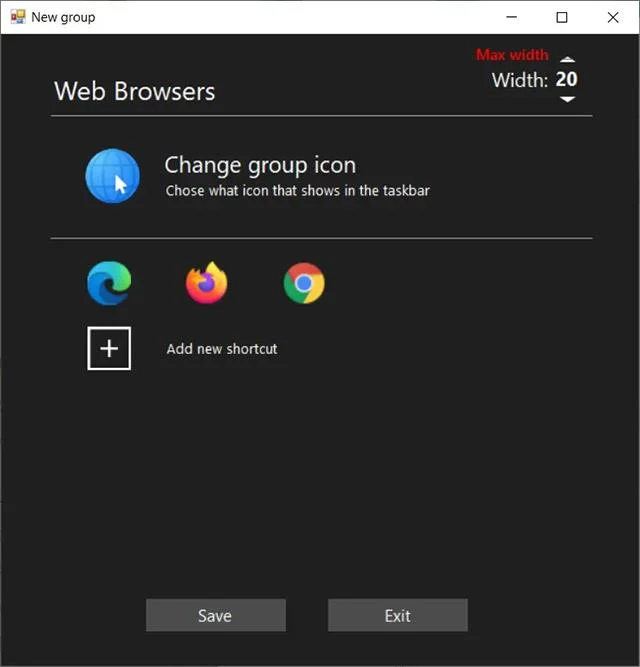

Funkcja Zestawy w systemie Windows 10 Redstone 5 pomaga grupować karty aplikacji w jednym oknie w celu szybkiego zarządzania i dostępu.

Abstrakcyjne dzieła sztuki czasami wymagają pewnego poziomu zrozumienia, jednak dzięki poniższej abstrakcyjnej tapecie ekran Twojego pulpitu stanie się ciekawszy i niepowtarzalny.

Kolekcja najpiękniejszych i najostrzejszych obrazów lwów, które możesz podziwiać i pobierać. Nie wahaj się dłużej, pobierz od razu piękne obrazy lwów na swoje urządzenie.

Zapraszamy czytelników do podziwiania niezwykle uroczych tapet przedstawiających Wodnika w jakości Full HD.

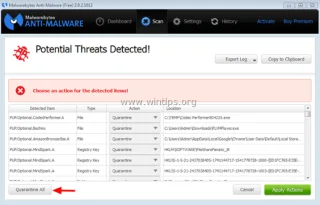

Network Packet Analyzer to oprogramowanie reklamowe instalowane we wtyczkach (paskach narzędzi, rozszerzeniach lub dodatkach) do przeglądarek internetowych w celu przekierowywania użytkowników do innych witryn internetowych lub wyświetlania wyskakujących okienek reklamowych na stronach odwiedzanych przez użytkowników.

Chromebooki są zabawne, lekkie i wygodne, ale czasami powodują też irytacje, które sprawiają, że użytkownicy czują się niekomfortowo. Chociaż Chromebooki mają pewne ograniczenia w porównaniu do zwykłych laptopów, dzięki poniższym metodom problemy te nie stanowią już problemu.

Starsze wersje i UEFI to dwie formy oprogramowania zintegrowanego z płytą główną, które kontrolują niektóre aspekty komputera.

Bóg bogactwa jest bogiem sławnym według wierzeń Wschodu. Według wierzeń ludowych bóg bogactwa przyniesie dużo pieniędzy i szczęścia.

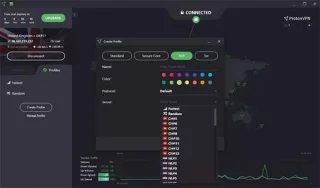

Przydatne oprogramowanie VPN, gdy chcesz przeglądać Internet bez pozostawiania śladów lub przeglądać zastrzeżone treści bez żadnych barier – to ProtonVPN. Jest to prosta, ale niezwykle bezpieczna aplikacja VPN. Dowiedzmy się więcej o tej usłudze!

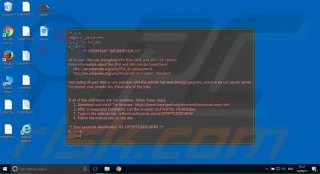

Lukitus to zaktualizowana wersja wirusa ransomware o nazwie Locky. Programiści rozprzestrzeniają Lukitusa poprzez spam (złośliwe załączniki). Po penetracji Lukitus szyfruje przechowywane dane przy użyciu algorytmów szyfrowania RSA-2048 i AES-128. Jak zatem zapobiegać tego typu oprogramowaniu ransomware?

Mój komputer, którego często używasz w systemie Windows, to Finder na komputerze Mac. Podczas uruchamiania systemu Mac OS jednocześnie zostanie uruchomiony Finder. Główną funkcją Findera jest pomoc użytkownikom w zarządzaniu wszystkimi plikami zawartymi na komputerze, folderami, zarządzaniu wszystkimi operacjami lub zadaniami na komputerze użytkownika itp.

Nawet jeśli te serwery są wyposażone w dobrze znane zapory sieciowe, nadal mogą zostać usunięte, jeśli osoba atakująca wykorzysta tę technikę.

Comodo Antivirus jest z pewnością jednym z najlepszych dostępnych darmowych programów antywirusowych, głównie ze względu na zestaw technologii ochronnych narzędzia, które zakładają, że wszystkie pliki stanowią zagrożenie, dopóki nie zostanie udowodnione, że jest inaczej.

Począwszy od wersji 18305.1003 systemu Windows 10, firma Microsoft oddzieliła interfejsy użytkownika wyszukiwania i Cortany, udostępniając im osobne przyciski i pliki na pasku zadań.

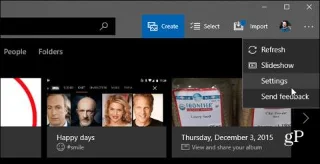

Jeśli chcesz przenieść zdjęcia z telefonu do komputera, zawsze podłączaj telefon bezpośrednio do komputera. Ale Microsoft stworzył interesującą nową aplikację o nazwie Photos Companion, dostępną zarówno na Androida, jak i iOS.

Dzienniki Zapory systemu Windows służą do rozwiązywania problemów, takich jak używany program, który nie może połączyć się z Internetem. Jednak w rzeczywistości inne programy i oprogramowanie nie mają tego błędu,...

Użyj Clonezilla, aby szybko i bardzo łatwo sklonować cały stary dysk twardy na nowy dysk twardy. W tym artykule dowiesz się, jak sklonować dysk systemu Windows 10 za pomocą programu Clonezilla i dysku flash USB.

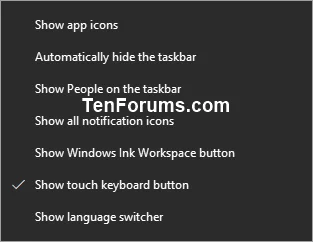

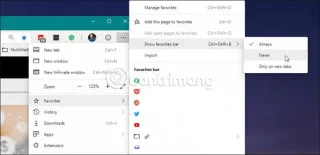

Ale czasami możesz chcieć to ukryć, aby uzyskać lepszy widok witryny na ekranie, przy ograniczonej powierzchni. Możesz też ukryć swoje zakładki, jeśli ktoś inny patrzy na Twój ekran.

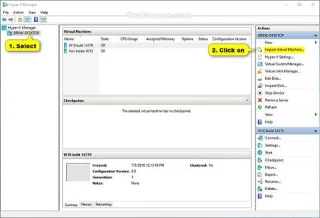

Możesz użyć funkcji eksportu i importu Hyper-V, aby szybko klonować maszyny wirtualne. Wyeksportowanych maszyn wirtualnych można używać do tworzenia kopii zapasowych danych lub może to być także sposób na przenoszenie maszyny wirtualnej między hostami Hyper-V.

LuckyTemplates zebrało wiele pięknych tapet na laptopy i komputery PC, których możesz użyć do „przebrania się”, aby Twoje urządzenie było nowe i ciekawsze.

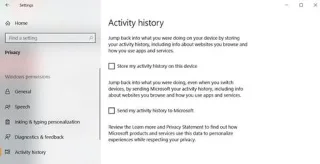

Więcej informacji na temat przeglądania i usuwania historii aktywności w systemie Windows 10 znajdziesz w poniższym artykule!

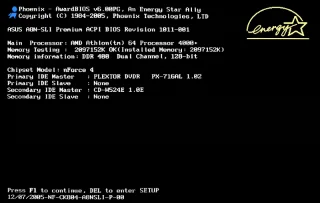

Możesz nie wiedzieć, że Twój komputer przechowuje w pamięci CMOS pewne ustawienia niskiego poziomu, takie jak ustawienia sprzętowe i taktowanie systemu. Ustawienia te można zmienić w menu konfiguracji systemu BIOS.

Problem anonimowości i uchylania się od kontroli przez władze w Internecie jest znany od dłuższego czasu. Wiele wirtualnych narzędzi i sieci zaprojektowano właśnie w tym celu. Wśród nich Tor, I2P i VPN są dziś popularnym oprogramowaniem i wirtualnymi sieciami prywatnymi. Dowiedzmy się szczegółów na temat tych 3 sieci za pomocą LuckyTemplates i zobaczmy, która z nich jest bezpieczniejsza!

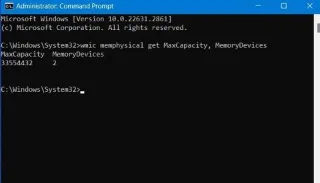

Kupując nowy komputer stacjonarny lub laptop, zaoszczędzisz trochę pieniędzy kupując urządzenie o podstawowych specyfikacjach. Możesz później zwiększyć jego wydajność, dodając pamięć RAM.

Niestandardowe obrazy ISO systemu Windows, takie jak Tiny11, są dość popularne wśród użytkowników preferujących lekką, uproszczoną wersję systemu Windows 11. Ale niestandardowe ISO, takie jak AtlasOS, ReviOS, Ghost Spectre i inne, mają swoje własne problemy.

Domyślnie terminal Windows użyje bieżącego folderu użytkownika jako folderu domyślnego po jego otwarciu.

Co to jest Adaptive Security i czy naprawdę łagodzi te zmieniające się zagrożenia? Jakie są najlepsze praktyki wdrażania zabezpieczeń adaptacyjnych? W jaki sposób uczenie maszynowe i analityka pomagają w rozwiązaniu Adaptive Security?