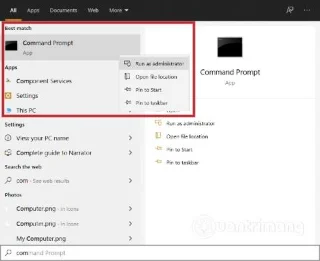

Como encontrar e abrir arquivos usando o prompt de comando

Diz-se que esse método de pesquisar e abrir arquivos é mais rápido do que usar o File Explorer.

Diz-se que esse método de pesquisar e abrir arquivos é mais rápido do que usar o File Explorer.

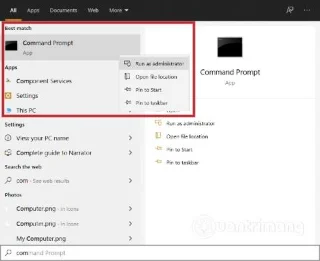

Você pode desativar completamente o recurso Linha do tempo, se desejar, mas este artigo mostrará como ainda usar a Linha do tempo e desativar as sugestões da Linha do tempo.

Depois de alterar as configurações de DNS do Google, você provavelmente desejará verificar se o que foi alterado está funcionando corretamente. Neste artigo, LuckyTemplates irá guiá-lo para fazer isso. Acompanhe o artigo abaixo!

Existem muitas maneiras diferentes de alterar ícones e temas da área de trabalho no Windows. No entanto, é irritante quando outros usuários fazem essas alterações sem notificá-lo.

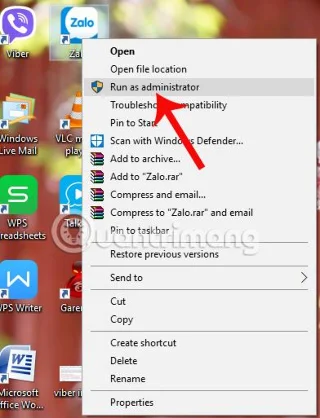

Ao atualizar a Atualização de Aniversário do Windows 10 para a Atualização para Criadores do Windows 10, muitos softwares e jogos antigos apresentam operação instável.

No artigo abaixo, Quantrimang irá orientá-lo sobre como usar os AirPods em geral.

![[Faça o download] Coleção de papéis de parede full HD para laptops, temas de paisagens naturais [Faça o download] Coleção de papéis de parede full HD para laptops, temas de paisagens naturais](https://cdn.luckytemplates.com/resources4/r2/image-3339-0129172449614.webp)

Vamos admirar os mais de 50 papéis de parede full hd mais bonitos para laptop de 2017.

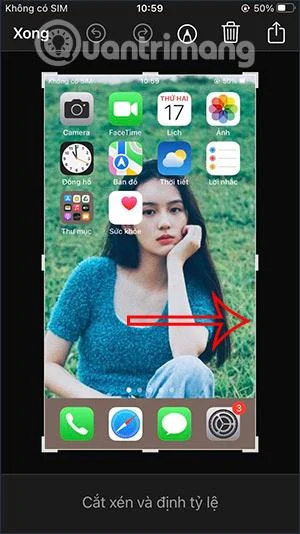

Com o iOS 16, você terá a opção de excluir imediatamente a captura de tela antes de copiá-la ou editá-la, se desejar. O artigo abaixo irá guiá-lo para copiar e excluir capturas de tela do iPhone.

A MIUI 12.5 será baseada no Android 11 e também virá com funções adicionais nos smartphones Xiaomi.

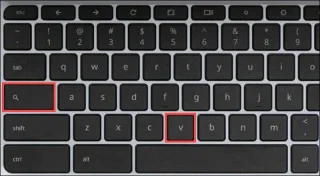

A capacidade de copiar e colar é uma função básica e simples que qualquer sistema operacional possui e deve ter.

Se você precisar de acesso rápido às funções de controle de mídia como Reproduzir, Pausar, Avançar e Retroceder, aqui está uma maneira simples de adicionar essas funções à barra de tarefas do Windows.

Se você iniciar um programa e receber um erro informando que o programa que você está tentando executar requer o Microsoft Visual C++ 2015 Runtime, você pode usar este guia para instalar o pacote e fazer o programa funcionar novamente.

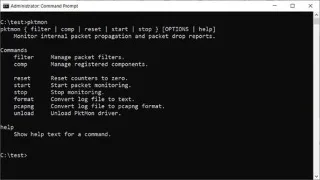

Com o lançamento da atualização do Windows 10 de outubro de 2018, a Microsoft adicionou discretamente um sniffer de pacotes de linha de comando integrado chamado Pktmon ao Windows 10. Desde então, a Microsoft adicionou mais alguns recursos a esta ferramenta para torná-la mais fácil de usar pelos usuários.

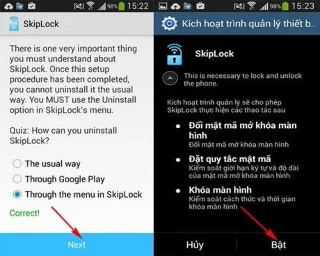

Este truque é especialmente útil em alguns casos, como se alguém segurar ou pegar seu telefone. Se acessar um Wi-Fi estranho, a tela será imediatamente bloqueada com a senha que você definiu. Assim, eles nunca poderão utilizar a rede e as funções da máquina.

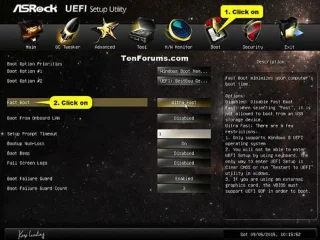

O recurso Fast Boot para placas-mãe UEFI possui opções Fast e Ultra Fast que permitem que o PC inicialize muito mais rápido que o normal.

Com uma interface de usuário simples e fácil de entender, o 4DDiG pode localizar e recuperar dados do seu disco rígido externo com apenas alguns cliques.

Basicamente, um disco rígido virtual (Virtual Hard Disk - VHD) é um formato de arquivo que contém estruturas “exatamente semelhantes” à estrutura de um disco rígido.

Sempre que você cria um arquivo, um arquivo temporário correspondente é criado com a extensão .TMP. Com o tempo, os arquivos temporários serão preenchidos e ocuparão espaço no disco rígido do computador. Portanto, você deve limpar esses arquivos temporários para liberar espaço no disco rígido e, ao mesmo tempo, melhorar o desempenho do seu computador com Windows 10.

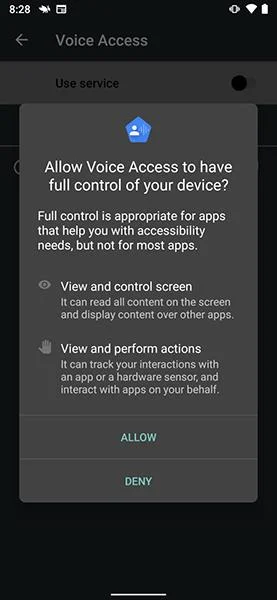

Controlar seu dispositivo Android por voz permite que você controle seu smartphone completamente por voz. Tudo que você precisa fazer é instalar um aplicativo de voz oficial do Google, que é o Voice Access.

Você pode usar um dispositivo Android sem uma conta do Google? Acontece que dizer não ao Google pode ser feito, mas como é a experiência? Por que fazer isso?

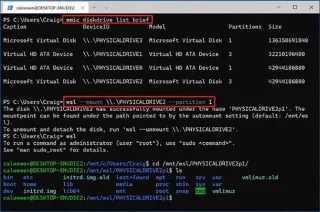

A partir da compilação 20211, o Windows Subsystem for Linux 2 (WSL2) inclui um novo recurso que permite anexar e montar unidades físicas para acessar sistemas de arquivos Linux (como ext4) que não são suportados. Suporte no Windows 10.

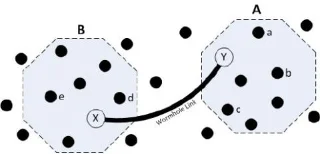

O ataque Wormhole é um tipo de ataque à camada de rede realizado usando vários nós maliciosos. Os nós utilizados para realizar este ataque são superiores aos nós normais e são capazes de estabelecer melhores canais de comunicação em longas distâncias.

Pode haver momentos em que você enfrente problemas relacionados à segunda tela. Aqui estão algumas dicas que você pode usar para resolver o problema.

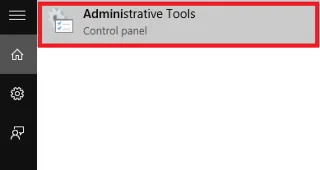

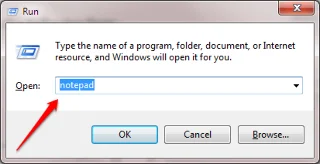

O Bloco de Notas é um dos aplicativos mais usados no sistema operacional Windows. Durante o uso, a fonte do Bloco de Notas é alterada, apresenta erros, o tamanho da janela do Bloco de Notas é alterado e alguns outros erros. Portanto, para corrigir o erro, você deve redefinir o Bloco de Notas para seu estado de configuração padrão original.

Desde junho de 2021, os pesquisadores da Trend Micro monitoram o Chaos, um construtor de ransomware em desenvolvimento. O programa, oferecido em fóruns clandestinos de hackers, é anunciado como uma nova versão do Ryuk, que o FBI certa vez descreveu como o ransomware mais lucrativo da história.

O roteamento estático é um recurso avançado dos roteadores Linksys que permite controlar os recursos de roteamento do roteador. Isto não é adequado para uso normal da Internet porque o roteador não será capaz de rotear automaticamente os endereços dos sites.

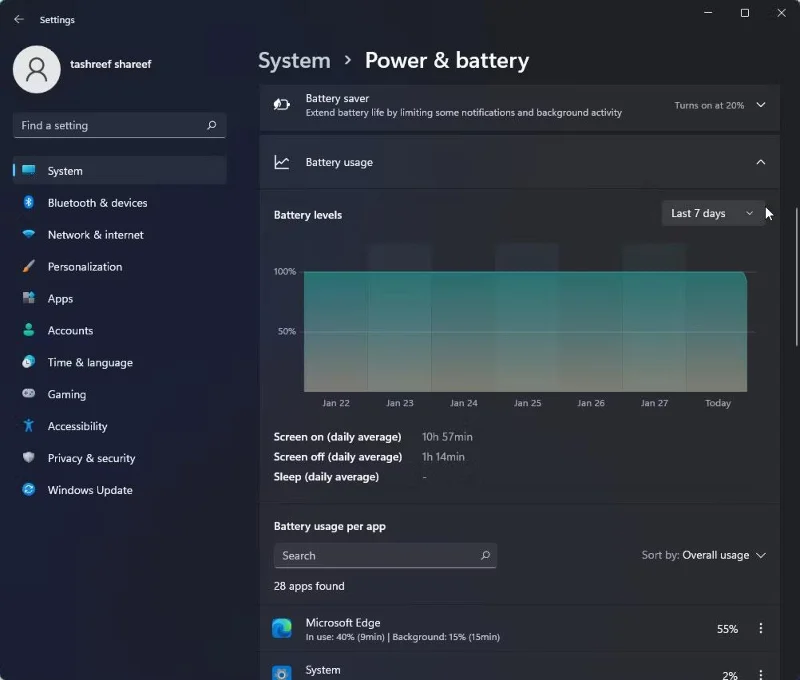

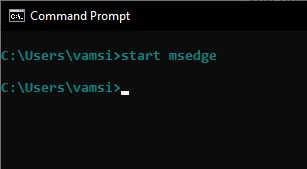

O navegador Microsoft Edge oferece suporte para abri-lo a partir de uma ferramenta de linha de comando como o Prompt de Comando. Este é o comando para executar o navegador Edge a partir da linha de comando.

Cada nova versão do sistema operacional de desktop da Apple parece impor mais restrições aos usuários do que a versão anterior. Proteção de Integração de Sistemas - A Proteção de Integração de Sistemas (ou SIP) pode ser a maior mudança.

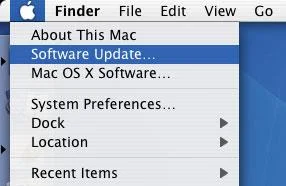

Existem muitas maneiras de atualizar o Mac OS, das mais simples às mais complexas. Neste artigo, Quantrimang resumirá algumas maneiras de atualizar seu Mac e ativar as atualizações automáticas do sistema operacional para sua conveniência.

Nos últimos anos, a informática forense emergiu como um aspecto particularmente importante no campo da ciência da computação em geral e da investigação em particular.