¿El DNS de Google o el DNS de Cloudflare son más rápidos?

Si bien la mayoría de los usuarios siguen con la opción de ISP predeterminada, otros prefieren usar Google DNS o Cloudflare DNS en sus dispositivos.

Si bien la mayoría de los usuarios siguen con la opción de ISP predeterminada, otros prefieren usar Google DNS o Cloudflare DNS en sus dispositivos.

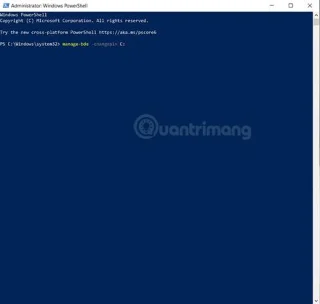

BitLocker es una función que ayuda a proteger el disco duro de su computadora de ataques externos o fuera de línea. Está diseñado para proteger los datos proporcionando cifrado para todo el disco. En el artículo siguiente, Quantrimang le mostrará 3 formas de cambiar el PIN de BitLocker de forma rápida y sencilla en Windows 10.

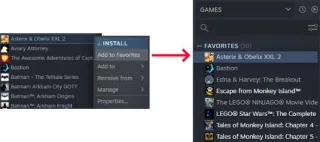

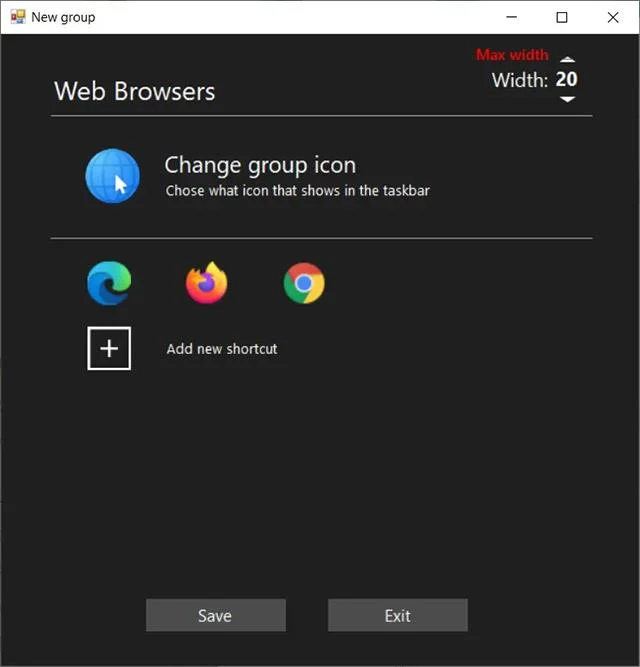

Los atajos de Steam funcionan de una manera especial. Son enlaces de Internet, lo que significa que si deseas anclar juegos de Steam a la barra de tareas, debes seguir los siguientes métodos.

Puede cambiar completamente la ubicación de apertura predeterminada del Explorador de archivos.

Si el tamaño del archivo de una imagen JPG es demasiado grande, puede reducir o reducir el tamaño del archivo JPG en Windows 10 sin perder calidad de imagen. Así es cómo.

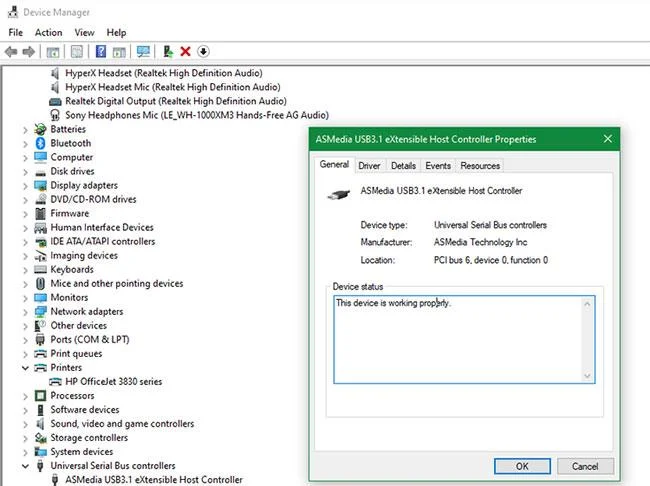

Para imprimir en ambas caras del papel, necesita instalar un módulo dúplex. A continuación se detallan los pasos para habilitar la impresión dúplex en Windows 10.

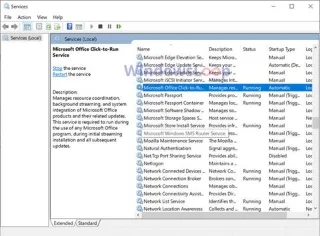

Si el servicio Hacer clic y ejecutar de Office utiliza demasiada CPU o memoria, siga estos pasos para desactivar completamente el servicio Hacer clic y ejecutar de Office en Windows 10.

La función Conjuntos en Windows 10 Redstone 5 le ayuda a agrupar pestañas de aplicaciones en una ventana para una administración y acceso rápidos.

Las obras de arte abstractas a veces requieren cierto nivel de comprensión; sin embargo, con el fondo de pantalla abstracto configurado a continuación, la pantalla de su escritorio se volverá más interesante y única.

Colección de las imágenes de leones más bellas y nítidas para que las admires y descargues. No lo dudes más, descarga hermosas imágenes de leones a tu dispositivo de inmediato.

Invitamos a los lectores a admirar los fondos de pantalla súper lindos con calidad de imagen Full HD sobre Acuario.

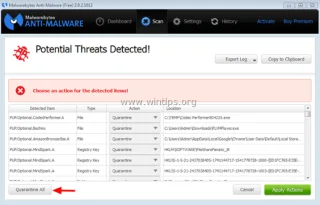

Network Packet Analyzer es un software publicitario que se instala en complementos (barras de herramientas, extensiones o complementos) en los navegadores web para redirigir a los usuarios a otros sitios web o mostrar ventanas emergentes de publicidad en las páginas que visitan los usuarios.

Los Chromebook son divertidos, livianos y convenientes, pero a veces también causan molestias que incomodan a los usuarios. Aunque los Chromebook tienen algunas limitaciones en comparación con los portátiles normales, con los siguientes métodos estos problemas ya no son un problema.

Legacy y UEFI son dos formas de software integrados en la placa base que controlan ciertos aspectos de la computadora.

El Dios de la Riqueza es un dios famoso según las creencias orientales. Según las creencias populares, el dios de la riqueza traerá mucho dinero y suerte.

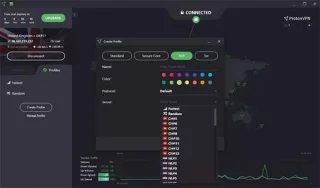

Un software VPN útil cuando necesitas navegar por la web sin dejar rastro o explorar contenido restringido sin barreras: es ProtonVPN. Esta es una aplicación VPN simple pero extremadamente segura. ¡Conozcamos más sobre este servicio!

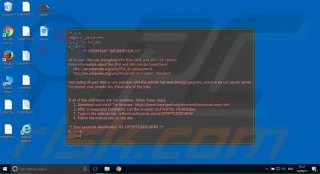

Lukitus es una versión actualizada de un virus ransomware llamado Locky. Los desarrolladores difunden Lukitus a través de spam (archivos adjuntos maliciosos). Después de la penetración, Lukitus cifra los datos almacenados utilizando algoritmos de cifrado RSA-2048 y AES-128. Entonces, ¿cómo prevenir este tipo de ransomware?

Mi computadora que usas a menudo en Windows es Finder en Mac. Al iniciar Mac OS, Finder se iniciará al mismo tiempo. La función principal de Finder es ayudar a los usuarios a administrar todos los archivos contenidos en la computadora, carpetas, administrar todas las operaciones o tareas en la computadora del usuario, etc.

Incluso si esos servidores están equipados con dispositivos de firewall conocidos, aún pueden ser desactivados si un atacante explota esta técnica.

Comodo Antivirus es sin duda uno de los mejores programas antivirus gratuitos disponibles, en gran parte debido al conjunto de tecnologías de defensa de la herramienta que asume que todos los archivos son amenazas hasta que se demuestre lo contrario.

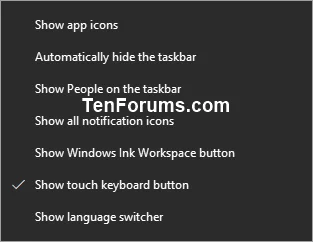

A partir de Windows 10 build 18305.1003, Microsoft ha separado las interfaces de usuario de Búsqueda y Cortana, proporcionándoles botones y archivos individuales en la barra de tareas.

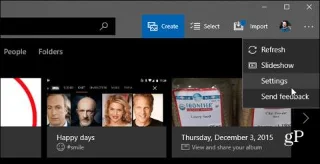

Cuando necesite transferir fotos desde su teléfono a su computadora, siempre conecte su teléfono directamente a la computadora. Pero Microsoft ha creado una nueva e interesante aplicación llamada Photos Companion, disponible tanto para Android como para iOS.

Los registros del Firewall de Windows se utilizan para solucionar problemas como, por ejemplo, que un programa que está utilizando no pueda conectarse a Internet. Sin embargo, en realidad, otros programas y software no tienen este error,...

Utilice Clonezilla para clonar todo su disco duro antiguo en un disco duro nuevo de forma rápida y sencilla. Este artículo le mostrará cómo clonar una unidad de Windows 10 usando Clonezilla y una unidad flash USB.

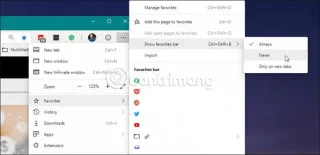

Pero a veces es posible que desee ocultarlo para obtener una mejor vista de un sitio web en la pantalla, con espacio limitado. O quizás quieras ocultar tus favoritos si alguien más está mirando tu pantalla.

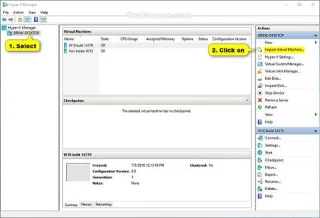

Puede utilizar las funciones de exportación e importación de Hyper-V para clonar rápidamente máquinas virtuales. Las máquinas virtuales exportadas se pueden utilizar para realizar copias de seguridad de los datos o también pueden ser una forma de mover una máquina virtual entre hosts Hyper-V.

LuckyTemplates ha recopilado muchos hermosos fondos de pantalla para computadoras portátiles y PC que puede usar para "cambiarse de ropa" y hacer que su dispositivo sea nuevo y más interesante.

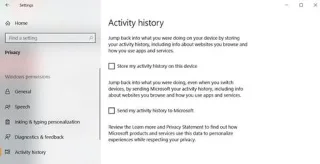

¡Consulte cómo ver y eliminar el historial de actividad en Windows 10 en el artículo siguiente!

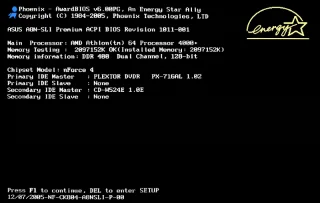

Es posible que no sepa que su computadora mantiene algunas configuraciones de bajo nivel, como la configuración de hardware y la sincronización del sistema en el CMOS. Estas configuraciones se pueden cambiar en el menú de configuración del BIOS.

El problema del anonimato y la evasión del control por parte de las autoridades en Internet se conoce desde hace bastante tiempo. Muchas herramientas y redes virtuales están diseñadas para cumplir este propósito. Entre ellos, Tor, I2P y VPN son software y redes privadas virtuales populares en la actualidad. ¡Descubramos detalles sobre estas 3 redes con LuckyTemplates y veamos cuál es más segura!