วิธีแปลอีเมลขาเข้าใน Microsoft Outlook

เรียนรู้วิธีแปลอีเมลขาเข้าผ่าน Microsoft Outlook อย่างง่ายดาย โดยปรับการตั้งค่าเพื่อแปลอีเมลหรือดำเนินการแปลแบบครั้งเดียว

อาชญากรไซเบอร์มักคิดค้นเทคนิคและกลวิธีใหม่ๆ เพื่อเผยแพร่แอดแวร์ การมีแนวคิดเกี่ยวกับเทคนิคการแพร่กระจายแอดแวร์ ที่กำลังเป็นที่นิยม ตามมาด้วยอาชญากรไซเบอร์เป็นสิ่งสำคัญมากในการป้องกันอุปกรณ์ของคุณจากความเสี่ยงที่จะถูกโจมตีจากแอดแวร์

ดังนั้น ดูรายละเอียดทั้งหมดเกี่ยวกับวิธีการต่างๆ ที่แอดแวร์เข้าสู่พีซีของคุณ

เทคนิคการแพร่กระจายแอดแวร์ตามด้วย Cyber-Crooks

1. อีเมลฟิชชิ่ง:

การเผยแพร่ Adware เช่นโปรแกรมที่เป็นอันตรายทางอีเมล์ค่อนข้างเป็นเคล็ดลับที่มีประสิทธิภาพและง่ายต่อการดำเนินการ อาชญากรไซเบอร์ส่งโปรแกรมแอดแวร์ที่เริ่มรวบรวมข้อมูลตั้งแต่วินาทีที่ไฟล์แนบอีเมลที่เป็นอันตรายดังกล่าวถูกเปิดขึ้น

อีเมลเหล่านี้ทำให้คุณเชื่อว่ามาจากแหล่งที่เชื่อถือได้ เช่นเดียวกับบริการไปรษณีย์ของสหรัฐอเมริกา ธนาคารของผู้ใช้ FedEx หรือจากผู้ติดต่อที่เชื่อถือได้ภายในรายชื่อของผู้ใช้เอง

นอกจากนี้ยังพบว่าอีเมลที่น่าสงสัยบางฉบับติดพีซีของคุณจากบานหน้าต่างแสดงตัวอย่างของโปรแกรมรับส่งเมลแม้ว่าคุณจะไม่ได้เปิดหรือดาวน์โหลดลิงก์หรือสิ่งที่แนบมาก็ตาม

อีเมลที่เป็นอันตรายเหล่านี้ส่วนใหญ่มีลิงก์ดังกล่าวซึ่งนำผู้ใช้ไปยังเว็บไซต์ธนาคารเวอร์ชันปลอม หลังจากนั้นบังคับให้เปลี่ยนรหัสผ่าน เมื่อผู้ใช้ทำเช่นนี้ แอดแวร์จะรวบรวมรายละเอียดการเข้าสู่ระบบของผู้ใช้ข้อมูลประจำตัวทั้งหมดแล้วส่งไปยังอาชญากรไซเบอร์

2. ท่องอินเทอร์เน็ต:

ปัจจุบันการท่องเว็บเป็นสิ่งจำเป็นสำหรับนักท่องเน็ตทุกคน แต่ยังทำให้พีซีของคุณต้องเผชิญกับความเสี่ยงมากมาย อาชญากรไซเบอร์ออกแบบเว็บไซต์ที่ใช้ช่องโหว่ของระบบ หลังจากเยี่ยมชมเว็บไซต์ดังกล่าว ระบบของคุณจะเริ่มแสดงโฆษณาป๊อปอัปปลอมและคำเตือนเกี่ยวกับการโจมตีของไวรัสบนพีซีของคุณ

เมื่อคุณคลิกที่ตัวเลือก ตกลง เพื่อล้างรีจิสทรีของระบบ มัลแวร์แอดแวร์จะได้รับโอกาสง่าย ๆ ในการติดตั้งบนระบบโฮสต์ของคุณ แอดแวร์บาง รุ่น มีหน้าที่รับผิดชอบในการเปลี่ยนเส้นทาง DNSหรือการใช้ประโยชน์จากเบราว์เซอร์

3. ซอฟต์แวร์ที่ล้าสมัย:

มัลแวร์แอดแวร์รวบรวมข้อมูลทางอินเทอร์เน็ตเพื่อค้นหาช่องโหว่ของซอฟต์แวร์ที่ล้าสมัย เพื่อให้ได้โอกาสง่าย ๆ ในการเข้าถึงพีซีของคุณ

นักท่องเว็บทุกคนต้องดูแลว่าพวกเขากำลังท่องเว็บด้วยซอฟต์แวร์ที่ล้าสมัยหรือไม่ ไม่ว่าจะใช้เบราว์เซอร์ ระบบปฏิบัติการ หรือปลั๊กอินที่ล้าสมัยฯลฯ

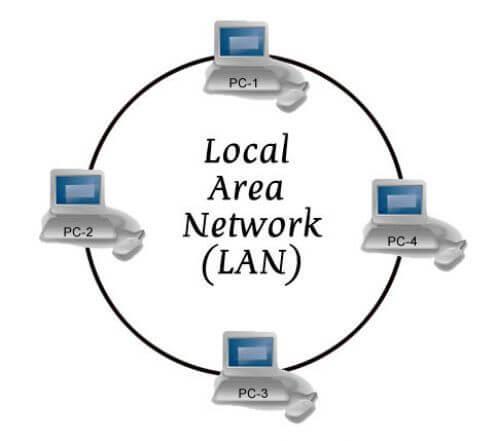

4. เครือข่ายท้องถิ่น (LAN):

เราทุกคนทราบดีว่า LAN คือชุดของพีซีที่เชื่อมต่อในเครื่องซึ่งแชร์ข้อมูลผ่านเครือข่ายส่วนตัว หากพีซีเครื่องใดเครื่องหนึ่งของคุณติดไวรัสชนิดแอดแวร์ พีซีที่เชื่อมต่อทั้งหมดบนเครือข่าย LAN เดียวกันก็จะติดไวรัสเช่นเดียวกัน

5. การถ่ายโอนไฟล์และการแชร์เครือข่าย:

การถ่ายโอนไฟล์โดยใช้FTPสามารถเชิญแอดแวร์และภัยคุกคามที่เกี่ยวข้องโจมตีโดยใช้เครือข่าย

การแชร์เครือข่ายเป็นเรื่องธรรมดาที่ผู้ใช้อินเทอร์เน็ตทุกคนต้องการ และโดยการพิจารณาว่าอาชญากรไซเบอร์จะพัฒนาแนวคิดล่าสุดในการแทรกการติดไวรัสโดยใช้เครือข่าย

6. โซเชียลเน็ตเวิร์ก:

อาชญากรไซเบอร์ส่วนใหญ่ชอบฝูงชน ด้วยการเติบโตอย่างมากในเครือข่ายสังคมออนไลน์ โจรในโลกไซเบอร์ได้เข้ามาใกล้เพื่อใช้ประโยชน์จากความปลอดภัยของระบบตั้งแต่แรก

ในการทำงานนี้ให้สำเร็จ แฮกเกอร์สร้างโปรไฟล์คนดังปลอมซึ่งเมื่อคลิกแล้วจะติดตั้งมัลแวร์ลงในอุปกรณ์ของตน หลังจากนั้นแฮ็กเกอร์จะขุดพีซีที่ติดไวรัสเพื่อ ดูรายละเอียดการ เข้าสู่ระบบข้อมูลประจำตัวของผู้ใช้บนเว็บไซต์ทางการเงิน

นอกจากนี้ยังพบว่าผู้โจมตีแอดแวร์สแกนโปรไฟล์ LinkedInเพื่อจับรายละเอียดของผู้ใช้และรับหมายเลขติดต่อของพวกเขา หลังจากนั้นให้โทรออกโดยอ้างว่ามาจากแผนกไอทีและขอรายละเอียดการเข้าสู่ระบบธนาคาร

7. ป๊อปอัป:

แอดแวร์ บางตัวได้รับในพีซีของคุณผ่านโฆษณาป๊อปอัปหน้าจอพรางซึ่งแสดงการแจ้งเตือนหรือคำเตือนของแท้

“ป๊อปอัปหลอกลวง”แอดแวร์ที่ยุ่งยากและเป็นที่รู้จักกันดีอ้างว่าสแกนพีซีของคุณและตรวจหาแอดแวร์สปีชีส์บนพีซีของคุณ เมื่อคุณติดกับดักแล้วคลิกเพื่อลบโปรแกรมแอดแวร์ด้วยเครื่องมือที่ให้มา ด้วยวิธีนี้ คุณกำลังเชิญแอดแวร์เข้าสู่พีซีของคุณจริงๆ

8. สื่อเก็บข้อมูลคอมพิวเตอร์ที่ถอดออกได้:

มัลแวร์แอดแวร์แพร่กระจายผ่านการแบ่งปันสื่อเก็บข้อมูลคอมพิวเตอร์กับดีวีดี ซีดี แท่ง USB และไดรฟ์ USB นี่เป็นวิธีการทั่วไปที่แอดแวร์เผยแพร่และโจมตีพีซีของคุณ

เมื่อผู้ใช้โอนไฟล์/เอกสารจากระบบที่ติดไวรัสไปยังพีซีที่ใช้งานได้ปกติโดยใช้สื่อบันทึกข้อมูลแบบถอดได้เหล่านี้ จากนั้นการติดเชื้อจะเข้าสู่พีซีที่มีสุขภาพดีของคุณโดยอัตโนมัติเช่นกัน

สร้างนิสัยในการสแกนอุปกรณ์สื่อบันทึกข้อมูลก่อนคัดลอกหรือเปิดข้อมูล วิธีนี้จะช่วยลดโอกาสที่ข้อมูลจะเสียหายและความเสี่ยงด้านความปลอดภัยได้ในที่สุด

9. การฉีดรหัสที่ติดเชื้อ:

อีกวิธีหนึ่งที่แอบแฝงซึ่งแอดแวร์เข้ามาในพีซีของคุณคือการเรียกใช้โค้ดที่ติดไวรัสเป็น JavaScript ภายในเว็บเบราว์เซอร์ แอดแวร์ยังหาช่องโหว่ด้านความปลอดภัยสำหรับการติดไวรัสโปรแกรมที่ติดตั้งในเครื่องด้วยการฉีดโค้ดที่เป็นอันตราย

ไคลเอนต์อีเมลบางตัวรันโค้ด JavaScript และ HTML ที่ฝังอยู่ในข้อความอีเมล

ในขณะที่บริการเว็บเมลและไคลเอนต์อีเมลส่วนใหญ่มีคุณสมบัติความปลอดภัยในตัวที่สามารถแก้ไขปัญหานี้ได้อย่างง่ายดาย

10. ดาวน์โหลดไดรฟ์โดยจากเว็บไซต์ที่น่าสงสัย:

วิธีการทั่วไปส่วนใหญ่ที่แอดแวร์แพร่กระจายโดยใช้ซอฟต์แวร์ที่รวมเข้าด้วยกัน ส่วนขยายเบราว์เซอร์/แถบเครื่องมือ และการดาวน์โหลดที่นำเสนอโดยป๊อปอัป

แอดแวร์ให้บริการคุณด้วยสิ่งของทั่วไปที่ผู้ใช้ส่วนใหญ่มักค้นหา เช่นเครื่องเล่นวิดีโอหรือปลั๊กอิน แอดแวร์ซ่อนอยู่ภายในซอฟต์แวร์หรือปลั๊กอินที่ถูกต้อง นอกเหนือจากนี้แอดแวร์ที่เผยแพร่ผ่านไฟล์ที่ดาวน์โหลดจากเว็บไซต์ทอร์เรนต์และซอฟต์แวร์

ตอนนี้ Adware ของวันนี้กำลังก้าวไปสู่Google Play Storeและเติมเต็มอุปกรณ์ Android ด้วยข้อมูลขยะจำนวนมาก

วิธีที่นิยมใช้กันมากในปัจจุบันสำหรับการส่งมัลแวร์แอดแวร์คือการหลอกลวง ผู้ผลิตมัลแวร์หลอกลวงผู้ใช้ในลักษณะที่ผู้ใช้อนุญาตให้ติดตั้งโปรแกรมที่ไม่ต้องการพร้อมกับดาวน์โหลดโปรแกรม เพื่อให้บรรลุผลสำเร็จของผู้ผลิตแอดแวร์เหล่านี้มักจะทำการเปลี่ยนแปลงต่อไปนี้:

เพื่อหลีกเลี่ยงการบุกรุกของแอดแวร์บนอุปกรณ์ของคุณ เพียงแค่อ่านคำแนะนำในการติดตั้งวิซาร์ดและEULA ((ข้อตกลงสิทธิ์การใช้งานสำหรับผู้ใช้ปลายทาง)ด้วยความถูกต้องแม่นยำ

สรุป:

หลังจากอ่านโพสต์ข้างต้นเรื่อง“How Adware Spreads”คุณทุกคนต้องมีความคิดที่ชัดเจนว่าแอดแวร์เข้าสู่พีซีของคุณได้อย่างไรในระหว่างการท่องเว็บเป็นประจำ ถ้าคุณไม่ลบออกทันที โปรแกรมแอดแวร์ที่เป็นอันตรายนี้อาจส่งข้อมูลรับรองทั้งหมดของคุณไปยังอาชญากรไซเบอร์

แอดแวร์ไม่เพียงแต่คุกคามความเป็นส่วนตัวและความปลอดภัยเท่านั้น แต่ยังทำให้ประสิทธิภาพของระบบช้าลงด้วย เหตุผลเบื้องหลังดรอปดาวน์ประสิทธิภาพของระบบของคุณคือการใช้ทรัพยากรมากเกินไปที่จำเป็นในการประมวลผลและส่งข้อมูล บางครั้งคอมพิวเตอร์ไม่สามารถประมวลผลโปรแกรมที่ถูกต้องได้เนื่องจากต้องเสียค่าผ่านทางไปยังคอมพิวเตอร์ของคุณ

นอกเหนือจากการหยุดทำงานของคอมพิวเตอร์ ประสิทธิภาพของระบบที่ช้า โปรแกรมประเภทนี้อาจปล่อยให้ช่องโหว่ด้านความปลอดภัยที่ทำให้คอมพิวเตอร์ของคุณเสี่ยงต่อการถูกแฮ็กเกอร์เอาเปรียบ ภัยคุกคามประเภทนี้เป็นอันตรายต่อพีซีของคุณอย่างมาก ดังนั้นลบภัยคุกคามแอดแวร์โดยเร็วที่สุดด้วยความช่วยเหลือของเครื่องมือกำจัดมัลแวร์ที่เชื่อถือได้

ความใส่ใจของคุณเป็นขั้นตอนแรกในการป้องกันการโจมตีของแอดแวร์ ดังนั้นจงเอาใจใส่เสมอ….!

เรียนรู้วิธีแปลอีเมลขาเข้าผ่าน Microsoft Outlook อย่างง่ายดาย โดยปรับการตั้งค่าเพื่อแปลอีเมลหรือดำเนินการแปลแบบครั้งเดียว

อ่านคำแนะนำเพื่อปฏิบัติตามวิธีแก้ปัญหาทีละขั้นตอนสำหรับผู้ใช้และเจ้าของเว็บไซต์เพื่อแก้ไขข้อผิดพลาด NET::ERR_CERT_AUTHORITY_INVALID ใน Windows 10

ค้นหาข้อมูลเกี่ยวกับ CefSharp.BrowserSubprocess.exe ใน Windows พร้อมวิธีการลบและซ่อมแซมข้อผิดพลาดที่เกี่ยวข้อง มีคำแนะนำที่เป็นประโยชน์

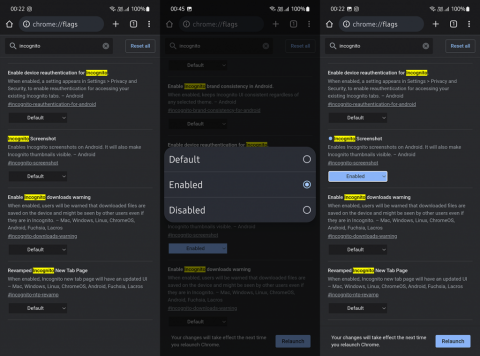

ค้นพบวิธีแก้ไขปัญหาเมื่อคุณไม่สามารถจับภาพหน้าจอได้เนื่องจากนโยบายความปลอดภัยในแอป พร้อมเทคนิคที่มีประโยชน์มากมายในการใช้ Chrome และวิธีแชร์หน้าจออย่างง่ายๆ.

ในที่สุด คุณสามารถติดตั้ง Windows 10 บน M1 Macs โดยใช้ Parallels Desktop 16 สำหรับ Mac นี่คือขั้นตอนที่จะทำให้เป็นไปได้

ประสบปัญหาเช่น Fallout 3 จะไม่เปิดขึ้นหรือไม่ทำงานบน Windows 10? อ่านบทความนี้เพื่อเรียนรู้วิธีทำให้ Fallout 3 ทำงานบน Windows 10 ได้อย่างง่ายดาย

วิธีแก้ไขข้อผิดพลาด Application Error 0xc0000142 และ 0xc0000005 ด้วยเคล็ดลับที่มีประสิทธิภาพและการแก้ปัญหาที่สำคัญ

เรียนรู้วิธีแก้ไข Microsoft Compatibility Telemetry ประมวลผลการใช้งาน CPU สูงใน Windows 10 และวิธีการปิดการใช้งานอย่างถาวร...

หากพบข้อผิดพลาดและข้อบกพร่องของ World War Z เช่น การหยุดทำงาน ไม่โหลด ปัญหาการเชื่อมต่อ และอื่นๆ โปรดอ่านบทความและเรียนรู้วิธีแก้ไขและเริ่มเล่นเกม

เมื่อคุณต้องการให้ข้อความในเอกสารของคุณโดดเด่น คุณสามารถใช้เครื่องมือในตัวที่มีประโยชน์ได้ ต่อไปนี้คือวิธีการเน้นข้อความใน Word

![Fallout 3 จะไม่เปิด/ไม่ทำงานบน Windows 10 [แก้ไขด่วน] Fallout 3 จะไม่เปิด/ไม่ทำงานบน Windows 10 [แก้ไขด่วน]](https://luckytemplates.com/resources1/images2/image-6086-0408150423606.png)

![[แก้ไขแล้ว] จะแก้ไขข้อผิดพลาดแอปพลิเคชัน 0xc0000142 และ 0xc0000005 ได้อย่างไร [แก้ไขแล้ว] จะแก้ไขข้อผิดพลาดแอปพลิเคชัน 0xc0000142 และ 0xc0000005 ได้อย่างไร](https://luckytemplates.com/resources1/images2/image-9974-0408150708784.png)

![[แก้ไขแล้ว] ข้อผิดพลาดของ World War Z – หยุดทำงาน ไม่เปิดตัว หน้าจอดำและอื่น ๆ [แก้ไขแล้ว] ข้อผิดพลาดของ World War Z – หยุดทำงาน ไม่เปิดตัว หน้าจอดำและอื่น ๆ](https://luckytemplates.com/resources1/images2/image-8889-0408150514063.png)