วิธีแปลอีเมลขาเข้าใน Microsoft Outlook

เรียนรู้วิธีแปลอีเมลขาเข้าผ่าน Microsoft Outlook อย่างง่ายดาย โดยปรับการตั้งค่าเพื่อแปลอีเมลหรือดำเนินการแปลแบบครั้งเดียว

มีการแก้ไขที่ต้องรู้หลายประการเพื่อซ่อมแซมช่องโหว่ของอิมเมจ Docker สภาพแวดล้อมการผลิต Live Docker ปรับใช้คอนเทนเนอร์ซอฟต์แวร์หลายพันรายการทุกวัน ด้วยปริมาณงานการพัฒนาที่ซับซ้อนกว่าแบบเดิม ผู้ดูแลระบบความปลอดภัยจึงต้องการโซลูชันที่มีประสิทธิภาพเพื่อปกป้องสภาพแวดล้อม Docker ที่มีคอนเทนเนอร์ของตน

ในฐานะผู้เชี่ยวชาญด้านความปลอดภัย คุณควรรู้วิธีใช้โปรโตคอลและการควบคุมความปลอดภัยที่เหมาะสมกับสถาปัตยกรรมพื้นฐานของคุณ ด้วยวิธีนี้ คุณสามารถรักษาความปลอดภัยขั้นตอนการพัฒนาที่สำคัญ ปกป้องการลงทะเบียนของคุณ และรับประกันการใช้งานที่ปลอดภัย ในการเริ่มต้นตอนนี้ โปรดอ่านต่อเพื่อเรียนรู้การแก้ไขที่ต้องรู้สำหรับช่องโหว่ของอิมเมจ Docker

สแกนไปป์ไลน์อัตโนมัติ

การแก้ไขที่มีประสิทธิภาพมากที่สุดประการหนึ่งคือทำให้การสแกนไปป์ไลน์เป็นแบบอัตโนมัติ รวมการสแกนช่องโหว่อย่างละเอียดในทุกขั้นตอนที่เป็นไปได้ของวงจรการพัฒนาของคุณ คุณสามารถทำให้กระบวนการเหล่านี้เป็นอัตโนมัติด้วยเทคโนโลยีที่เปิดใช้งานปัญญาประดิษฐ์ ด้วยระบบอัตโนมัติ คุณสามารถลดเหตุการณ์ด้านความปลอดภัย ประหยัดเวลา และกำจัดข้อผิดพลาดของมนุษย์ได้ คุณน่าจะประหยัดเวลาและทรัพยากรอันมีค่าได้เช่นกัน สิ่งสำคัญที่สุดคือ คุณสามารถค้นพบข้อบกพร่อง ข้อบกพร่อง และข้อผิดพลาดที่เป็นอันตรายได้ก่อนที่แฮกเกอร์ที่เป็นอันตรายจะทำ แน่นอนว่า นี่เป็นสิ่งสำคัญในการส่งเสริมการรายงานเชิงลึก การจัดลำดับความสำคัญของปัญหา และระยะเวลาเฉลี่ยในการฟื้นฟู (MTTR) อย่างรวดเร็ว แน่นอนว่าทำการสแกนไปป์ไลน์โดยอัตโนมัติเพื่อแก้ไขช่องโหว่ของอิมเมจ Docker ได้อย่างมีประสิทธิภาพ

ใช้อิมเมจ Docker ที่ตรวจสอบโดยผู้จัดพิมพ์

นอกจากนี้ ให้ใช้อิมเมจ Docker ที่ผ่านการตรวจสอบจากผู้จัดพิมพ์เพื่อป้องกันช่องโหว่ โดยเฉพาะทีมพัฒนาจำนวนมากแนะนำให้ใช้ Docker hub ซึ่งเป็นรีจีสทรีอิมเมจอย่างเป็นทางการของ Docker ในรีจิสทรี Docker อันทรงพลังนี้คุณจะพบกับรูปภาพอย่างเป็นทางการ ที่ผ่านการตรวจสอบจากผู้จัดพิมพ์ และที่ผ่านการรับรองมากมายพร้อมให้ดาวน์โหลด ที่นี่ คุณสามารถใช้รีจิสทรีที่มีความปลอดภัยสูงและพร้อมใช้งานได้หลายรายการ ด้วยวิธีนี้ คุณสามารถกระจายสินทรัพย์ทั่วทั้งองค์กรของคุณด้วยการควบคุมการเข้าถึงแบบละเอียด โดยปกติแล้ว สิ่งนี้จะช่วยให้ทีมดำเนินการกระบวนการพัฒนาได้โดยอัตโนมัติ การทำงานร่วมกันในทีมดีขึ้น และได้รับข้อมูลเชิงลึกมากขึ้นเกี่ยวกับปัญหาระดับระบบปฏิบัติการ (OS) นอกจากนี้ ยังมอบฟังก์ชันในการจัดเก็บ แจกจ่าย รักษาความปลอดภัย และปรับใช้อิมเมจ Docker อันทรงคุณค่าอีกด้วย แน่นอนว่า ให้ใช้เฉพาะภาพที่ได้รับการยืนยันจากผู้จัดพิมพ์เพื่อแก้ไขและกำจัดช่องโหว่ของอิมเมจ Docker

ใช้ Docker Bench

การแก้ไขที่มีประโยชน์และต้องรู้อีกประการหนึ่งคือการใช้ Docker bench สำหรับมาตรฐานความปลอดภัยที่สูงขึ้น บัลลังก์คือสคริปต์ที่จะตรวจสอบคอนเทนเนอร์ซอฟต์แวร์ทั้งหมดบนเซิร์ฟเวอร์อย่างละเอียด จากนั้นจะวิเคราะห์ ทดสอบ และประเมินวิธีการนำไปใช้งานจริง บ่อยครั้ง การทดสอบเหล่านี้อิงตาม CIS Docker Benchmarks มาตรฐานเหล่านี้เผยแพร่โดย Center for Internet Security (CIS) และช่วยรักษาความปลอดภัยคอนเทนเนอร์ Docker ในการใช้งานจริง แน่นอนว่าคำสั่งนี้เป็นที่ทราบกันว่ามีปัญหากับระบบปฏิบัติการ (OS) บางประเภท ดังนั้น คุณอาจจำเป็นต้องติดตั้งคอมพิวเตอร์ทดสอบ เพื่อวัตถุประสงค์ในการประกันคุณภาพ (QA) เท่านั้น ใช้โปรโตคอลการป้องกันบัลลังก์ Docker เพื่อกำจัดช่องโหว่ที่เป็นอันตราย

ติดตามผู้ใช้ที่มีสิทธิ์น้อยที่สุด

เพื่อยับยั้งช่องโหว่ของ Docker ตั้งแต่แรก คุณควรปฏิบัติตามหลักการของผู้ใช้ที่ได้รับสิทธิพิเศษน้อยที่สุด เมื่อ Dockerfiles ไม่ได้ระบุผู้ใช้ พวกเขาจะใช้สิทธิ์รูทเป็นค่าเริ่มต้น สิ่งนี้สามารถนำไปสู่ปัญหาด้านความปลอดภัยที่สำคัญได้อย่างรวดเร็ว ท้ายที่สุด นี่อาจหมายความว่าคอนเทนเนอร์ของคุณมีสิทธิ์เข้าถึงรูทไปยังโฮสต์ของ Docker คุณควรสร้างผู้ใช้และกลุ่มเฉพาะแทน ซึ่งสามารถกำหนดสิทธิ์ได้ แน่นอนว่าสิ่งนี้จะช่วยลดพื้นที่การโจมตี เพิ่มความเสถียรของระบบ และเพิ่มความปลอดภัยของข้อมูล นอกจากนี้ เทคนิคเหล่านี้ยังช่วยลดการแพร่กระจายที่เกี่ยวข้องกับมัลแวร์อีกด้วย ปฏิบัติตามผู้ใช้ที่ได้รับสิทธิพิเศษน้อยที่สุดอย่างแน่นอน เพื่อป้องกันช่องโหว่ของ Docker ให้ห่างจากระบบของคุณ

ทำงานร่วมกับอิมเมจฐานที่เชื่อถือได้

แน่นอนว่านักพัฒนาซอฟต์แวร์ที่เน้นความปลอดภัยทุกคนจะสนับสนุนให้คุณทำงานกับอิมเมจพื้นฐานที่เชื่อถือได้เพื่อป้องกันช่องโหว่ของอิมเมจ Docker การพัฒนาด้วยอิมเมจที่ไม่ได้รับการดูแลหรือไม่น่าเชื่อถืออาจทำให้คุณได้รับมรดกข้อบกพร่องและช่องโหว่ที่มีอยู่ทั้งหมดเหล่านี้ หากคุณวางแผนที่จะใช้อิมเมจพื้นฐานแบบกำหนดเอง ให้สร้างมันขึ้นมาด้วยตัวเอง คุณควรอัปเดตรูปภาพบ่อยๆ หรือเพียงแค่สร้างใหม่บนนั้น ไม่มีการรับประกันว่ารูปภาพจากสำนักทะเบียนสาธารณะนั้นมาจากไฟล์ Docker จริงๆ แม้ว่าจะเป็นเช่นนั้น คุณไม่สามารถรับประกันได้ว่าสคริปต์จะเป็นปัจจุบันอยู่เสมอ ทำงานร่วมกับอิมเมจฐานที่เชื่อถือได้อย่างแน่นอน เพื่อป้องกันช่องโหว่ของคุณจากสภาพแวดล้อมการใช้งาน Docker ของคุณ

มีการแก้ไขที่จำเป็นหลายประการที่ต้องจดจำสำหรับการป้องกันอิมเมจของซอฟต์แวร์ Docker ก่อนอื่น อุทิศเวลาเพื่อทำการสแกนไปป์ไลน์โดยอัตโนมัติ สิ่งนี้สามารถบรรลุได้อย่างง่ายดายด้วย เทคโนโลยีการบูรณาการและการส่งมอบอย่างต่อเนื่องที่ขับเคลื่อนด้วย AI นอกจากนี้ คุณควรใช้งานเฉพาะภาพที่เป็นทางการและได้รับการยืนยันจากผู้จัดพิมพ์เท่านั้น การแก้ไขที่เป็นประโยชน์อีกประการหนึ่งคือการใช้ Docker bench เพื่อเพิ่มโปรโตคอลความปลอดภัย เพิ่มเติม ปฏิบัติตามหลักการผู้ใช้ที่มีสิทธิพิเศษน้อยที่สุด เพื่อปกป้องโครงสร้างพื้นฐานของคุณเพิ่มเติม ให้ใช้อิมเมจฐานที่มีคอนเทนเนอร์ที่เชื่อถือได้ โดยเฉพาะอย่างยิ่งหากคุณวางแผนที่จะพัฒนาอิมเมจพื้นฐานที่คุณกำหนดเอง ในกรณีนี้ โปรดแน่ใจว่าได้อัปเดตและดูแลรักษาเป็นประจำเช่นกัน ปฏิบัติตามจุดที่ไฮไลต์ด้านบนเพื่อดูการแก้ไขที่ต้องทราบสำหรับช่องโหว่ของอิมเมจ Docker

เรียนรู้วิธีแปลอีเมลขาเข้าผ่าน Microsoft Outlook อย่างง่ายดาย โดยปรับการตั้งค่าเพื่อแปลอีเมลหรือดำเนินการแปลแบบครั้งเดียว

อ่านคำแนะนำเพื่อปฏิบัติตามวิธีแก้ปัญหาทีละขั้นตอนสำหรับผู้ใช้และเจ้าของเว็บไซต์เพื่อแก้ไขข้อผิดพลาด NET::ERR_CERT_AUTHORITY_INVALID ใน Windows 10

ค้นหาข้อมูลเกี่ยวกับ CefSharp.BrowserSubprocess.exe ใน Windows พร้อมวิธีการลบและซ่อมแซมข้อผิดพลาดที่เกี่ยวข้อง มีคำแนะนำที่เป็นประโยชน์

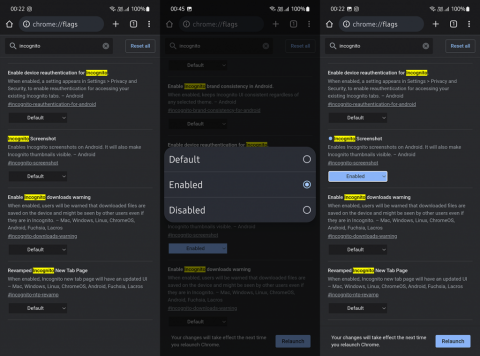

ค้นพบวิธีแก้ไขปัญหาเมื่อคุณไม่สามารถจับภาพหน้าจอได้เนื่องจากนโยบายความปลอดภัยในแอป พร้อมเทคนิคที่มีประโยชน์มากมายในการใช้ Chrome และวิธีแชร์หน้าจออย่างง่ายๆ.

ในที่สุด คุณสามารถติดตั้ง Windows 10 บน M1 Macs โดยใช้ Parallels Desktop 16 สำหรับ Mac นี่คือขั้นตอนที่จะทำให้เป็นไปได้

ประสบปัญหาเช่น Fallout 3 จะไม่เปิดขึ้นหรือไม่ทำงานบน Windows 10? อ่านบทความนี้เพื่อเรียนรู้วิธีทำให้ Fallout 3 ทำงานบน Windows 10 ได้อย่างง่ายดาย

วิธีแก้ไขข้อผิดพลาด Application Error 0xc0000142 และ 0xc0000005 ด้วยเคล็ดลับที่มีประสิทธิภาพและการแก้ปัญหาที่สำคัญ

เรียนรู้วิธีแก้ไข Microsoft Compatibility Telemetry ประมวลผลการใช้งาน CPU สูงใน Windows 10 และวิธีการปิดการใช้งานอย่างถาวร...

หากพบข้อผิดพลาดและข้อบกพร่องของ World War Z เช่น การหยุดทำงาน ไม่โหลด ปัญหาการเชื่อมต่อ และอื่นๆ โปรดอ่านบทความและเรียนรู้วิธีแก้ไขและเริ่มเล่นเกม

เมื่อคุณต้องการให้ข้อความในเอกสารของคุณโดดเด่น คุณสามารถใช้เครื่องมือในตัวที่มีประโยชน์ได้ ต่อไปนี้คือวิธีการเน้นข้อความใน Word

![Fallout 3 จะไม่เปิด/ไม่ทำงานบน Windows 10 [แก้ไขด่วน] Fallout 3 จะไม่เปิด/ไม่ทำงานบน Windows 10 [แก้ไขด่วน]](https://luckytemplates.com/resources1/images2/image-6086-0408150423606.png)

![[แก้ไขแล้ว] จะแก้ไขข้อผิดพลาดแอปพลิเคชัน 0xc0000142 และ 0xc0000005 ได้อย่างไร [แก้ไขแล้ว] จะแก้ไขข้อผิดพลาดแอปพลิเคชัน 0xc0000142 และ 0xc0000005 ได้อย่างไร](https://luckytemplates.com/resources1/images2/image-9974-0408150708784.png)

![[แก้ไขแล้ว] ข้อผิดพลาดของ World War Z – หยุดทำงาน ไม่เปิดตัว หน้าจอดำและอื่น ๆ [แก้ไขแล้ว] ข้อผิดพลาดของ World War Z – หยุดทำงาน ไม่เปิดตัว หน้าจอดำและอื่น ๆ](https://luckytemplates.com/resources1/images2/image-8889-0408150514063.png)