ما هي واجهة المستخدم الواحدة لنظام Android؟

تحل واجهة One UI محل تجربة Samsung كواجهة Samsung المخصصة لنظام Android. إنها مبسطة ومرتبة ومصممة لعرض المعلومات الأساسية فقط، مما يقلل من عوامل التشتيت.

Telnet هو بروتوكول سطر أوامر يستخدم لإدارة الأجهزة المختلفة مثل الخوادم وأجهزة الكمبيوتر وأجهزة التوجيه والمحولات والكاميرات وجدران الحماية عن بعد. Telnet هو بروتوكول يوفر اتصالات بسيطة عن بعد. يعتبر Telnet مسؤولاً عن إرسال الأوامر أو البيانات إلى اتصال شبكة بعيد. وهذا يجعل هذا البروتوكول شائعًا جدًا في أنظمة تكنولوجيا المعلومات. غالبًا ما يأتي Telnet بعد SSH لإدارة النظام عن بعد باستخدام سطر الأوامر.

ما هو التلنت؟ ما هو استخدام التلنت؟

تم إنشاء بروتوكول Telnet باستخدام شبكات الكمبيوتر. تجعل شبكات الكمبيوتر أجهزة الكمبيوتر متاحة للإدارة والاستخدام عن بعد. تم إنشاء Telnet كبروتوكول لإدارة واجهة سطر الأوامر عن بعد. تم استخدام Telnet لأول مرة في عام 1969 وتم تصميمه كبروتوكول TCP/IP بسيط .

لدى Telnet بنية عميل وخادم مشتركة. سيوفر جانب الخادم خدمة Telnet للاتصال من تطبيقات Telnet الخاصة بالعميل. يستمع جانب خادم Telnet عادةً إلى منفذ TCP رقم 23 لقبول اتصالات Telnet. ولكن يمكن تغيير هذا المنفذ لأسباب أمنية أو لأسباب أخرى. لذلك، يحتاج عميل Telnet إلى تحديد منفذ Telnet بوضوح.

Telnet هو بروتوكول بسيط لذا فهو يحتوي على عدد قليل جدًا من الميزات. يوفر بروتوكول Telnet الميزات التالية لإدارة النظام عن بعد.

كما ذكرنا من قبل، يعد Telnet بروتوكولًا شائعًا جدًا، مما يعني أنه يتم استخدامه من قبل مجموعة واسعة من الأجهزة عبر نطاق واسع. فيما يلي قائمة بالأجهزة التي تستخدم Telnet للإدارة عن بعد.

كما ذكرنا سابقًا، تتكون بنية Telnet من خادم وعميل. يمكن تثبيت خوادم وعملاء Telnet في جميع توزيعات Linux مثل Ubuntu وDebian وFedora وCentOS وRedHat و Mint وما إلى ذلك.

$ sudo apt install telnetيمكن تثبيت خوادم وعملاء Telnet في خوادم Windows أو العملاء بطرق مختلفة. يتم تثبيت عميل وخادم Telnet مسبقًا على نظام التشغيل Windows. البديل هو تثبيت تطبيقات الطرف الثالث مثل MoboTerm، وما إلى ذلك.

تعد مشكلة أمان Telnet هي التحدي الأكبر لهذا البروتوكول. بروتوكول Telnet غير مشفر، مما يجعله هدفًا سهلاً لهجمات الوسيط . يمكن كشف حركة مرور Telnet في أي وقت. يوفر Telnet أيضًا المصادقة المستندة إلى كلمة المرور فقط. كما ذكرنا سابقًا، يمكن للمهاجمين سرقة كلمات المرور المرسلة عبر الشبكة. تعد المصادقة المستندة إلى كلمة المرور أقل أمانًا من المصادقة المستندة إلى الشهادة أو المفتاح.

بشكل افتراضي، لا يقوم بروتوكول Telnet بتشفير حركة المرور الخاصة به. إذا كنت تريد تشفير حركة المرور الخاصة بك، فيمكنك استخدام Telnet/s. في الواقع، سيتم إنشاء العديد من أنفاق TLS/SSL وسيتم نقل حركة مرور telnet عبر نفق TLS/SSL هذا. لذلك، لا يتم استخدام Telnet/s على نطاق واسع.

هناك بدائل مختلفة لـ Telnet. يعد SSH بديلاً شائعًا وأفضل لبروتوكول Telnet.

هناك عدد من خدمات Telnet على الإنترنت التي توفر مقاطع فيديو تعتمد على ASCII أو asciinema. تقوم هذه الخدمة بتشغيل مقطع فيديو قصير عبر بروتوكول Telnet. يمكنك الوصول إلى هذا الفيلم من wel.blinkenlights.nl كما يلي:

$ telnet towel.blinkenlights.nl

دعنا نستمتع!

تحل واجهة One UI محل تجربة Samsung كواجهة Samsung المخصصة لنظام Android. إنها مبسطة ومرتبة ومصممة لعرض المعلومات الأساسية فقط، مما يقلل من عوامل التشتيت.

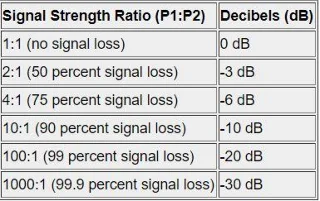

الديسيبل (dB) هي وحدة قياس قياسية، تُستخدم لقياس قوة إشارات الشبكة السلكية واللاسلكية.

تعد الشبكات الخاصة الافتراضية ميسورة التكلفة وسهلة الاستخدام وتشكل عنصرًا مهمًا في إعدادات الكمبيوتر والهواتف الذكية. إلى جانب جدار الحماية الخاص بك وحل مكافحة الفيروسات/مكافحة البرامج الضارة، يجب عليك تثبيت VPN بحيث تكون كل لحظة تقضيها عبر الإنترنت خاصة تمامًا.

Telnet هو بروتوكول سطر أوامر يستخدم لإدارة الأجهزة المختلفة مثل الخوادم وأجهزة الكمبيوتر وأجهزة التوجيه والمحولات والكاميرات وجدران الحماية عن بعد.

عندما يناقش شخص ما الحفاظ على البيانات الحساسة، فمن المحتمل أن تسمع مصطلح "فساد البيانات". إذن ما هو "فساد البيانات" وكيف يمكنك إصلاح ملفاتك إذا حدث خطأ ما؟

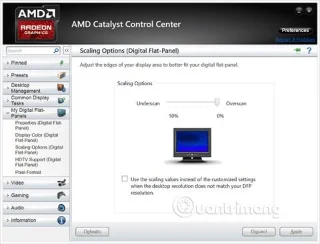

يعد Catalyst Control Center أداة مساعدة تأتي مع برنامج التشغيل، مما يساعد على تشغيل بطاقات الفيديو AMD. ويظهر على شكل CCC.exe في إدارة المهام الخاصة بالمستخدم، وفي معظم الحالات، لن داعي للقلق أبدًا بشأن هذا الأمر.

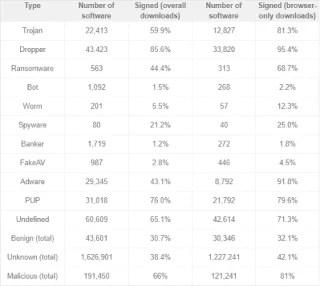

يعد توقيع التعليمات البرمجية طريقة لاستخدام التوقيع الرقمي القائم على الشهادة لأحد البرامج حتى يتمكن نظام التشغيل والمستخدمون من تحديد مدى سلامته. ما هي البرامج الضارة الموقعة بالرمز وكيف تعمل؟

مع تطور التكنولوجيا من حولنا، يجب أيضًا جلب جدران الحماية إلى السحابة لمواكبة هذا الاتجاه. ولهذا السبب وُلد مصطلح جدار الحماية السحابي.

وفي عام 2017، اكتشف الباحثون الأمنيون حوالي 23000 عينة من البرامج الضارة يوميًا، أي حوالي 795 قطعة من البرامج الضارة يتم إنتاجها كل ساعة. في الآونة الأخيرة، ظهرت قطعة جديدة ومتطورة جدًا من البرامج الضارة تسمى Mylobot.

NTFS، FAT32، exFAT هي أنظمة ملفات على Windows، ولكن على وجه التحديد ما هو NTFS، ما هو FAT32، ما هو exFAT، ما هي أوجه التشابه والاختلاف بينها؟ ونحن ندعو القراء إلى الرجوع إلى هذه المقالة.