ما هي واجهة المستخدم الواحدة لنظام Android؟

تحل واجهة One UI محل تجربة Samsung كواجهة Samsung المخصصة لنظام Android. إنها مبسطة ومرتبة ومصممة لعرض المعلومات الأساسية فقط، مما يقلل من عوامل التشتيت.

مع تطور التكنولوجيا من حولنا، يجب أيضًا جلب جدران الحماية إلى السحابة لمواكبة هذا الاتجاه. ولهذا السبب وُلد مصطلح جدار الحماية السحابي. ولكن ما هو جدار الحماية السحابي ولماذا من الضروري إحضار جدار الحماية إلى السحابة؟ دعنا نجد الإجابة مع موقع Quantrimang.com من خلال المقال التالي!

ما هو جدار الحماية السحابي؟ ما هو تأثيرها على الشركات؟

في السابق، كان لدى Quantrimang com مقال يشرح المقصود بجدار الحماية ويجمع بعض المعلومات العامة حول جدران الحماية .

تتم تسمية جدران الحماية على اسم جدران البناء الواقعية، والتي تهدف إلى منع انتشار الحريق عبر المباني. ستجد جدران الحماية في مراكز نقل البيانات حيث يتم فحص وفحص أي نشاط ضار.

ستجد أيضًا جدار حماية على شبكتك المنزلية مباشرةً. عادةً ما تحتوي أجهزة التوجيه وأجهزة الكمبيوتر على جدران حماية "لمراقبة" الاتصالات داخل وخارج النظام. يمكنك استخدام جدار الحماية المدمج في نظام التشغيل الخاص بك أو اختيار منتج تابع لجهة خارجية.

تمنع جدران الحماية الأشخاص من الوصول إلى الشبكة من الخارج دون إذنك. إذا اكتشف شيئًا قد يكون ضارًا، فسيقوم جدار الحماية بحظر الاتصال وحماية جهاز الكمبيوتر الخاص بك.

يمكنك أيضًا تعيين قواعد مخصصة لجدار الحماية الخاص بك لحظر الأشياء التي لا تريد أن يراها الأشخاص على شبكتك. على سبيل المثال، يمكن لأصحاب الأعمال استخدام جدران الحماية لمنع الموظفين داخل الشركة من عرض مواقع الويب غير المصرح بها.

في عالم الأمن السيبراني، هناك مفهوم أمني يسمى "المحيط". المحيط عبارة عن "جدار" رقمي افتراضي وهمي تم إعداده على شبكة لإبعاد العناصر الخبيثة.

على سبيل المثال، أنت تقوم بتشغيل شبكة لشركة صغيرة، تتكون من 10 أجهزة كمبيوتر، جميعها متصلة بالإنترنت باستخدام جهاز توجيه مركزي.

لإعداد أمان الشبكة بشكل صحيح، تحتاج إلى تزويد جدار الحماية بالقواعد. أنت "تخبر" جدار الحماية الخاص بجهاز التوجيه للسماح لكل شخص في المكتب بالوصول إلى جهاز التوجيه هذا. بالإضافة إلى ذلك، يمكنك حرمان الجميع خارج الوصول إلى الشبكة. وبعبارة أخرى، هذا النموذج يشبه القلعة. الجميع في الداخل مرحب بهم ويجب على الجميع في الخارج الابتعاد.

طبقة الحماية هذه ("الجدران" التي تقوم بإعدادها على الشبكة) هي المحيط. ستكون جميع أجهزة الكمبيوتر والخوادم الموجودة في المكتب (في المقر أو في الموقع) آمنة، لكن الأجهزة الخارجية لن تكون كذلك.

المحيط هو التقسيم بين الشبكة الداخلية التي تديرها المؤسسة والوصول إلى الشبكة

المحيط هو التقسيم بين الشبكة الداخلية التي تديرها المؤسسة وشبكة الوصول، والتي يتم توفيرها بواسطة مزود خارجي، عادةً ما يكون مزود خدمة الإنترنت (ISP). يمكن أيضًا أن تكون الشبكات "مقفلة" فعليًا: قد يتعين على موظفي الشركة التواجد في المكتب واستخدام الأجهزة التي تديرها الشركة للاتصال بشبكة الشركة.

تم تصميم جدران الحماية في الأصل للتحكم في هذا النوع من المحيط وعدم السماح لأي شيء ضار بالمرور. في الحوسبة السحابية، تختفي الحدود بشكل أساسي. يصل المستخدمون إلى الخدمات عبر الإنترنت غير الخاضع للرقابة. لم يعد الموقع الفعلي للمستخدم وأحيانًا الجهاز الذي يستخدمه مهمًا.

من الصعب وضع طبقة من الأمان حول موارد الشركة، حيث يكاد يكون من المستحيل تحديد أين ستنتقل طبقة الأمان. تلجأ بعض الشركات إلى حلول تجمع بين عدة منتجات أمنية مختلفة، بما في ذلك جدران الحماية التقليدية والشبكات الافتراضية الخاصة (VPN) وميزات التحكم في الوصول ومنتجات IPS، لكن هذا يضيف الكثير من التعقيد لقسم تكنولوجيا المعلومات ويصعب إدارته.

قد لا تكون الأمور واضحة جدًا عندما نأخذ في الاعتبار القيمة العملية لإبقاء جميع الأجهزة في مكانها. حاليًا، يمكن للموظفين العمل عن بعد، في أي مكان في العالم. تتحمل الشركات مسؤولية الخدمات التي تستخدم الخوادم المحلية، والتي تتطلب الاتصال من خارج المحيط.

والآن أصبح النطاق أكبر. لم يعد بإمكانك إنشاء دائرة حول مجموعة من أجهزة الكمبيوتر والخوادم وتسميتها محيطًا. مع اتصال الأشخاص المصرح لهم بالخادم المحلي من الخارج، بالإضافة إلى الأشخاص في المكتب الذين يستخدمون خدمات خارج الشركة، يمكن أن تمتد الحدود حول العالم!

مع هذا المحيط الكبير، لا يمكن لجدار الحماية المحلي التعامل مع هذه المسؤولية. نحن بحاجة إلى جدار حماية سحابي يمكنه دعم حركة المرور الدولية القادمة من مجموعة متنوعة من المصادر.

حافة خدمة الوصول الآمن أو SASE عبارة عن بنية شبكة قائمة على السحابة تجمع بين وظائف الشبكة، مثل شبكة WAN المعرفة بالبرمجيات ، مع مجموعة من خدمات الأمان، بما في ذلك FWaaS. على عكس نماذج الشبكات التقليدية، حيث يجب حماية محيط مراكز البيانات المحلية بواسطة جدران الحماية في الموقع، توفر SASE أمانًا شاملاً وتحكمًا في الوصول على حافة الشبكة.

في نموذج شبكة SASE، تعمل جدران الحماية السحابية جنبًا إلى جنب مع منتجات الأمان الأخرى لحماية محيط الشبكة من الهجمات وانتهاكات البيانات والتهديدات السيبرانية الأخرى.

تعني جدران الحماية المستندة إلى السحابة أن الشركات لم تعد مضطرة إلى الاعتماد على الخدمات المحلية، ولكن بدلاً من ذلك يمكنها نقل جدار الحماية إلى أي مكان ترغب فيه. يمكنك الاختيار بين نوعين من جدران الحماية:

يمكن للشركات استئجار جدار الحماية الموجود في السحابة. يمكنهم بعد ذلك إعداد جدار الحماية هذا تمامًا كما يفعلون مع جدار الحماية المحلي (الفرق الوحيد هو أنه قائم على السحابة). غالبًا ما يشار إليها باسم جدران الحماية كخدمة (FWaaS)، حيث يمكن للشركة استئجار جدار حماية مخصص قائم على السحابة لأعمالها.

إذا كانت الشركة تتمتع بالشجاعة الكافية، فيمكنها استئجار خادم وإعداد جدار الحماية الخاص بها. غالبًا ما تقوم الشركات بذلك عن طريق استئجار خادم وتثبيت برنامج أمان عليه. ستستخدم الشركات البنية التحتية كخدمة (IaaS) لاستئجار المساحة اللازمة لجدار الحماية.

باختصار، أمام الشركات خياران: استئجار جدار حماية قائم على السحابة أو إعداد جدار حماية خاص بك. الخيار الأول يشبه الاستعانة بشركة تركيب كاميرات مراقبة لمراقبة منزلك، بدلاً من إعداد نظام CCTV بنفسك.

يعتمد إعداد جدار الحماية بنفسك على اختيارك. على سبيل المثال، إذا كنت لا تعرف أي المنافذ تناسب قواعد جدار الحماية الخاص بك، فمن الأفضل أن تقوم بالاستعانة بشركة لديها خدمة جدار حماية كاملة الوظائف.

ومن ناحية أخرى، قد تخطر ببالك فكرة أن جدار الحماية الخاص بشركتك هو مسؤولية شخص آخر، وبالتأكيد مسؤوليتك الخاصة.

أولاً وقبل كل شيء، تعد جدران الحماية السحابية أكثر معيارية بكثير من جدران الحماية التقليدية. وهي مصممة للتعامل مع جميع أنواع الاتصالات المختلفة.

على سبيل المثال، إذا كنت تريد توجيه حركة مرور المستخدم عبر جدار الحماية، فيمكن لجدار الحماية المستند إلى السحابة القيام بذلك. إذا كنت تريد أداة يمكنها حمايتك من الهجمات، فيمكن لجدار الحماية السحابي أن يفعل ذلك أيضًا. يمكن توسيع جدران الحماية وفقًا للاحتياجات. فقط قل ما تريد وسوف يفعل ذلك لك.

سبب آخر لاختيار جدران الحماية السحابية هو أنها يمكن أن تنمو مع عملك. على سبيل المثال، إذا كنت تريد إضافة المزيد من المكاتب أو مراكز البيانات أو مواقع الويب إلى جدار الحماية، فيمكنك استئجار المزيد من مساحة الخادم للحصول على الموارد التي تحتاجها. يعد هذا حلاً قابلاً للتطوير ولا يؤثر على نمو الأعمال، ويساعدك على عدم القلق بشأن مساحة الأجهزة المحلية.

إذا كنت تستخدم FWaaS، فيمكن لشركة خدمة جدار الحماية مراقبة الإنترنت والتقاط توقعات البرامج الضارة. تغطي هذه الخدمة تهديدات يوم الصفر . إذا كنت تستخدم FWaaS حسن السمعة، فستقوم الشركة التي تقدم الخدمة بتصحيح جدار الحماية وإصلاحه عند العثور على هذه التهديدات.

إذا كنت تستخدم جدار حماية يستند إلى IaaS، فيمكنك الاستفادة من المساحة الحرة على الخادم لأشياء أخرى. على سبيل المثال، يمكنك تخزين البيانات أو موقع ويب أو إعداد جهاز افتراضي عليه، حسب تفضيلاتك. ونتيجة لذلك، في حين أن IaaS تضع المزيد من الضغط على الحفاظ على أمان الأشياء، فإنها تمنحك أيضًا الحرية عند استخدام الخوادم.

ولسوء الحظ، فإن وضع جدار الحماية على السحابة يعني أنه يمكن أن يتوقف عن العمل في أي وقت. على سبيل المثال، إذا تعطل موفر أو خادم FWaaS الخاص بك وكنت تعتمد عليه لفحص حركة المرور بحثًا عن الجهات الضارة، فقد تتعطل شبكة المؤسسة بأكملها في لحظة. ولهذا السبب فإن اختيار خدمة جديرة بالثقة أمر في غاية الأهمية. على الأقل لديك خطة احتياطية في حالة حدوث خطأ ما.

تعد جدران الحماية المستندة إلى السحابة خيارًا رائعًا لأي شخص يحتاج إلى حماية تتكيف مع مجموعة متنوعة من المواقف. إذا قمت باستئجار خدمة جدار الحماية أو إنشاء خدمة خاصة بك، فيمكن أن تكون بمثابة أصول قيمة حيث يصبح نطاق أمان الشبكة أكبر فأكبر.

هناك العديد من الأسباب التي تجعلك تستخدم جدار الحماية. راجع المقال: لماذا يجب عليك استخدام جدار الحماية للكمبيوتر لمزيد من التفاصيل!

تحل واجهة One UI محل تجربة Samsung كواجهة Samsung المخصصة لنظام Android. إنها مبسطة ومرتبة ومصممة لعرض المعلومات الأساسية فقط، مما يقلل من عوامل التشتيت.

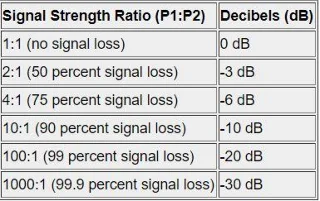

الديسيبل (dB) هي وحدة قياس قياسية، تُستخدم لقياس قوة إشارات الشبكة السلكية واللاسلكية.

تعد الشبكات الخاصة الافتراضية ميسورة التكلفة وسهلة الاستخدام وتشكل عنصرًا مهمًا في إعدادات الكمبيوتر والهواتف الذكية. إلى جانب جدار الحماية الخاص بك وحل مكافحة الفيروسات/مكافحة البرامج الضارة، يجب عليك تثبيت VPN بحيث تكون كل لحظة تقضيها عبر الإنترنت خاصة تمامًا.

Telnet هو بروتوكول سطر أوامر يستخدم لإدارة الأجهزة المختلفة مثل الخوادم وأجهزة الكمبيوتر وأجهزة التوجيه والمحولات والكاميرات وجدران الحماية عن بعد.

عندما يناقش شخص ما الحفاظ على البيانات الحساسة، فمن المحتمل أن تسمع مصطلح "فساد البيانات". إذن ما هو "فساد البيانات" وكيف يمكنك إصلاح ملفاتك إذا حدث خطأ ما؟

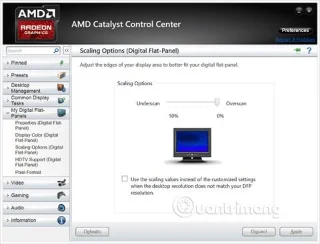

يعد Catalyst Control Center أداة مساعدة تأتي مع برنامج التشغيل، مما يساعد على تشغيل بطاقات الفيديو AMD. ويظهر على شكل CCC.exe في إدارة المهام الخاصة بالمستخدم، وفي معظم الحالات، لن داعي للقلق أبدًا بشأن هذا الأمر.

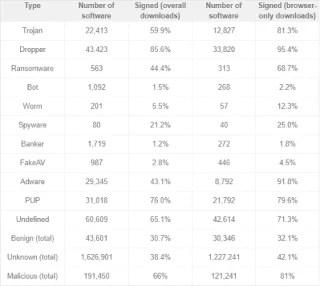

يعد توقيع التعليمات البرمجية طريقة لاستخدام التوقيع الرقمي القائم على الشهادة لأحد البرامج حتى يتمكن نظام التشغيل والمستخدمون من تحديد مدى سلامته. ما هي البرامج الضارة الموقعة بالرمز وكيف تعمل؟

مع تطور التكنولوجيا من حولنا، يجب أيضًا جلب جدران الحماية إلى السحابة لمواكبة هذا الاتجاه. ولهذا السبب وُلد مصطلح جدار الحماية السحابي.

وفي عام 2017، اكتشف الباحثون الأمنيون حوالي 23000 عينة من البرامج الضارة يوميًا، أي حوالي 795 قطعة من البرامج الضارة يتم إنتاجها كل ساعة. في الآونة الأخيرة، ظهرت قطعة جديدة ومتطورة جدًا من البرامج الضارة تسمى Mylobot.

NTFS، FAT32، exFAT هي أنظمة ملفات على Windows، ولكن على وجه التحديد ما هو NTFS، ما هو FAT32، ما هو exFAT، ما هي أوجه التشابه والاختلاف بينها؟ ونحن ندعو القراء إلى الرجوع إلى هذه المقالة.