ما هي واجهة المستخدم الواحدة لنظام Android؟

تحل واجهة One UI محل تجربة Samsung كواجهة Samsung المخصصة لنظام Android. إنها مبسطة ومرتبة ومصممة لعرض المعلومات الأساسية فقط، مما يقلل من عوامل التشتيت.

يعد توقيع التعليمات البرمجية طريقة لاستخدام التوقيع الرقمي القائم على الشهادة لأحد البرامج حتى يتمكن نظام التشغيل والمستخدمون من تحديد مدى سلامته. يمكن للبرنامج الصحيح فقط استخدام التوقيع الرقمي المقابل له.

يمكن للمستخدمين تنزيل البرامج وتثبيتها بأمان، كما يستطيع المطورون حماية سمعة منتجاتهم من خلال توقيع التعليمات البرمجية. ومع ذلك، يستخدم المتسللون وموزعو البرامج الضارة هذا النظام بالضبط للحصول على تعليمات برمجية ضارة من خلال مجموعات مكافحة الفيروسات وبرامج الأمان الأخرى . إذن ما هي البرامج الضارة الموقعة بالرمز وكيف تعمل؟

ما هي البرامج الضارة الموقعة بالرمز؟

عندما يتم توقيع البرنامج رقميًا، فهذا يعني أنه يحتوي على توقيع رقمي رسمي. يصدر المرجع المصدق شهادة للبرنامج لتحديد ما إذا كان البرنامج قانونيًا وآمنًا للاستخدام.

لن يضطر المستخدمون إلى القلق لأن نظام التشغيل سيتحقق من الشهادة ويتحقق من التوقيع الرقمي. على سبيل المثال، يستخدم Windows سلسلة شهادات تحتوي على كافة الشهادات الضرورية للتأكد من شرعية البرنامج.

تحتوي سلسلة الشهادات على كافة الشهادات اللازمة لاعتماد الكيان المحدد بواسطة الشهادة النهائية. في الواقع، تتكون من شهادة طرفية، وشهادة CA متوسطة، وشهادة CA جذر موثوق بها من قبل جميع الأطراف في السلسلة. تحتوي كل شهادة CA متوسطة في السلسلة على شهادة صادرة عن CA بمستوى أعلى منها. يصدر المرجع المصدق الجذر شهادات لنفسه.

بمجرد تشغيل النظام، يمكنك الوثوق بالبرنامج ونظام توقيع التعليمات البرمجية وCA. البرامج الضارة هي برامج ضارة وغير موثوق بها ولا يمكنها الوصول إلى المرجع المصدق أو توقيع التعليمات البرمجية.

يقوم المتسللون بسرقة الشهادات من هيئة الشهادات

يعرف برنامج مكافحة الفيروسات أن البرامج الضارة ضارة لأنها تؤثر سلبًا على نظامك. فهو يطلق تحذيرات، ويبلغ المستخدمون عن مشكلات، ويمكن لبرنامج مكافحة الفيروسات إنشاء توقيعات برامج ضارة لحماية أجهزة الكمبيوتر الأخرى التي تستخدم نفس محرك مكافحة الفيروسات.

ومع ذلك، إذا تمكن منشئو البرامج الضارة من توقيع البرامج الضارة باستخدام التوقيعات الرقمية الرسمية، فلن تتم العملية المذكورة أعلاه. وبدلاً من ذلك، يمكن للبرامج الضارة التي تحتوي على أكواد برمجية أن تدخل النظام عبر المسار الرسمي لأن برنامج مكافحة الفيروسات ونظام التشغيل لديك لا يكتشفان أي شيء خطير.

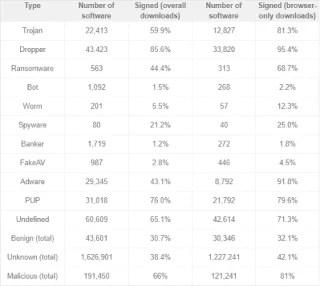

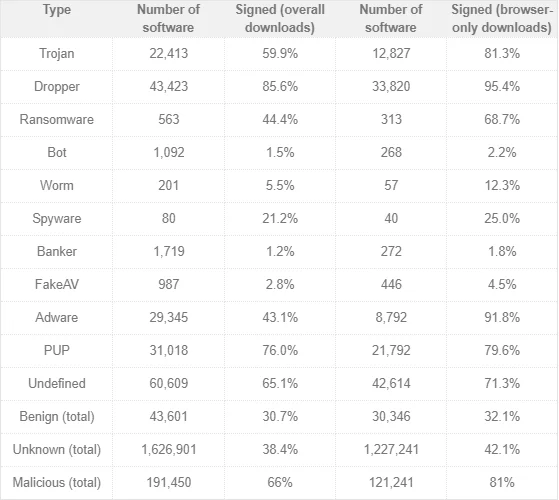

وفقًا لأبحاث Trend Micro، يركز سوق البرامج الضارة بالكامل على دعم تطوير وتوزيع البرامج الضارة الموقعة بالرمز. يتمتع مشغلو البرامج الضارة بإمكانية الوصول إلى الشهادات الصالحة المستخدمة لتوقيع التعليمات البرمجية الضارة. يوضح الجدول أدناه مقدار البرامج الضارة التي تستخدم التوقيع الرمزي للتهرب من برامج مكافحة الفيروسات منذ أبريل 2018.

وتُظهر أبحاث Trend Micro أيضًا أن حوالي 66% من البرامج الضارة تحتوي على توقيعات رقمية. بالإضافة إلى ذلك، هناك بعض الأنواع المحددة من البرامج الضارة التي تحتوي على إصدارات متعددة من التوقيعات الرقمية مثل أحصنة طروادة وبرامج القطارات وبرامج الفدية .

من أين تأتي الشهادة الرقمية لتوقيع الرمز؟

لدى موزعي البرامج الضارة ومطوريها طريقتان لإنشاء برامج ضارة موقعة بالرمز. إنهم يسرقون الشهادات من المرجع المصدق عن طريق الاستحواذ أو انتحال شخصية منظمة شرعية بشكل مباشر وطلب شهادة من المرجع المصدق.

كما ترون، CA ليس المكان الوحيد الذي يستهدفه المتسللون. يمكن للموزعين الذين لديهم حق الوصول إلى الشهادات الشرعية بيع شهادات موثوقة وموقعة رقميًا لمطوري البرامج الضارة وموزعيها.

اكتشف فريق بحث أمني من جامعة ماساريك في جمهورية التشيك ومركز ماريلاند للأمن السيبراني أربع منظمات تبيع شهادات Microsoft Authenticode لمشترين مجهولين. بمجرد حصول مطور البرامج الضارة على شهادة Microsoft Authenticode، يمكنه التوقيع على أي برامج ضارة محتملة من خلال توقيع التعليمات البرمجية والحماية المستندة إلى الشهادة.

في بعض الحالات الأخرى، بدلاً من سرقة الشهادات، سيتسلل المتسللون إلى خادم إنشاء البرنامج. عندما يتم إصدار إصدار برنامج جديد، سيكون له شهادة شرعية، ويستفيد المتسللون من هذه العملية لإضافة تعليمات برمجية ضارة.

مثال على البرامج الضارة الموقعة بالرمز

إذًا، كيف تبدو البرامج الضارة الموقعة بالرمز؟ فيما يلي ثلاثة أمثلة لهذا النوع من البرامج الضارة.

كيف تتجنب البرامج الضارة الموقعة بالرمز؟

يستخدم هذا النوع من البرامج الضارة توقيع التعليمات البرمجية لتجنب اكتشافها بواسطة برامج وأنظمة مكافحة الفيروسات، لذا فإن الحماية من البرامج الضارة التي تحمل توقيع التعليمات البرمجية أمر صعب للغاية. يعد تحديث برامج وأنظمة مكافحة الفيروسات أمرًا ضروريًا دائمًا، وتجنب النقر على الروابط غير المعروفة وتحقق بعناية من مصدر الرابط قبل متابعته. راجع المقالة مخاطر البرامج الضارة وكيفية تجنبها .

تحل واجهة One UI محل تجربة Samsung كواجهة Samsung المخصصة لنظام Android. إنها مبسطة ومرتبة ومصممة لعرض المعلومات الأساسية فقط، مما يقلل من عوامل التشتيت.

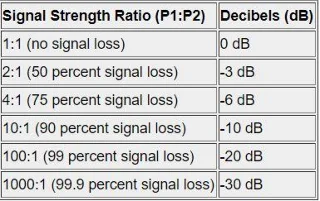

الديسيبل (dB) هي وحدة قياس قياسية، تُستخدم لقياس قوة إشارات الشبكة السلكية واللاسلكية.

تعد الشبكات الخاصة الافتراضية ميسورة التكلفة وسهلة الاستخدام وتشكل عنصرًا مهمًا في إعدادات الكمبيوتر والهواتف الذكية. إلى جانب جدار الحماية الخاص بك وحل مكافحة الفيروسات/مكافحة البرامج الضارة، يجب عليك تثبيت VPN بحيث تكون كل لحظة تقضيها عبر الإنترنت خاصة تمامًا.

Telnet هو بروتوكول سطر أوامر يستخدم لإدارة الأجهزة المختلفة مثل الخوادم وأجهزة الكمبيوتر وأجهزة التوجيه والمحولات والكاميرات وجدران الحماية عن بعد.

عندما يناقش شخص ما الحفاظ على البيانات الحساسة، فمن المحتمل أن تسمع مصطلح "فساد البيانات". إذن ما هو "فساد البيانات" وكيف يمكنك إصلاح ملفاتك إذا حدث خطأ ما؟

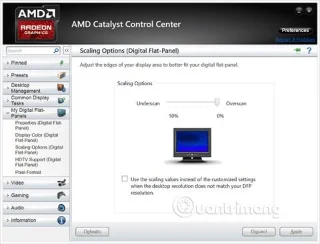

يعد Catalyst Control Center أداة مساعدة تأتي مع برنامج التشغيل، مما يساعد على تشغيل بطاقات الفيديو AMD. ويظهر على شكل CCC.exe في إدارة المهام الخاصة بالمستخدم، وفي معظم الحالات، لن داعي للقلق أبدًا بشأن هذا الأمر.

يعد توقيع التعليمات البرمجية طريقة لاستخدام التوقيع الرقمي القائم على الشهادة لأحد البرامج حتى يتمكن نظام التشغيل والمستخدمون من تحديد مدى سلامته. ما هي البرامج الضارة الموقعة بالرمز وكيف تعمل؟

مع تطور التكنولوجيا من حولنا، يجب أيضًا جلب جدران الحماية إلى السحابة لمواكبة هذا الاتجاه. ولهذا السبب وُلد مصطلح جدار الحماية السحابي.

وفي عام 2017، اكتشف الباحثون الأمنيون حوالي 23000 عينة من البرامج الضارة يوميًا، أي حوالي 795 قطعة من البرامج الضارة يتم إنتاجها كل ساعة. في الآونة الأخيرة، ظهرت قطعة جديدة ومتطورة جدًا من البرامج الضارة تسمى Mylobot.

NTFS، FAT32، exFAT هي أنظمة ملفات على Windows، ولكن على وجه التحديد ما هو NTFS، ما هو FAT32، ما هو exFAT، ما هي أوجه التشابه والاختلاف بينها؟ ونحن ندعو القراء إلى الرجوع إلى هذه المقالة.