ما هي واجهة المستخدم الواحدة لنظام Android؟

تحل واجهة One UI محل تجربة Samsung كواجهة Samsung المخصصة لنظام Android. إنها مبسطة ومرتبة ومصممة لعرض المعلومات الأساسية فقط، مما يقلل من عوامل التشتيت.

وفي عام 2017، اكتشف الباحثون الأمنيون حوالي 23000 عينة من البرامج الضارة يوميًا، أي حوالي 795 قطعة من البرامج الضارة يتم إنتاجها كل ساعة. يبدو الأمر فظيعًا، ولكن في الواقع غالبية هذه العينات عبارة عن أشكال مختلفة من البرامج الضارة الموجودة، فهي تستخدم رمزًا مختلفًا لإنشاء توقيع "جديد". ومع ذلك، ظهرت مؤخرًا قطعة جديدة ومتطورة جدًا من البرامج الضارة تسمى Mylobot.

ما هو ميلوبوت؟

Mylobot عبارة عن برنامج ضار لشبكة الروبوتات يحتوي على عدد كبير من الأغراض الضارة. وكان توم نيبرافسكي، الباحث الأمني في شركة Deep Instinct، أول من اكتشف هذه البرامج الضارة.

تجمع هذه البرامج الضارة بين سلسلة من تقنيات العدوى والتشويش المعقدة في حزمة واحدة قوية. فيما يلي التقنيات المستخدمة في Mylobot:

شاهد المزيد: 7 أفضل تطبيقات Sandbox لنظام التشغيل Windows 10

ينفذ Mylobot مجموعة متنوعة من التقنيات ليظل مخفيًا.

تحاول تقنيات مكافحة وضع الحماية، ومكافحة التصحيح، ومكافحة الأجهزة الافتراضية منع اكتشاف البرامج الضارة أثناء المسح باستخدام برامج مكافحة البرامج الضارة ، بالإضافة إلى منع الباحثين الأمنيين من عزل البرامج الضارة على الجهاز. البيئة الافتراضية أو بيئة الحماية للتحليل والبحث .

يستخدم Mylobot برنامج Reflective EXE لجعل اكتشافه أكثر صعوبة لأنه لا يعمل مباشرة على محرك الأقراص، لذلك لا يمكن تحليله بواسطة برامج مكافحة الفيروسات أو برامج مكافحة البرامج الضارة.

وكتب نيبرافسكي في منشور: "بنية التعليمات البرمجية الخاصة به معقدة للغاية، وهي عبارة عن برنامج ضار متعدد الخيوط، وكل خيط مسؤول عن تنفيذ قدرات مختلفة للبرامج الضارة". وذكر أيضًا: “تحتوي هذه البرامج الضارة على ثلاث طبقات من الملفات، متداخلة داخل بعضها البعض، حيث تكون كل طبقة مسؤولة عن تنفيذ الطبقة التالية. تستخدم الطبقة النهائية تقنية Reflective EXE".

إلى جانب تقنيات مكافحة التحليل ومكافحة الاكتشاف، يمكن لـ Mylobot التأخير لمدة 14 يومًا ثم الاتصال بخادم القيادة والتحكم الخاص به. عندما يقوم Mylobot بإجراء اتصال، تقوم شبكة الروبوت بإيقاف تشغيل Windows Defender و Windows Update ، بالإضافة إلى إغلاق بعض منافذ جدار حماية Windows.

يبحث Mylobot عن أنواع أخرى من البرامج الضارة ويقتلها

إحدى الميزات المثيرة للاهتمام والنادرة في برنامج Mylobot الضار هذا هو أن لديه القدرة على البحث عن البرامج الضارة الأخرى وتدميرها. على عكس البرامج الضارة الأخرى، فإن Mylobot جاهز لتدمير هذه الأنواع من البرامج الضارة إذا كانت موجودة على النظام. يقوم بمسح مجلد بيانات التطبيق الخاص بالنظام بحثًا عن ملفات ومجلدات البرامج الضارة الشائعة. إذا عثر على أي ملف أو عملية معينة، فسيقوم Mylobot "بقتله".

إذن ما الذي يفعله Mylobot بالضبط؟

تتمثل الوظيفة الرئيسية لـ Mylobot في التحكم في النظام، حيث يمكن للمهاجم الوصول إلى معلومات تسجيل الدخول عبر الإنترنت وملفات النظام وما إلى ذلك. ويعتمد مستوى الضرر على مهاجم النظام. يمكن أن يسبب ضررًا كبيرًا خاصة عند اختراق بيئة الشركة.

ويرتبط Mylobot أيضًا بشبكات الروبوت الأخرى مثل DorkBot وRamdo وشبكة Locky سيئة السمعة. إذا كان Mylobot بمثابة "قناة" لشبكات الروبوتات وأنواع أخرى من البرامج الضارة، فهذه كارثة حقيقية.

كيفية مواجهة Mylobot

الخبر السيئ هو أن Mylobot يصيب الأنظمة منذ أكثر من عامين. وتم العثور على خادم القيادة والسيطرة الخاص بها لأول مرة في نوفمبر 2015. لقد استعصى Mylobot على جميع الباحثين وشركات الأمن الأخرى لفترة طويلة قبل أن يتم اكتشافه بواسطة أداة البحث الشبكية "للتعلم العميق" الخاصة بـ Deep Instinct.

لا تستطيع أدوات مكافحة الفيروسات والبرامج الضارة التقليدية الحماية من Mylobot، على الأقل في الوقت الحالي. والآن بعد أن أصبحت عينة Mylobot متاحة، يمكن للعديد من الباحثين وشركات الأمن استخدامها للعثور على تدابير ضد هذه البرامج الضارة.

في غضون ذلك، يجب عليك مراجعة قائمتنا لأدوات مكافحة الفيروسات وأمن الكمبيوتر . على الرغم من أن هذه الأدوات لا يمكنها تدمير Mylobot، إلا أنها يمكنها إيقاف البرامج الضارة الأخرى. بالإضافة إلى ذلك، يمكنك الرجوع إلى المقالة إزالة البرامج الضارة (البرامج الضارة) بشكل كامل على أجهزة الكمبيوتر التي تعمل بنظام التشغيل Windows 10 .

شاهد المزيد:

تحل واجهة One UI محل تجربة Samsung كواجهة Samsung المخصصة لنظام Android. إنها مبسطة ومرتبة ومصممة لعرض المعلومات الأساسية فقط، مما يقلل من عوامل التشتيت.

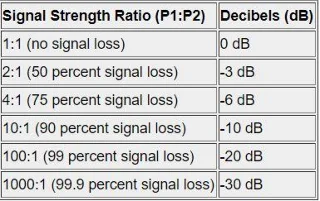

الديسيبل (dB) هي وحدة قياس قياسية، تُستخدم لقياس قوة إشارات الشبكة السلكية واللاسلكية.

تعد الشبكات الخاصة الافتراضية ميسورة التكلفة وسهلة الاستخدام وتشكل عنصرًا مهمًا في إعدادات الكمبيوتر والهواتف الذكية. إلى جانب جدار الحماية الخاص بك وحل مكافحة الفيروسات/مكافحة البرامج الضارة، يجب عليك تثبيت VPN بحيث تكون كل لحظة تقضيها عبر الإنترنت خاصة تمامًا.

Telnet هو بروتوكول سطر أوامر يستخدم لإدارة الأجهزة المختلفة مثل الخوادم وأجهزة الكمبيوتر وأجهزة التوجيه والمحولات والكاميرات وجدران الحماية عن بعد.

عندما يناقش شخص ما الحفاظ على البيانات الحساسة، فمن المحتمل أن تسمع مصطلح "فساد البيانات". إذن ما هو "فساد البيانات" وكيف يمكنك إصلاح ملفاتك إذا حدث خطأ ما؟

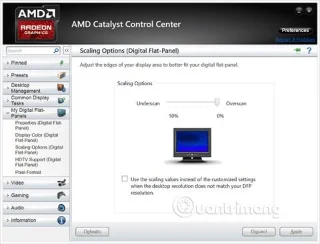

يعد Catalyst Control Center أداة مساعدة تأتي مع برنامج التشغيل، مما يساعد على تشغيل بطاقات الفيديو AMD. ويظهر على شكل CCC.exe في إدارة المهام الخاصة بالمستخدم، وفي معظم الحالات، لن داعي للقلق أبدًا بشأن هذا الأمر.

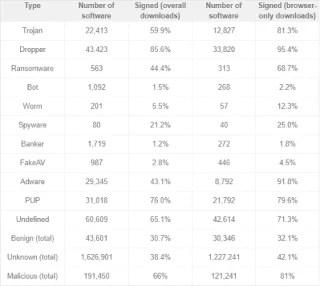

يعد توقيع التعليمات البرمجية طريقة لاستخدام التوقيع الرقمي القائم على الشهادة لأحد البرامج حتى يتمكن نظام التشغيل والمستخدمون من تحديد مدى سلامته. ما هي البرامج الضارة الموقعة بالرمز وكيف تعمل؟

مع تطور التكنولوجيا من حولنا، يجب أيضًا جلب جدران الحماية إلى السحابة لمواكبة هذا الاتجاه. ولهذا السبب وُلد مصطلح جدار الحماية السحابي.

وفي عام 2017، اكتشف الباحثون الأمنيون حوالي 23000 عينة من البرامج الضارة يوميًا، أي حوالي 795 قطعة من البرامج الضارة يتم إنتاجها كل ساعة. في الآونة الأخيرة، ظهرت قطعة جديدة ومتطورة جدًا من البرامج الضارة تسمى Mylobot.

NTFS، FAT32، exFAT هي أنظمة ملفات على Windows، ولكن على وجه التحديد ما هو NTFS، ما هو FAT32، ما هو exFAT، ما هي أوجه التشابه والاختلاف بينها؟ ونحن ندعو القراء إلى الرجوع إلى هذه المقالة.