ما هي واجهة المستخدم الواحدة لنظام Android؟

تحل واجهة One UI محل تجربة Samsung كواجهة Samsung المخصصة لنظام Android. إنها مبسطة ومرتبة ومصممة لعرض المعلومات الأساسية فقط، مما يقلل من عوامل التشتيت.

كلمات المرور مهمة لأمن الإنترنت. ولكن مع وجود العديد من الخدمات، سواء عبر الإنترنت أو دون الاتصال بالإنترنت، أصبح تتبع كلمات المرور أمرًا صعبًا. بدأت أنظمة تسجيل الدخول بدون كلمة مرور في الظهور، مما يلغي الحاجة إلى إدخال كلمة مرور في كل مرة يقوم فيها المستخدم بتسجيل الدخول إلى الخدمة.

ولكن بدون استخدام كلمة مرور، كيف يمكنك تأمين حسابك؟ ما هي عمليات تسجيل الدخول بدون كلمة مرور وهل هي آمنة؟ دعنا نكتشف ذلك مع موقع Quantrimang.com من خلال المقال التالي!

تعرف على تسجيل الدخول بدون كلمة مرور

تسجيل الدخول بدون كلمة مرور هو نظام مصادقة يستخدم بدائل لكلمات المرور، والذي يسمح بعد ذلك بالوصول إلى الحسابات. على سبيل المثال، بدلاً من كلمة المرور، تتلقى إشعارًا بالبريد الإلكتروني، والذي يعمل بمثابة رمز مميز لتسجيل الدخول. بالإضافة إلى ذلك، قد تظهر لك نافذة منبثقة على هاتفك الذكي، مما يسمح لك بالتحكم في الوصول إلى الحساب.

على وجه الخصوص، غالبًا ما يستخدم تسجيل الدخول بدون كلمة مرور نموذجًا متاحًا للمصادقة لضمان هوية المستخدم.

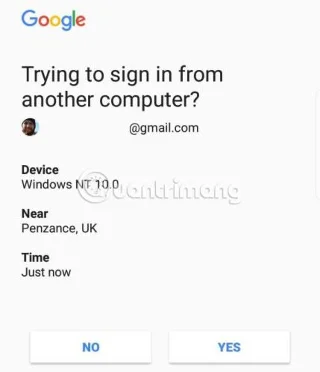

ربما تكون على علم بالفعل بميزة تسجيل الدخول بدون كلمة مرور باستخدام حساب Gmail الخاص بك . بدلاً من الاضطرار إلى إدخال كلمة مرور في كل مرة تقوم فيها بتسجيل الدخول، يمكن لـ Google إرسال تذكيرات مباشرة إلى هاتفك. تعرض المطالبة وقت وموقع محاولة تسجيل الدخول، مع خيار الموافقة على تسجيل الدخول أو رفضه.

عند تسجيل الدخول إلى موقع ويب، يجب عليك تقديم كلمة المرور الخاصة بك لفتح حسابك. أنت والموقع فقط هما من يعرفان كلمة المرور، لذلك نضمن أن يكون حسابك آمنًا. أنت تثق في قدرة موقع الويب على تخزين كلمات المرور الخاصة بك بشكل آمن، كما أن موقع الويب نفسه ليس عرضة للهجوم.

تأكد أيضًا من استخدام كلمات مرور قوية لكل موقع وخدمة، حيث إنه الإجراء الأكثر أمانًا.

ومع ذلك، هذا ليس بسيطا. إن إنشاء كلمة مرور قوية لا يمكن استخدامها إلا مرة واحدة لكل موقع ويب يجعل العديد من المستخدمين "محبطين"، لذلك غالبًا ما يقومون بتعيين كلمة مرور سهلة التذكر.

باستخدام المصادقة بدون كلمة مرور، لا يتعين عليك الوثوق بموقع ويب فقط من خلال الاعتماد على كلمة مرور. بدلاً من إدخال كلمة مرور في كل مرة، يستخدم تسجيل الدخول بدون كلمة مرور عدة طرق مصادقة مختلفة.

نظام تسجيل الدخول الأكثر شيوعًا بدون كلمة مرور اليوم هو عبر البريد الإلكتروني. سيجد العديد من المستخدمين أن تسجيل الدخول بدون كلمة مرور عبر البريد الإلكتروني (النظام الأكثر شيوعًا) يعمل بشكل مشابه لإعادة تعيين كلمة المرور.

عند محاولة تسجيل الدخول، يجب عليك تقديم عنوان بريد إلكتروني. ترسل الخدمة رسائل بريد إلكتروني آمنة إلى العنوان المرتبط بالحساب. يحتوي البريد الإلكتروني على رابط آمن يُستخدم لمرة واحدة لتسجيل الدخول إلى حساب الخدمة. يتضمن هذا الرابط رمز تسجيل دخول فريدًا تتحقق منه الخدمة، ويستبدله برمز مصادقة مميز على المدى الطويل.

هناك اختلافات أخرى في أنظمة البريد الإلكتروني. على سبيل المثال، في حالة وجود حساب موجود، يمكن للخدمة أن ترسل للمستخدم مفتاح DKIM للاستخدام لمرة واحدة، مرتبطًا بتفاصيل حسابه. يتلقى المستخدم رمز DKIM ويدخله على الموقع. يتحقق موقع الويب من الرمز مقابل تفاصيل المستخدم الحالية ويكمل عملية تسجيل الدخول.

في هذه الحالة، يقوم المستخدم بإدخال رقم هاتف صالح. تقوم الخدمة بإرسال رمز الاستخدام لمرة واحدة إلى رقم الهاتف الذي تم إدخاله. ويمكن للمستخدم بعد ذلك تسجيل الدخول إلى الخدمة. بالإضافة إلى ذلك، توفر بعض الخدمات أيضًا للمستخدمين ميزة "الاتصال الآلي"، حيث تقوم خدمة تحويل النص إلى كلام بقراءة الرمز مباشرة إلى المستخدم.

ومع ذلك، يجب دراسة أمان الرسائل النصية القصيرة بعناية. الغالبية العظمى منا ليس لديها ما يدعو للقلق. لكن بعض الأفراد، وخاصة أولئك الذين لديهم كميات كبيرة من العملات المشفرة، تعرضوا لهجمات مبادلة شريحة الاتصال عبر الرسائل النصية القصيرة.

تستخدم بعض طرق تسجيل الدخول بدون كلمة مرور خدمة المسح البيومتري للتحقق من هوية المستخدم. يتم تقديم خدمات المصادقة البيومترية على عدد أكبر من الأجهزة أكثر من أي وقت مضى.

الفكرة هي أنه عندما تريد زيارة موقع ويب، ستظهر رسالة مطالبة على هاتفك الذكي. يمكنك فتح قفل هاتفك الذكي باستخدام نظام بيومتري شائع الاستخدام، ويكون فتح القفل بمثابة التحقق من هويتك.

ومع ذلك، بالإضافة إلى معرف الوجه من Apple (بالنسبة لهواتف iPhone المحمولة، فهي ليست آمنة تمامًا.

يمكن أن يؤدي استخدام الصورة إلى "التغلب" على أجهزة مسح الوجه للعديد من الشركات المصنعة. يعد جهاز Face ID من Apple أفضل قليلاً: فهو يتطلب نموذج رأس بشري ثلاثي الأبعاد مطبوع بالألوان لإزالته. وفي حالات أخرى، يسمح الماسح الضوئي لبصمات الأصابع بتحديد الهوية بناءً على جزء من بيانات بصمة الإصبع لفتح قفل الجهاز.

في الوقت الحالي، ربما لا يكون نظام تسجيل الدخول بدون كلمة مرور المعتمد على القياسات الحيوية هو الخيار الأفضل. ومع ذلك، في المستقبل، قد تتغير الأمور.

توفر مفاتيح الأمان المادية خيار مصادقة تسجيل الدخول بدون كلمة مرور. مفتاح الأمان الفعلي هو مفتاح أمان USB خاص. عندما تريد الوصول إلى حسابك، يجب عليك إدخال مفتاح الأمان الخاص بك في جهاز الكمبيوتر الخاص بك. ستقوم الخدمة عبر الإنترنت بمصادقة الحسابات عبر مفاتيح الأمان، مما يلغي الحاجة إلى كلمات المرور.

تشمل الأمثلة الجيدة لمفاتيح الأمان المادية سلسلة Titan من Google وسلسلة Yubico's Yubikey.

هاتين العمليتين متشابهتان ومختلفتان. يشبه تسجيل الدخول بدون كلمة مرور المصادقة الثنائية (2FA) حيث يمكنك الوصول إلى حسابك باستخدام طريقة مصادقة بديلة. تعمل تقنية المصادقة الثنائية (2FA) عن طريق تأمين حساب مستخدم بعاملين منفصلين، عادة كلمة مرور وجهاز منفصل.

إنهما ليسا متماثلين على الرغم من أنك تستخدم جهازًا منفصلاً لمصادقة حسابك عند استخدام تسجيل الدخول بدون كلمة مرور وهذا هو العامل الوحيد.

أي شيء يمنع المستخدمين من إنشاء كلمات مرور سيئة يعد أمرًا جيدًا، أليس كذلك؟ ساعد تسجيل الدخول بدون كلمة مرور في القضاء على نقطة الألم لدى المستخدمين النهائيين. في الوقت الحاضر، تسجيل الدخول بدون كلمة مرور لا يحظى بشعبية كبيرة. وتستخدمها بعض الخدمات الرئيسية، مثل Gmail (كما هو مذكور أعلاه) وSlack Magic Links.

أكبر شيء إيجابي بالنسبة لأصحاب المواقع والمشرفين هو أنه لم تعد هناك حاجة للتعامل مع كلمات مرور المستخدم. تعتبر كلمات المرور غير المشفرة المخزنة في ملف نصي واضح بمثابة كابوس (ما ينتظره المتسللون). لن يضطر المستخدمون الذين نادرًا ما يصلون إلى الخدمة إلى إعادة تعيين كلمات المرور الخاصة بهم.

يمكن أن يساعد تسجيل الدخول بدون كلمة مرور المستخدمين أيضًا على تسجيل الدخول إلى الخدمة بسرعة. وعلى العكس من ذلك، إذا قمت بتسجيل الخروج من الخدمة بشكل منتظم، فقد يصبح الاضطرار إلى إعادة التفويض عبر البريد الإلكتروني أو الرسائل النصية القصيرة أمرًا مزعجًا.

سيستغرق تسجيل الدخول بدون كلمة مرور بعض الوقت ليصبح أكثر شيوعًا. تدعم معظم المتصفحات الرئيسية (باستثناء Safari) تسجيل الدخول بدون كلمة مرور بطريقة أو بأخرى. في فبراير 2019، أعلنت Google أيضًا أن الأجهزة التي تعمل بنظام Android 7 (Android Nougat) والإصدارات الأحدث ستحصل أيضًا على دعم لتسجيل الدخول بدون كلمة مرور.

وهذا يعني أن دعم تسجيل الدخول بدون كلمة مرور قد ظهر على ما يقرب من 50% من أجهزة Android. وستستمر معايير تسجيل الدخول بدون كلمة مرور مثل FIDO2 وWebAuthn في تلقي التحديثات، مما يساعد على تأمين طرق المصادقة.

في وقت كتابة هذا التقرير، كنت لا تزال بحاجة إلى كلمة المرور. لذلك، فكر في استخدام مدير كلمات مرور موثوق به !

تحل واجهة One UI محل تجربة Samsung كواجهة Samsung المخصصة لنظام Android. إنها مبسطة ومرتبة ومصممة لعرض المعلومات الأساسية فقط، مما يقلل من عوامل التشتيت.

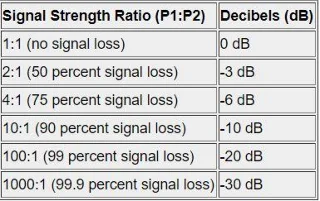

الديسيبل (dB) هي وحدة قياس قياسية، تُستخدم لقياس قوة إشارات الشبكة السلكية واللاسلكية.

تعد الشبكات الخاصة الافتراضية ميسورة التكلفة وسهلة الاستخدام وتشكل عنصرًا مهمًا في إعدادات الكمبيوتر والهواتف الذكية. إلى جانب جدار الحماية الخاص بك وحل مكافحة الفيروسات/مكافحة البرامج الضارة، يجب عليك تثبيت VPN بحيث تكون كل لحظة تقضيها عبر الإنترنت خاصة تمامًا.

Telnet هو بروتوكول سطر أوامر يستخدم لإدارة الأجهزة المختلفة مثل الخوادم وأجهزة الكمبيوتر وأجهزة التوجيه والمحولات والكاميرات وجدران الحماية عن بعد.

عندما يناقش شخص ما الحفاظ على البيانات الحساسة، فمن المحتمل أن تسمع مصطلح "فساد البيانات". إذن ما هو "فساد البيانات" وكيف يمكنك إصلاح ملفاتك إذا حدث خطأ ما؟

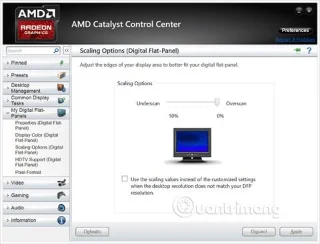

يعد Catalyst Control Center أداة مساعدة تأتي مع برنامج التشغيل، مما يساعد على تشغيل بطاقات الفيديو AMD. ويظهر على شكل CCC.exe في إدارة المهام الخاصة بالمستخدم، وفي معظم الحالات، لن داعي للقلق أبدًا بشأن هذا الأمر.

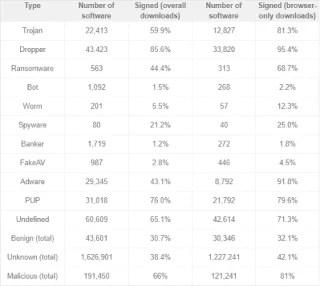

يعد توقيع التعليمات البرمجية طريقة لاستخدام التوقيع الرقمي القائم على الشهادة لأحد البرامج حتى يتمكن نظام التشغيل والمستخدمون من تحديد مدى سلامته. ما هي البرامج الضارة الموقعة بالرمز وكيف تعمل؟

مع تطور التكنولوجيا من حولنا، يجب أيضًا جلب جدران الحماية إلى السحابة لمواكبة هذا الاتجاه. ولهذا السبب وُلد مصطلح جدار الحماية السحابي.

وفي عام 2017، اكتشف الباحثون الأمنيون حوالي 23000 عينة من البرامج الضارة يوميًا، أي حوالي 795 قطعة من البرامج الضارة يتم إنتاجها كل ساعة. في الآونة الأخيرة، ظهرت قطعة جديدة ومتطورة جدًا من البرامج الضارة تسمى Mylobot.

NTFS، FAT32، exFAT هي أنظمة ملفات على Windows، ولكن على وجه التحديد ما هو NTFS، ما هو FAT32، ما هو exFAT، ما هي أوجه التشابه والاختلاف بينها؟ ونحن ندعو القراء إلى الرجوع إلى هذه المقالة.